Cómo eliminar el RAT Pupy del sistema operativo

TroyanoConocido también como: Troyano de administración remota Pupy

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Pupy?

Pupy es el nombre de un troyano de administración remota (RAT) de código abierto escrito en Python. Este tipo de malware se utiliza para obtener el control remoto de un ordenador objetivo. Se han observado delincuentes que utilizan un proceso legítimo que informa de errores en Windows (y aplicaciones de Windows) para distribuir Pupy.

Más información sobre Pupy

Los RAT están diseñados para permitir a los atacantes controlar de forma remota los ordenadores infectados. Normalmente, los RAT pueden registrar las pulsaciones del teclado, acceder a la webcam, al micrófono, capturar pantallas, inyectar malware (p. ej., ransomware, malware de minería de criptomonedas), formatear unidades, descargar, eliminar o gestionar archivos, etc.

Es habitual que los RAT se utilicen para chantajear a las víctimas, lanzar ataques DDoS, minar criptomonedas, robar datos de tarjetas de crédito, números de la seguridad social, contraseñas y otra información confidencial, lanzar malware adicional, etc. Los delincuentes utilizan los RAT principalmente para obtener beneficios económicos.

Por tanto, tener un ordenador infectado con Pupy puede provocar numerosos problemas (por ejemplo, robo de identidad, pérdida de dinero y datos, rendimiento lento del ordenador, etc.). Este RAT debe ser eliminado del sistema infectado lo antes posible.

| Nombre | Troyano de administración remota Pupy |

| Tipo de amenaza | Troyano de acceso remoto (RAT) |

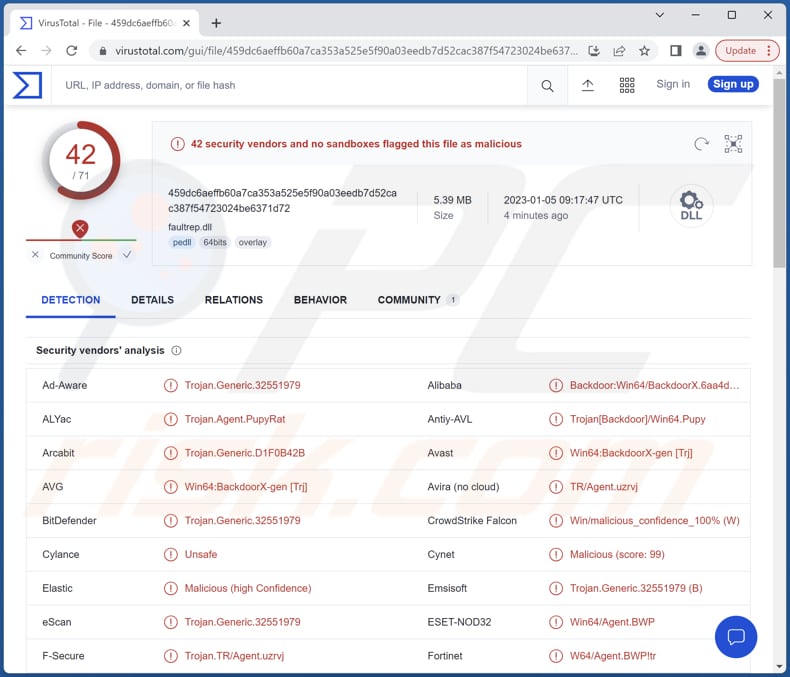

| Nombres de detección (archivo ISO) | Avast (Win64:BackdoorX-gen [Trj]), Combo Cleaner (Trojan.Generic.32551979), ESET-NOD32 (Win64/Agent.BWP), Kaspersky (Backdoor.Win32.Agent.myulrf), Microsoft (Backdoor:Win64/Pupy.B!dha), Lista completa (VirusTotal) |

| Nombres de detección (Pupy RAT) | Avast (Win64:BackdoorX-gen [Trj]), Combo Cleaner (Trojan.Generic.32551979), ESET-NOD32 (Win64/Agent.BWP), Kaspersky (Backdoor.Win32.Agent.myulrf), Microsoft (Backdoor:Win64/Pupy.B!dha), Lista completa (VirusTotal) |

| Síntomas | Los troyanos de acceso remoto suelen estar diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjunto de correo electrónico infectado (archivo ISO) |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet, introducción de malware adicional, ralentización del rendimiento del ordenador, pérdida de datos, etc. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de otros RAT

Otros ejemplos de RAT son RomCom, ArrowRAT, HyperBro, y RokRAT. Los RAT pueden tener diferentes capacidades. Sus métodos de distribución también difieren. Es importante mencionar que una vez que los ciberdelincuentes comprometen un ordenador, pueden establecer una botnet utilizando el ordenador infectado para distribuir los RAT a otros ordenadores.

¿Cómo se infiltró Pupy en mi ordenador?

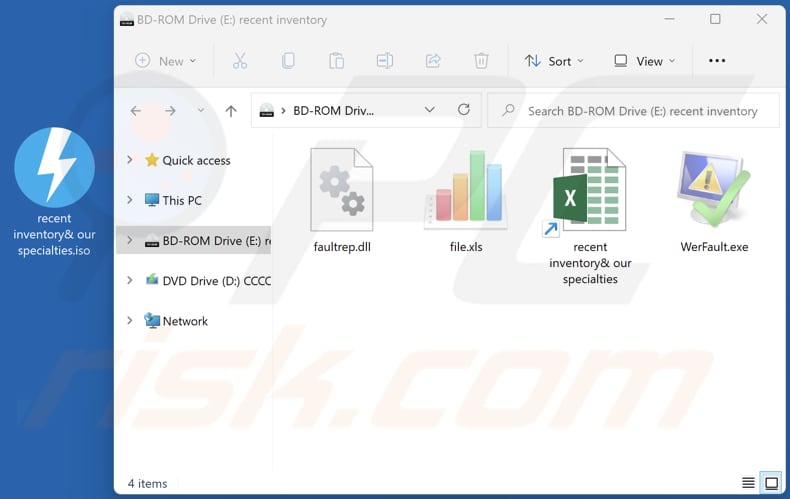

Se han observado delincuentes que envían correos electrónicos que contienen un archivo ISO para distribuir el RAT Pupy. Ese archivo ISO contiene un archivo WerFault.exe legítimo, un archivo faultrep.dll malicioso, un archivo de acceso directo y un archivo XLS. La cadena de infección comienza tras abrir el mencionado archivo de acceso directo que ejecuta WerFault.exe desde el archivo ISO.

¿Cómo evitar la instalación de malware?

Compruebe dos veces los correos electrónicos que contengan archivos o enlaces. Especialmente los correos electrónicos irrelevantes enviados desde direcciones desconocidas. Es habitual que estos correos contengan archivos adjuntos (o enlaces) maliciosos. Descargue software (y archivos) sólo de páginas y tiendas oficiales. Evita las descargas de otras fuentes (por ejemplo, redes P2P, páginas sospechosas, descargadores de terceros, etc.).

Mantenga actualizado el sistema operativo y el software instalado. No confíe en los anuncios de páginas web sospechosas. Utilice un software antivirus reputado y realice escaneos del sistema con él regularmente. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Archivo ISO malicioso (y su contenido) que distribuye Pupy RAT:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es Pupy?

- PASO 1. Eliminación manual del malware Pupy.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

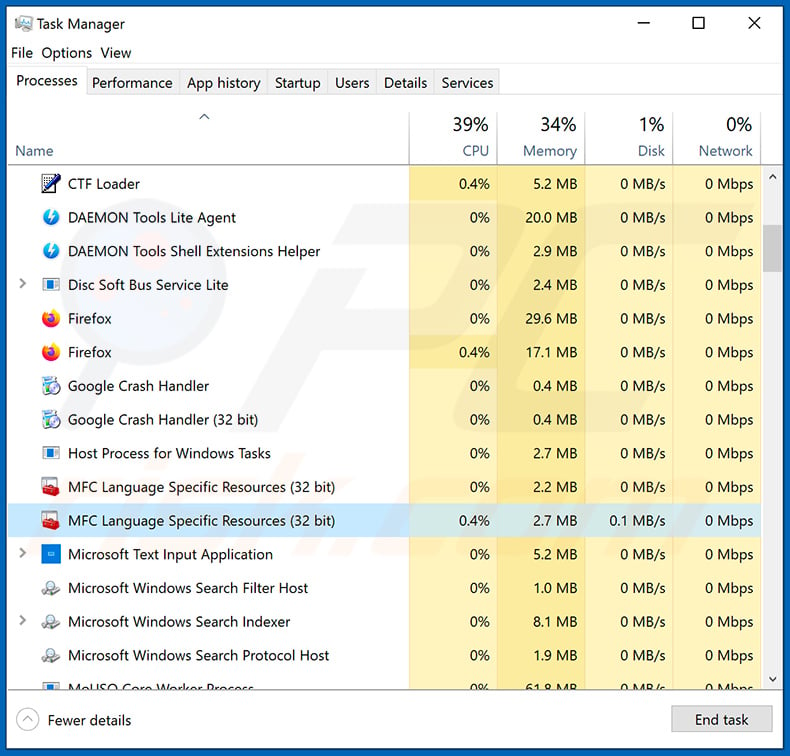

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

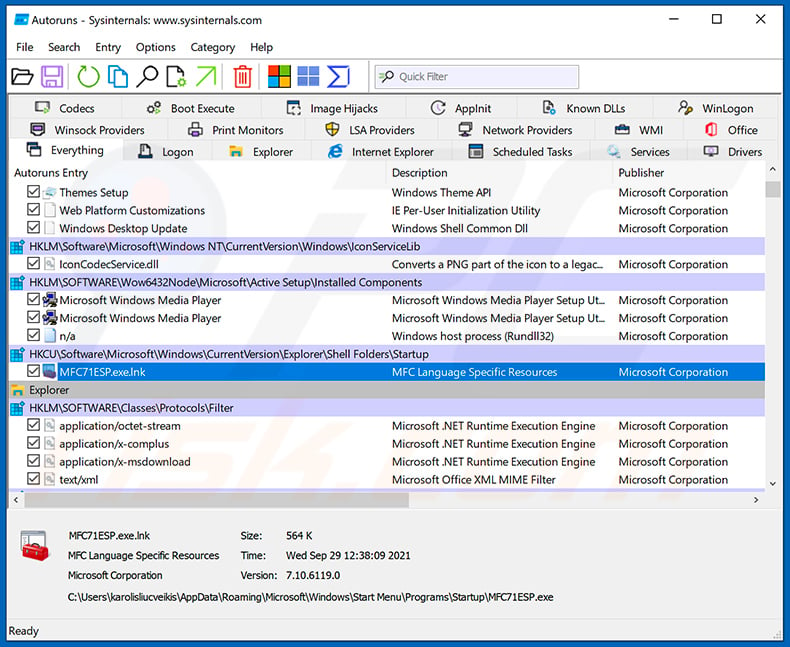

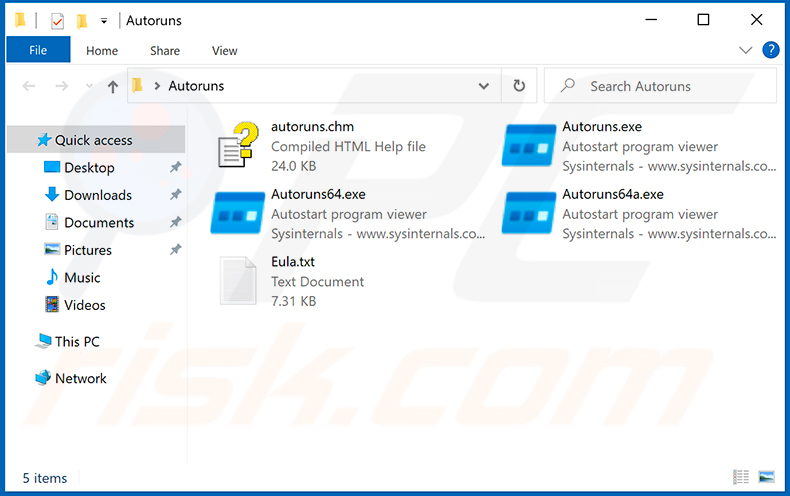

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

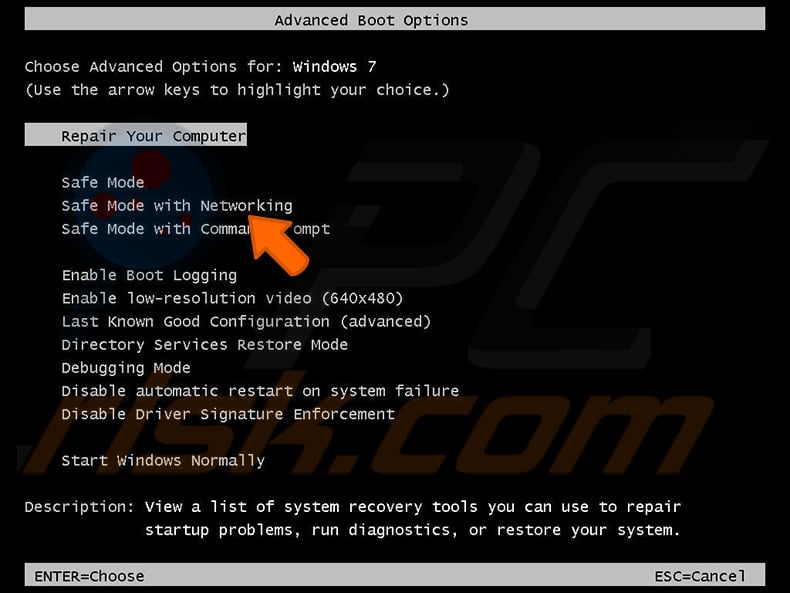

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de arranque del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

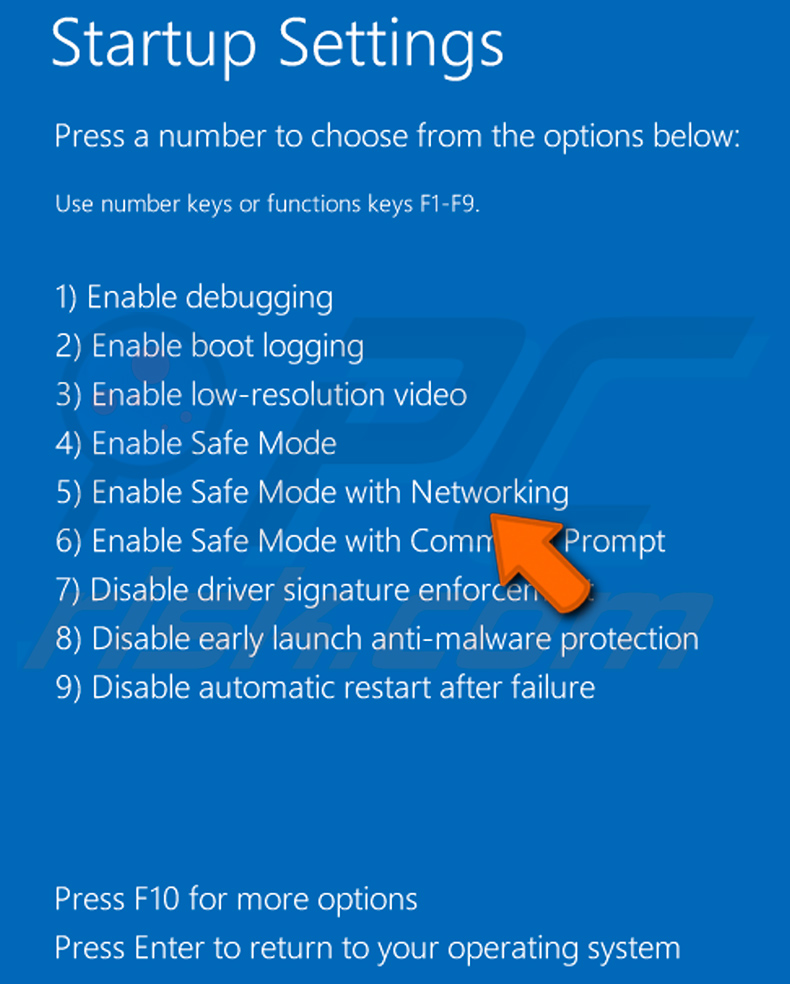

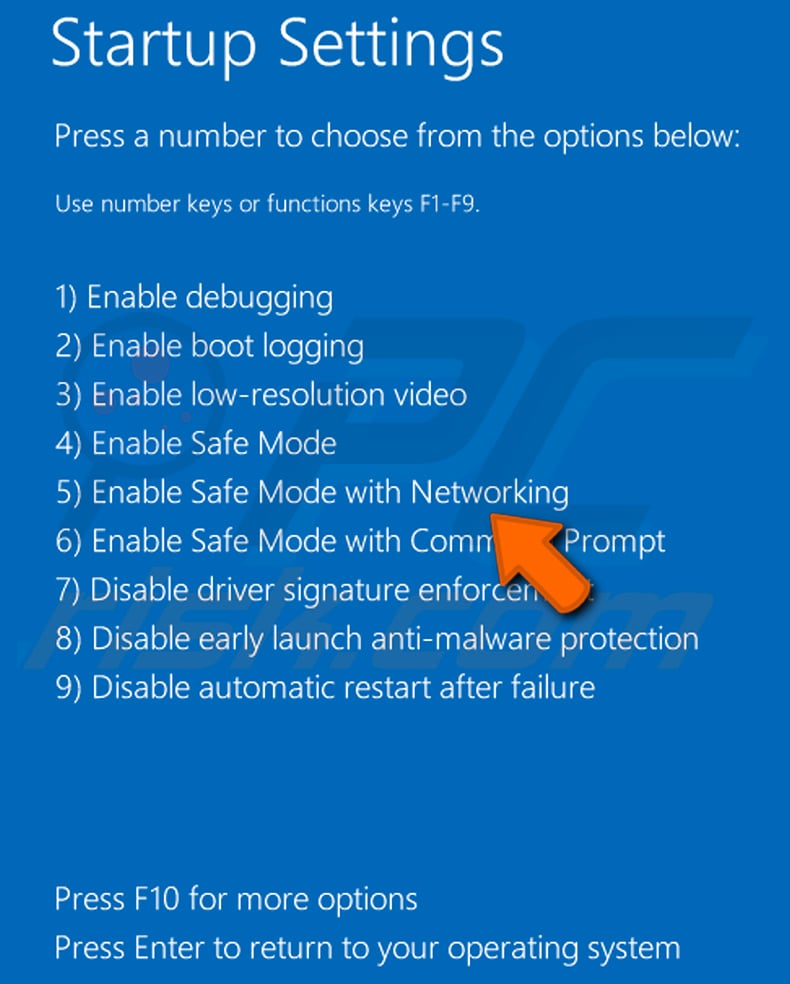

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

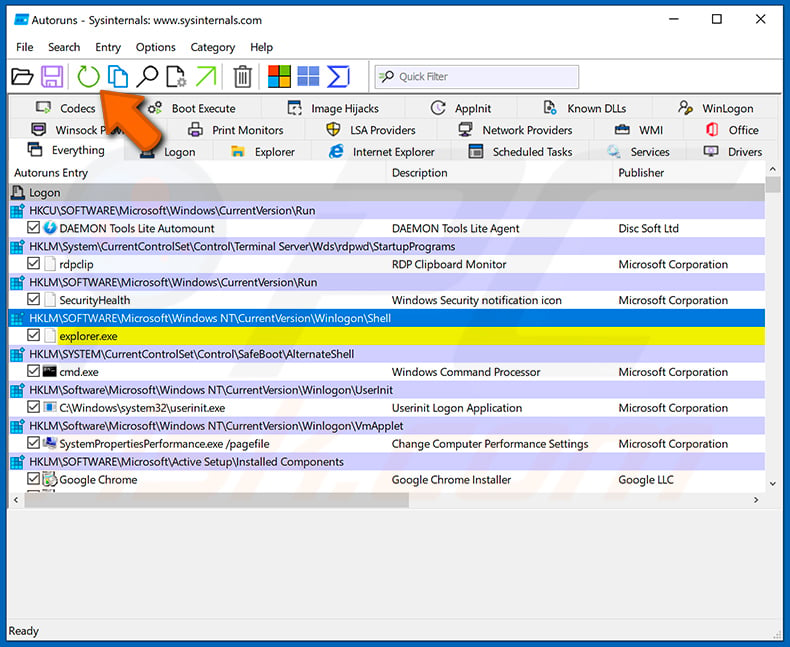

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

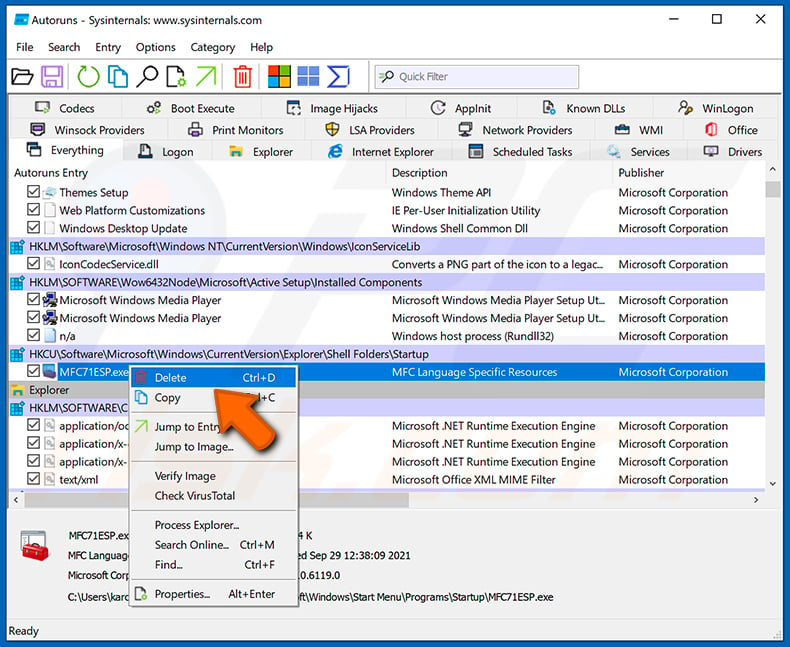

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

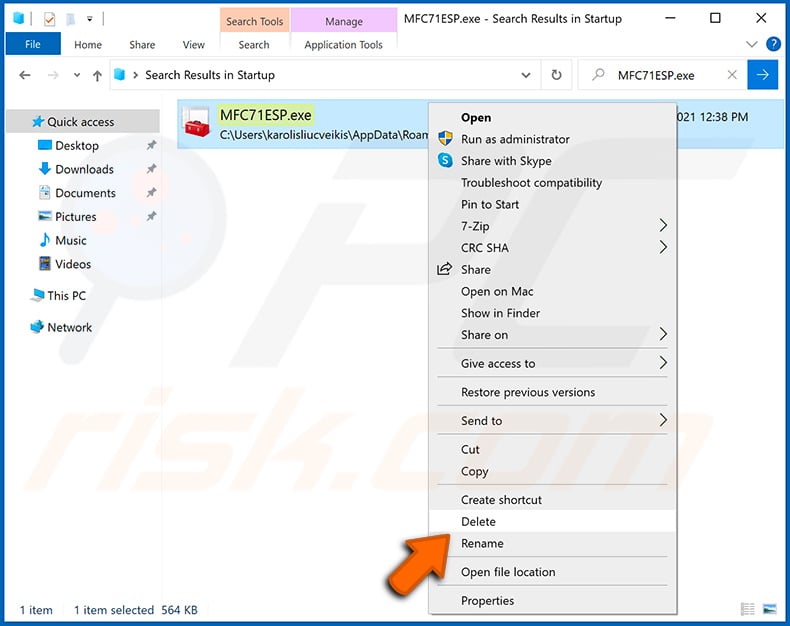

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con Pupy RAT, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Este troyano de administración remota puede eliminarse utilizando un software antivirus de renombre.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede causar pérdida de datos, pérdida de dinero, robo de identidad y otros problemas. Además, los ciberdelincuentes pueden utilizar el malware para secuestrar cuentas en línea, minar criptomonedas, añadir ordenadores a redes de bots, etc.

¿Cuál es el propósito de Pupy RAT?

Al tratarse de un troyano de acceso remoto, permite a los atacantes controlar a distancia los ordenadores infectados. Normalmente, los RAT se utilizan para robar información confidencial (p. ej., contraseñas, datos de tarjetas de crédito, DNI, números de la seguridad social, etc.) o inyectar otro malware (p. ej., malware de minería de criptomonedas, ransomware).

¿Cómo se infiltró Pupy RAT en mi ordenador?

Este RAT se envía a través de correos electrónicos que contienen un archivo ISO malicioso. La cadena de infección comienza tras abrir un acceso directo de ese archivo ISO.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner analizará el sistema operativo en busca de amenazas y las eliminará. Puede detectar casi todo el malware conocido. Dado que el malware de gama alta suele esconderse en lo más profundo del sistema, es necesario ejecutar un análisis completo del sistema para detectarlo y eliminarlo.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión