Estafa Email "I'm A Programmer Who Cracked Your Email"

EstafaConocido también como: infecciones posibles de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía de eliminación "I'm a programmer who cracked your email Scam"

¿Qué es "I'm a programmer who cracked your email Scam"?

Como la mayoría de las campañas de correo no deseado, "I'm a programmer who cracked your email Scam" es usado por delincuentes cibernéticos que amenazan y exigen demandas de rescate. Estos mensajes generalmente indican que han robado sus datos personales y han grabado un video o una fotografía comprometedora de usted. Hacen amenazas indicando que si no desea que este material se envíe a todos sus contactos, debe pagar un rescate. Esta es una estafa típica y no hay necesidad de preocuparse.

Con frecuencia, los ciberdelincuentes envían estos correos electrónicos a muchas personas (potencialmente, miles). Según el mensaje, se ha cargado un código malicioso en su computadora que permite a los ciberdelincuentes rastrear su información personal (contraseñas, lista de contactos, etc.). También afirman que han instalado una herramienta de acceso remoto y que pueden monitorear su actividad. En este caso, los estafadores afirman que le han tomado fotos mientras visitaba sitios web "impactantes" (presumiblemente, pornográficos). Continúa diciendo que ahora debe pagar $870 en Bitcoins, de lo contrario, este material se enviará a sus colegas, parientes y a todas las demás personas en su lista de contactos. La fecha límite es de 48 horas. De acuerdo con "I'm a programmer who cracked your email Scam", si no cumple con las demandas, bloquearán su computadora y enviarán las fotos a sus contactos. La mayoría de los estafadores usan tácticas idénticas. Recomendamos que simplemente los ignore y no pague ningún rescate.

| Nombre | Campaña de spam "I'm a programmer who cracked your email" |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Los delincuentes confirman falsamente que han inyectado al sistema de los destinatarios un malware que capturó material comprometedor (video) del destinatario. También amenazan con enviar el video a todos los contactos del destinatario si no se paga un rescate. |

| Dirección de Criptobilleteras Propiedad del Ciberdelincuente | 17XHRucfd4kx3W5ty7ySLGiKHqmPUUdpus, 1QHEbZG8NQT6vYCC8pyHvteNcmJ78B3ak3, 1PcFYw7PQKUnj6RxqVwZ4TFuwWUPTyECKQ, 1HNEU8CtrXzW3MDNPJpzFTwngRhLitb3rU, 1M2D1PzyyiZBrSh8qcdts5kecQAX3S9xuF, 12hBxZ7mzn3LgT3SjCsS6yS4tVefPBWCPt and many others. |

| Cantidad del Rescate | $600, $750, $870, $900 - el precio varía dependiendo de la variante de la campaña. |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuenta en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Correos electrónicos engañosos, anuncios emergentes falsos online, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Otras campañas de spam muy similares a "I'm a programmer who cracked your email Scam" incluyen Embed A Malware On The Web Page, Hacker Who Cracked Your Email And Device, y "Remote Control Desktop With A Key Logger". Estos son solo algunos ejemplos de muchos. La mayoría de las campañas de spam se utilizan para engañar a las personas para que paguen a los ciberdelincuentes, que afirman tener material embarazoso o comprometedor. A pesar de esto, no todos los estafadores hacen demandas de rescate. Algunos envían correos electrónicos con archivos adjuntos maliciosos y alientan a las personas a abrirlos. Los archivos adjuntos suelen ser documentos de Microsoft Office como Word, Excel, Power Point, etc. No abra estos documentos, ya que proliferan virus de alto riesgo como TrickBot, Adwind, FormBook, y otros virus similares. Los virus de este tipo pueden causar pérdida de datos o incluso problemas financieros. A menudo están diseñados para recopilar información personal de las personas, como detalles de cuentas bancarias, contraseñas, inicios de sesión, etc. Estas acciones pueden dar lugar a varios problemas relacionados con la privacidad, la seguridad de navegación, las finanzas, etc. Estos virus también pueden abrir "puertas traseras" para otras infecciones, como los virus de tipo ransomware.

Recibimos una gran cantidad de comentarios de usuarios preocupados sobre este correo electrónico fraudulento. Aquí está la pregunta más popular que recibimos:

P: Hola equipo de pcrisk.com, recibí un correo electrónico indicando que mi computadora fue pirateada y que tienen un video mío. Ahora están pidiendo un rescate en Bitcoins. Creo que esto debe ser cierto porque incluyeron mi nombre real y contraseña en el correo electrónico. ¿Qué tengo que hacer?

R: No te preocupes por este correo electrónico. Ni los piratas informáticos ni los ciberdelincuentes se han infiltrado/pirateado en su computadora, y no hay ningún video de usted viendo pornografía. Simplemente ignore el mensaje y no envíe Bitcoins. Su correo electrónico, nombre y contraseña probablemente fueron robados de un sitio web comprometido como Yahoo (estas infracciones del sitio web son comunes). Si le preocupa, puede verificar si sus cuentas se han visto comprometidas visitando el sitio web haveibeenpwned.

¿Cómo infectan las campañas de spam las computadoras?

Las campañas de spam que proliferan adjuntos maliciosos generalmente usan documentos de Microsoft Office. Cuando se abren, solicitan a los usuarios que habiliten los comandos de macro, lo que da permiso para que se descargue e instale malware. Sin embargo, esto solo funciona con Microsoft Office. Si el archivo adjunto se abre con un software que no sea productos de Microsoft Office, el virus no se infiltrará. Claramente, la mayoría de las campañas de spam se dirigen a usuarios de Windows que usan Microsoft Office. Los usuarios de otros sistemas operativos (o aquellos que no usan Microsoft Office) generalmente están seguros.

¿Cómo evitar la instalación de malware?

Si recibe un correo electrónico de un remitente desconocido/sospechoso que contiene un archivo adjunto irrelevante, no lo abra sin antes estudiar cuidadosamente el correo electrónico. Descargue el software utilizando solo fuentes oficiales y confiables. Evite el uso de descargadores e instaladores de software de terceros, ya que a menudo se monetizan mediante la promoción de aplicaciones no autorizadas. Instale el software con cuidado y revise las opciones "Personalizado", "Avanzado" y otras configuraciones similares. En algunos casos, los desarrolladores de software utilizan el método de "agrupación" (bundling), por lo que las aplicaciones potencialmente no deseadas están ocultas dentro de la configuración de descarga/instalación. Por lo tanto, actualice el software utilizando herramientas o funciones implementadas proporcionadas por desarrolladores oficiales. No se deben utilizar actualizadores de software falsos, ya que proliferan las aplicaciones potencialmente no deseadas y no autorizadas. Se recomienda utilizar Microsoft Office 2010 o posterior. Las versiones anteriores no incluyen el modo "Vista protegida", que impide que los documentos descargados (archivos adjuntos de correo electrónico malicioso) descarguen e instalen malware. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

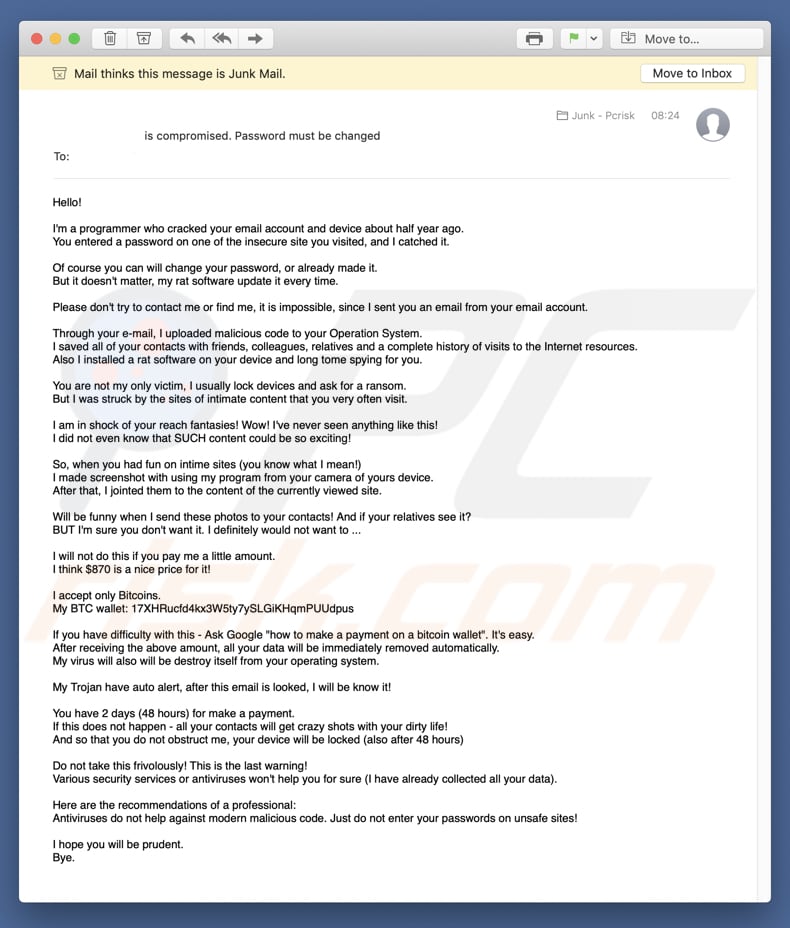

Texto presentado en el mensaje de correo electrónico "I'm a programmer who cracked your email Scam":

Subject: "email is compromised. Password must be changed" or "Security Alert. You account has been hacked."

Hello!

I'm a programmer who cracked your email account and device about half year ago.

You entered a password on one of the insecure site you visited, and I catched it.

Of course you can will change your password, or already made it.

But it doesn't matter, my rat software update it every time.

Please don't try to contact me or find me, it is impossible, since I sent you an email from your email account.

Through your e-mail, I uploaded malicious code to your Operation System.

I saved all of your contacts with friends, colleagues, relatives and a complete history of visits to the Internet resources.

Also I installed a rat software on your device and long tome spying for you.

You are not my only victim, I usually lock devices and ask for a ransom.

But I was struck by the sites of intimate content that you very often visit.

I am in shock of your reach fantasies! Wow! I've never seen anything like this!

I did not even know that SUCH content could be so exciting!

So, when you had fun on intime sites (you know what I mean!)

I made screenshot with using my program from your camera of yours device.

After that, I jointed them to the content of the currently viewed site.

Will be funny when I send these photos to your contacts! And if your relatives see it?

BUT I'm sure you don't want it. I definitely would not want to ...

I will not do this if you pay me a little amount.

I think $870 is a nice price for it!

I accept only Bitcoins.

My BTC wallet: 17XHRucfd4kx3W5ty7ySLGiKHqmPUUdpus, 1QHEbZG8NQT6vYCC8pyHvteNcmJ78B3ak3, 1PcFYw7PQKUnj6RxqVwZ4TFuwWUPTyECKQ, 1HNEU8CtrXzW3MDNPJpzFTwngRhLitb3rU, 1M2D1PzyyiZBrSh8qcdts5kecQAX3S9xuF, 12hBxZ7mzn3LgT3SjCsS6yS4tVefPBWCPt

If you have difficulty with this - Ask Google "how to make a payment on a bitcoin wallet". It's easy.

After receiving the above amount, all your data will be immediately removed automatically.

My virus will also will be destroy itself from your operating system.

My Trojan have auto alert, after this email is looked, I will be know it!

You have 2 days (48 hours) for make a payment.

If this does not happen - all your contacts will get crazy shots with your dirty life!

And so that you do not obstruct me, your device will be locked (also after 48 hours)

Do not take this frivolously! This is the last warning!

Various security services or antiviruses won't help you for sure (I have already collected all your data).

Here are the recommendations of a professional:

Antiviruses do not help against modern malicious code. Just do not enter your passwords on unsafe sites!

I hope you will be prudent.

Bye.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "I'm a programmer who cracked your email Scam"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Verifique si su computadora está limpia.

¿Como remover malware manualmente?

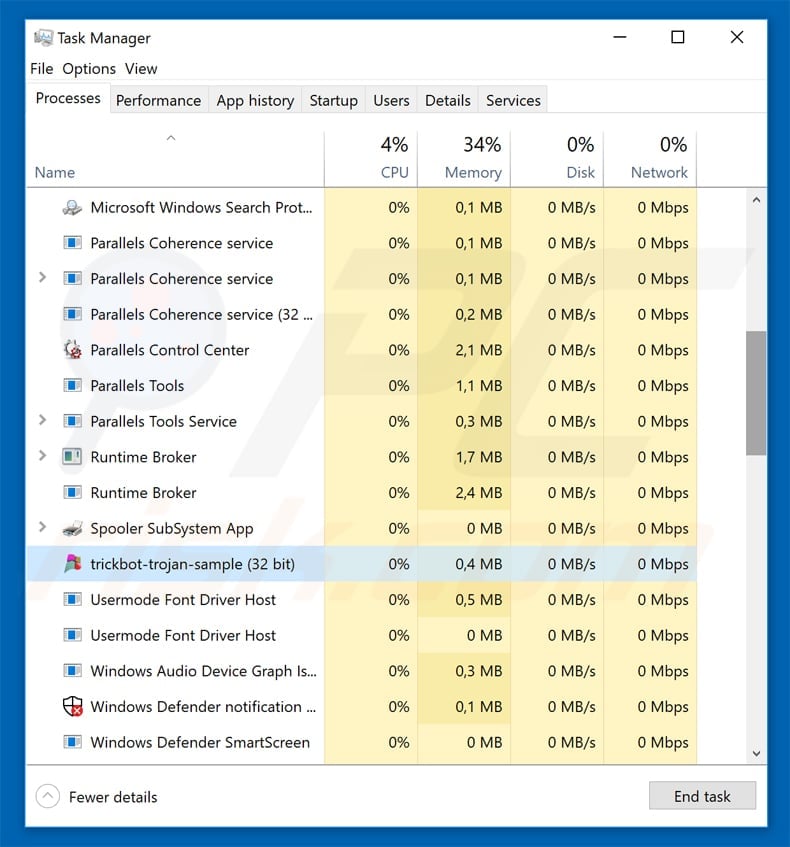

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisaste la lista de programas que se ejecutan en tu computadora, por ejemplo, usando el Administrador de Tareas, e identificaste un programa que parece sospechoso, debes continuar con estos pasos:

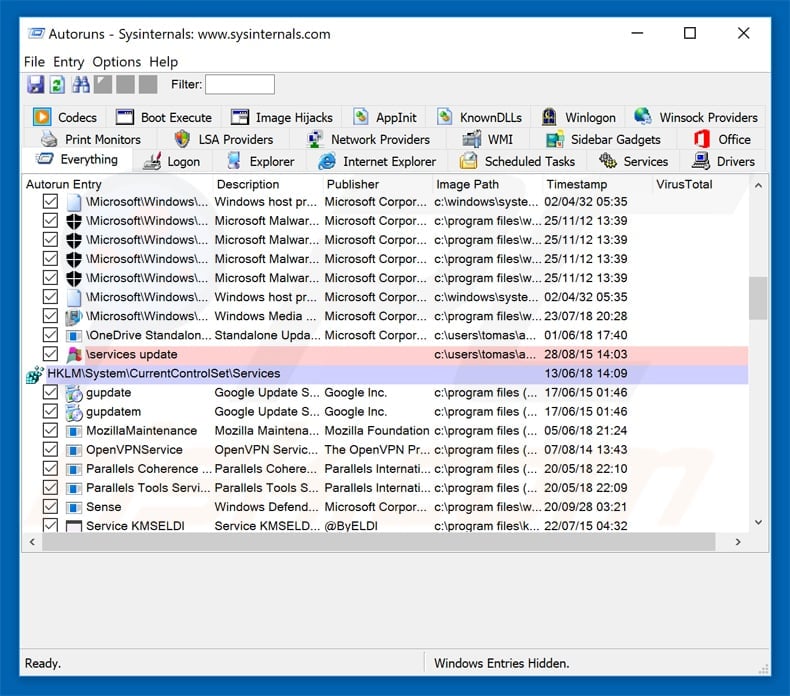

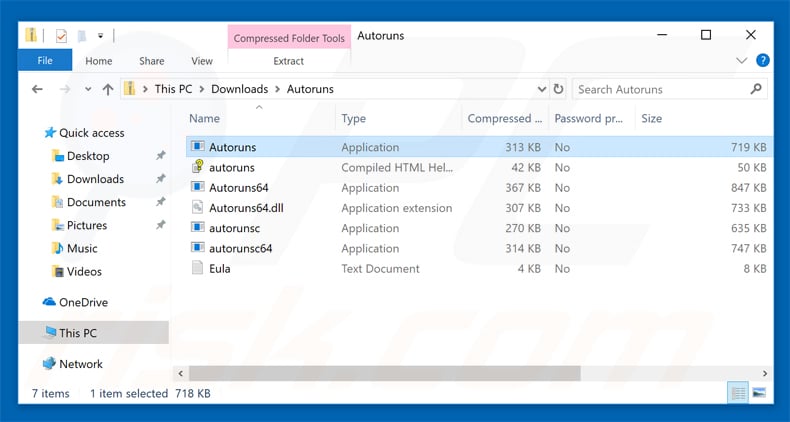

Descarga un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones en el sistema de archivos:

Descarga un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones en el sistema de archivos:

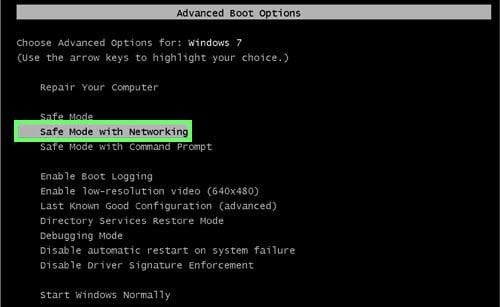

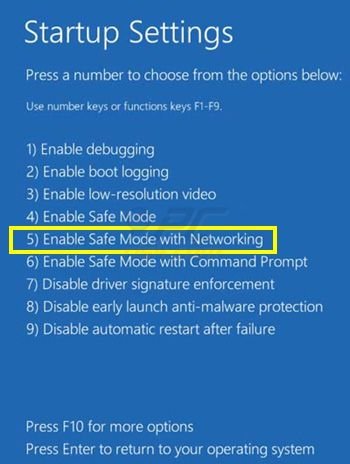

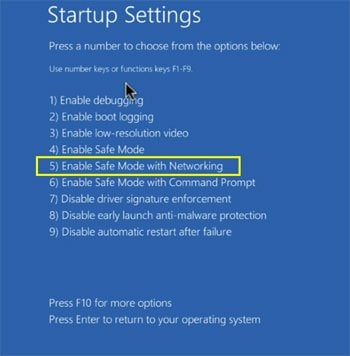

Reinicie tu computadora en modo seguro:

Reinicie tu computadora en modo seguro:

Usuarios de Windows XP y Windows 7: Inicia tu computadora en modo seguro. Haz clic en Inicio, haz clic en Apagar, haz clic en Reiniciar, haz clic en Aceptar. Durante el proceso de inicio de tu computadora, presione la tecla F8 en su teclado varias veces hasta que veas el menú Opciones Avanzadas de Windows y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: ve a la pantalla de inicio de Windows 8, escribe Avanzado, en los resultados de búsqueda, selecciona Configuración. Haz clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Haz clic en el botón "Reiniciar Ahora". Tu computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haz clic en el botón "Solucionar problemas" y luego haz clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haz clic en "Configuración de inicio". Haz clic en el botón "Reiniciar". Tu PC se reiniciará en la pantalla de Configuración de inicio. Presiona F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haz clic en el logotipo de Windows y selecciona el icono de Encendido. En el menú abierto, haz clic en "Reiniciar" mientras mantienes presionado el botón "Shift" en tu teclado. En la ventana "Elija una opción", haz clic en "Solucionar Problemas", luego selecciona "Opciones Avanzadas". En el menú de opciones avanzadas, selecciona "Configuración de Inicio" y haz clic en el botón "Reiniciar". En la siguiente ventana, debes hacer clic en la tecla "F5" en tu teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

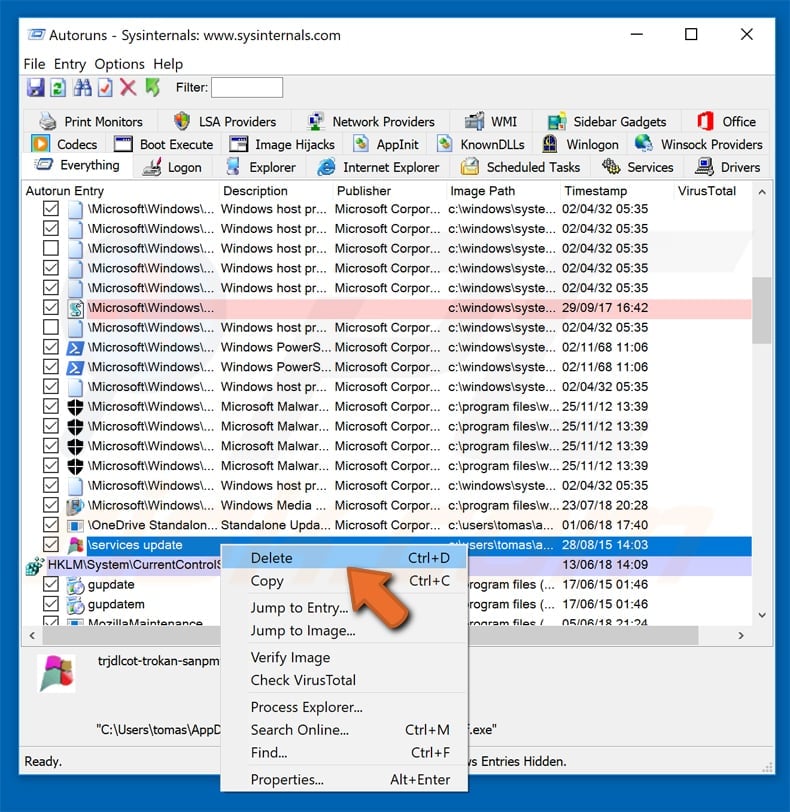

Extrae el archivo descargado y ejecute el archivo Autoruns.exe.

Extrae el archivo descargado y ejecute el archivo Autoruns.exe.

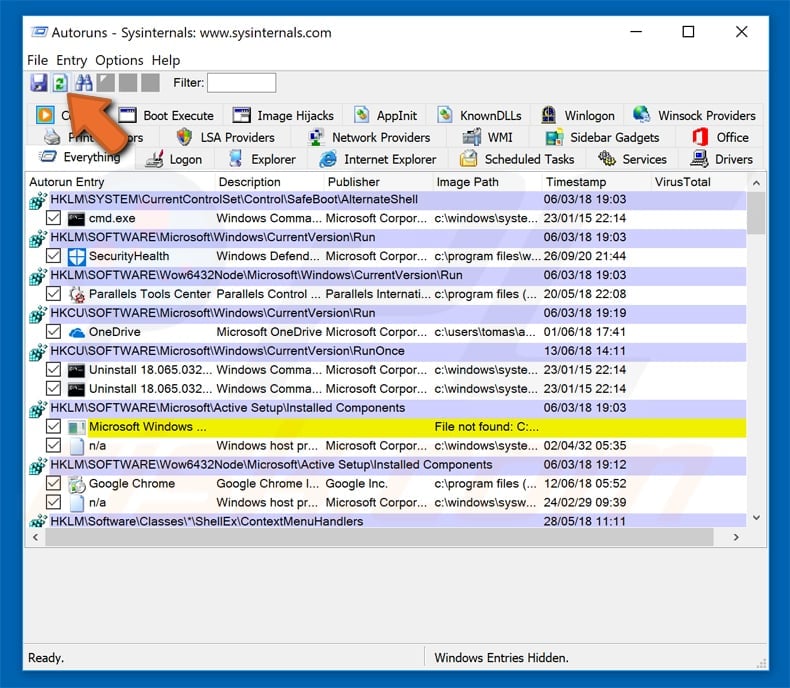

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desactiva las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haz clic en el icono "Actualizar".

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desactiva las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haz clic en el icono "Actualizar".

Consulta la lista provista por la aplicación Autoruns y localiza el archivo de malware que deseas eliminar.

Consulta la lista provista por la aplicación Autoruns y localiza el archivo de malware que deseas eliminar.

Debes escribir su ruta y nombre completos. Ten en cuenta que algunos programas maliciosos ocultan procesos bajo nombres de procesos legítimos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que deseas eliminar, haz clic con el botón derecho del mouse sobre su nombre y elije "Eliminar".

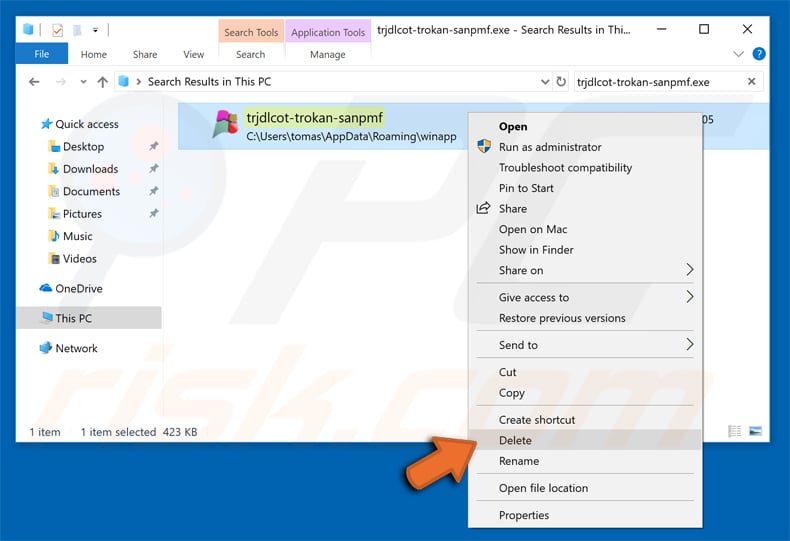

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debes buscar el nombre del malware en tu computadora. Asegúrate de habilitar los archivos y carpetas ocultas antes de continuar. Si encuentras el nombre de archivo del malware, asegúrate de eliminarlo.

Reinicia tu computadora normalmente. Al seguir estos pasos deberías eliminar cualquier malware de tu computadora. Ten en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tienes estas habilidades, deja la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu computadora segura, instala las últimas actualizaciones del sistema operativo y usa un software antivirus.

Para asegurarte de que tu computadora esté libre de infecciones de malware, te recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión