Troyano "Jorik"

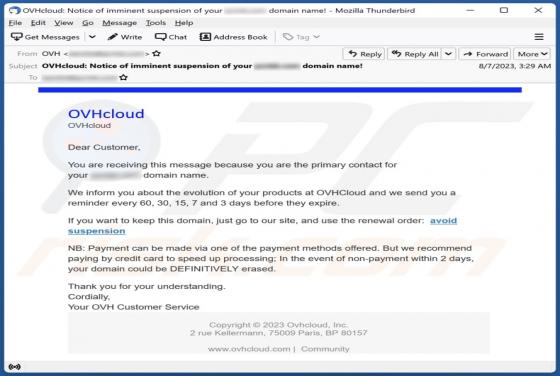

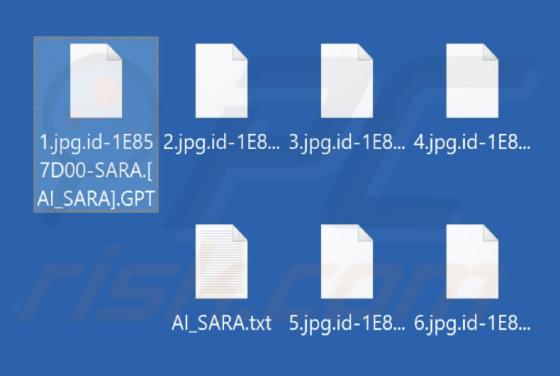

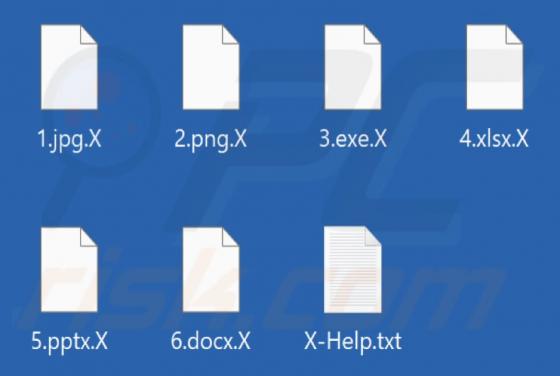

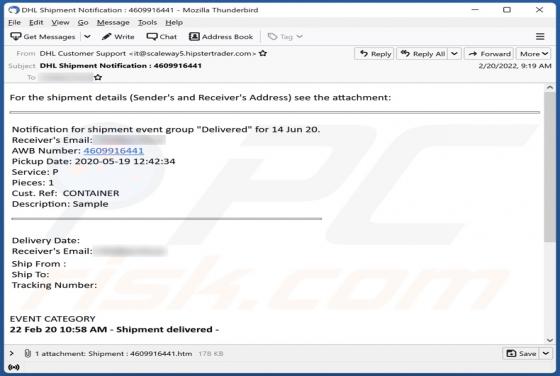

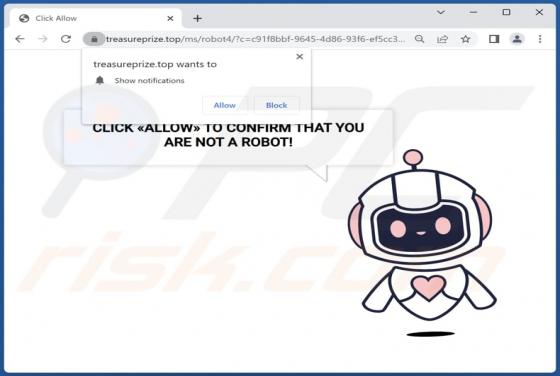

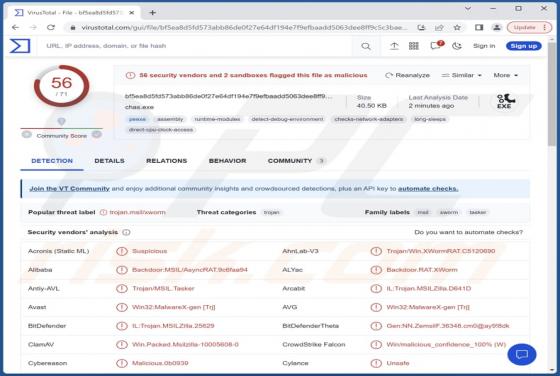

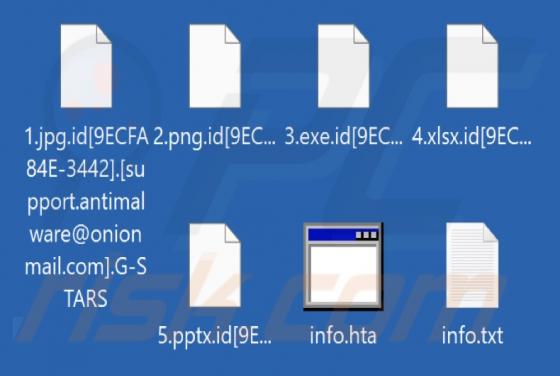

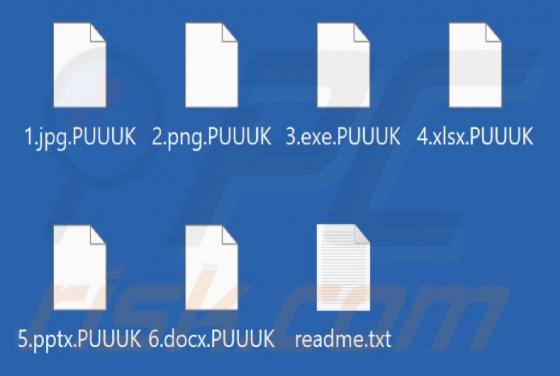

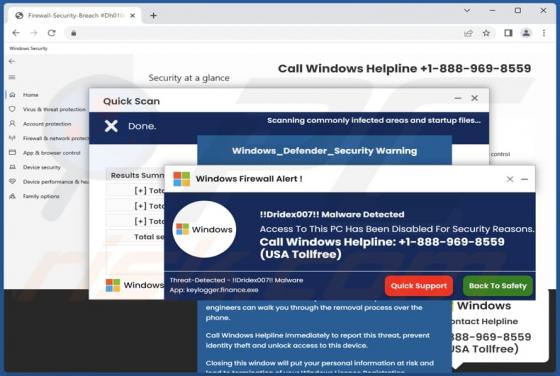

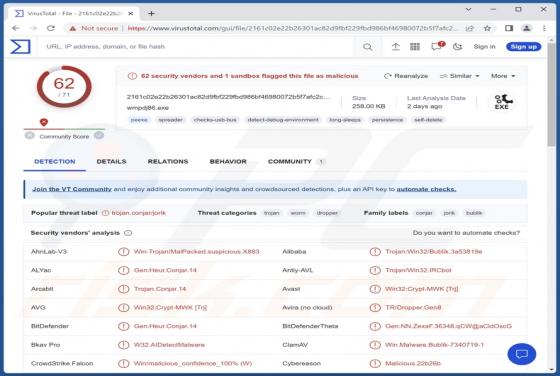

Jorik es el nombre de un malware de tipo troyano. Este programa se infiltra sigilosamente en las máquinas de las víctimas, en las que puede realizar acciones maliciosas. Los troyanos se consideran amenazas de alto riesgo, por lo que deben eliminarse de los sistemas operativos inmediatamente despué