Ransomware "Black Basta"

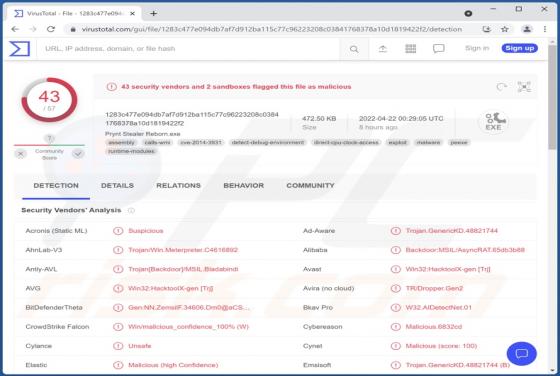

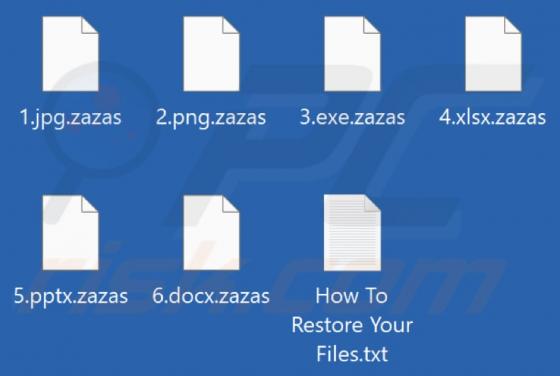

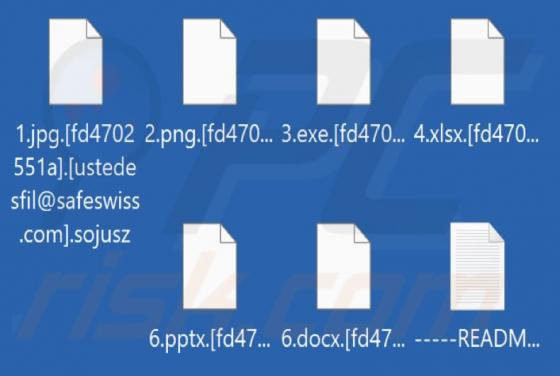

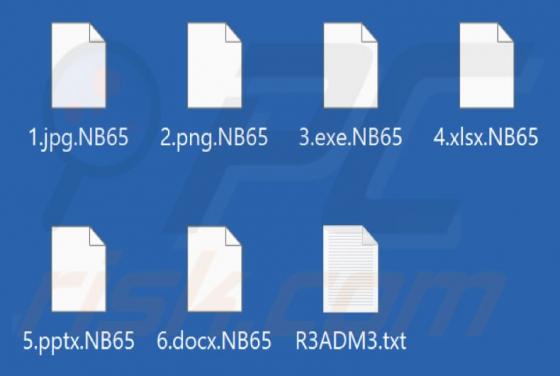

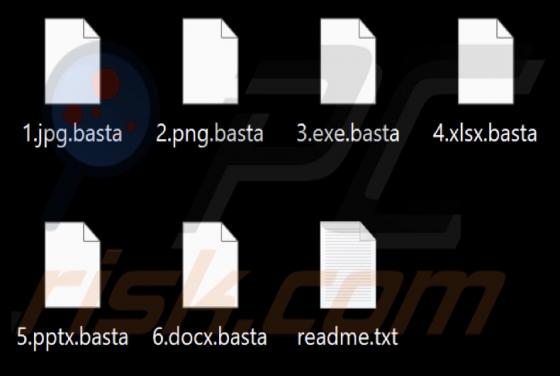

Mientras inspeccionaban nuevos envíos de malware a VirusTotal, nuestros investigadores encontraron al ransomware "Black Basta". Después de lanzar una muestra en nuestro sistema de prueba, descubrimos que este programa malicioso encripta archivos y agrega sus nombres de archivo con una extensión "