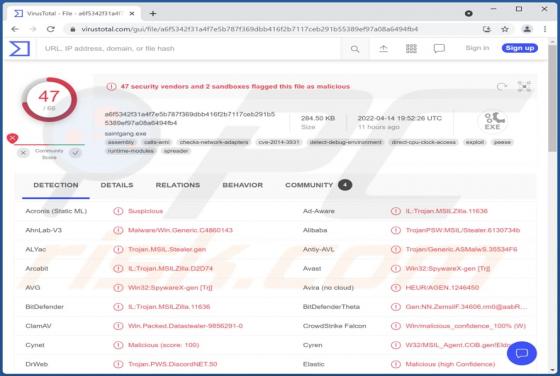

Malware Ladrón Whisper

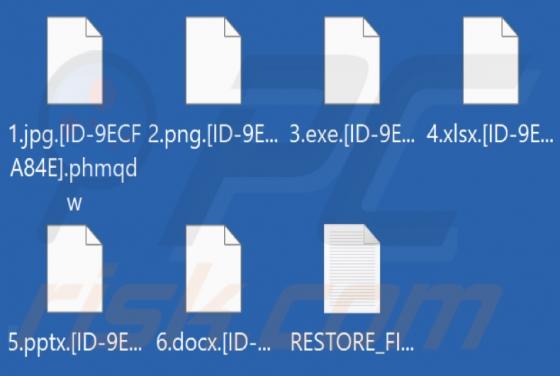

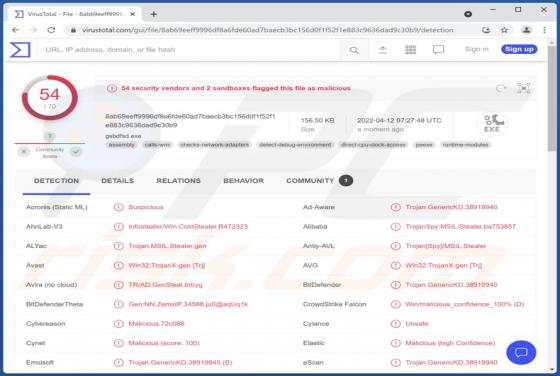

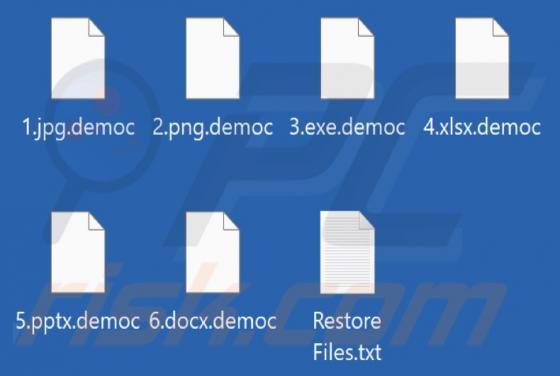

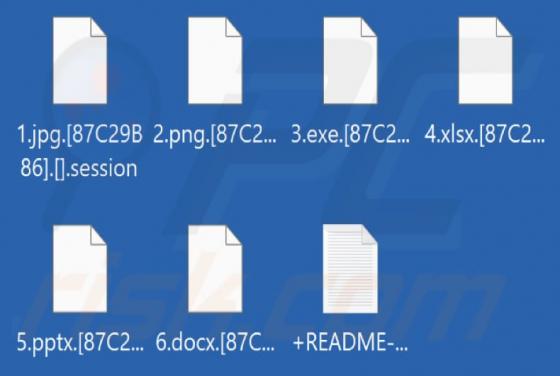

"Whisper Stealer" es un ladrón (stealer) de información dirigido a navegadores Chromium y Gecko, carteras de criptomonedas, tokens de Discord y sesiones de Telegram (y otros datos). Se promociona (y vende) en foros de hackers. Hay cinco planes de suscripción disponibles: 250 rublos por un mes, 60