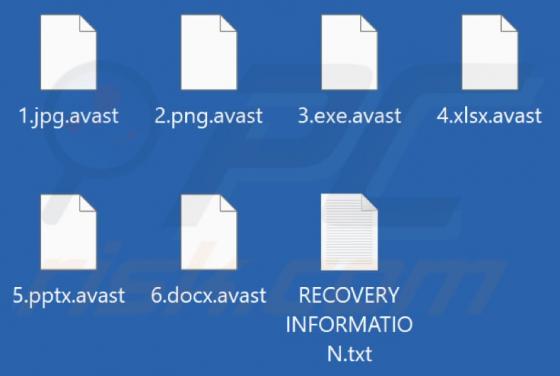

Ransomware Avast

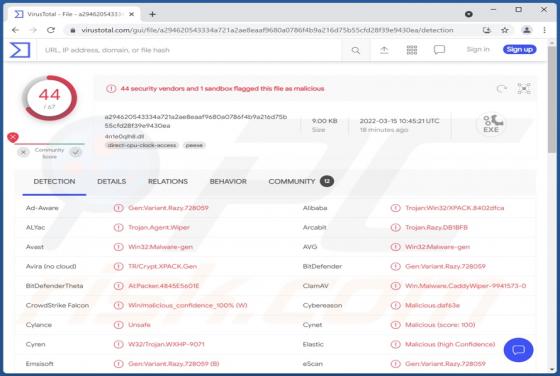

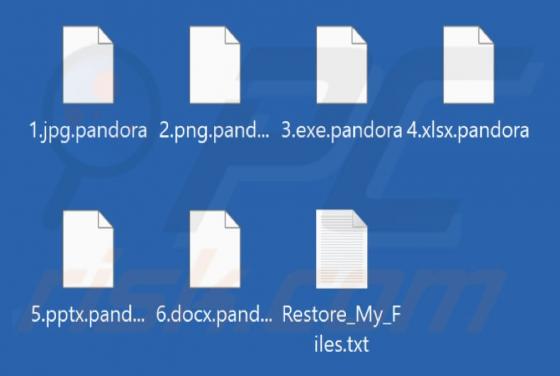

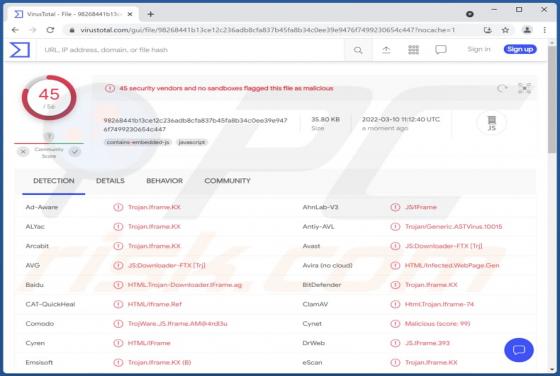

Nuestro equipo descubrió una variante del ransomware TargetCompany llamada Avast (llamada así por la empresa de software de ciberseguridad Avast) mientras examinaba las muestras enviadas a VirusTotal. Los desarrolladores de Avast han creado una herramienta de desencriptado para otras variantes del