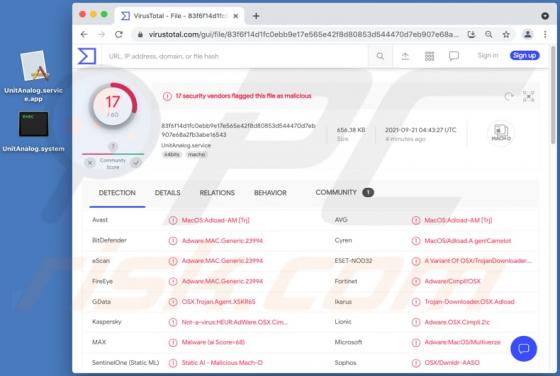

Adware SampleSkilled (Mac)

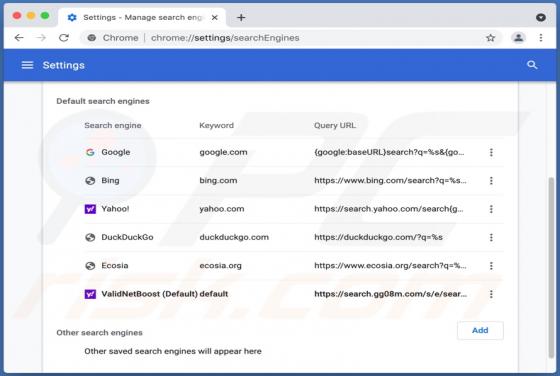

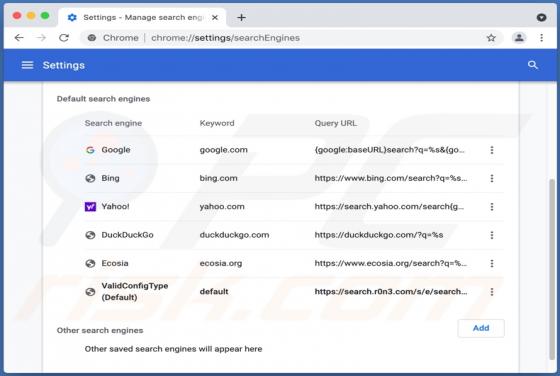

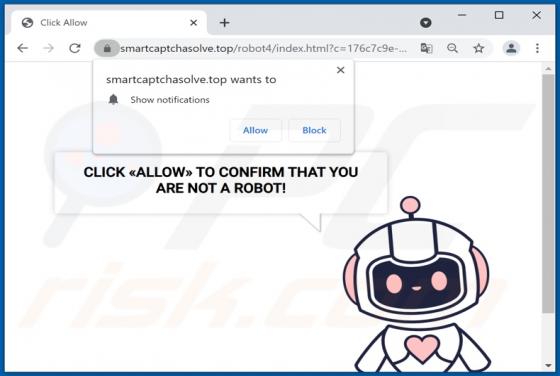

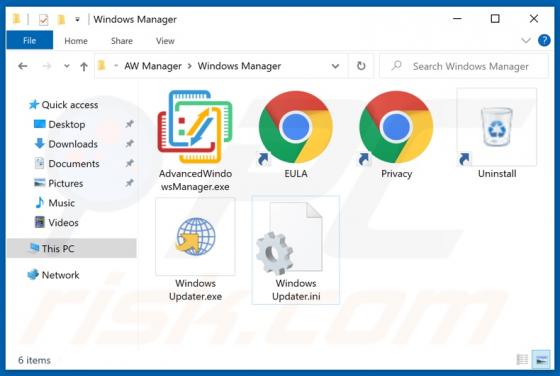

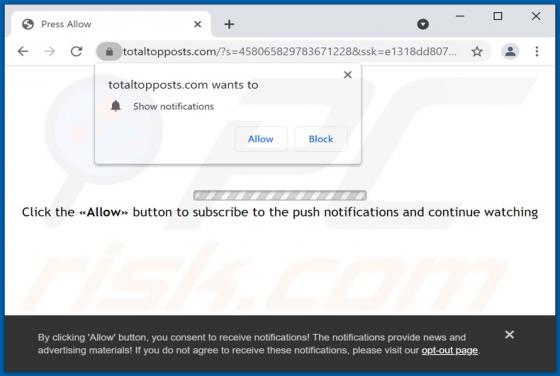

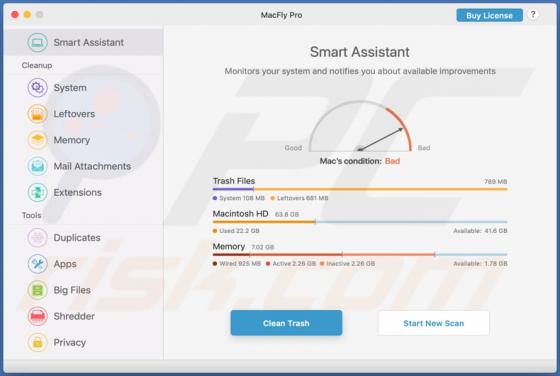

SampleSkilled es el nombre de una aplicación potencialmente no deseada (PUA, por sus siglas en inglés) que genera ingresos para su desarrollador al mostrar anuncios y promover un motor de búsqueda falso. Promueve un motor de búsqueda falso al realizar cambios en la configuración del navegador we