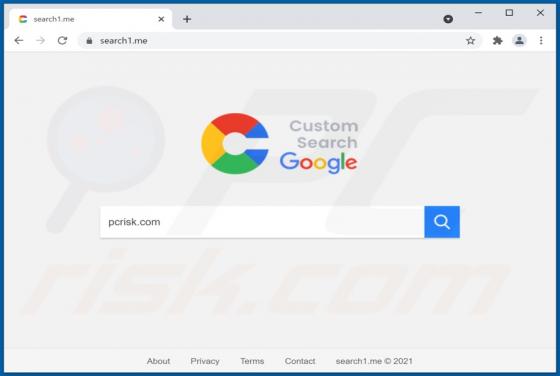

Redirección Search1.me

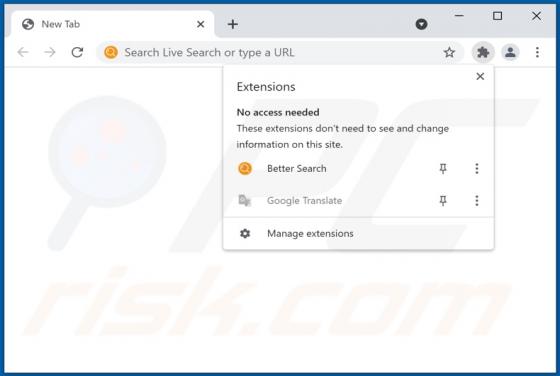

Search1.me es la dirección de un motor de búsqueda falso. Por lo general, estos buscadores web son promovidos por PUAs (aplicaciones potencialmente no deseadas, por sus siglas en inglés) clasificadas como secuestradores del navegador. Se ha observado que search1.me es forzado por el secuestrador d