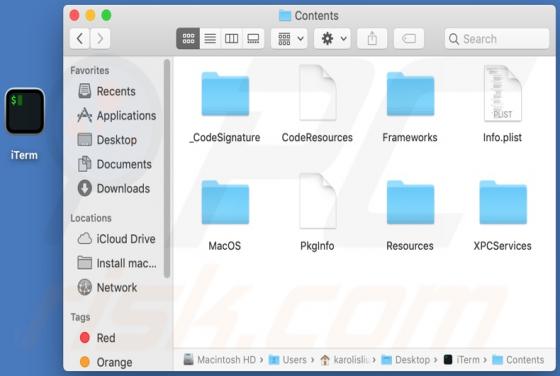

Malware iTerm2 (Mac)

El malware iTerm2 se refiere a una aplicación iTerm2 troyanizada, que funciona como software malicioso de tipo puerta trasera. A pesar de que su apariencia tiene poca diferencia con la aplicación legítima iTerm2, el programa falso inyecta en los sistemas código malicioso y/o malware adicional de