Evite ser estafado por correos electrónicos que afirman que su cuenta o sistema fue hackeado

EstafaConocido también como: Spam "Tu cuenta ha sido hackeada"

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es "Tu cuenta ha sido hackeada"?

"Tu cuenta ha sido hackeada" es una de las muchas estafas (campañas de spam) que se utilizan para engañar a la gente para que pague a los ciberdelincuentes. En este caso, los estafadores envían un correo electrónico indicando que el ordenador del destinatario está infectado con un programa malicioso que les ha permitido grabar un vídeo comprometedor.

También afirman que han robado datos personales. El objetivo principal de este correo electrónico es engañar a la gente para que paguen a los ciberdelincuentes, que amenazan con publicar el vídeo si no se cumplen sus exigencias en el plazo establecido. Tenga en cuenta que los correos electrónicos de este tipo deben ser ignorados.

Resumen de la estafa por correo electrónico "Tu cuenta ha sido hackeada"

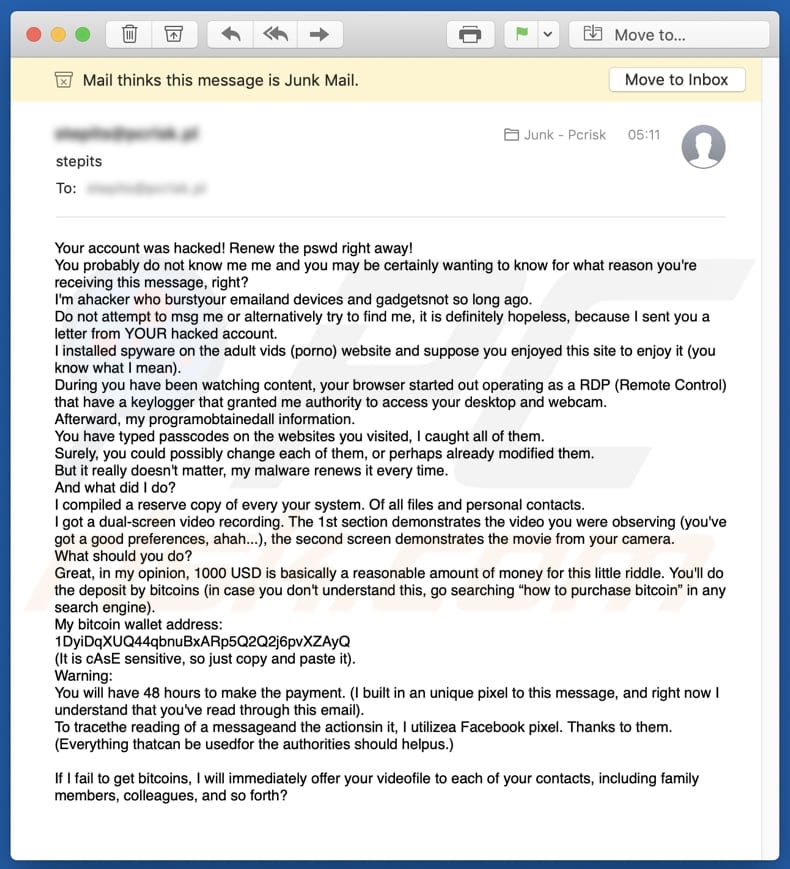

Existen dos versiones de la campaña de spam "Tu cuenta ha sido hackeada", pero son esencialmente idénticas. A continuación encontrará una captura de pantalla de otra versión (y su texto). Los estafadores afirman que han pirateado la cuenta de correo electrónico del usuario.

Para que esto parezca auténtico, han utilizado el método de "spoofing", que les permite falsificar direcciones de correo electrónico; en este caso, los ciberdelincuentes utilizan la dirección de correo electrónico del destinatario, y así parece que el destinatario del correo electrónico es también el remitente. Además, los ciberdelincuentes afirman haber infectado el ordenador con un troyano que funciona como herramienta de acceso remoto.

TAfirman que esta instalación no deseada se produjo cuando el destinatario visitó un sitio web para adultos y esta herramienta les permitió acceder al escritorio y a la cámara web del usuario. Además, afirman que han robado varias contraseñas y contactos.

La parte clave de este correo es la afirmación que indica que estos delincuentes han grabado un vídeo del destinatario viendo contenido para adultos (vídeo). Para evitar que difundan este vídeo (enviándolo a todos los contactos del destinatario), piden a la víctima que pague 1.000 dólares en Bitcoins utilizando una de las direcciones de monedero de Bitcoin proporcionadas.

Los estafadores urgen a la víctima a realizar el pago en un plazo de 48 horas, de lo contrario difundirán el vídeo. Podemos asegurar que no existe tal vídeo grabado y que sólo se trata de una estafa basada en la esperanza de que algunos usuarios se lo crean.

Si recibe este correo electrónico, es probable que sea uno más de los cientos de personas que también lo han recibido. La mejor opción en estos casos es simplemente ignorar los correos.

| Nombre | Estafa por correo electrónico "Tu cuenta fue hackeada" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | Los ciberdelincuentes afirman que han infectado el ordenador del destinatario y han grabado un vídeo comprometedor. |

| Dirección de criptobilletera del ciberdelincuente (Bitcoin) | 1DyiDqXUQ44qbnuBxARp5Q2Q2j6pvXZAyQ (los ciberdelincuentes cambian sus direcciones de criptobilletera con cada nueva campaña de spam). |

| Síntomas | Se recibe un correo electrónico que amenaza enviar un supuesto vídeo grabado del usuario viendo vídeos para adultos a sus familiares y compañeros. Los correos electrónicos en la bandeja de entrada afirman que se han robado las contraseñas. |

| Métodos de distribución | Esta estafa se difunde a gran escala a través de campañas de correo electrónico de spam. |

| Daño | Pérdida económica - pagos completamente innecesarios por falsas reclamaciones sobre el hackeo y en realidad grabaciones de vídeo inexistentes. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Campañas de spam en general

"Tu cuenta fue hackeada" es sólo uno de los muchos correos electrónicos (estafas) de este tipo. Otros incluyen "Puede que no me conozcas", "No vamos a robar mucho tiempo", y "Soy un desarrollador de software espía". La mayoría se utilizan para amenazar y chantajear a la gente haciendo afirmaciones que no son ciertas.

Por lo general, los delincuentes intentan extorsionar a personas inocentes, sin embargo, algunos ciberdelincuentes utilizan otros tipos de campañas de spam. Envían correos electrónicos que contienen archivos adjuntos maliciosos o enlaces a sitios web que conducen a ellos. Utilizan estos correos para infectar los ordenadores con programas maliciosos como LokiBot, TrickBot, Emotet, AZORult, y Adwind.

El objetivo principal de estas campañas de spam es engañar a las personas para que abran el enlace o el archivo adjunto incluido; al abrirlo, se descarga e instala un programa malicioso. Ejemplos de archivos que los ciberdelincuentes suelen adjuntar son documentos de Microsoft Office, archivos PDF, ejecutables (.exe), archivos ZIP, RAR u otros.

Estos correos electrónicos y archivos adjuntos proliferan las infecciones informáticas que causan a las personas pérdidas financieras, pérdida de datos, problemas de privacidad, etc.

Recibimos una gran cantidad de comentarios de usuarios preocupados por estos correos electrónicos fraudulentos. Esta es la pregunta más popular que recibimos:

P: Hola equipo de pcrisk.com, he recibido un correo electrónico en el que se dice que mi ordenador ha sido hackeado y que tienen un vídeo mío. Ahora piden un rescate en Bitcoins. Creo que debe ser cierto porque en el correo electrónico figuraban mi nombre real y mi contraseña. ¿Qué debo hacer?

R: No se preocupe por este correo electrónico. Ni los hackers ni los ciberdelincuentes se han infiltrado/hackeado su ordenador y no hay ningún vídeo suyo viendo pornografía. Simplemente ignore el mensaje y no envíe ningún Bitcoin. Su correo electrónico, nombre y contraseña fueron probablemente robados de un sitio web comprometido como Yahoo (estas violaciones de sitios web son comunes). Si está preocupado, puede comprobar si sus cuentas han sido comprometidas visitando el sitio web haveibeenpwned.

¿Cómo infectan los ordenadores las campañas de spam?

Las campañas de spam sólo pueden infectar los ordenadores si se abren los archivos adjuntos presentados (o los enlaces web que conducen a ellos). Por ejemplo, los archivos ejecutables (.exe) deben ser ejecutados, los archivos comprimidos, extraídos y su contenido ejecutado, etc. Si el archivo adjunto es un documento de MS Office, pedirá que se habiliten los comandos de macros.

Al habilitarlos, los usuarios permiten que los documentos maliciosos descarguen e instalen programas maliciosos. Las campañas de spam se utilizan para infectar los ordenadores de las personas, pero sólo pueden hacer daño si se abren los archivos adjuntos presentados.

¿Cómo evitar la instalación de programas maliciosos?

Descargue, instale y actualice programas y navegue por Internet con cuidado. No abra los archivos adjuntos (o enlaces web) incluidos en los correos electrónicos recibidos de direcciones de correo electrónico desconocidas y sospechosas. Suelen presentarse en diversos correos electrónicos irrelevantes que no conciernen personalmente a sus destinatarios. Actualice el software instalado utilizando únicamente las funciones implementadas o las herramientas proporcionadas por los desarrolladores oficiales.

Evite descargar software de sitios web no fiables y no oficiales, utilizando descargadores de terceros, clientes de torrent, eMule y otras herramientas de este tipo. Utilice las versiones más recientes de Microsoft Office (no más antiguas que la de 2010), ya que cuentan con el modo "Vista protegida", que impide la descarga de documentos maliciosos y la instalación de programas no deseados (maliciosos).

Asegúrese de que hay un software antispyware o antivirus de confianza instalado y operativo en el ordenador. Los programas de este tipo son capaces de detectar los virus (y otras amenazas) y eliminarlos antes de que se produzcan daños graves.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto que aparece en el mensaje de correo electrónico "Tu cuenta ha sido hackeada" (con dos direcciones adicionales de monederos de Bitcoin):

Your account was hacked! Renew the pswd right away!

You probably do not know me me and you may be certainly wanting to know for what reason you're receiving this message, right?

I'm ahacker who burstyour emailand devices and gadgetsnot so long ago.

Do not attempt to msg me or alternatively try to find me, it is definitely hopeless, because I sent you a letter from YOUR hacked account.

I installed spyware on the adult vids (porno) website and suppose you enjoyed this site to enjoy it (you know what I mean).

During you have been watching content, your browser started out operating as a RDP (Remote Control) that have a keylogger that granted me authority to access your desktop and webcam.

Afterward, my programobtainedall information.

You have typed passcodes on the websites you visited, I caught all of them.

Surely, you could possibly change each of them, or perhaps already modified them.

But it really doesn't matter, my malware renews it every time.

And what did I do?

I compiled a reserve copy of every your system. Of all files and personal contacts.

I got a dual-screen video recording. The 1st section demonstrates the video you were observing (you've got a good preferences, ahah...), the second screen demonstrates the movie from your camera.

What should you do?

Great, in my opinion, 1000 USD is basically a reasonable amount of money for this little riddle. You'll do the deposit by bitcoins (in case you don't understand this, go searching “how to purchase bitcoin” in any search engine).

My bitcoin wallet address:

1DyiDqXUQ44qbnuBxARp5Q2Q2j6pvXZAyQ, 17qQSJatXXj5DnjMLjNGXx9BT7NUhqimRx, 15LZuFSVyDAoaNLtbh4ru7ZQWvZxEosCaf, 18DGKAQ3gHQVmPHPVyLvBGsCoX1d4G8yfq, 1JRfE57ZF8Eaqa7DktHmVCoAneA8q4fpP2, 1LthzYVB7jrYFPnJHDLriDnxk4BJ4Ch2jf, 1GXBRWZaTqTEvxY2NzfdrMwYbPHqfWNNYE, 14GHLvKaXSNtDTkshZi5j8uUo3mFtJ52FN, 19SDJp3rdgU99sadqEb437b1qAynsCg9r8, 1LWbhU7623zZjLHTnfTRyrcqbRnXoVKaBd, 1GVgsTh6j1oh5PUksWQDdiChtsRiWwkR6Q, 14dM8NWRhdzKixe3hcvY6HfQGcjt736Gkc, 1FUieDeAPMpTpz67aKfr1jsWXmJfvQ6V8w, 1CUmFahadM9fmENHcdepbwSENEdmqh7VeF, 19Bk81t5nG8DZJSaJB6xqgvqfs1pCeF4KS, 1Cboy74YFQy1pLJTRrnibYfqiVo3FXv9fe, 1LP5g9uxYdqkTGZfgjRU9dFbY3pra3BaPw, 1EcoMxqqevYgoK6syi3TD4mTaSJGYLQbGw, 1Jo478RY2qC8vZ1cxSmk2WFjq5j9bpfDuv

(It is cAsE sensitive, so just copy and paste it).

Warning:

You will have 48 hours to make the payment. (I built in an unique pixel to this message, and right now I understand that you've read through this email).

To tracethe reading of a messageand the actionsin it, I utilizea Facebook pixel. Thanks to them. (Everything thatcan be usedfor the authorities should helpus.)If I fail to get bitcoins, I will immediately offer your videofile to each of your contacts, including family members, colleagues, and so forth?

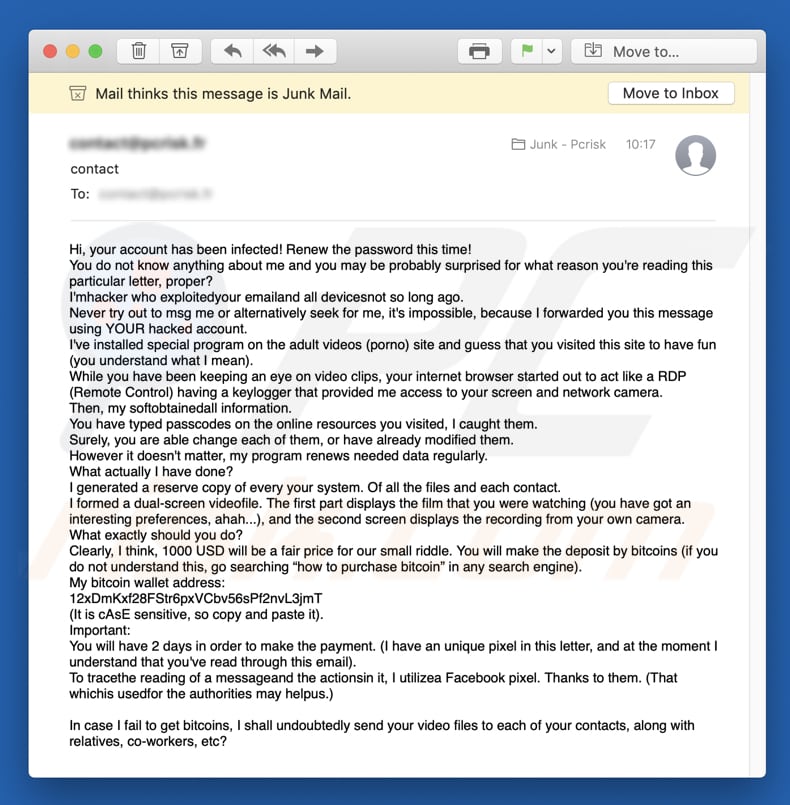

Captura de pantalla de otra variante de la estafa "Tu cuenta fue hackeada":

Texto que aparece en otra versión de la estafa "Tu cuenta ha sido hackeada":

Hi, your account has been infected! Renew the password this time!

You do not know anything about me and you may be probably surprised for what reason you're reading this particular letter, proper?

I'mhacker who exploitedyour emailand all devicesnot so long ago.

Never try out to msg me or alternatively seek for me, it's impossible, because I forwarded you this message using YOUR hacked account.

I've installed special program on the adult videos (porno) site and guess that you visited this site to have fun (you understand what I mean).

While you have been keeping an eye on video clips, your internet browser started out to act like a RDP (Remote Control) having a keylogger that provided me access to your screen and network camera.

Then, my softobtainedall information.

You have typed passcodes on the online resources you visited, I caught them.

Surely, you are able change each of them, or have already modified them.

However it doesn't matter, my program renews needed data regularly.

What actually I have done?

I generated a reserve copy of every your system. Of all the files and each contact.

I formed a dual-screen videofile. The first part displays the film that you were watching (you have got an interesting preferences, ahah...), and the second screen displays the recording from your own camera.

What exactly should you do?

Clearly, I think, 1000 USD will be a fair price for our small riddle. You will make the deposit by bitcoins (if you do not understand this, go searching “how to purchase bitcoin” in any search engine).

My bitcoin wallet address:

12xDmKxf28FStr6pxVCbv56sPf2nvL3jmT, 1GCz3YBhwpqFRUQ4B3rEvpiEkn6XtTD4GA, 15tGbgpiksnzBY1tef2LgUbJ9pZvoDjCbs, 18iDcSiS48kPAkbxUnyeeqwVx65Vgbwr2U, 1KmzrKYxcpAyEVEH38KPrMSVfGejk1ABQz, 1BkkLeRcUjrakVNFtAgAgfMjDb4TPUw8Pz, 1C242L8qAXRxudv6KBAahi81GHS5wpc8cF, 1NwbnYRDJwcAXRwRsJMZRFs7Gt4psir5S9, 149zE8ZaYXk1CtpfY5qsiuaf7LSdqsRs88, 1HUHBgNHYCz9Djy9z615adkgd2NYQNMVUd, 1LX5SEa54kf2SaAWH1vJ1F8SPkhpHCmzY9, 1E5tz2erjoh9Bx4U54PZPHrS51TgaGfCps, 1JKJEkK4FEmWixuBBTm8SojW3ACTt6oVFT, 1816WoXDtSmAM9a4e3HhebDXP7DLkuaYAd, 149J6aqKnjLTLdCCL39isvPxQh1xTjhEq5, 1F3GRSteD9XbVsUVNxj4FrTPrKvDmwiZVz, 1JwrTTYu1KkrJLUbWmDFC2WLMg4RP2YCRq, 1GL3psbvhB1pJJLQub8ABjPUstThPpfgnb, 178weWXPeMALJjq72tYxmWgNx5bQDpKN9u, 1N27jsKEDaxRfYF6pkGvyANQhPuZzzECBz

(It is cAsE sensitive, so copy and paste it).

Important:

You will have 2 days in order to make the payment. (I have an unique pixel in this letter, and at the moment I understand that you've read through this email).

To tracethe reading of a messageand the actionsin it, I utilizea Facebook pixel. Thanks to them. (That whichis usedfor the authorities may helpus.)In case I fail to get bitcoins, I shall undoubtedly send your video files to each of your contacts, along with relatives, co-workers, etc?

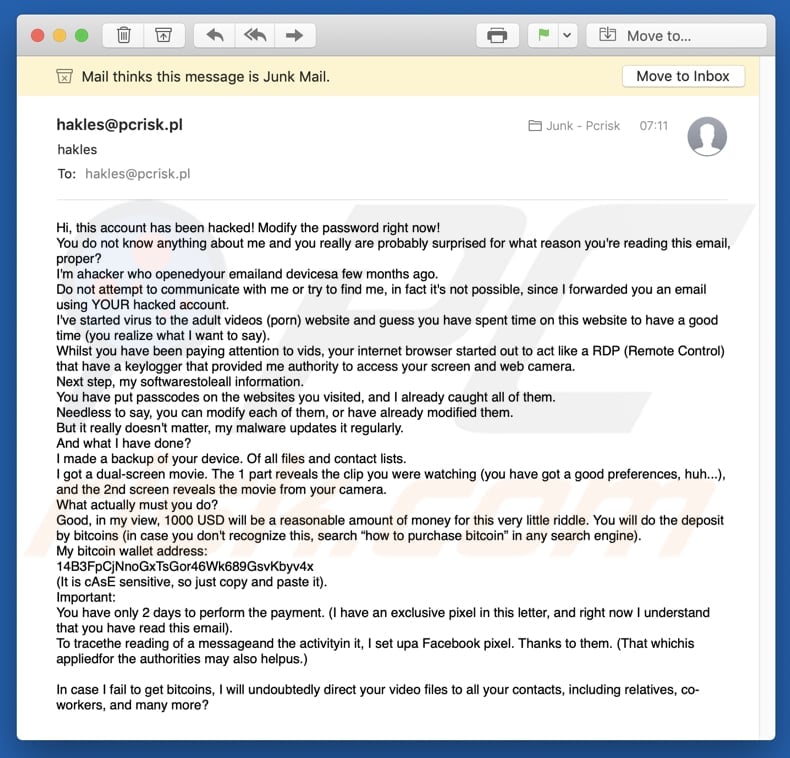

Otra variante de la estafa por correo electrónico "Esta cuenta ha sido hackeada":

Texto que aparece en esta variante:

Hi, this account has been hacked! Modify the password right now!

You do not know anything about me and you really are probably surprised for what reason you're reading this email, proper?

I'm ahacker who openedyour emailand devicesa few months ago.

Do not attempt to communicate with me or try to find me, in fact it's not possible, since I forwarded you an email using YOUR hacked account.

I've started virus to the adult videos (porn) website and guess you have spent time on this website to have a good time (you realize what I want to say).

Whilst you have been paying attention to vids, your internet browser started out to act like a RDP (Remote Control) that have a keylogger that provided me authority to access your screen and web camera.

Next step, my softwarestoleall information.

You have put passcodes on the websites you visited, and I already caught all of them.

Needless to say, you can modify each of them, or have already modified them.

But it really doesn't matter, my malware updates it regularly.

And what I have done?

I made a backup of your device. Of all files and contact lists.

I got a dual-screen movie. The 1 part reveals the clip you were watching (you have got a good preferences, huh...), and the 2nd screen reveals the movie from your camera.

What actually must you do?

Good, in my view, 1000 USD will be a reasonable amount of money for this very little riddle. You will do the deposit by bitcoins (in case you don't recognize this, search “how to purchase bitcoin” in any search engine).

My bitcoin wallet address:

14B3FpCjNnoGxTsGor46Wk689GsvKbyv4x, 1FcCacS5pebEKMR6wtz7k98JEqbhfhCkDw, 1PAcoXVyzBDRryyg3MAmBQhDuofNYu55Uo, 12s4cfoNTzT68gSdxLjmSRT3qdvaqwDWNz, 15D5A6C5peaK8wF4eAlW5GfYzp3YVmaGP6

(It is cAsE sensitive, so just copy and paste it).

Important:

You have only 2 days to perform the payment. (I have an exclusive pixel in this letter, and right now I understand that you have read this email).

To tracethe reading of a messageand the activityin it, I set upa Facebook pixel. Thanks to them. (That whichis appliedfor the authorities may also helpus.)

In case I fail to get bitcoins, I will undoubtedly direct your video files to all your contacts, including relatives, co-workers, and many more?

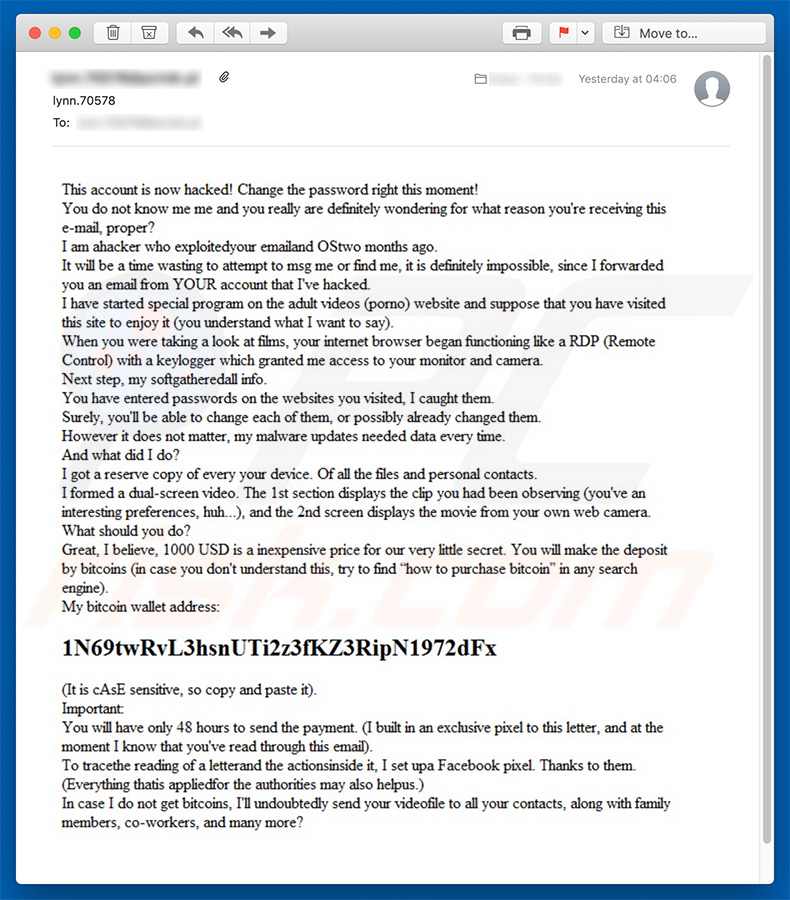

Otra variante de la campaña de spam "Tu cuenta ha sido hackeada":

Texto que aparece en este correo electrónico:

This account is now hacked! Change the password right this moment!

You do not know me me and you really are definitely wondering for what reason you're receiving this e-mail, proper?

I am a hacker who exploited your email and OS two months ago.

It will be a time wasting to attempt to msg me or find me. it is definitely impossible since I forwarded you an email from YOUR account that I've hacked.

I have started special program on the adult videos (porno) website and suppose that you have visited this site to enjoy it (you understand what I want to say).

When you were taking a look at films, your internet browser began functioning like a RDP (Remote Control) with a keylogger which granted me access to your monitor and camera.

Next step, my softgatheredall info.

You have entered passwords on the websites you visited, I caught them.

Surely, you'll be able to change each of them, or possibly already changed them.

However it does not matter, my malware updates needed data every time.

And what did I do?

I got a reserve copy of every your device. Of all the files and personal contacts.

I formed a dual-screen video. The 1st section displays the clip you had been observing (you've an interesting preferences, huh...), and the 2nd screen displays the movie from your own web camera.

What should you do?

Great, I believe, 1000 USD is a inexpensive price for our very little secret. You will make the deposit by bitcoins (in case you don't understand this, try to find "how to purchase bitcoin" in any search engine).

My bitcoin wallet address:1N69twRyL3hsnt-Ti2z3fKZ3RipN1972dFx, 1Nv29du52zVq2dSyrRJEyn4ffWiaheXq9Q

(It is cAsE sensitive, so copy and paste it).

Important:

You will have only 48 hours to send the payment (I built in an exclusive pixel to this letter, and at the moment I know that you've read through this email).

To tracethe reading of a letter and the actions inside it, I set up a Facebook pixel. Thanks to them.

(Everything that is applied for the authorities may also helpus.)

In case I do not get bitcoins, I'll undoubtedly send your video file to all your contacts, along with family members, co-workers, and many more?

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Spam "Tu cuenta ha sido hackeada"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

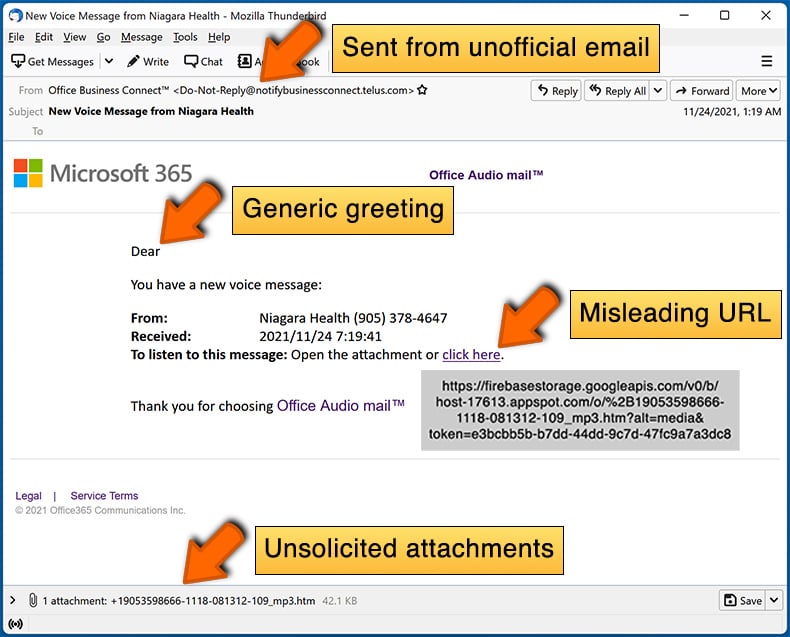

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los correos electrónicos de spam no son personales. Los ciberdelincuentes distribuyen este correo en operaciones masivas con la esperanza de que al menos algunos de los destinatarios sean engañados por sus estafas.

¿Mi ordenador ha sido realmente hackeado y el remitente tiene alguna información?

No, todas las afirmaciones hechas por los correos electrónicos "Tu cuenta fue hackeada" son falsas. Por lo tanto, ni su ordenador ha sido infectado ni el remitente ha realizado ninguna grabación explícita en la que aparezca usted.

¿Cómo han conseguido los ciberdelincuentes mi contraseña de correo electrónico?

Lo más probable es que haya sido víctima de una estafa de phishing. Estas estafas funcionan engañando a los usuarios para que introduzcan información (por ejemplo, contraseñas de correo electrónico u otras cuentas, etc.) en sitios web o archivos de phishing. Estos sitios/archivos suelen disfrazarse de páginas web de inicio de sesión, formularios de registro o suscripción, etc. También es posible que los estafadores hayan obtenido su contraseña de correo electrónico debido a una violación de datos por parte de un proveedor de servicios.

He enviado criptomoneda a la dirección indicada en este correo electrónico, ¿puedo recuperar mi dinero?

No, lo más probable es que no. Las transacciones de criptomonedas son prácticamente imposibles de rastrear, lo que las hace irreversibles.

He proporcionado mi información personal al ser engañado por un correo electrónico de spam, ¿qué debo hacer?

Si usted ha proporcionado las credenciales de inicio de sesión de la cuenta - cambie inmediatamente las contraseñas de todas las cuentas potencialmente expuestas e informe a su soporte oficial. Y si ha revelado otros datos privados (por ejemplo, datos del DNI, números de tarjetas de crédito, etc.) - póngase en contacto con las autoridades competentes sin demora.

He leído un correo electrónico de spam pero no he abierto el archivo adjunto, ¿está mi ordenador infectado?

No, abrir un correo electrónico de spam no desencadena ningún proceso de descarga/instalación de malware. Las infecciones se inician cuando se abre un archivo adjunto o un enlace presentado dentro del correo electrónico.

He descargado y abierto un archivo adjunto a un correo electrónico de spam, ¿está mi ordenador infectado?

El hecho de que se haya iniciado una infección puede depender del formato del archivo. Si se trata de un ejecutable (.exe, .run, etc.), lo más probable es que sí, que su sistema esté infectado. Sin embargo, los formatos de documentos (.doc, .xls, .pdf, etc.) pueden necesitar acciones adicionales (por ejemplo, habilitar comandos de macro) para iniciar la descarga/instalación de malware.

¿Eliminará Combo Cleaner las infecciones de malware presentes en los archivos adjuntos de los correos electrónicos?

Sí, Combo Cleaner es capaz de detectar y eliminar la mayoría de las infecciones de malware conocidas. Hay que destacar que es esencial realizar un análisis completo del sistema, ya que los programas maliciosos suelen esconderse en las profundidades de los sistemas.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión