Evite ser estafado por delincuentes que utilizan la aplicación de acceso remoto UltraViewer

EstafaConocido también como: Estafa emergente de UltraViewer

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es la "estafa de soporte técnico de UltraViewer"?

"Estafa de soporte técnico de UltraViewer" se refiere a las estafas de soporte técnico facilitadas mediante el uso de la aplicación UltraViewer.

UltraViewer es un software legítimo de acceso remoto que permite a los usuarios conectarse y controlar sistemas a distancia. Los estafadores de soporte técnico se basan en este tipo de programas para obtener acceso/control sobre los dispositivos de sus víctimas. Hay que destacar que los desarrolladores de este software no están asociados a las estafas; los ciberdelincuentes abusan de estas aplicaciones para sus propios objetivos maliciosos.

Las estafas de soporte técnico se promueven en sitios web engañosos, y suelen incluir afirmaciones sobre que los dispositivos de los usuarios están infectados pero que se pueden recuperar llamando a "técnicos expertos", "soporte técnico", etc.

¿Cómo utilizan los estafadores UltraViewer?

Como se ha mencionado en la introducción, UltraViewer es una aplicación legítima que ofrece funcionalidades de acceso/control remoto para uno o varios dispositivos, compartir archivos, chatear, etc. Este programa es operativo en Windows XP hasta la versión del sistema operativo Windows 11. Sin embargo, al igual que muchas otras herramientas de acceso remoto, UltraViewer es utilizado indebidamente por los ciberdelincuentes para facilitar sus estafas.

Las estafas de soporte técnico requieren el acceso remoto para que los estafadores puedan abusar de los dispositivos/datos de las víctimas para obtener ingresos, bajo el pretexto de proporcionar servicios de "soporte técnico". Esto se consigue mediante el uso de software como UltraViewer.

Los desarrolladores de aplicaciones remotas son conscientes del potencial abuso de su software y suelen utilizar diversas medidas de seguridad para contrarrestarlo. Para conectarse con otro dispositivo mediante UltraViewer, el usuario tiene que dar su ID y contraseña de UltraViewer a la parte que se conecta. El programa trata de evitar que se repita el acceso generando nuevas contraseñas para cada sesión, que el usuario puede cancelar en cualquier momento. UltraViewer también emplea medidas preventivas contra los ataques de fuerza bruta, para impedir que los ciberdelincuentes obtengan dichas contraseñas por la fuerza.

Sin embargo, existe una función que permite establecer contraseñas personalizadas, que no cambian una vez finalizada la sesión. En el momento de escribir este artículo, nuestras pruebas revelaron que es posible que la parte que controla remotamente un dispositivo establezca una contraseña personalizada en UltraViewer.

Por lo tanto, los estafadores no necesitan guiar a sus víctimas a través de múltiples pasos sobre cómo crear dicha contraseña, ya que pueden hacerlo ellos mismos en el acceso inicial. Esto significa que se puede volver a acceder a un dispositivo repetidamente sin necesidad de que el usuario proporcione su contraseña de forma consecutiva: una sola instancia es suficiente.

Además, UltraViewer cuenta con una funcionalidad de "acceso desatendido", que la parte conectada puede configurar en el dispositivo al que se accede de forma remota. Por lo tanto, los ciberdelincuentes pueden eliminar la necesidad de cualquier interacción del usuario más allá de la inicial utilizando esta función. Así, podrían encender el dispositivo (una función disponible en ciertas versiones de Windows) y controlarlo en cualquier momento sin el consentimiento del usuario.

Como medida adicional, el software de acceso remoto suele mostrar advertencias cuando un usuario está a punto de permitir una conexión desde regiones plagadas de actividad de estafadores. Por otra parte, algunas aplicaciones remotas utilizan el geobloqueo para impedir directamente las conexiones desde regiones/países específicos. Sin embargo, el sitio web oficial de UltraViewer afirma que no utiliza restricciones geográficas.

Aconsejamos extremar la precaución con cualquier software de acceso remoto; sólo permita que personas de confianza se conecten a sus dispositivos.

Tenga en cuenta que ningún sitio web puede detectar amenazas en su sistema, y ninguna empresa auténtica (por ejemplo, Microsoft, McAfee, Norton, etc.) utiliza este tipo de páginas de advertencia y le exige que permita a los "técnicos" acceder a los dispositivos de forma remota. Por lo tanto, si una página hace tales afirmaciones y le anima a llamar a los números proporcionados y/o a permitir el acceso remoto, sepa que se trata de una estafa.

Estafas de soporte técnico en general

Las estafas de soporte técnico se promueven en sitios web fraudulentos. Este contenido engañoso advierte a los visitantes de varias amenazas falsas presentes en sus sistemas. Los temas más comunes son: infecciones por troyanos/virus/malware, actividad de hackers detectada, ordenador bloqueado por razones de seguridad, software/OS pirata encontrado, etc.

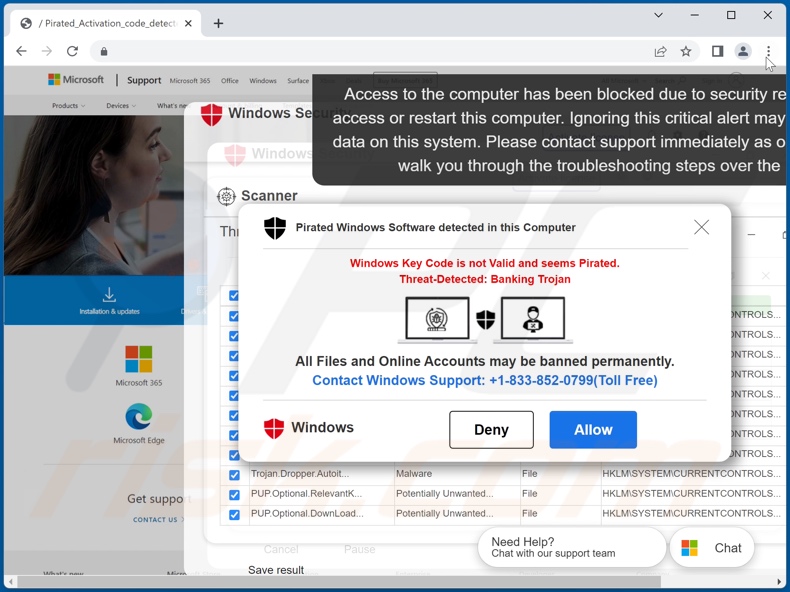

Estos mensajes fraudulentos suelen disfrazarse de alertas de entidades legítimas como Microsoft/Windows, McAfee, Norton, etc. Por ejemplo, la captura de pantalla de una estafa de soporte técnico que aparece más arriba imita el sitio web oficial de Microsoft y superpone el disfraz con falsas ventanas emergentes de alerta de amenazas.

Estas estafas instan a los usuarios a llamar a las líneas de ayuda proporcionadas para resolver problemas inexistentes. Después, los estafadores instruyen a las víctimas sobre cómo descargar/instalar un software de acceso remoto. Una vez que se da el ID/contraseña de dicho programa a los ciberdelincuentes, éstos se conectan al dispositivo de la víctima. La forma en que la estafa progresa a partir de ese momento puede variar.

Por lo general, los estafadores siguen con la farsa de ser soporte/técnicos y realizan falsos análisis del sistema, falsa eliminación de malware, etc. En la mayoría de los casos, estos servicios falsos y/o las "suscripciones de soporte" anuales/de por vida cuestan cantidades exorbitantes de dinero.

Los delincuentes tienden a utilizar monedas difíciles/imposibles de rastrear (por ejemplo, tarjetas de regalo, vales de prepago, criptomonedas, dinero en efectivo escondido en paquetes y enviados, etc.) para evitar la persecución e impedir que las víctimas recuperen sus fondos.

Los estafadores de soporte técnico pueden causar graves daños a los dispositivos, por ejemplo, desactivar/eliminar el software de seguridad legítimo, instalar falsos antivirus (que exigen su compra, pero no son operativos) o infiltrar troyanos, ransomware, y otros tipos de malware.

Los ciberdelincuentes suelen tener como objetivo datos muy sensibles, que pueden obtener engañando a las víctimas para que los revelen (por ejemplo, por teléfono, escritos donde los estafadores afirman que no pueden ver, a través de sitios/archivos de phishing o descargándolos del dispositivo (posiblemente con la ayuda de malware).

La información de interés puede incluir: credenciales de inicio de sesión de cuentas (por ejemplo, banca en línea, transferencia de dinero, comercio electrónico, correos electrónicos, redes sociales, etc.), detalles de identificación personal (por ejemplo, nombres, direcciones, ocupaciones, etc.), números de tarjetas de crédito, etc.

Además, las víctimas estafadas con éxito suelen ser objeto de repetidos ataques. En resumen, al confiar en una estafa de soporte técnico, los usuarios pueden sufrir múltiples infecciones del sistema, pérdida de datos, graves problemas de privacidad, importantes pérdidas financieras y robo de identidad.

¿Qué hacer si ha encontrado/confiado en una estafa de soporte técnico?

Si no puede cerrar una página de estafa, utilice el Administrador de tareas de Windows para finalizar el proceso del navegador. Tenga en cuenta que no debe restaurar la sesión de navegación anterior al volver a abrir el navegador, ya que eso también abrirá la página web engañosa.

Y si ha revelado datos a los estafadores: en el caso de las credenciales de inicio de sesión - cambie las contraseñas de todas las cuentas potencialmente expuestas e informe a su soporte oficial; en el caso de otros datos privados (por ejemplo, detalles del DNI, escaneos del pasaporte, números de tarjetas de crédito, etc.) - contacte inmediatamente con las autoridades correspondientes.

Si ha sido víctima de una estafa de soporte técnico y ha permitido que los ciberdelincuentes accedan de forma remota a su sistema: en primer lugar, debe desconectar su dispositivo de Internet. En segundo lugar, desinstale el software de acceso remoto que utilizaron los estafadores (por ejemplo, UltraViewer, TeamViewer, AnyDesk, etc.), ya que es posible que no necesiten su permiso para volver a conectarse. Por último, utilice un antivirus para ejecutar un análisis completo del sistema y eliminar todas las amenazas detectadas.

| Nombre | Estafa emergente de UltraViewer |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | El dispositivo está infectado, hackeado, bloqueado, tiene contenido pirata, etc. |

| Disfraz | Varios. Normalmente, entidades legítimas: Desarrolladores de sistemas operativos (Windows/Microsoft, Mac/Apple, etc.), antivirus (McAfee, Norton, etc.), varios (Amazon, Google, eBay, etc.) |

| Síntomas | Falsos mensajes de error, falsas advertencias del sistema, errores emergentes, falsos análisis del ordenador. |

| Métodos de distribución | Sitios web comprometidos, anuncios emergentes en línea falsos, aplicaciones potencialmente no deseadas. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad, posibles infecciones de malware. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de estafas de soporte técnico

Hemos analizado miles de estafas en línea; "Your Windows Got Corrupted Due To Virus", "Pirated Windows Software detected in this Computer", "DRIDEX..Malware detected - Error Code: DXRW2:#19X80XD", "MICROSOFT WINDOWS With Pre-installed Mcafee" son sólo algunos ejemplos de estafas de soporte técnico.

Se utilizan varios modelos de estafa para engañar a los usuarios; van desde falsas alertas de virus hasta falsos sorteos de premios. En Internet abundan los contenidos engañosos y maliciosos. Por lo tanto, recomendamos encarecidamente estar atentos al navegar.

¿Cómo he abierto un sitio web fraudulento?

Los sitios engañosos pueden abrirse a la fuerza en el momento en que se entra en una página web que utiliza redes publicitarias fraudulentas. Estas últimas también pueden provocar redireccionamientos a páginas fraudulentas cuando se hace clic en el contenido alojado (por ejemplo, botones, campos de entrada de texto, anuncios, etc.).

Las notificaciones de spam en el navegador y los anuncios intrusivos también promueven las estafas en línea. Escribir mal el dominio (URL) de un sitio web también puede dar lugar a un redireccionamiento (o a una cadena de redireccionamiento que lleve) a un sitio peligroso. Además, el adware puede mostrar anuncios que avalan las estafas o forzar la apertura de sus sitios directamente.

¿Cómo evitar visitar sitios web fraudulentos?

A los sitios web fraudulentos se accede principalmente a través de redireccionamientos causados por páginas que utilizan redes publicitarias fraudulentas, una URL mal escrita, notificaciones de spam en el navegador, anuncios intrusivos o adware instalado.

Aconsejamos no visitar ni utilizar sitios web que ofrezcan software/medios de comunicación piratas u otros servicios dudosos (por ejemplo, Torrenting, streaming o descargas ilegales, etc.), ya que normalmente se monetizan a través de redes publicitarias fraudulentas. Preste atención a las URL de los sitios y tenga cuidado al escribirlas.

Para evitar recibir notificaciones no deseadas del navegador, no permita que las páginas web sospechosas las envíen (es decir, no haga clic en "Permitir", "Permitir notificaciones", etc.). Se recomienda ignorar o rechazar las solicitudes de notificación que muestran dichas páginas (es decir, hacer clic en "Bloquear", "Bloquear notificaciones", etc.).

Para evitar que se infiltren en su sistema programas no fiables/maliciosos, descargue sólo de fuentes oficiales/verificadas y aborde la instalación con precaución.

Debemos enfatizar la importancia de tener un antivirus de confianza instalado y mantenido al día. Este software debe utilizarse para realizar análisis regulares del sistema y eliminar las amenazas/problemas detectados. Si su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente todas las amenazas.

Ejemplo de una estafa de soporte técnico (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Estafa emergente de UltraViewer?

- ¿Cómo identificar una estafa emergente?

- ¿Cómo funcionan las estafas emergentes?

- ¿Cómo eliminar las ventanas emergentes falsas?

- ¿Cómo evitar las ventanas emergentes falsas?

- ¿Qué hacer si cayó en una estafa emergente?

¿Cómo identificar una estafa emergente?

Las ventanas emergentes con varios mensajes falsos son un tipo común de señuelos que usan los ciberdelincuentes. Recopilan datos personales confidenciales, engañan a los usuarios de Internet para que llamen a números de soporte técnico falsos, se suscriben a servicios online inútiles, invierten en esquemas de criptomonedas turbios, etc.

Si bien en la mayoría de los casos estas ventanas emergentes no infectan los dispositivos de los usuarios con malware, pueden causar pérdidas monetarias directas o provocar el robo de identidad.

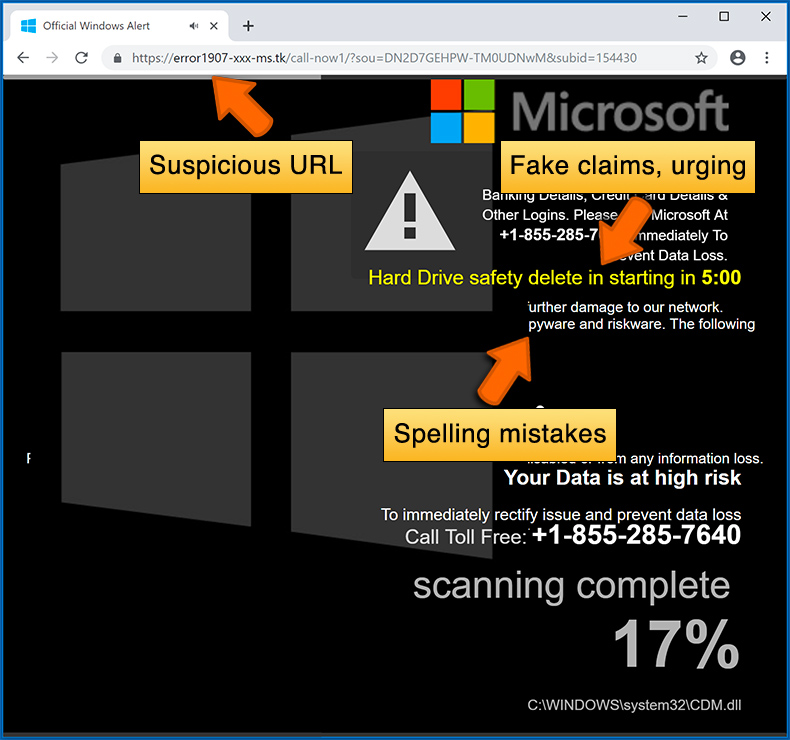

Los ciberdelincuentes se esfuerzan por crear sus ventanas emergentes no autorizadas para que parezcan confiables. Sin embargo, las estafas suelen tener las siguientes características:

- Errores de ortografía e imágenes no profesionales: inspeccione de cerca la información que se muestra en una ventana emergente. Los errores de ortografía y las imágenes poco profesionales pueden ser un signo de estafa.

- Sentido de urgencia: hay un temporizador con una cuenta regresiva de un par de minutos, pidiéndole que ingrese su información personal o que se suscriba a algún servicio online.

- Declaraciones que ganó algo: si no ha participado en una lotería, competencia online, etc., y ve una ventana emergente que indica que ganó.

- Escaneo de computadora o dispositivo móvil: una ventana emergente que escanea su dispositivo e informa sobre los problemas detectados, es sin duda una estafa: las páginas web no pueden realizar tales acciones.

- Exclusividad: ventanas emergentes que indican que solo usted tiene acceso secreto a un esquema financiero que puede enriquecerlo rápidamente.

Ejemplo de una estafa emergente:

¿Cómo funcionan las ventanas emergentes falsas?

Los ciberdelincuentes y los vendedores engañosos suelen utilizar varias redes publicitarias, técnicas de envenenamiento de motores de búsqueda y páginas web dudosas para generar tráfico a sus ventanas emergentes. Los usuarios llegan a sus señuelos online después de hacer clic en botones de descarga falsos, usar una página web de torrents o simplemente hacer clic en el resultado de un motor de búsqueda de Internet.

Según la ubicación de los usuarios y la información del dispositivo, se les presenta una ventana emergente fraudulenta. Los señuelos presentados en dichas ventanas emergentes van desde esquemas para hacerse rico rápidamente hasta escaneos de virus falsos.

¿Cómo eliminar las ventanas emergentes falsas?

En la mayoría de los casos, las estafas de ventanas emergentes no infectan los dispositivos de los usuarios con malware. Si encuentra una ventana emergente de estafa, simplemente cerrarla debería ser suficiente. En algunos casos, las ventanas emergentes pueden ser difíciles de cerrar. En tales casos, cierre su navegador de Internet y reinícielo.

En casos extremadamente raros, es posible que deba reiniciar su navegador de Internet. Para ello, utilice nuestras instrucciones que explican cómo restablecer la configuración del navegador de Internet.

¿Cómo prevenir ventanas emergentes falsas?

Para prevenir ver estafas emergentes, debe visitar solo páginas web confiables. Torrents, cracks, streamings gratuitos de películas online, descarga de videos de YouTube y otras páginas web de reputación similar suelen redirigir a los usuarios de Internet a estafas emergentes.

Para minimizar el riesgo de encontrar estafas emergentes, debe mantener sus navegadores de Internet actualizados y utilizar una aplicación antimalware confiable. Para este propósito, recomendamos Combo Cleaner Antivirus para Windows.

¿Qué hacer si cayó en una estafa emergente?

Esto depende del tipo de estafa en la que haya caído. Por lo general, las estafas emergentes intentan engañar a los usuarios para que envíen dinero, den información personal o acceso a su dispositivo.

- Si envió dinero a los estafadores: Debe comunicarse con su institución financiera y explicar que fue estafado. Si se informa con prontitud, existe la posibilidad de recuperar su dinero.

- Si dio su información personal: debe cambiar sus contraseñas y habilitar la autenticación de dos factores (2FA) en todos los servicios online que utiliza. Visite a la Federal Trade Commission para denunciar el robo de identidad y obtener pasos de recuperación personalizados.

- Si permite que los estafadores se conecten a su dispositivo: debe escanear su computadora con antimalware confiable (recomendamos Combo Cleaner Antivirus para Windows): los ciberdelincuentes podrían haber plantado troyanos, keyloggers y otro malware, no use su computadora hasta eliminar posibles amenazas.

- Ayude a otros usuarios de Internet: denuncie las estafas por Internet a la Federal Trade Commission.

Preguntas frecuentes (FAQ)

¿Qué es una estafa emergente?

Las estafas emergentes son mensajes diseñados para engañar a los usuarios para que realicen acciones específicas, por ejemplo, llamar a falsas líneas de asistencia, permitir el acceso remoto a dispositivos, revelar datos privados, descargar/instalar y/o comprar software, realizar transacciones monetarias, etc.

¿Cuál es el objetivo de una estafa emergente?

El objetivo de las estafas emergentes es generar ingresos a costa de las víctimas. Los ciberdelincuentes se benefician principalmente de la obtención de fondos mediante el engaño, el abuso o la venta de datos privados, la promoción de software y la proliferación de malware.

¿Por qué me encuentro con falsas ventanas emergentes?

Las estafas de ventanas emergentes se llevan a cabo en sitios engañosos, a los que rara vez se accede intencionadamente. La mayoría de los usuarios entran en ellos a través de redireccionamientos causados por páginas web que utilizan redes publicitarias fraudulentas, una URL mal escrita, notificaciones de spam en el navegador, anuncios intrusivos o adware instalado.

No puedo salir de una página de estafa, ¿cómo la cierro?

Si no puede salir de una página de estafa, utilice el Administrador de tareas de Windows para finalizar el proceso del navegador. Tenga cuidado de no restaurar la sesión de navegación anterior cuando vuelva a abrir el navegador, ya que al hacerlo se abrirá también la página web engañosa.

He permitido que los ciberdelincuentes accedan de forma remota a mi ordenador, ¿qué debo hacer?

Si ha permitido que los ciberdelincuentes accedan de forma remota a su dispositivo, primero debe desconectarlo de Internet. Después, elimine el software de acceso remoto que utilizaron los estafadores (por ejemplo, UltraViewer, TeamViewer, AnyDesk, etc.),ya que es posible que no necesiten su consentimiento para volver a conectarse. Por último, realice un análisis completo del sistema y elimine todas las amenazas detectadas.

He proporcionado mi información personal al ser engañado por una estafa emergente, ¿qué debo hacer?

Si ha proporcionado credenciales de acceso, cambie las contraseñas de todas las cuentas potencialmente comprometidas e informe a su soporte oficial sin demora. Si los datos expuestos son de otra naturaleza personal (por ejemplo, detalles del documento de identidad, escaneos del pasaporte, números de tarjetas de crédito, etc.) - contacte inmediatamente con las autoridades pertinentes.

¿Me protegerá Combo Cleaner de las estafas emergentes y del malware que proliferan?

Combo Cleaner está diseñado para analizar los sistemas y eliminar las amenazas. Puede detectar las visitas a sitios web fraudulentos/maliciosos y restringir todo acceso a ellos. Combo Cleaner también es capaz de eliminar prácticamente todas las infecciones de malware conocidas. Cabe mencionar que, dado que el sofisticado software malicioso suele esconderse en lo más profundo de los sistemas, es esencial realizar un análisis completo del sistema para su detección.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión