Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es LilithBot?

LilithBot es un software malicioso muy versátil. Existen varias variantes de este malware, y opera principalmente como botnet, cryptominer, clipper y stealer.

Las investigaciones de Zscaler sugieren que los desarrolladores de LilithBot son los mismos que están detrás de la familia de malware Eternity. Tanto LilithBot como Eternity se ofrecen como MaaS (Malware-as-a-Service). Por lo tanto, la proliferación y el uso de estos programas pueden variar drásticamente.

Resumen del malware LilithBot

LilithBot tiene funcionalidades anti-análisis, incluyendo características anti-depuración y la capacidad de detectar si ha sido lanzado en una máquina virtual.

Como se mencionó en la introducción, este malware es altamente multifuncional. Puede añadir dispositivos infectados a una botnet y utilizarlos para lanzar ataques DDoS, enviar correos spam o realizar otras actividades maliciosas.

LilithBot también tiene capacidades de criptominería, es decir, puede abusar de los recursos del sistema para generar criptomonedas. Básicamente, este proceso implica el uso de ordenadores para minar criptomoneda. Sin embargo, la minería puede sobrecargar tanto el sistema que el tiempo de respuesta aumenta significativamente, el dispositivo se queda "congelado" e incluso se bloquea. En algunos casos, el hardware del dispositivo puede dañarse debido al sobrecalentamiento combinado con sistemas de refrigeración internos deficientes y/o altas temperaturas exteriores.

Además, LilithBot funciona como un clipper, es decir, sustituye los datos copiados en el portapapeles (búfer de copiar y pegar). Normalmente, los clippers detectan cuando las víctimas copian direcciones de criptocarteras y las sustituyen por otras que pertenecen a los ciberdelincuentes, por lo que en su lugar se pegan las direcciones de las carteras de los atacantes. Así, esta técnica desvía las transacciones salientes de criptomoneda, ya que se transfieren a las carteras de los delincuentes en lugar de a las de los destinatarios previstos.

LilithBot también está clasificado como stealer. De los navegadores, este malware puede extraer historiales de navegación, cookies de Internet y otra información confidencial. Este stealer se dirige a una gran variedad de datos; cabe destacar que LilithBot extrae específicamente imágenes de la carpeta Imágenes de la unidad C del ordenador.

En resumen, las infecciones de LilithBot pueden causar una disminución del rendimiento del sistema o fallos, pérdida de datos, daños en el hardware, graves problemas de privacidad, pérdidas financieras y robo de identidad.

Si sospecha que su dispositivo está infectado con LilithBot (u otro malware), le recomendamos encarecidamente que utilice un antivirus para eliminar todas las amenazas sin demora.

| Nombre | Virus "LilithBot" |

| Tipo de amenaza | Troyano, botnet, cryptominer, cryptocurrency miner, clipper, stealer, virus ladrón de contraseñas, malware bancario, spyware. |

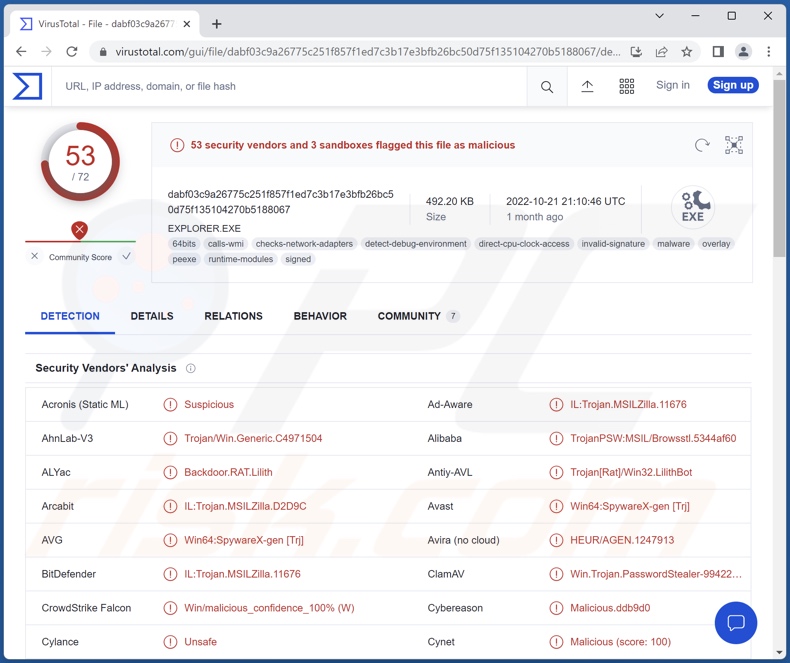

| Nombres de detección | Avast (Win64:SpywareX-gen [Trj]), Combo Cleaner (IL:Trojan.MSILZilla.11676), ESET-NOD32 (Una variante de MSIL/Spy.Agent.AES), Kaspersky (HEUR:Trojan-Banker.MSIL.ClipBanker.gen), Microsoft (PWS:MSIL/Browsstl.GG!MTB), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de malware similares

Hemos analizado miles de programas maliciosos: KmsdBot, Bobik, y Aurora son algunos ejemplos de los capaces de crear botnets; Kratos Silent Miner, Sapphire, Muse - mineros de criptodivisas; RAXNET, Laplas, Keona - clippers; y Patriot, Typhon, AcridRain - son stealers.

El malware puede tener una aplicación muy específica o una amplia gama de funcionalidades. Sin embargo, independientemente de cómo opere este software, su presencia en un sistema pone en peligro la integridad del dispositivo y la seguridad del usuario. Por lo tanto, es primordial eliminar todas las amenazas inmediatamente después de su detección.

¿Cómo se infiltró LilithBot en mi ordenador?

Se ha observado que LilithBot se promociona en Telegram y se vende en sitios web de la red de Tor. Debido a esto, la forma en que se propaga este malware depende de los ciberdelincuentes que lo utilicen en ese momento.

Por lo general, el software malicioso se propaga empleando técnicas de phishing e ingeniería social. Puede camuflarse o incluirse en un paquete con contenido ordinario. Los archivos maliciosos pueden ser ejecutables, archivos comprimidos, documentos de Microsoft Office y PDF, JavaScript, etcétera. Cuando se lanza, se ejecuta o se abre un archivo de este tipo, se inicia el proceso de infección.

Entre los métodos de distribución más utilizados se encuentran: descargas "drive-by", estafas en línea, archivos adjuntos y enlaces maliciosos en correos electrónicos/mensajes spam, canales de descarga poco fiables (por ejemplo, sitios web de alojamiento de archivos gratuitos y freeware, redes de intercambio Peer-to-Peer, etc.), herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas.

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente descargar sólo de fuentes oficiales y verificadas. Es esencial activar y actualizar el software utilizando funciones/herramientas proporcionadas por desarrolladores legítimos, ya que las herramientas de activación ilegales ("cracks") y los actualizadores falsos pueden contener malware.

Además, tenga cuidado con los correos electrónicos entrantes y otros mensajes. Los adjuntos y enlaces que se encuentran en correos dudosos no deben abrirse, ya que pueden ser maliciosos y causar infecciones. Otra recomendación es ser precavido al navegar, ya que los contenidos ilegítimos y peligrosos en línea suelen parecer ordinarios e inofensivos.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus fiable. Los programas de seguridad deben utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas y problemas detectados. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es LilithBot?

- PASO 1. Eliminación manual del malware LilithBot.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

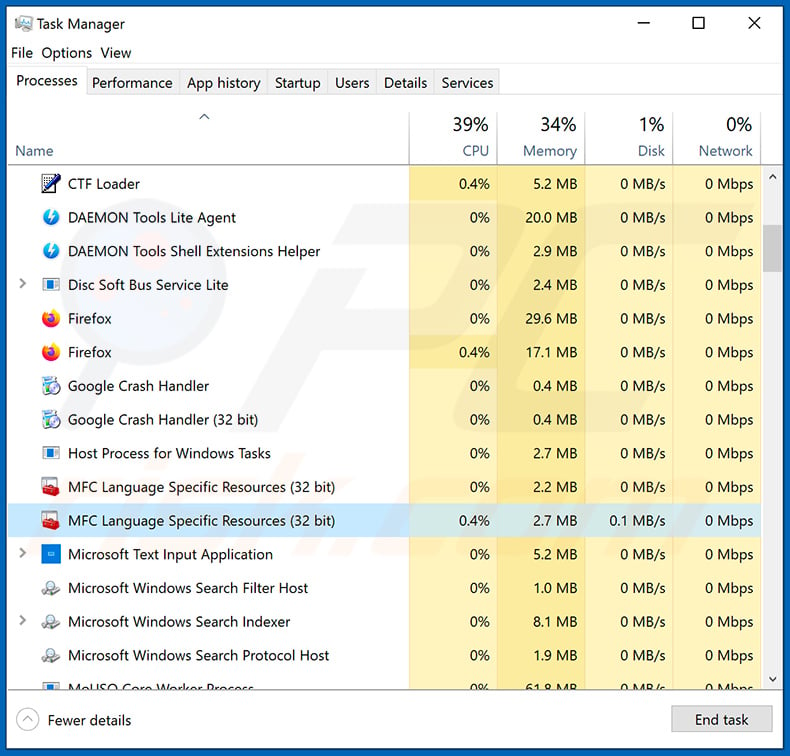

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

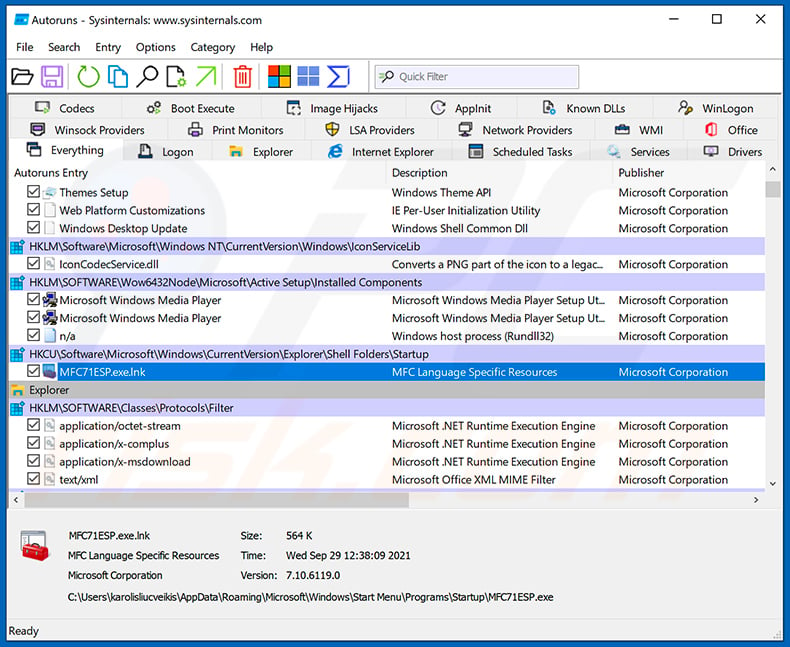

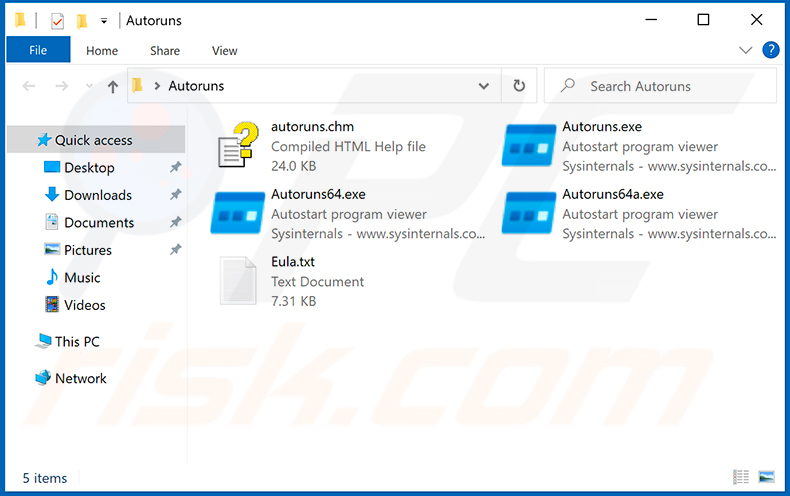

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

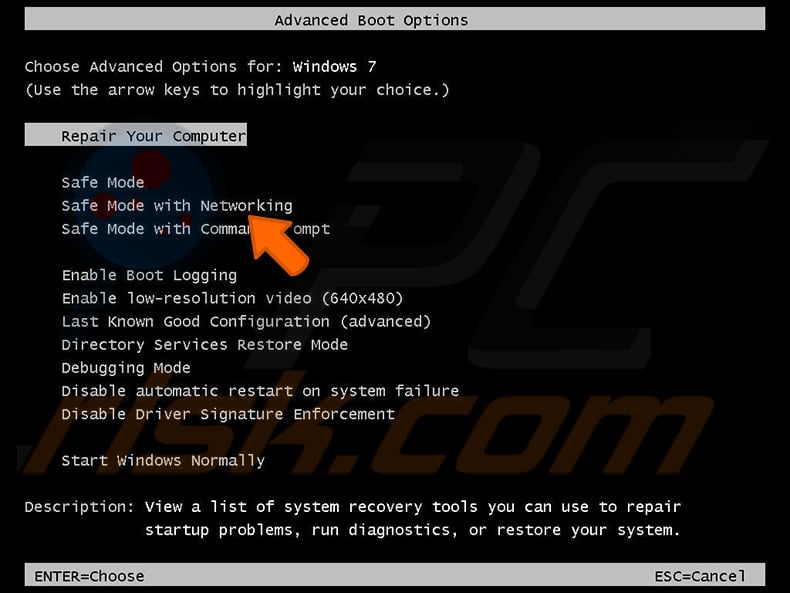

Reiniciar su ordenador en Modo seguro:

Reiniciar su ordenador en Modo seguro:

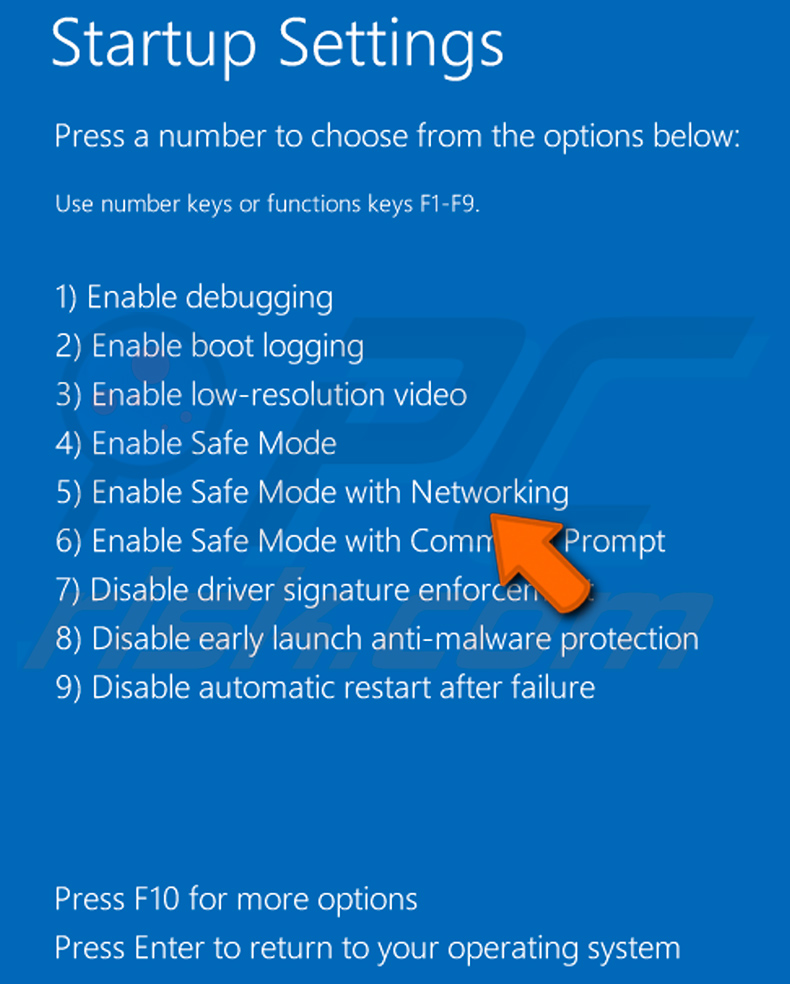

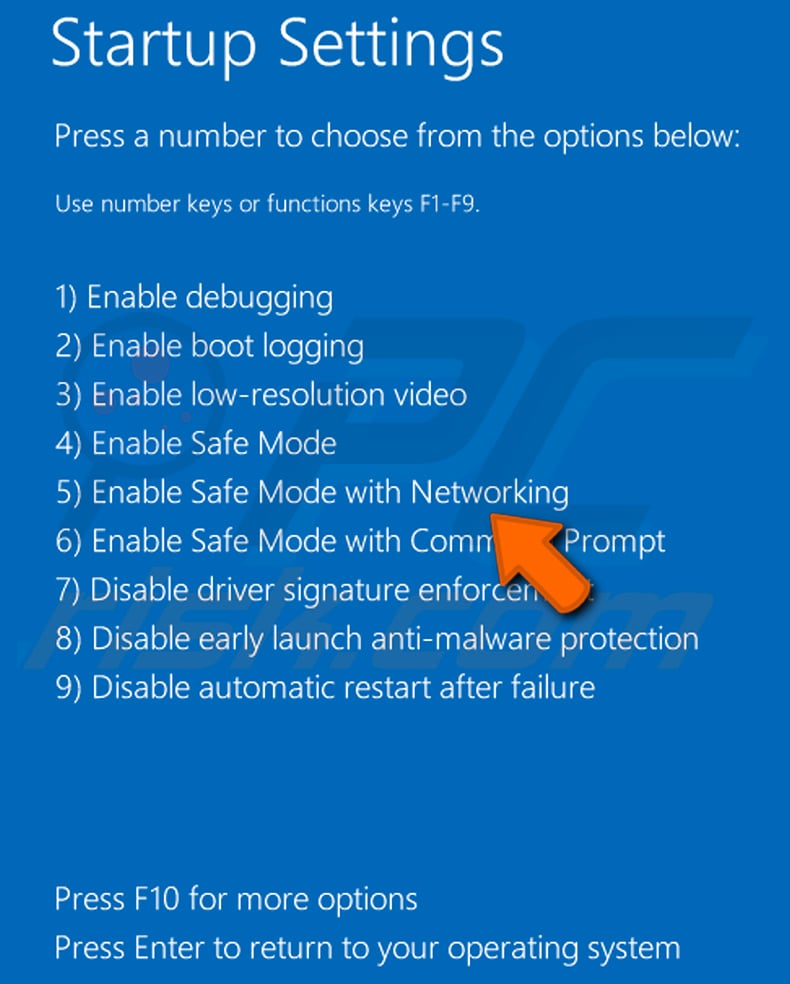

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo seguro. Haga clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

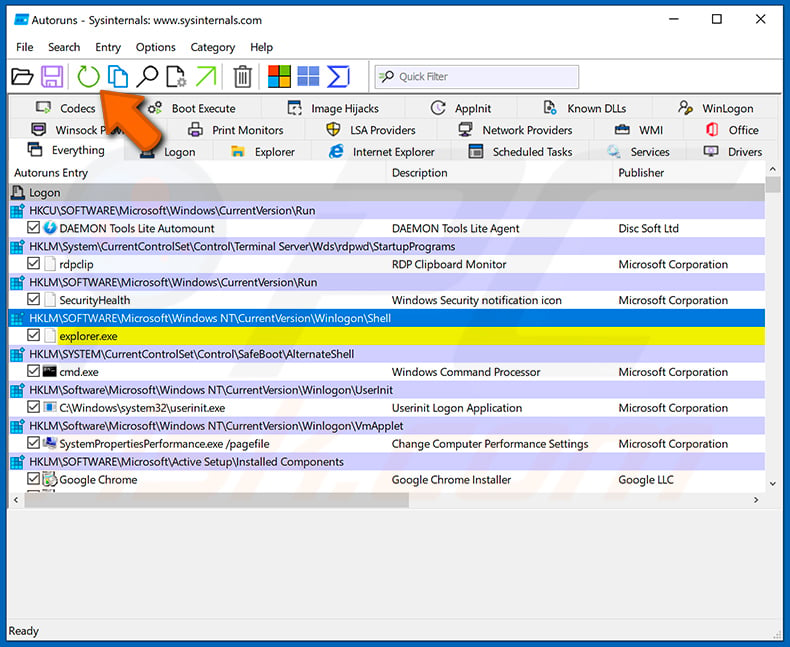

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

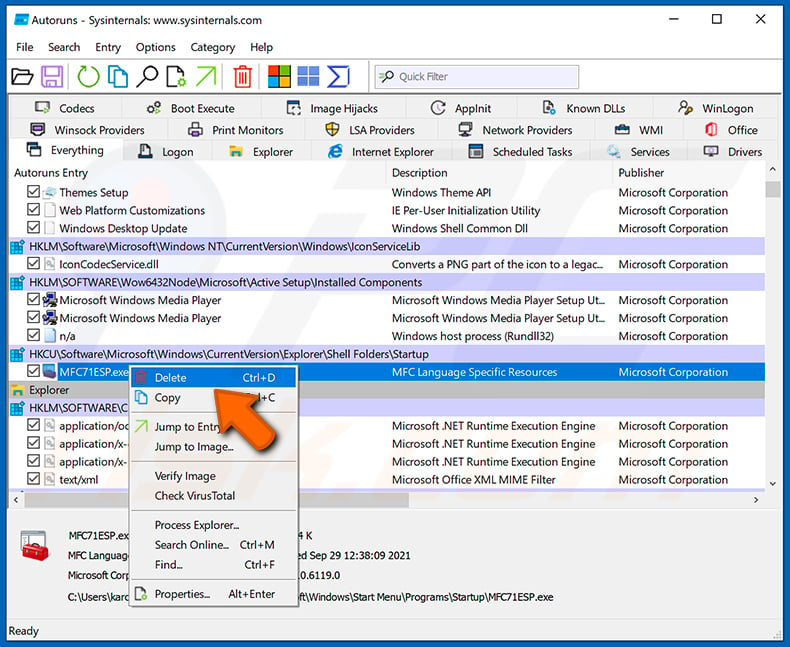

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

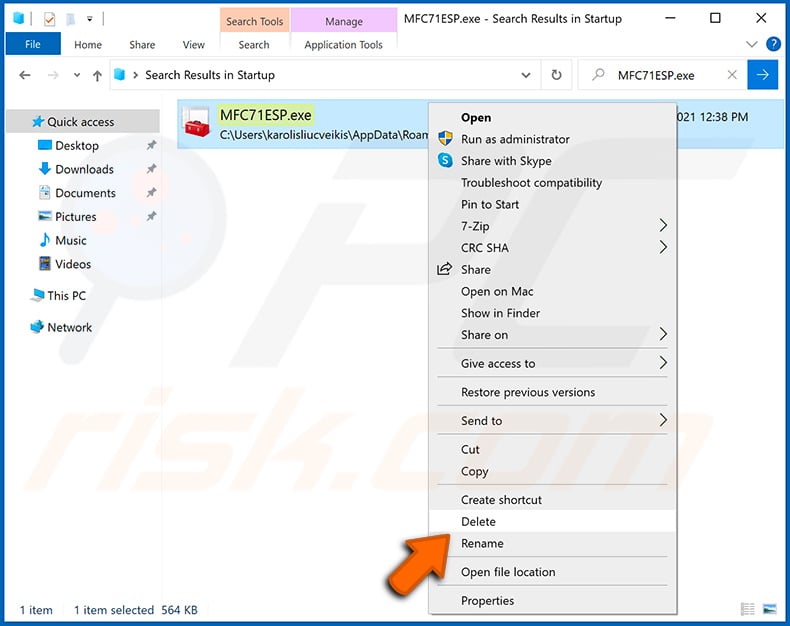

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware LilithBot, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, la mayoría de los programas maliciosos se pueden eliminar sin formatear.

¿Cuáles son los principales problemas que puede causar el malware LilithBot?

Las amenazas que plantea una infección dependen de las funcionalidades del malware y de los objetivos de los ciberdelincuentes. LilithBot es un malware multifuncional que puede operar como botnet, minero de criptomonedas, clipper y stealer. Por lo tanto, sus infecciones plantean una miríada de amenazas, incluyendo (pero no limitado a) disminución de la perforación o fallo del sistema, pérdida de datos, daños en el hardware, graves problemas de privacidad, pérdidas financieras y robo de identidad.

¿Cuál es el propósito del malware LilithBot?

En la mayoría de los casos, el malware se utiliza para generar ingresos para los atacantes. Sin embargo, puede emplearse para divertir a los ciberdelincuentes o para interrumpir procesos (por ejemplo, sitios web, servicios, organizaciones, instituciones, etc.). Estos ataques también pueden estar motivados por rencores personales o razones políticas/geopolíticas.

¿Cómo se infiltró el malware LilithBot en mi ordenador?

Los programas maliciosos suelen propagarse a través de descargas no autorizadas (drive-by downloads), correos electrónicos y mensajes de spam, canales de descarga dudosos (por ejemplo, sitios web no oficiales y de programas gratuitos, redes de intercambio P2P, etc.), estafas en línea, publicidad maliciosa, herramientas ilegales de activación de software ("cracking") y actualizaciones falsas. Además, algunos programas maliciosos pueden autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner es capaz de detectar y eliminar casi todas las infecciones de malware conocidas. Cabe mencionar que el software malicioso sofisticado suele esconderse en lo más profundo de los sistemas, por lo que es crucial realizar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión