Cómo eliminar SeroXen RAT del sistema operativo

TroyanoConocido también como: Troyano de acceso remoto SeroXen

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es SeroXen?

SeroXen es un troyano de acceso remoto (RAT) sin archivos que destaca por su capacidad para eludir la detección mediante métodos de análisis estáticos y dinámicos. El malware incorpora varios proyectos de código abierto, como Quasar RAT, r77-rootkit y la herramienta de línea de comandos NirCmd, para mejorar sus funcionalidades y capacidades.

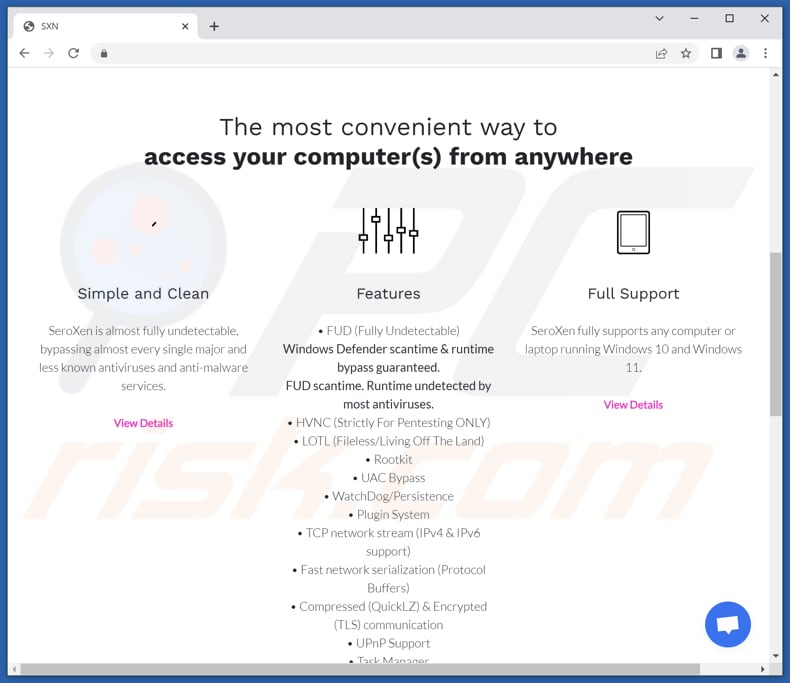

SeroXen se comercializa como una herramienta legítima que ofrece acceso indetectable a los ordenadores. Está disponible para su compra a un precio asequible, con una licencia mensual a un precio de 30 dólares o un paquete de por vida a un precio de 60 dólares, por lo que es fácilmente accesible para los compradores potenciales.

Más información sobre SeroXen

SeroXen RAT es un sofisticado troyano de acceso remoto que cuenta con varias características de gran alcance. Está diseñado para no ser detectado por el software antivirus, proporcionando una funcionalidad totalmente indetectable tanto durante el escaneo como durante su ejecución.

Incluye características como HVNC (Hidden Virtual Network Computing), utilizado principalmente para pruebas de penetración, técnicas LOTL (Living Off the Land) para operar de forma sin archivos, y un rootkit para ocultar su presencia.

El RAT también incorpora varias capacidades, como la derivación de UAC (User Account Control), WatchDog para la persistencia, un sistema de plugins para la extensibilidad y funcionalidades de control remoto completas, incluyendo escritorio remoto, acceso shell, ejecución remota, gestión de archivos, recuperación de información del sistema, edición del registro, keylogging y recuperación de contraseñas para navegadores comunes y clientes FTP.

Los ciberdelincuentes que utilizan SeroXen pueden infligir daños significativos y plantear graves amenazas a los sistemas objetivo. Con sus capacidades avanzadas, pueden acceder y controlar de forma remota los dispositivos infectados, lo que puede conducir a actividades no autorizadas como el robo de datos, el fraude financiero, la inyección de malware adicional o el robo de identidad.

La funcionalidad de keylogging del RAT permite la captura de información sensible, incluyendo contraseñas y datos personales. Además, la inclusión de funciones como UAC bypass, rootkit y WatchDog garantiza la persistencia y la evasión de las medidas de seguridad, lo que permite a los ciberdelincuentes mantener el control de los sistemas comprometidos durante largos periodos.

| Nombre | Troyano de acceso remoto SeroXen |

| Tipo de amenaza | Troyano de acceso remoto (RAT). |

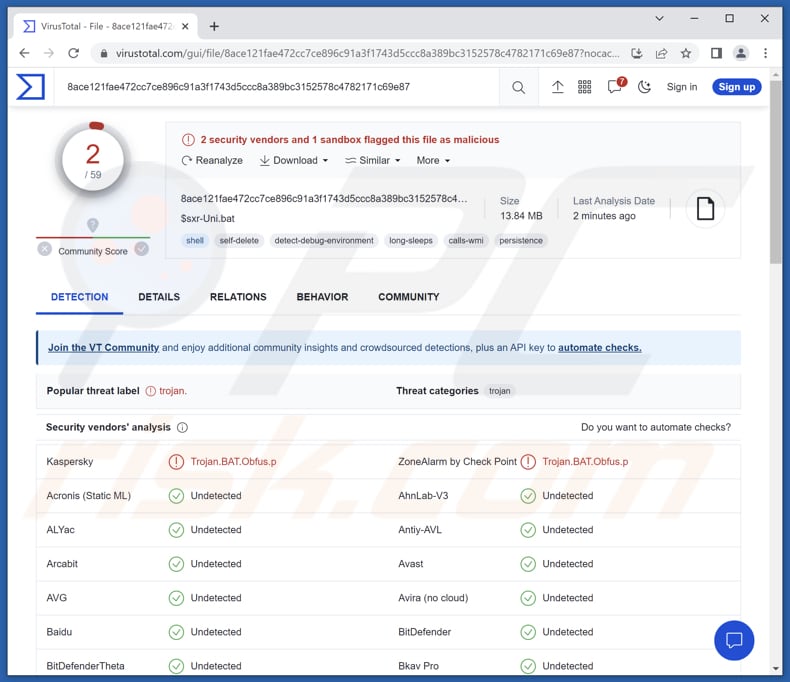

| Nombres de detección | Kaspersky (Trojan.BAT.Obfus.p), Microsoft (Trojan:Win32/Casdet!rfn), ZoneAlarm by Check Point (Trojan.BAT.Obfus.p), Lista completa (VirusTotal) |

| Síntomas | La mayoría de los troyanos de administración remota están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software, juegos pirateados. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

RAT maliciosos en general

Un troyano de acceso remoto es un tipo de malware diseñado para proporcionar acceso no autorizado y control sobre los dispositivos infectados. Los RAT permiten a los ciberdelincuentes manipular remotamente los sistemas comprometidos, lo que les permite ejecutar diversas actividades maliciosas, como robar información confidencial, vigilar la actividad de los usuarios, distribuir malware adicional o realizar operaciones no autorizadas.

Los RAT suelen permanecer ocultos y pueden ser difíciles de detectar, lo que los convierte en una importante amenaza para la ciberseguridad. Algunos ejemplos de diferentes RAT son TurkoRat, DarkVision, y Atharvan.

¿Cómo se infiltró SeroXen en mi ordenador?

La RAT SeroXen se ha promocionado en plataformas de medios sociales como TikTok, Twitter y YouTube, así como en foros de cracking como foros de hackers. Los informes de foros de juegos indican que algunos usuarios se infectaron tras descargar videojuegos como Fortnite, Valorant, Roblox o Call of Duty: Warzone 2.

Los delincuentes detrás del RAT han utilizado Discord para distribuir ciertas muestras. En los escenarios típicos, la víctima recibe un archivo ZIP que parece inofensivo. Sin embargo, el archivo oculta un archivo por lotes muy ofuscado que se ejecuta al iniciarse.

¿Cómo evitar la instalación de malware?

Tenga cuidado al descargar archivos o software de fuentes no fiables, especialmente si se promocionan en redes sociales o foros de ciberdelincuentes. Mantenga su sistema operativo y el software instalado actualizados con los últimos parches de seguridad para solucionar cualquier vulnerabilidad conocida.

Sea precavido al abrir archivos adjuntos a correos electrónicos o al hacer clic en enlaces sospechosos, y considere la posibilidad de utilizar un software antivirus de confianza que le proporcione una capa adicional de protección. Hacer copias de seguridad periódicas de los datos importantes también puede ayudar a mitigar el impacto de posibles infecciones de malware.

Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Captura de pantalla de un sitio web que promociona SeroXen:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es SeroXen?

- PASO 1. Eliminación manual del malware SeroXen.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

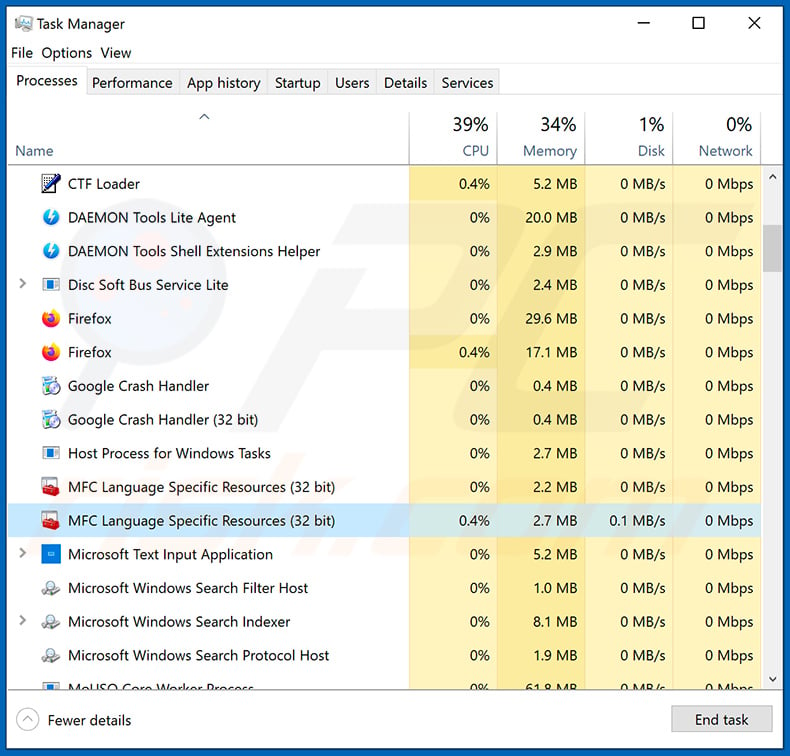

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

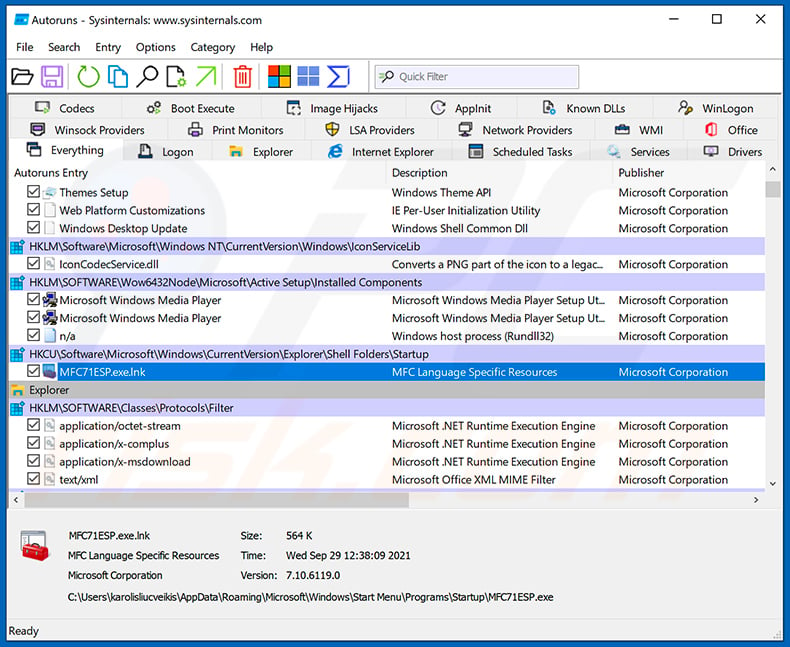

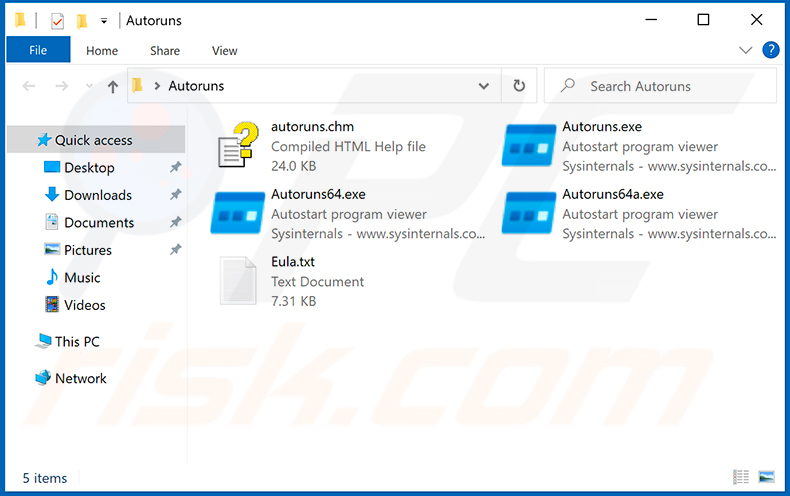

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

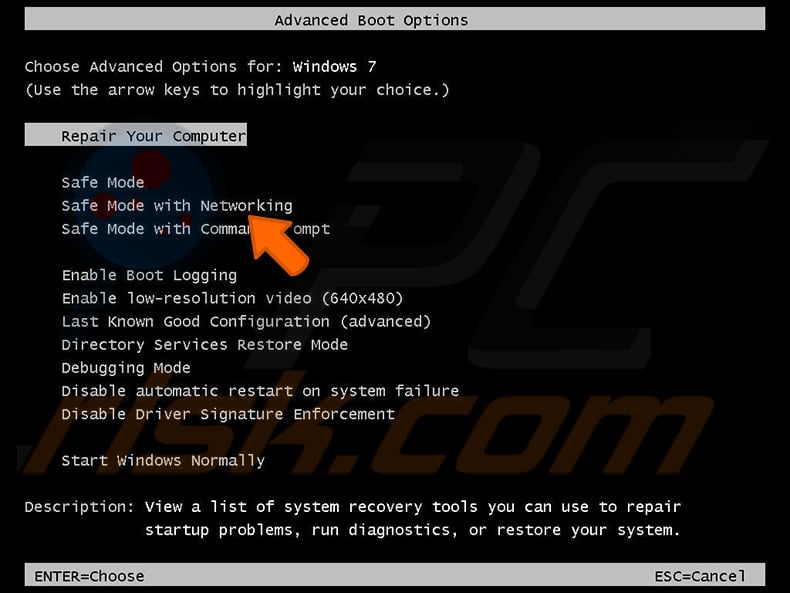

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

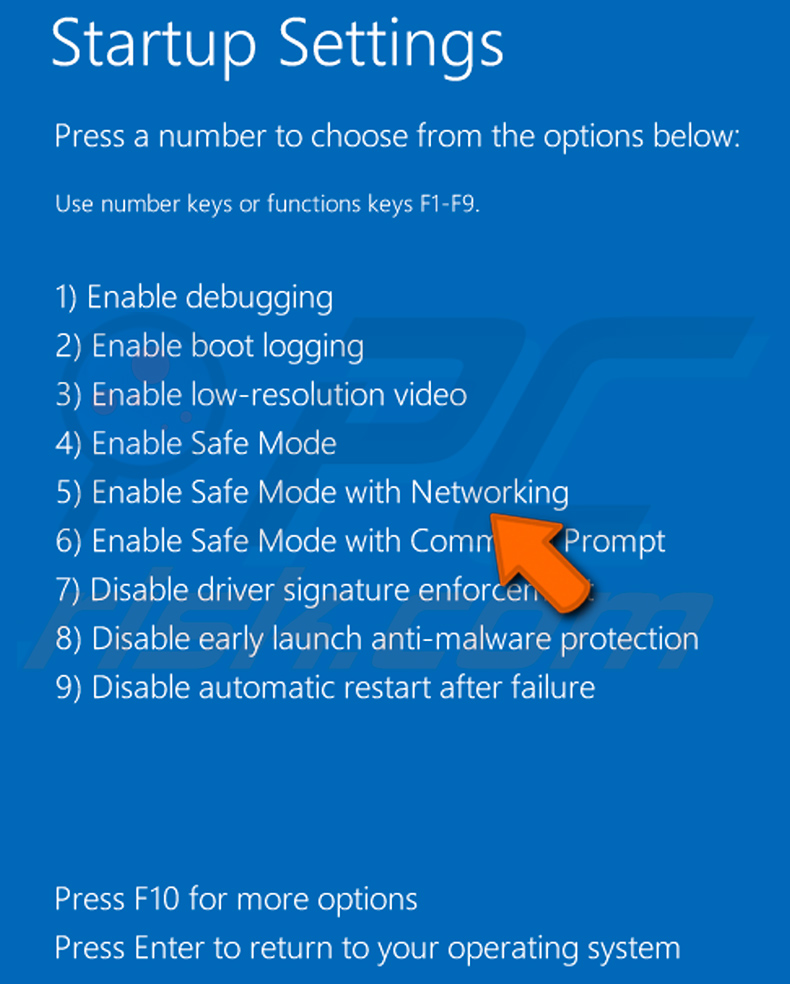

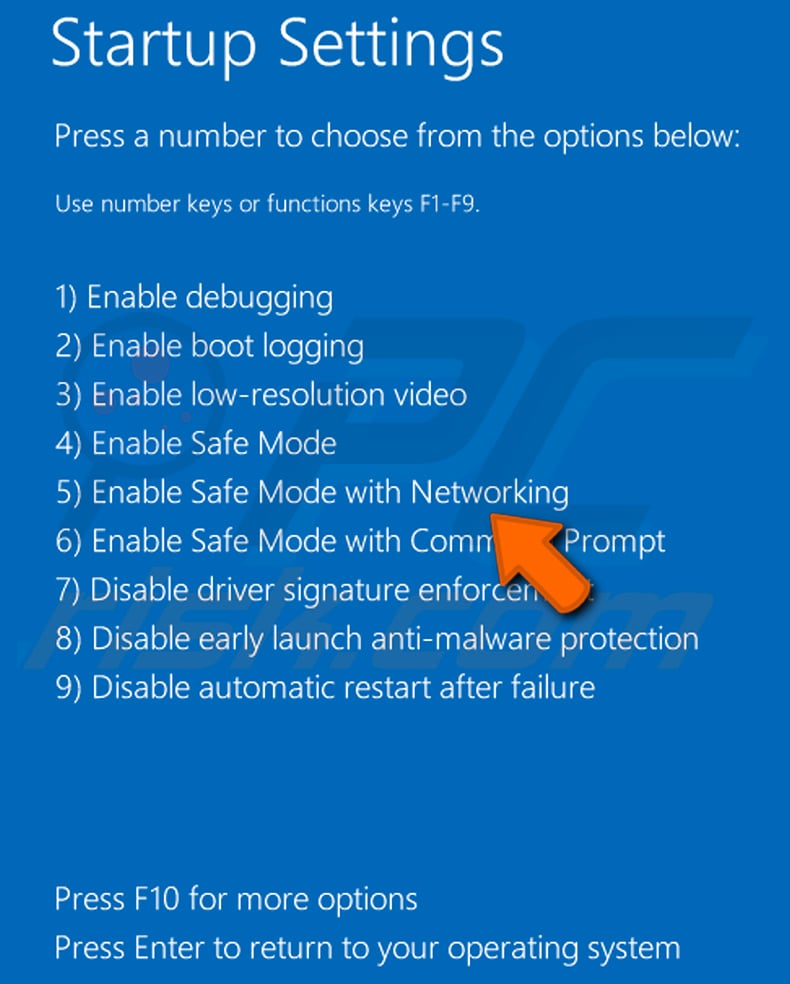

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

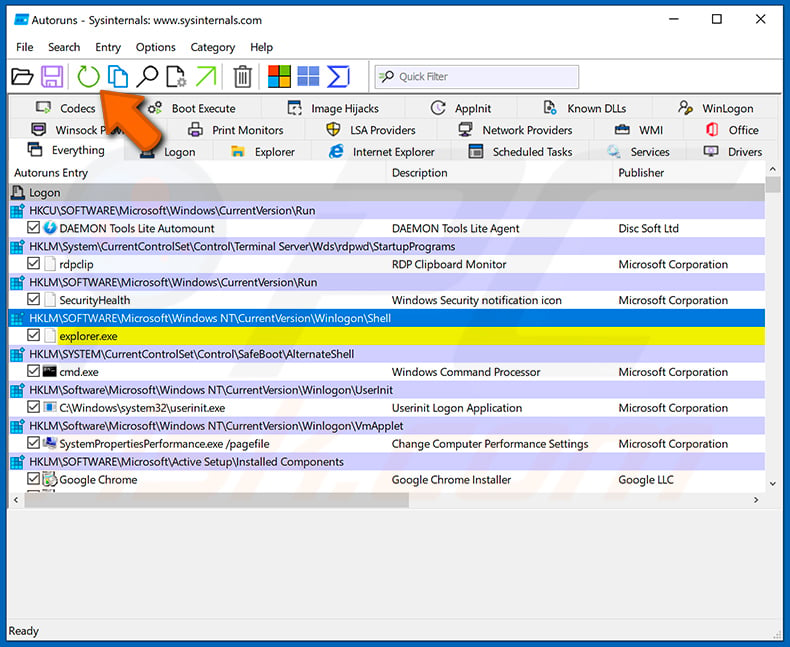

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

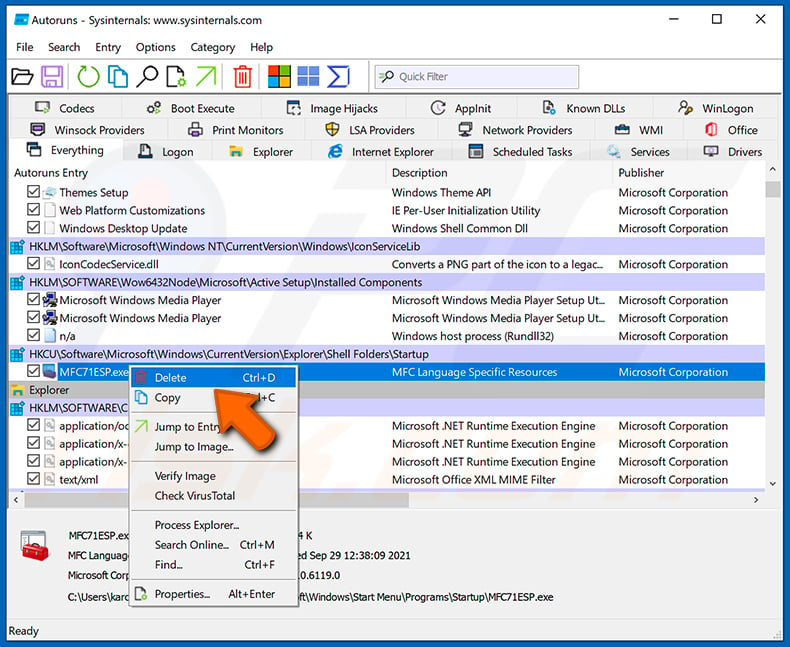

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

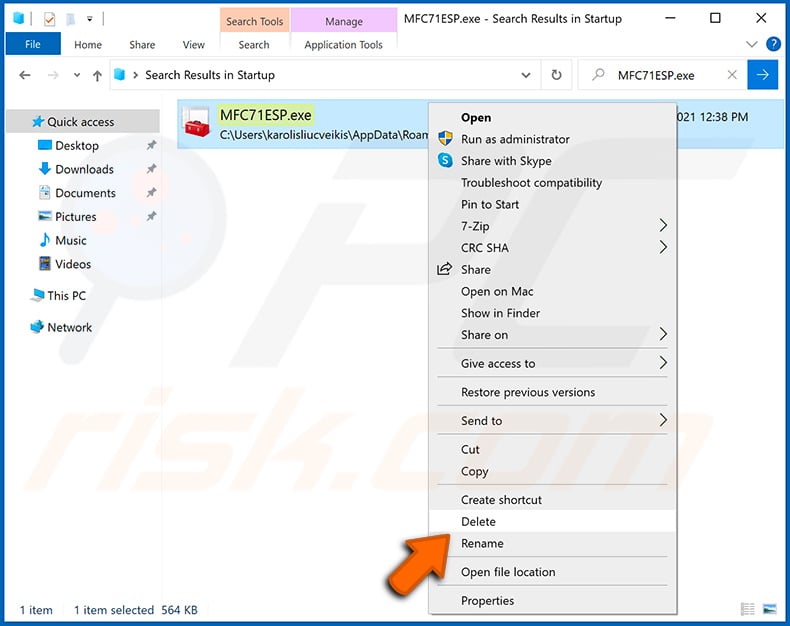

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware SeroXen, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Aunque formatear el dispositivo de almacenamiento puede ser una forma eficaz de eliminar el malware, se trata de una medida drástica que debe considerarse como último recurso. Antes de optar por el formateo, prueba otro método para eliminar el malware SeroXen: realiza un análisis exhaustivo con un software antivirus o antimalware de confianza para detectar y eliminar el malware.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede causar problemas importantes, como el robo de datos y la violación de la privacidad, pérdidas financieras a través de ransomware o transacciones no autorizadas, y la interrupción y el daño del sistema. También puede provocar la propagación de infecciones, el acceso y control no autorizados de dispositivos y daños a la reputación de personas y organizaciones.

¿Cuál es el objetivo del malware SeroXen?

El objetivo del malware SeroXen es proporcionar a los ciberdelincuentes acceso no autorizado y control sobre los ordenadores infectados. Está diseñado para realizar diversas actividades maliciosas, como robar información confidencial, ejecutar comandos remotos y llevar a cabo nuevos ataques o violaciones de datos.

¿Cómo se infiltró SeroXen en mi ordenador?

Los usuarios han informado de haberse infectado tras descargar versiones pirateadas (crackeadas) de juegos populares como Fortnite, Valorant, Roblox o Warzone 2. Los delincuentes también han utilizado Discord para distribuir algunas muestras.

¿Me protegerá Combo Cleaner del malware?

Combo Cleaner es una herramienta eficaz que puede identificar y eliminar casi todas las infecciones de malware conocidas. Sin embargo, es importante tener en cuenta que el malware sofisticado a menudo se oculta en las capas más profundas del sistema. Por lo tanto, es esencial realizar un análisis exhaustivo del sistema para detectar y erradicar este tipo de malware de alto nivel.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión