Secuestrador del navegador Drop Tab

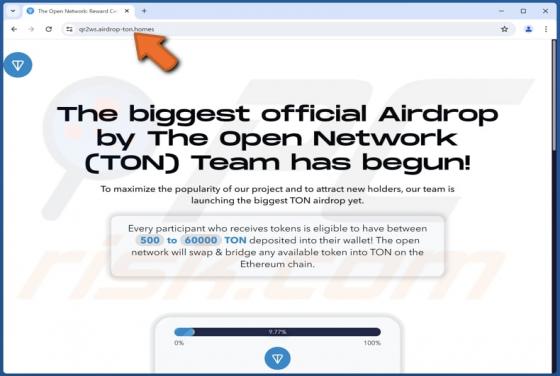

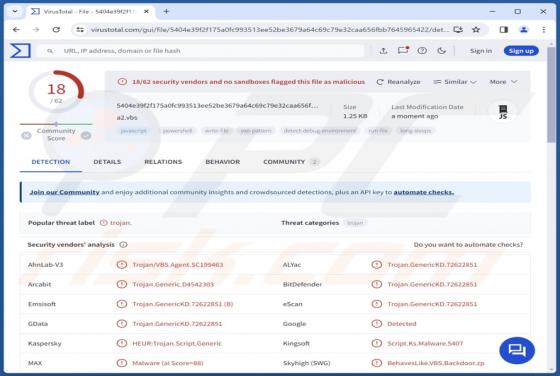

Nuestro equipo de investigación descubrió la extensión de navegador Drop Tab mientras examinaba sitios sospechosos. Se presenta como una herramienta que muestra fondos de pantalla del navegador. Sin embargo, tras investigar este software, hemos determinado que modifica la configuración del navega