Ransomware "Dark Web Hacker"

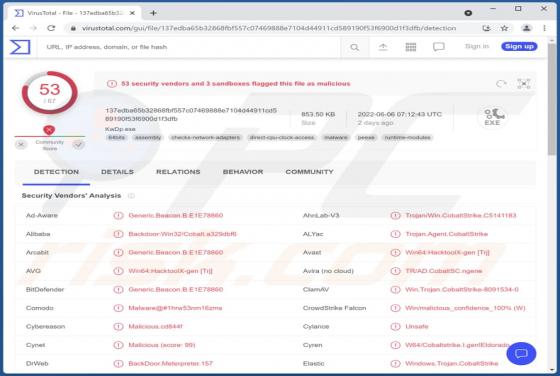

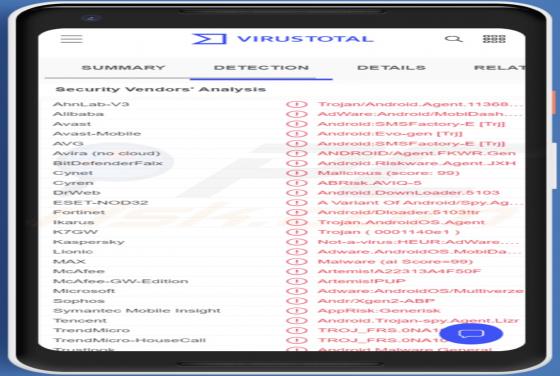

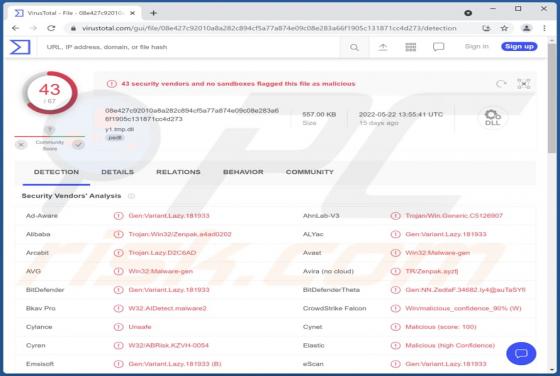

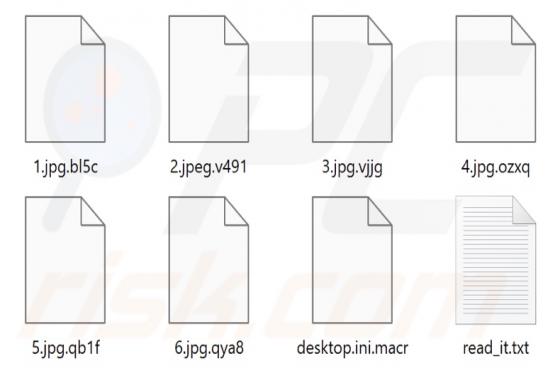

Dark Web Hacker es un programa malicioso basado en el ransomware Chaos que nuestros investigadores descubrieron mientras inspeccionaban nuevos envíos a VirusTotal. El ransomware está diseñado para cifrar datos y exigir un pago por el descifrado. Analizamos dos variantes de Dark Web Hacker; ambas