Ransomware Dark

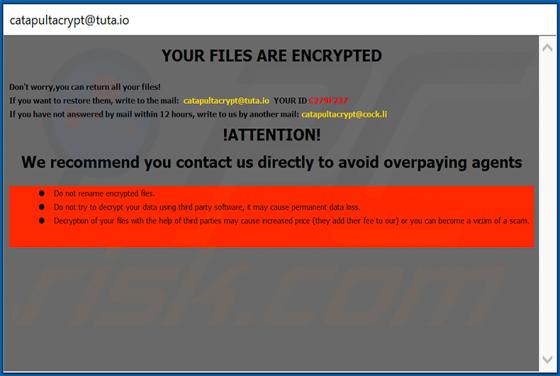

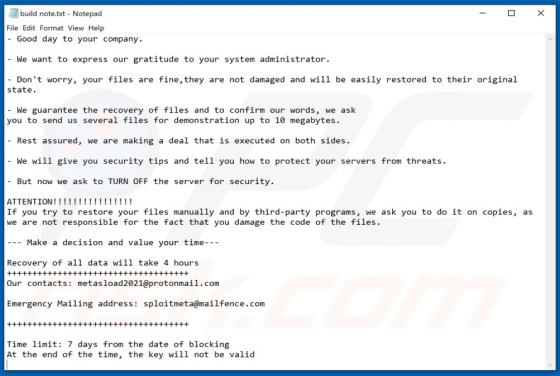

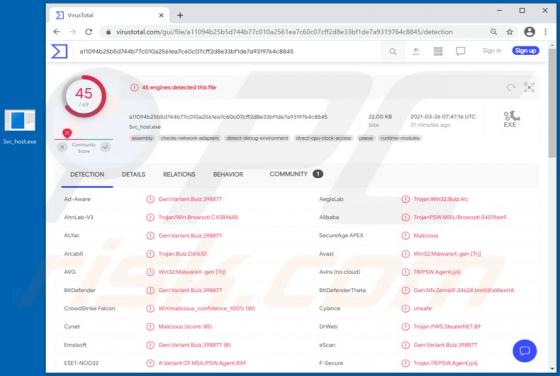

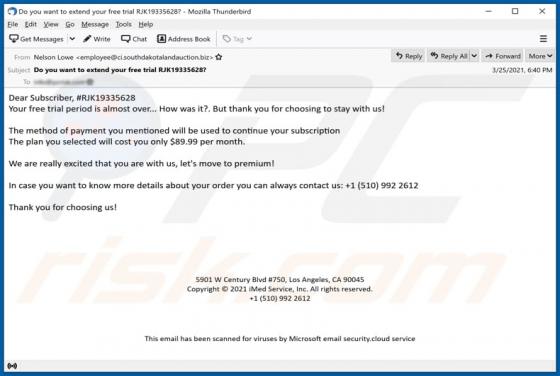

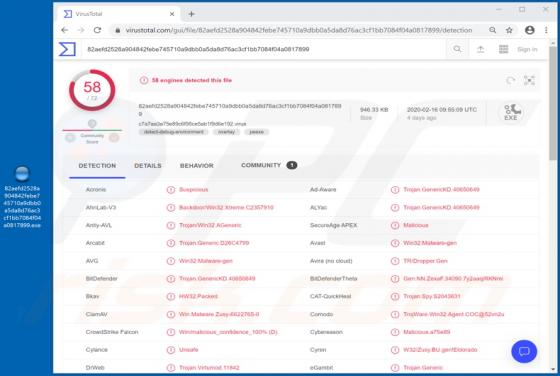

El ransomware es un tipo de malware que impide que las víctimas accedan a sus archivos, los utilicen encriptándolos y muestra (o crea) una nota de rescate con información de pago, contacto u otra información. El ransomware Dark es parte del ransomware llamado Makop. Esta variante de ransomware e