¿Cómo desinstalar el adware TypicalProcess?

Malware específico de MacConocido también como: Anuncios por TypicalProcess

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Cómo eliminar el adware TypicalProcess de Mac?

¿Qué es TypicalProcess?

TypicalProcess es una aplicación maliciosa categorizada como adware. También tiene cualidades de secuestrador de navegador. Después de una infiltración exitosa, esta aplicación ejecuta campañas publicitarias intrusivas (es decir, ofrece varios anuncios) y realiza modificaciones en la configuración del navegador para promover motores de búsqueda falsos. Además, la mayoría del software dentro de estas categorías tiene capacidades de seguimiento de datos, que se utilizan para espiar la actividad de navegación de los usuarios y recopilar información confidencial/privada. Debido a los dudosos métodos utilizados para distribuir TypicalProcess, se clasifica como PUA (Aplicación potencialmente no deseada, por sus siglas en inglés). Se ha observado que esta aplicación se distribuye a través de actualizaciones falsas de Adobe Flash Player. Cabe señalar que los actualizadores/instaladores de software ilegítimos son famosos por la proliferación de PUAs e incluso malware (como por ejemplo, troyanos, ransomware, etc.).

El adware permite la colocación de contenido gráfico de terceros, generalmente en cualquier sitio web visitado (u otras interfaces). Este software ofrece ventanas emergentes, banners, cupones, encuestas y diferentes anuncios intrusivos. Estos anuncios paralizan seriamente la experiencia de navegación, ya que se superponen al contenido de la página web y ralentizan la velocidad de navegación. Además, los anuncios intrusivos representan una amenaza para la seguridad del dispositivo/usuario. Promueven sitios no confiables, falsos, engañosos/fraudulentos, comprometidos y maliciosos. Una vez que se hace clic en ellos, incluso se pueden activar anuncios intrusivos (al hacer clic en ellos) para ejecutar scripts diseñados para descargar/instalar software (por ejemplo, PUAs) de manera sigilosa.

Los secuestradores de navegador reasignan el motor de búsqueda predeterminado de los navegadores, la nueva pestaña/ventana y las URL de la página de inicio, a direcciones de búsqueda web falsas. Por lo tanto, con un secuestrador de navegador instalado: nuevas pestañas/ventanas del navegador abiertas y consultas de búsqueda escritas en la barra de URL: redirigir a la dirección promocionada. Los motores de búsqueda falsos rara vez pueden proporcionar resultados de búsqueda, por lo que redireccionan a (o provocan cadenas de redireccionamiento que terminan en) Google, Yahoo, Bing y otros legítimos. Los secuestradores de navegador también pueden deshacer cualquier cambio que los usuarios intenten hacer en sus navegadores y/o restrinjan/nieguen el acceso a la configuración del navegador directamente. Por lo tanto, es imposible restaurar un navegador secuestrado sin eliminar el software que lo afecta.

Además, la mayoría de las PUAs (incluido el adware y los secuestradores de navegador) pueden rastrear datos. La información de interés incluye (pero no se limita a): URL visitadas, páginas visitadas, consultas de búsqueda escritas, direcciones IP (Protocolo de Internet), geolocalizaciones y detalles de identificación personal. Los datos recopilados se monetizan al compartirlos y/o venderlos a terceros (potencialmente, ciberdelincuentes). En resumen, el software no deseado puede provocar infecciones del sistema, graves problemas de privacidad, pérdidas económicas e incluso el robo de identidad. Para garantizar la integridad del dispositivo y la privacidad del usuario, todas las aplicaciones sospechosas y las extensiones/complementos del navegador deben eliminarse inmediatamente después de su detección.

| Nombre | Anuncios por TypicalProcess |

| Tipo de Amenaza | Adware, Mac malware, Mac virus |

| Nombres de Detección (instalador) | Avast (Other:Malware-gen [Trj]), BitDefender (Adware.MAC.Generic.19817), Ikarus (Trojan-Downloader.OSX.Shlayer), Kaspersky (Not-a-virus:HEUR:AdWare.OSX.Bnodlero.bg), Lista Completa (VirusTotal) |

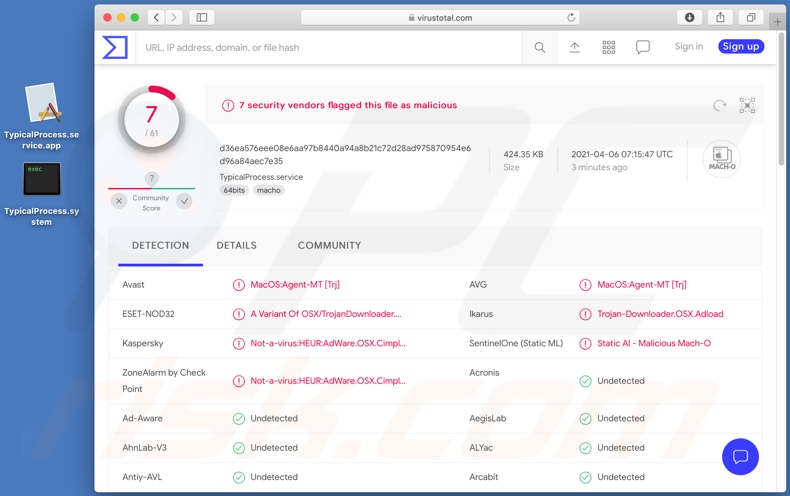

| Nombres de Detección (.service) | Avast (MacOS:Agent-MT [Trj]), Ikarus (Trojan-Downloader.OSX.Adload), ESET-NOD32 (una variante de OSX/TrojanDownloader.Adload.AE), Kaspersky (Not-a-virus:HEUR:AdWare.OSX.Cimpli.m), Lista Completa (VirusTotal) |

| Nombres de Detección (.system) | Avast (MacOS:Agent-MT [Trj]), Ikarus (Trojan-Downloader.OSX.Adload), ESET-NOD32 (una variante de OSX/TrojanDownloader.Adload.AE), Kaspersky (Not-a-virus:HEUR:AdWare.OSX.Cimpli.m), Lista Completa (VirusTotal) |

| Información Adicional | Esta aplicación pertenece a la familia de malware Adload. |

| Síntomas | Su Mac se vuelve más lenta de lo normal, ve anuncios emergentes no deseados, es redirigido a sitios web dudosos. |

| Métodos de Distribución | Anuncios emergentes engañosos, instaladores de software libre (agrupación/bundling), instaladores falsos de Flash Player, descargas de archivos torrent. |

| Daño | Seguimiento del navegador de Internet (posibles problemas de privacidad), visualización de anuncios no deseados, redireccionamientos a sitios web dudosos, pérdida de información privada. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

DiscoveryUnit, Convuster, AccessibilityDock y DominantCommand son algunos ejemplos de aplicaciones dentro de la categoría de adware. Parecen legítimos y ofrecen varias funciones "útiles". Sin embargo, las funcionalidades prometidas no suelen ser operativas. De hecho, esto se aplica a prácticamente todas las PUAs. El único objetivo del software no deseado es generar ganancias a expensas del usuario. Por lo tanto, en lugar de cumplir las promesas, las PUAs pueden ejecutar campañas publicitarias intrusivas, secuestrar navegadores, provocar redireccionamientos y recopilar datos vulnerables.

¿Cómo se instaló TypicalProcess en mi computadora?

Las PUAs se propagan a través de configuraciones de descarga/instalación de otros productos. Esta táctica de marketing engañosa de empaquetar software regular con adiciones no deseadas o maliciosas se denomina "empaquetado". Los procesos de descarga/instalación apresurados (por ejemplo, términos ignorados, pasos y secciones omitidos, opciones preestablecidas usadas, etc.) aumentan el riesgo de permitir inadvertidamente contenido empaquetado en el dispositivo. Los anuncios intrusivos también se utilizan para propagar PUAs. Una vez que se hace clic en ellos, los anuncios pueden ejecutar scripts para descargar/instalar estas aplicaciones sin el consentimiento del usuario. Algunas PUAs tienen páginas web promocionales/de descarga "oficiales".

¿Cómo evitar la instalación de aplicaciones potencialmente no deseadas?

Es importante investigar los productos antes de descargarlos, instalarlos o comprarlos. Además, todas las descargas deben realizarse de fuentes oficiales y verificadas. Canales de descarga no confiables, por ejemplo, sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio entre pares (clientes Torrent, eMule, Gnutella, etc.) y otros descargadores de terceros, a menudo ofrecen contenido dañino y/o empaquetado. Al descargar/instalar, se recomienda leer los términos, estudiar todas las opciones disponibles, usar la configuración "Personalizada/Avanzada" y rechazar aplicaciones, herramientas, funciones adicionales, etc. Los anuncios intrusivos parecen ordinarios e inocuos; sin embargo, redireccionan a sitios altamente cuestionables (por ejemplo, juegos de azar, pornografía, citas de adultos y muchos otros). En caso de encontrarse con tales anuncios y/o redireccionamientos, el dispositivo debe ser verificado y todas las aplicaciones dudosas y las extensiones/complementos del navegador detectadas, elimínelas sin demora. Si su computadora ya está infectada con TypicalProcess, le recomendamos ejecutar un escaneo Combo Cleaner Antivirus para Windows para eliminar automáticamente este adware.

Ventana emergente que se muestra cuando el adware TypicalProcess está presente en el sistema:

Texto presentado en esta ventana emergente:

"TypicalProcess" will damage your computer.

This file was downloaded on an unknown date.

OK

Show in Finder

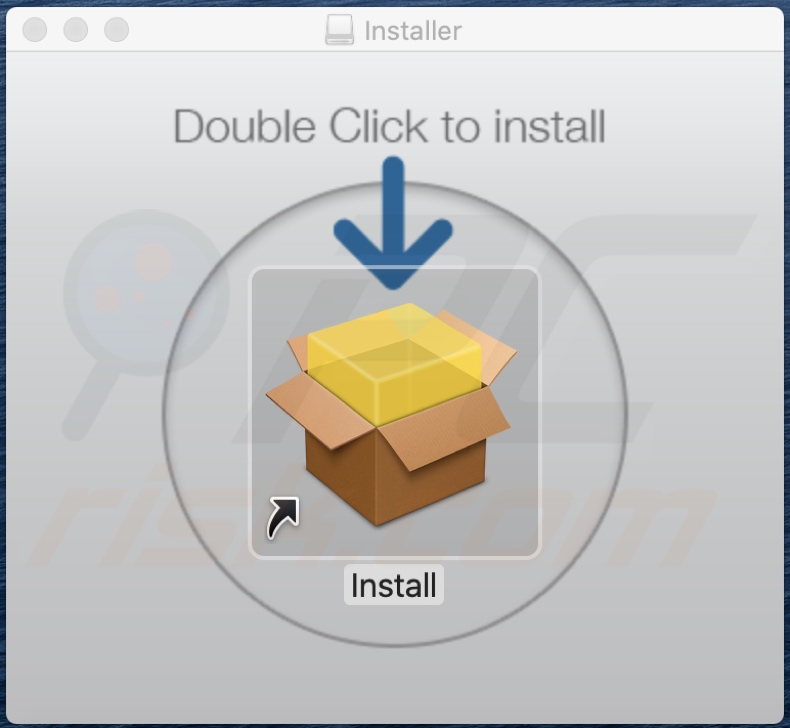

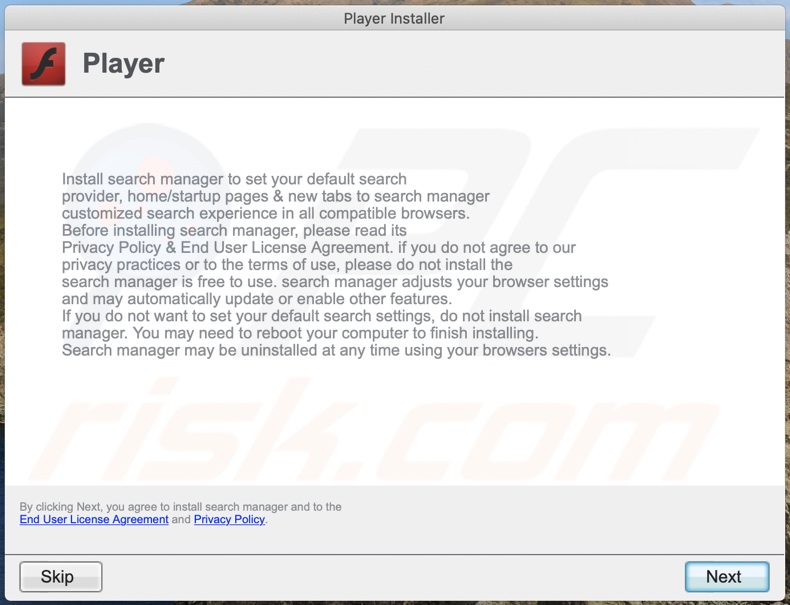

Instalador engañoso (actualizador falso de Flash Player) que promueve el adware TypicalProcess;

Primer paso de instalación:

Segundo paso de instalación:

Archivos relacionados con el adware TypicalProcess que deben eliminarse:

- ~/Library/Application Support/.[random_string]/Services/com.TypicalProcess.service.app

- ~/Library/LaunchAgents/com.TypicalProcess.service.plist

- /Library/Application Support/.[random_string]/System/com.TypicalProcess.system

- /Library/LaunchDaemons/com.TypicalProcess.system.plist

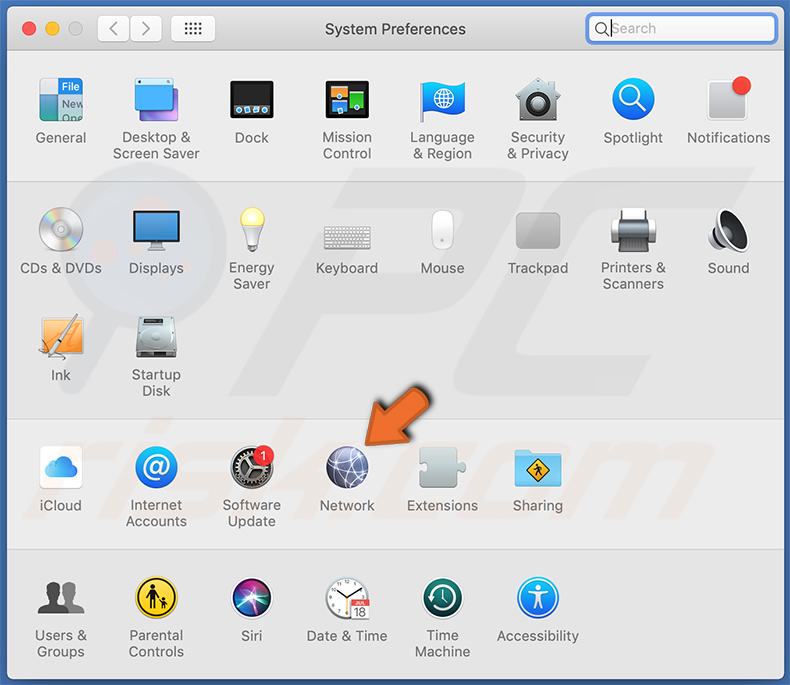

¡NOTA IMPORTANTE! En algunos casos, las aplicaciones maliciosas como TypicalProcess alteran la configuración del proxy del sistema, lo que provoca redireccionamientos no deseados a una variedad de sitios web cuestionables.

Es probable que las redirecciones permanezcan incluso después de eliminar la aplicación. Por lo tanto, tendrá que restaurarlos manualmente.

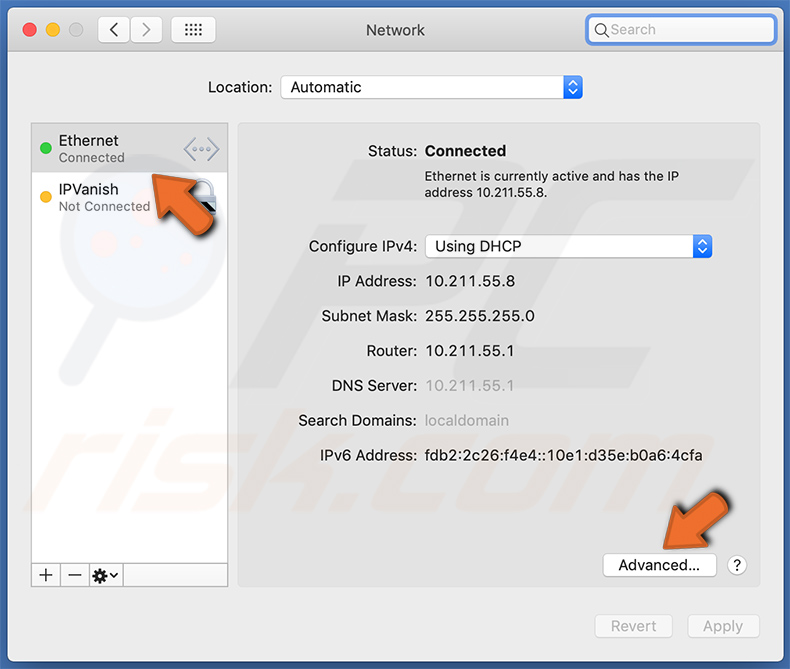

Paso 1: Haga clic en el icono de engranaje en el Dock para navegar a la configuración del sistema. Si el icono no está presente en el Dock, puede encontrarlo en el Launchpad.

Paso 2: Navegue a la configuración de red.

Paso 3: Seleccione la red conectada y haga clic en "Avanzado...".

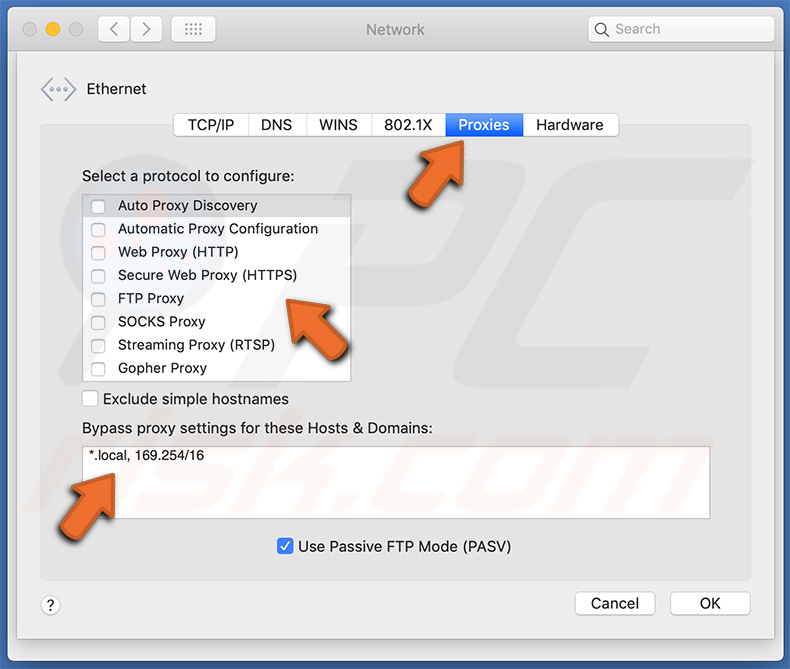

Paso 4: Haga clic en la pestaña "Proxies" y desmarque todos los protocolos. También debe establecer la configuración predeterminada de cada protocolo: "*.local, 169.254/16".

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es TypicalProcess?

- PASO 1. Eliminar los archivos y carpetas relacionados con TypicalProcess de OSX.

- PASO 2. Eliminar los anuncios TypicalProcess de Safari.

- PASO 3. Eliminar el adware TypicalProcess de Google Chrome.

- PASO 4. Eliminar los anuncios TypicalProcess de Mozilla Firefox.

Video que muestra cómo eliminar adware y secuestradores de navegador de una computadora Mac:

Eliminación del adware TypicalProcess:

Eliminar aplicaciones potencialmente no deseadas relacionadas a TypicalProcess de su carpeta "Aplicaciones":

Haga clic en el ícono Finder. En la ventana de Finder, seleccione "Aplicaciones". En la carpeta de aplicaciones, busque "MPlayerX", "NicePlayer", u otras aplicaciones sospechosas y arrástrelas a la Papelera. Después de eliminar las aplicaciones potencialmente no deseadas que causan anuncios en línea, escanee su Mac en busca de componentes restantes no deseados.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Elimine los archivos y carpetas vinculados al anuncios por typicalprocess:

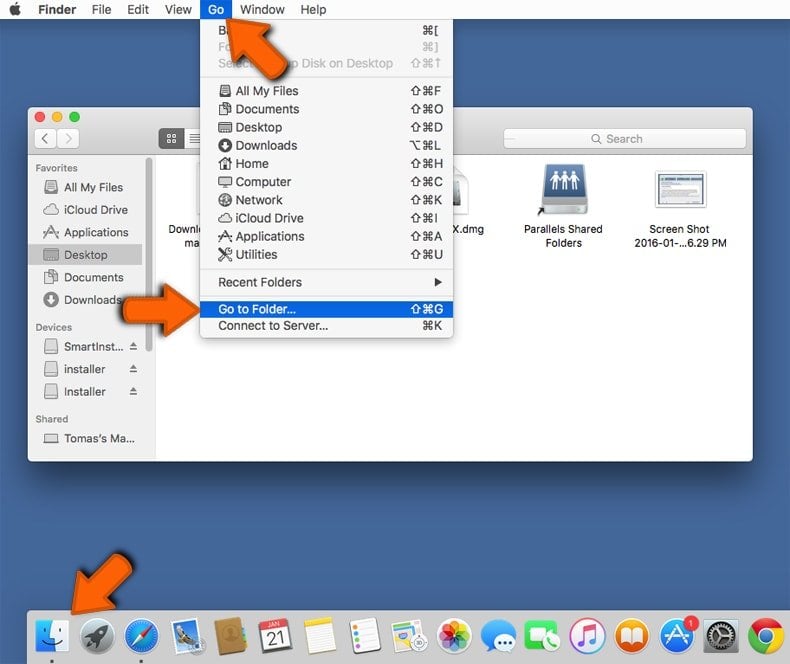

Haga clic en el icono del Finder: en el menú superior. Seleccione "Ir" y haga clic en "Ir a la carpeta...".

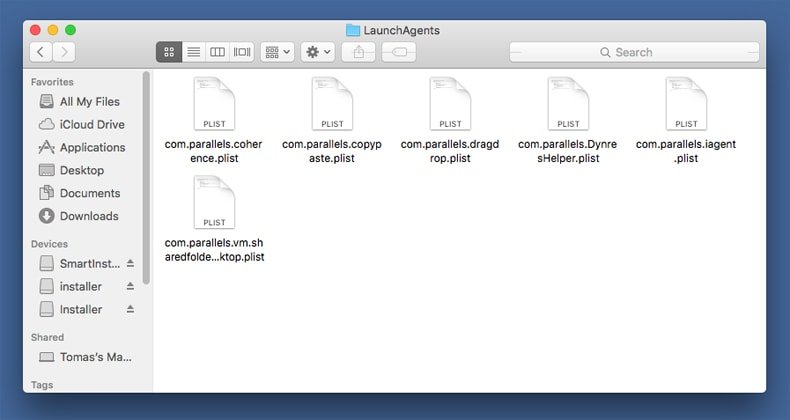

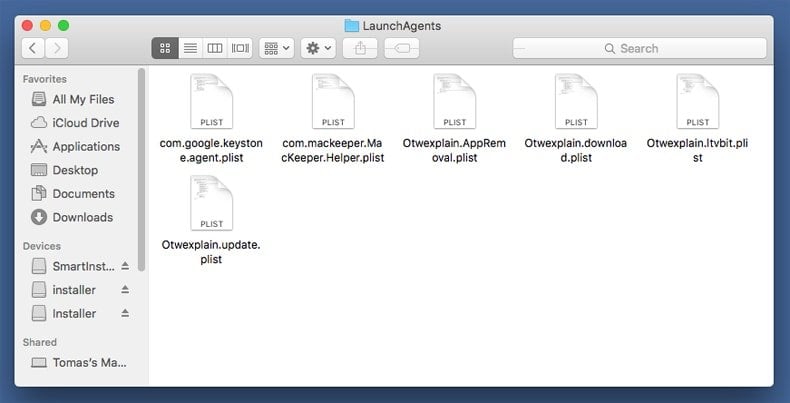

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

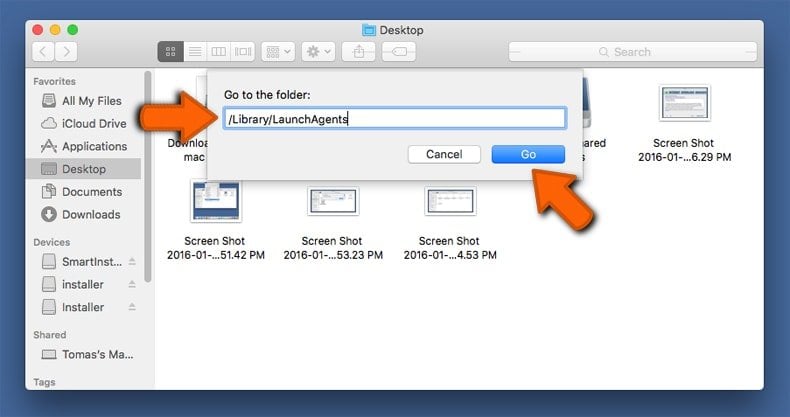

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchAgents

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

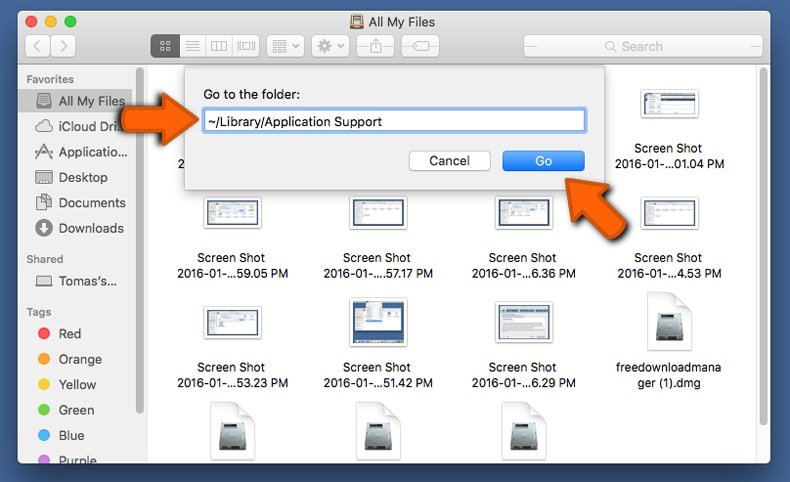

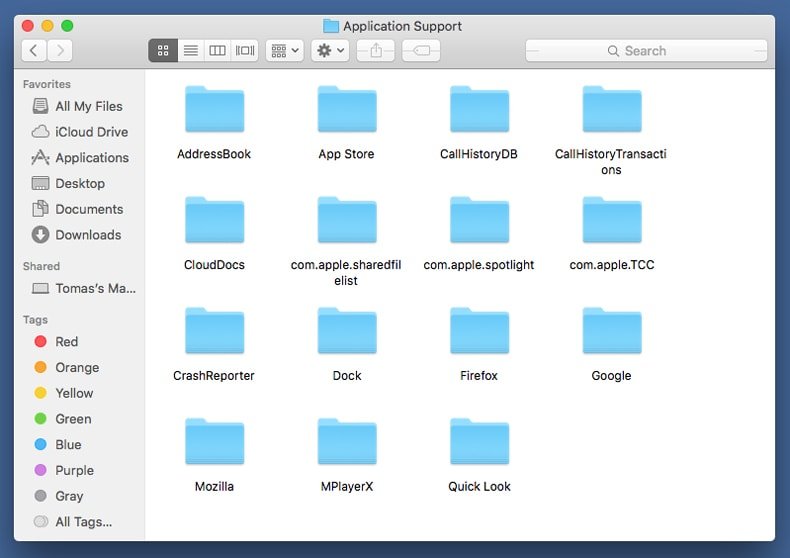

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/Application Support

En la carpeta “Application Support”, mire si hay carpetas sospechosas que se hayan añadido recientemente. Por ejemplo, “MplayerX” o “NicePlayer” y, en tal caso, envíe esas carpetas a la Papelera.

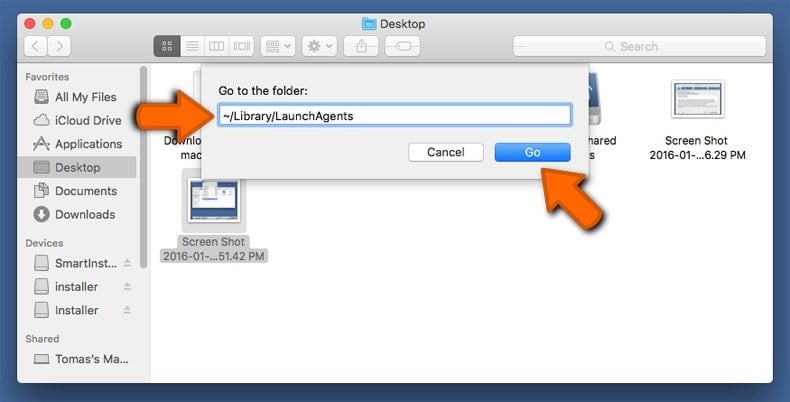

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

En el campo de texto de "Ir a la carpeta...", introduzca: ~/Library/LaunchAgents

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

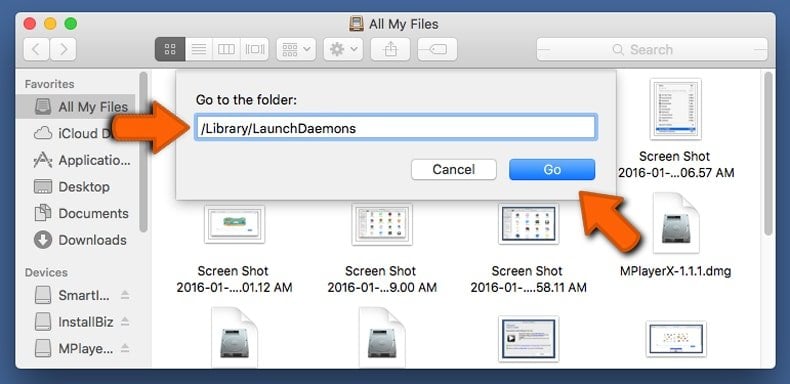

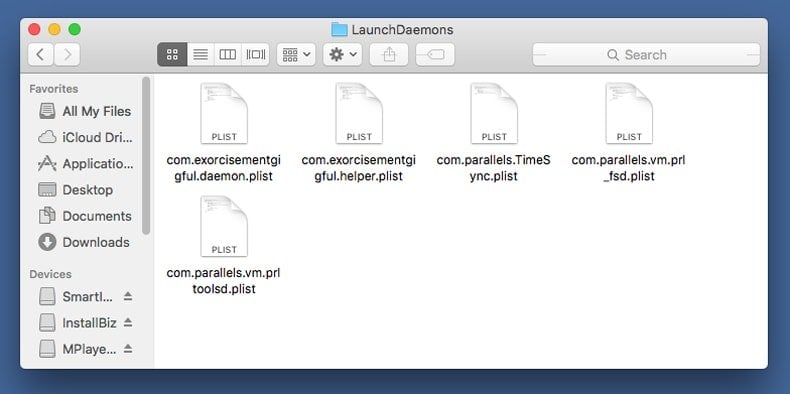

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchDaemons

En la carpeta “LaunchDaemons”, mire si se han añadido recientemente archivos sospechosos. Por ejemplo, “com.aoudad.net-preferences.plist”, “com.myppes.net-preferences.plist”, "com.kuklorest.net-preferences.plist”, “com.avickUpd.plist”, etc., y, en tal caso, envíelos a la Papelera.

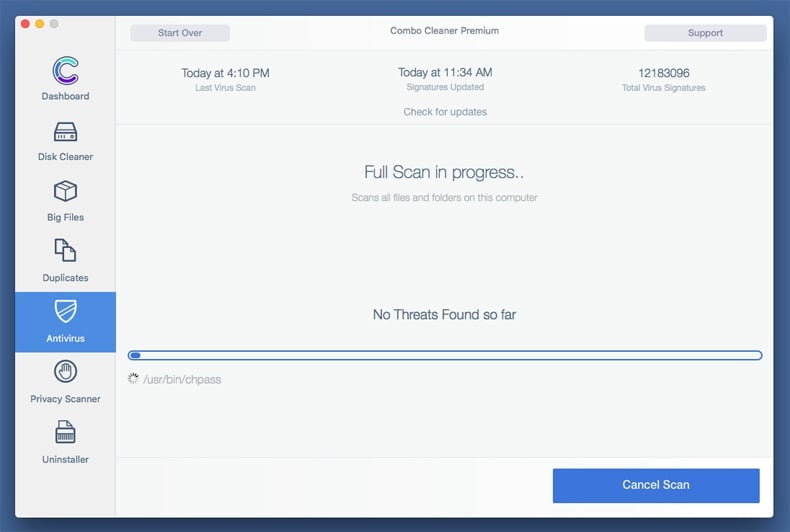

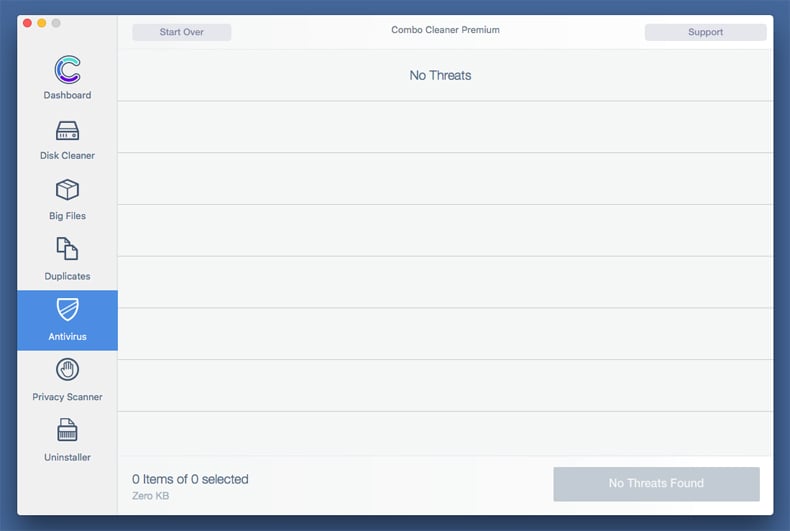

Analice su equipo Mac con Combo Cleaner:

Analice su equipo Mac con Combo Cleaner:

Si ha seguido todos los pasos siguiendo el orden correcto, su equipo Mac debería encontrarse libre de infecciones. Para asegurarse de que su sistema no está infectado, analícelo con el antivirus Combo Cleaner. Descárguelo AQUÍ. Tras descargar el archivo, haga doble clic sobre el instalador combocleaner.dmg; en la nueva ventana, arrastre el icono de Combo Cleaner hasta el icono de Aplicaciones. Seguidamente, abra el launchpad y haga clic en el icono de Combo Cleaner. Espere a que Combo Cleaner actualice la base de datos de definiciones de viru y haga clic en el botón "Start Combo Scan".

Combo Cleaner bucará infecciones de software malicioso en su equipo. Si el resultado del análisis antivirus es "no threats found", quiere decir que puede continuar con la guía de desinfección; de lo contrario, se recomineda eliminar las infecciones encontradas antes de continuar.

Tras eliminar los archivos y carpetas generados por el software publicitario, siga eliminando las extensiones dudosas de sus navegadores web.

Eliminar el anuncios por typicalprocess de los navegadores web:

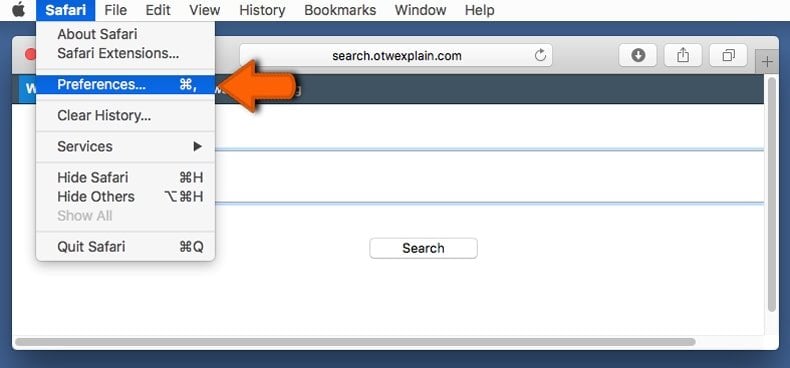

Eliminar extensiones maliciosas de Safari:

Eliminar extensiones maliciosas de Safari:

Eliminar las extensiones vinculadas a anuncios por typicalprocess de Safari:

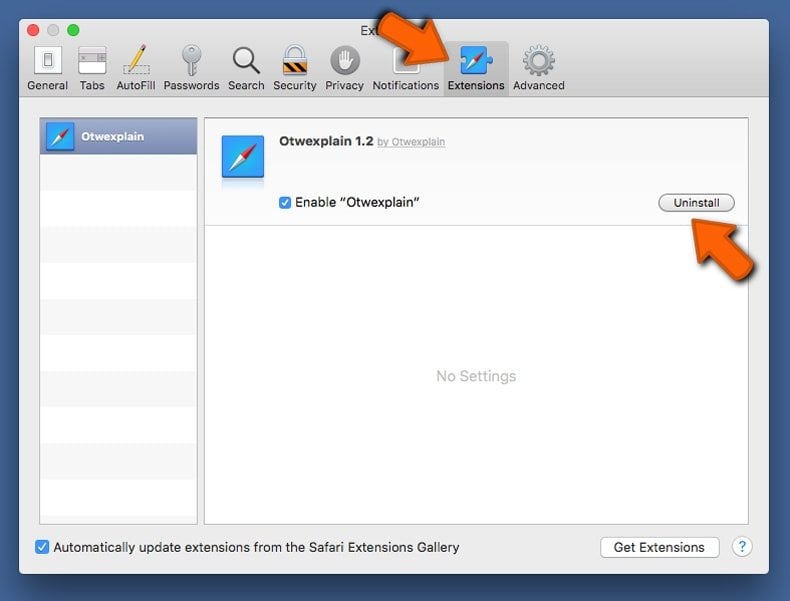

Abra el navegador Safari; desde la barra de menú, seleccione "Safari" y haga clic en "Preferencias...".

En la ventana de preferencias, seleccione "Extensiones" y revise si se han añadido recientemente extensiones sospechosas. Si las encuentra, haga clic en el botón "Desinstalar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Safari, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restaure Safari.

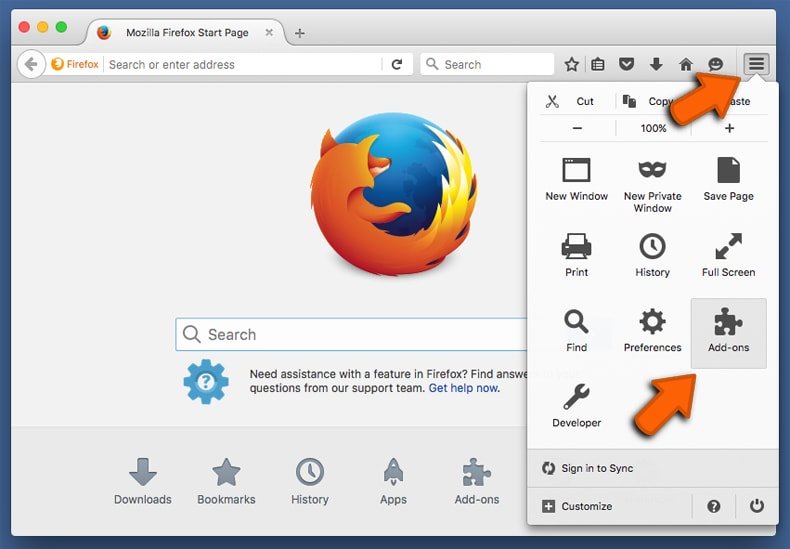

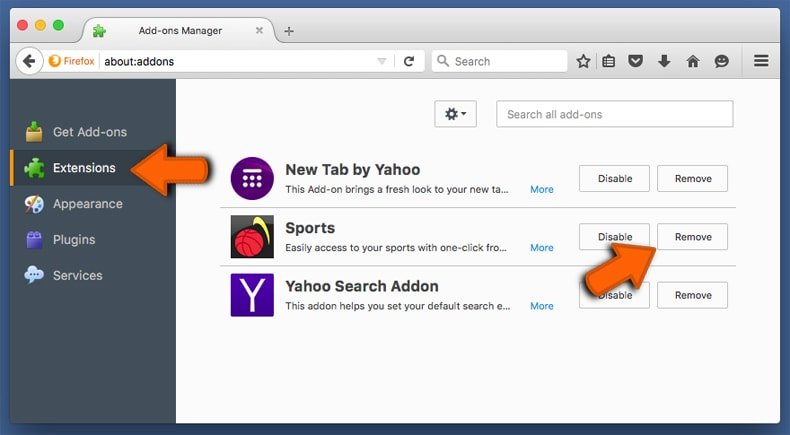

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar los complementos vinculados a anuncios por typicalprocess de Mozilla Firefox:

Abra su navegador Mozilla Firefox. En la parte superior derecha de la pantalla, haga clic en "Abrir Menú" (tres líneas horizontales). Del menú desplegado, elija "Complementos".

Seleccione la pestaña "Extensiones" y mire si se han añadido recientemente complementos sospechosos. Si las encuentra, haga clic en el botón "Eliminar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Mozilla Firefox, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Mozilla Firefox.

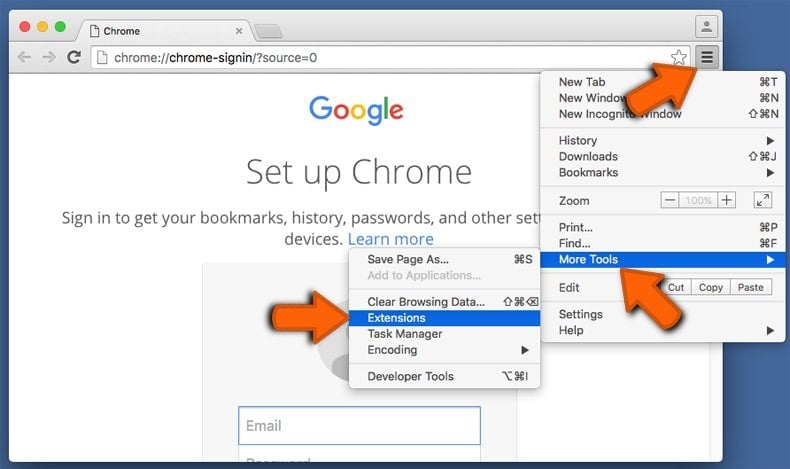

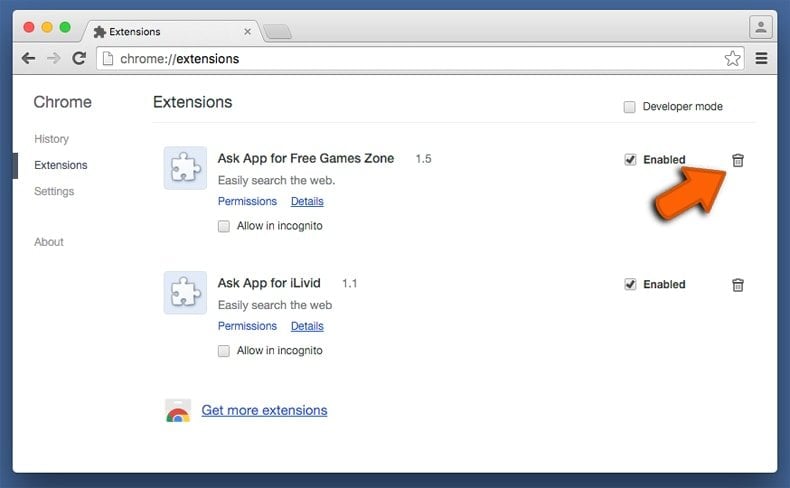

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

Eliminar los complementos vinculados a anuncios por typicalprocess en Google Chrome:

Abra Google Chrome y haga clic en el botón "menú de Chrome" (tres barras horizontales) ubicado en la parte superior derecha de la pantalla del navegador. Del menú desplegable, seleccione "Más herramientas" y haga clic en "Extensiones".

En la pantalla "Extensiones", mire si se han añadido recientemente complementos sospechosos. Si los encuentra, haga clic en el botón de la papelera junto a ellos. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Google Chrome, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Google Chrome.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión