Virus ransomware LockBit (.lockbit) Mac - opciones de eliminación y descifrado

RansomwareConocido también como: Virus LockBit

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es el ransomware LockBit?

LockBit es el nombre de un ransomware dirigido a sistemas operativos Mac. Está asociado a la banda de ransomware LockBit, desarrolladores de LockBit, LockBit 2.0, LockBit 3.0, y otras variantes. Estos programas maliciosos se dirigen a servidores Windows, Linux, y VMware ESXi.

En el momento de escribir estas líneas, LockBit (Mac) es el primer ransomware conocido para MacOS desarrollado por una gran banda de ciberdelincuentes. Sin embargo, la muestra que hemos investigado aún está en desarrollo y ha sido liberada para pruebas.

Normalmente, el ransomware funciona cifrando los archivos de las víctimas para exigir un pago por el descifrado. Es muy poco probable que esta versión de LockBit cumpla su propósito. En primer lugar, su firma inválida es detectada como no fiable por los sistemas operativos, y el ransomware tiende a bloquearse tras su ejecución manual. Sin embargo, hay que mencionar que posibles variantes futuras pueden ser capaces de cifrar con éxito dispositivos Mac.

Resumen del ransomware LockBit

La variante investigada de LockBit está dirigida a dispositivos con Apple Silicon, pero también puede ejecutarse en versiones anteriores. Según el análisis realizado por Objective-See, LockBit utiliza el código de la versión Linux compilada para Mac. También contiene artefactos de las variantes Windows del ransomware, que son totalmente irrelevantes para los sistemas operativos Mac.

Teniendo en cuenta que este programa malicioso es el primer ransomware para Mac de una gran banda de ransomware y su diseño defectuoso, es evidente que esta versión de LockBit se lanzó con fines de prueba.

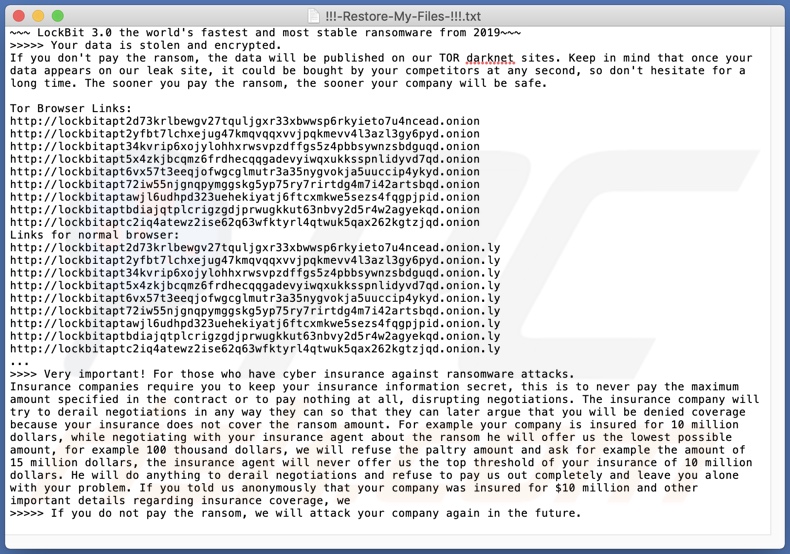

Incluso la nota de rescate ("!!!-Restore-My-Files-!!!.txt") creada por una ejecución exitosa de este malware - contiene texto genérico que sería apropiado para ransomware dirigido a empresas y capaz de filtrar datos (con fines de doble extorsión), lo que esta variante es incapaz de hacer.

En la actualidad, este ransomware apenas supone una amenaza para los usuarios de Mac. Los sistemas operativos de Mac detectan la firma inválida del malware y muestran advertencias o simplemente son incapaces de abrir el archivo infeccioso.

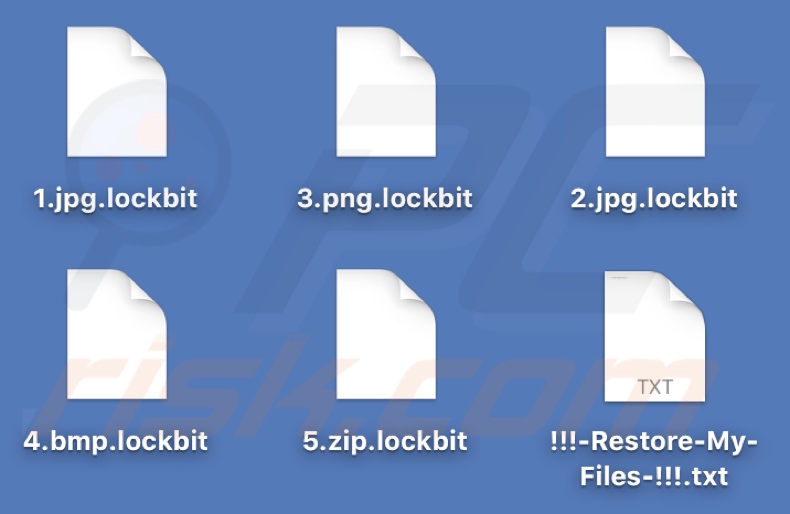

Podría ser posible que los usuarios ejecutaran manualmente el archivo y activaran así el proceso de cifrado de LockBit, lo que provocaría el cifrado de los datos y añadiría a los nombres de los archivos afectados una extensión ".lockbit" (por ejemplo, "1.jpg" aparecería como "1.jpg.lockbit", "3.png" como "3.png.lockbit", etc.). Sin embargo, durante nuestro análisis y en las investigaciones realizadas por otros analistas, el ransomware solía bloquearse debido a su código defectuoso.

Por lo tanto, aunque podría cifrar datos con éxito, es poco probable que esto ocurra en su iteración actual. Sin embargo, los graves defectos de esta variante pueden ser rectificados en futuras versiones, lo que significa que las versiones posteriores podrían ser capaces de cifrar los dispositivos de las víctimas.

Un ransomware bien diseñado es muy peligroso. Los archivos cifrados por este tipo de malware no pueden descifrarse sin la intervención de los atacantes. Sin embargo, se desaconseja encarecidamente cumplir las peticiones de rescate, ya que la recuperación de los datos no está garantizada (los ciberdelincuentes no suelen enviar las claves/software de descifrado), y pagar también apoya esta actividad ilegal.

El consejo general para garantizar la seguridad de los datos es mantener copias de seguridad en varias ubicaciones diferentes (por ejemplo, servidores remotos, dispositivos de almacenamiento desconectados, etc.).

| Nombre | Virus LockBit |

| Tipo de amenaza | Malware para Mac, Virus para Mac, Ransomware, Criptovirus, Bloqueo de archivos |

| Extensión de archivos encriptados | .lockbit |

| Mensaje de petición de rescate | !!!-Restore-My-Files-!!!.txt |

| ¿Desencriptador gratuito disponible? | No (consulte el sitio web del proyecto No More Ransom) |

| Contacto del ciberdelincuente | Sitios web de la red Tor |

| Nombres de detección | Avast (Multi:Filecoder-X [Ransom]), Ikarus (Win32.Outbreak), Kaspersky (HEUR:Trojan-Ransom.OSX.Agent.gen), TrendMicro ( Ransom.MacOS.LOCKBIT.YXDDPZ), ZoneAlarm by Check Point (HEUR:Trojan-Ransom.OSX.Agent.gen), Lista completa de detecciones (VirusTotal) |

| Síntomas | No se pueden abrir los archivos almacenados en el ordenador, los archivos que antes funcionaban ahora tienen una extensión diferente (por ejemplo, 1.jpg.locked). Aparece un mensaje de petición de rescate en el escritorio. Los ciberdelincuentes exigen el pago de un rescate (normalmente en bitcoins) para desbloquear sus archivos. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, sitios web de torrents, anuncios maliciosos. |

| Daños | Todos los archivos quedan encriptados y no pueden abrirse sin pagar un rescate. Junto con una infección de ransomware pueden instalarse troyanos que roban contraseñas e infecciones de malware adicionales. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de malware para Mac

Hemos analizado innumerables programas maliciosos dirigidos a sistemas operativos Mac; MacStealer, GIMMICK, DazzleSpy, SysJoker – son sólo algunos ejemplos, y EvilQuest es un ransomware específico para Mac.

Los programas maliciosos pueden tener fines muy diversos, desde la encriptación de archivos hasta el robo de datos. Aunque el ransomware funciona prácticamente igual en todos los casos (es decir, cifra los datos y exige un pago), estos programas presentan dos diferencias significativas entre sí. Pueden utilizar diferentes algoritmos criptográficos (simétricos o asimétricos) y exigir rescates de diversos importes.

Sin embargo, independientemente de cómo opere el software malicioso, su presencia en un sistema pone en peligro la integridad del dispositivo y la seguridad del usuario. Por lo tanto, todas las amenazas deben eliminarse inmediatamente tras su detección.

¿Cómo infectó el ransomware mi ordenador?

El software malicioso se distribuye principalmente mediante tácticas de phishing e ingeniería social. Suele camuflarse o incluirse en programas o soportes normales. Los archivos virulentos pueden tener varios formatos e infectan los dispositivos al abrirlos.

Los métodos de proliferación más utilizados son: descargas "drive-by" (furtivas/engañosas), archivos adjuntos o enlaces maliciosos en mensajes/correos electrónicos de spam, estafas en línea, fuentes de descarga dudosas (por ejemplo, sitios web de alojamiento de archivos gratuitos y freeware, redes de intercambio Peer-to-Peer, etc.), software pirateado y herramientas ilegales de activación de programas ("cracking"), y actualizaciones falsas.

¿Cómo protegerse de las infecciones de ransomware?

Le recomendamos encarecidamente que tenga cuidado al navegar, ya que los contenidos fraudulentos y maliciosos en línea suelen parecer legítimos e inofensivos. La misma vigilancia debe extenderse a los correos electrónicos entrantes y otros mensajes. No se deben abrir los archivos adjuntos o enlaces que se encuentren en correos sospechosos/irrelevantes, ya que pueden ser infecciosos.

Además, todas las descargas deben realizarse desde canales oficiales y verificados. Igual de importante es activar y actualizar el software utilizando funciones/herramientas auténticas, ya que las adquiridas de terceras fuentes pueden contener malware.

Debemos insistir en que tener instalado y actualizado un antivirus de confianza es esencial para la seguridad del dispositivo/usuario. Los programas de seguridad deben utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas detectadas. Si su ordenador ya está infectado con LockBit, recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente este ransomware.

Captura de pantalla de la nota de rescate del ransomware LockBit ("!!!-Restore-My-Files-!!!.txt"):

Texto presentado en este mensaje:

~~~ LockBit 3.0 the world's fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

If you don't pay the ransom, the data will be published on our TOR darknet sites. Keep in mind that once your data appears on our leak site, it could be bought by your competitors at any second, so don't hesitate for a long time. The sooner you pay the ransom, the sooner your company will be safe.

Tor Browser Links:

-

Links for normal browser:

-

...

>>>> Very important! For those who have cyber insurance against ransomware attacks.

Insurance companies require you to keep your insurance information secret, this is to never pay the maximum amount specified in the contract or to pay nothing at all, disrupting negotiations. The insurance company will try to derail negotiations in any way they can so that they can later argue that you will be denied coverage because your insurance does not cover the ransom amount. For example your company is insured for 10 million dollars, while negotiating with your insurance agent about the ransom he will offer us the lowest possible amount, for example 100 thousand dollars, we will refuse the paltry amount and ask for example the amount of 15 million dollars, the insurance agent will never offer us the top threshold of your insurance of 10 million dollars. He will do anything to derail negotiations and refuse to pay us out completely and leave you alone with your problem. If you told us anonymously that your company was insured for $10 million and other important details regarding insurance coverage, we

>>>>> If you do not pay the ransom, we will attack your company again in the future.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es "LockBit"?

- PASO 1. Eliminar los archivos y carpetas relacionados con PUA de OSX.

- PASO 2. Eliminar las extensiones maliciosas de Safari.

- PASO 3. Eliminar los complementos maliciosos de Google Chrome.

- PASO 4. Eliminar los complementos potencialmente no deseados de Mozilla Firefox.

Eliminación de aplicaciones potencialmente no deseadas:

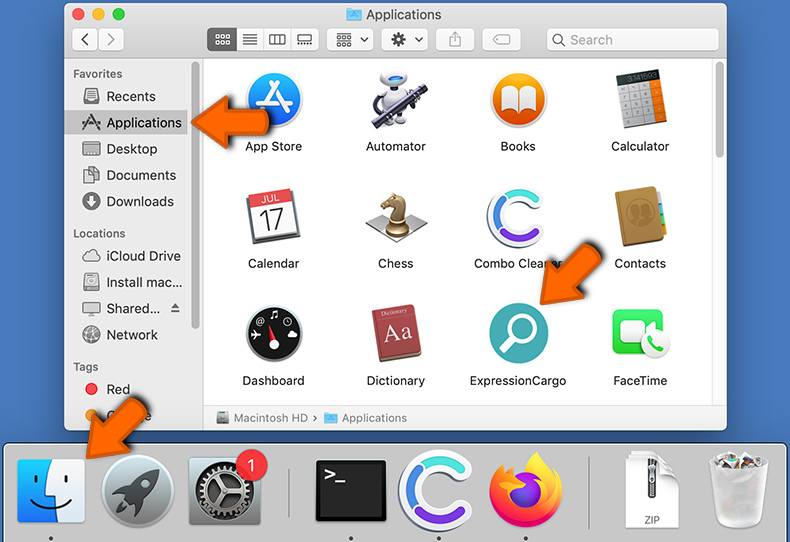

Eliminar las aplicaciones potencialmente no deseadas de la carpeta "Aplicaciones":

Haga clic en el icono del Finder. En la ventana del Finder, seleccione "Aplicaciones". En la carpeta de aplicaciones, busque "MPlayerX", "NicePlayer" u otras aplicaciones sospechosas y arrástrelas a la Papelera. Tras eliminar las aplicaciones potencialmente no deseadas que generan anuncios en línea, analice su Mac en busca de componentes restantes no deseados.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

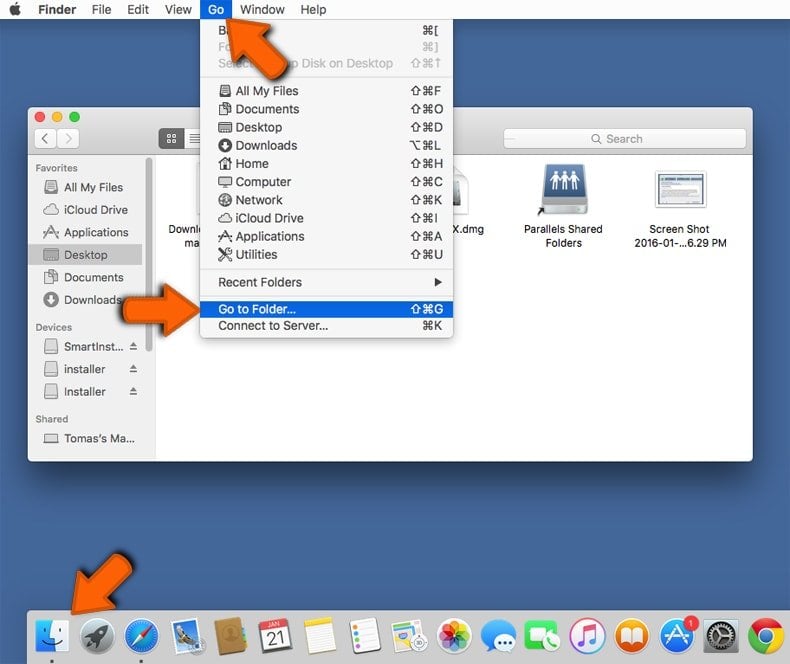

Elimine los archivos y carpetas vinculados al virus lockbit:

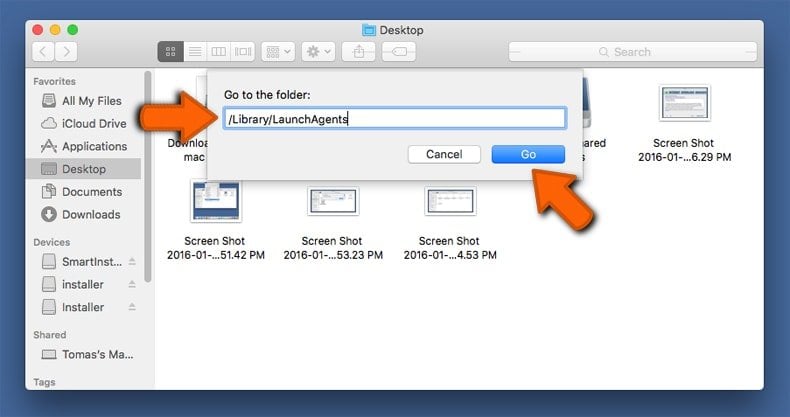

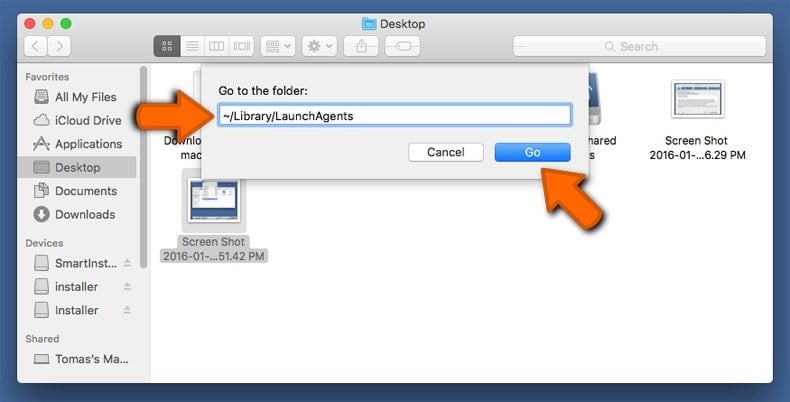

Haga clic en el icono del Finder: en el menú superior. Seleccione "Ir" y haga clic en "Ir a la carpeta...".

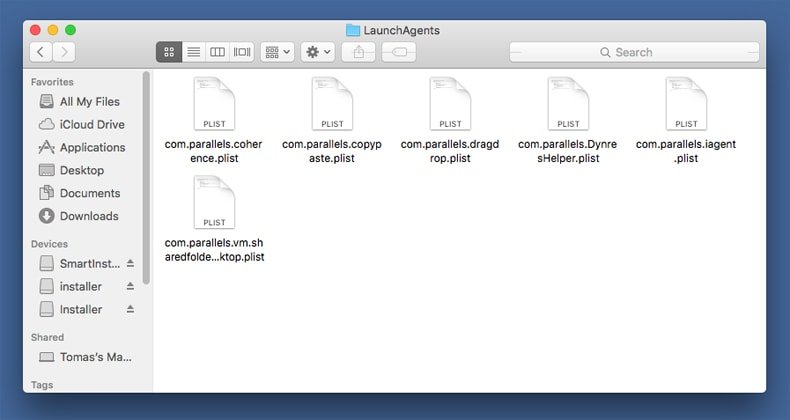

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchAgents

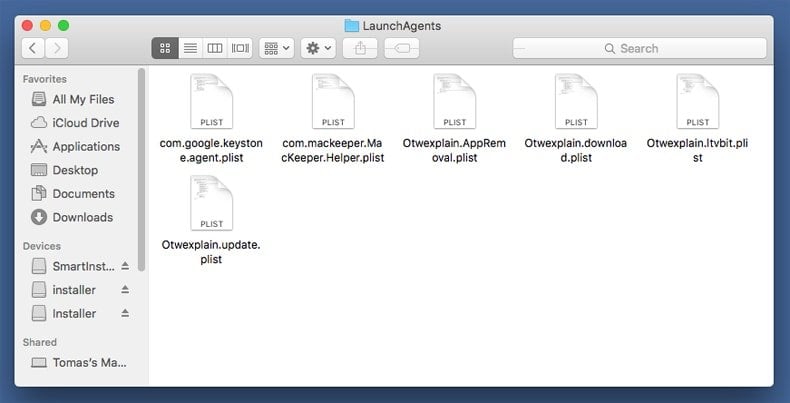

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

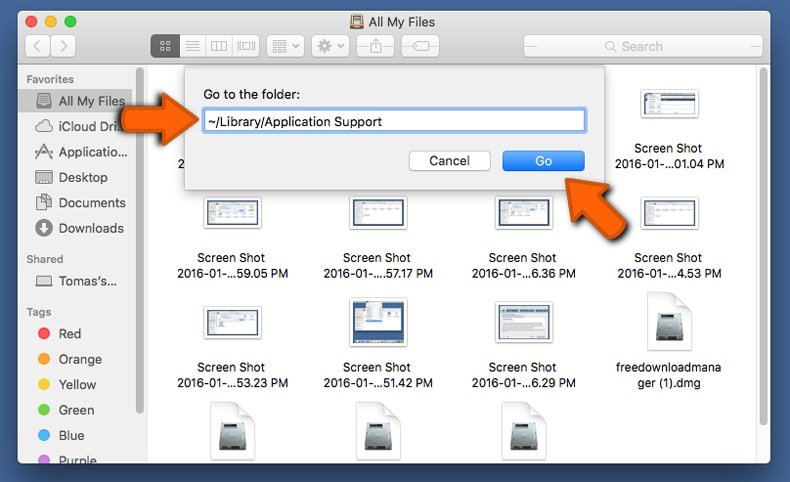

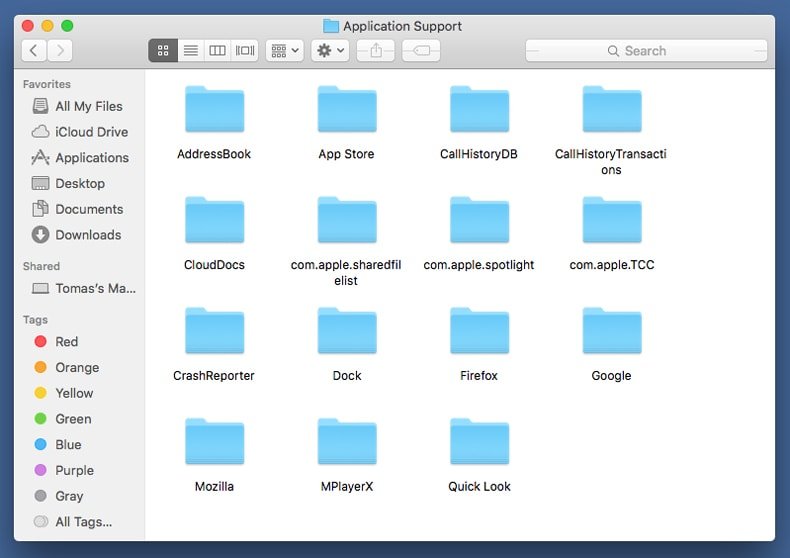

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/Application Support

En la carpeta “Application Support”, mire si hay carpetas sospechosas que se hayan añadido recientemente. Por ejemplo, “MplayerX” o “NicePlayer” y, en tal caso, envíe esas carpetas a la Papelera.

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

En el campo de texto de "Ir a la carpeta...", introduzca: ~/Library/LaunchAgents

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

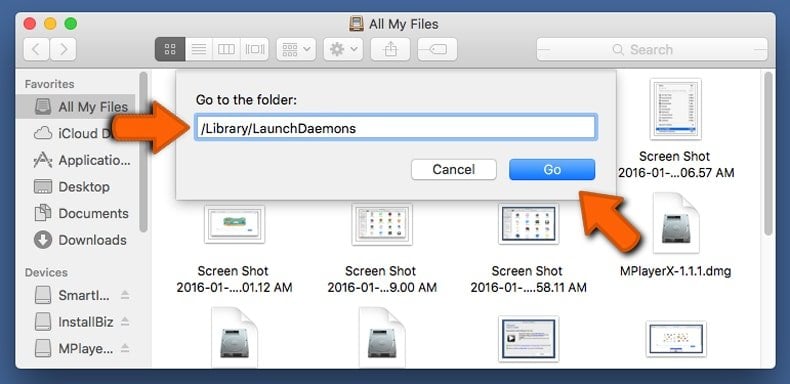

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchDaemons

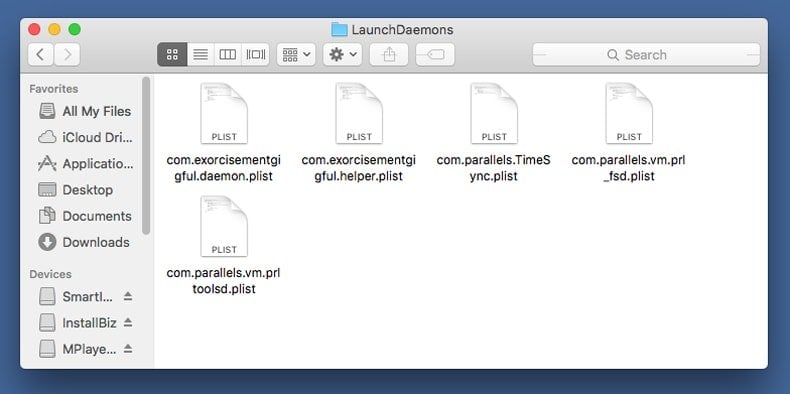

En la carpeta “LaunchDaemons”, mire si se han añadido recientemente archivos sospechosos. Por ejemplo, “com.aoudad.net-preferences.plist”, “com.myppes.net-preferences.plist”, "com.kuklorest.net-preferences.plist”, “com.avickUpd.plist”, etc., y, en tal caso, envíelos a la Papelera.

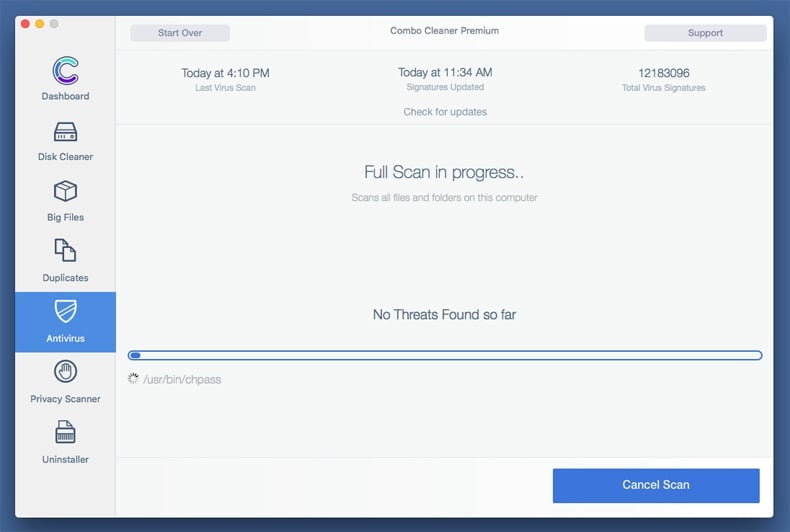

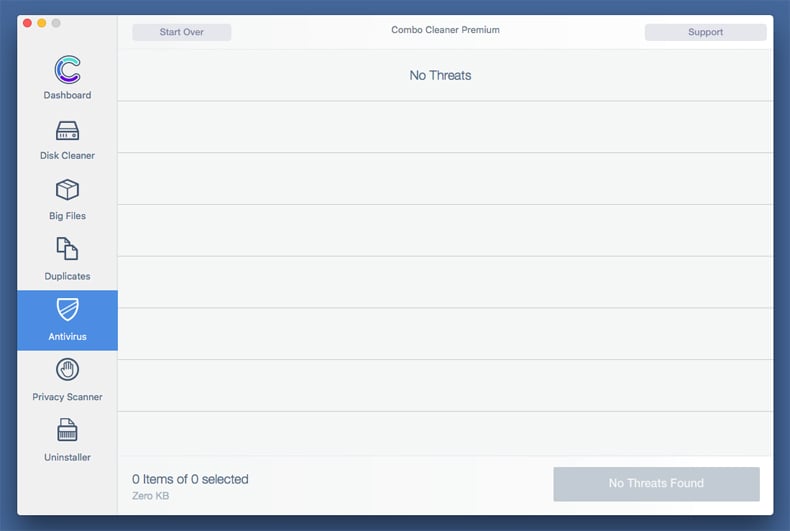

Analice su equipo Mac con Combo Cleaner:

Analice su equipo Mac con Combo Cleaner:

Si ha seguido todos los pasos siguiendo el orden correcto, su equipo Mac debería encontrarse libre de infecciones. Para asegurarse de que su sistema no está infectado, analícelo con el antivirus Combo Cleaner. Descárguelo AQUÍ. Tras descargar el archivo, haga doble clic sobre el instalador combocleaner.dmg; en la nueva ventana, arrastre el icono de Combo Cleaner hasta el icono de Aplicaciones. Seguidamente, abra el launchpad y haga clic en el icono de Combo Cleaner. Espere a que Combo Cleaner actualice la base de datos de definiciones de viru y haga clic en el botón "Start Combo Scan".

Combo Cleaner bucará infecciones de software malicioso en su equipo. Si el resultado del análisis antivirus es "no threats found", quiere decir que puede continuar con la guía de desinfección; de lo contrario, se recomineda eliminar las infecciones encontradas antes de continuar.

Tras eliminar los archivos y carpetas generados por el software publicitario, siga eliminando las extensiones dudosas de sus navegadores web.

Eliminar el virus lockbit de los navegadores web:

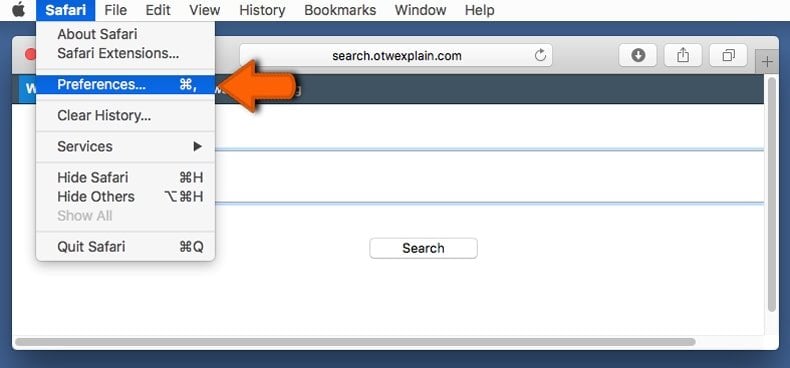

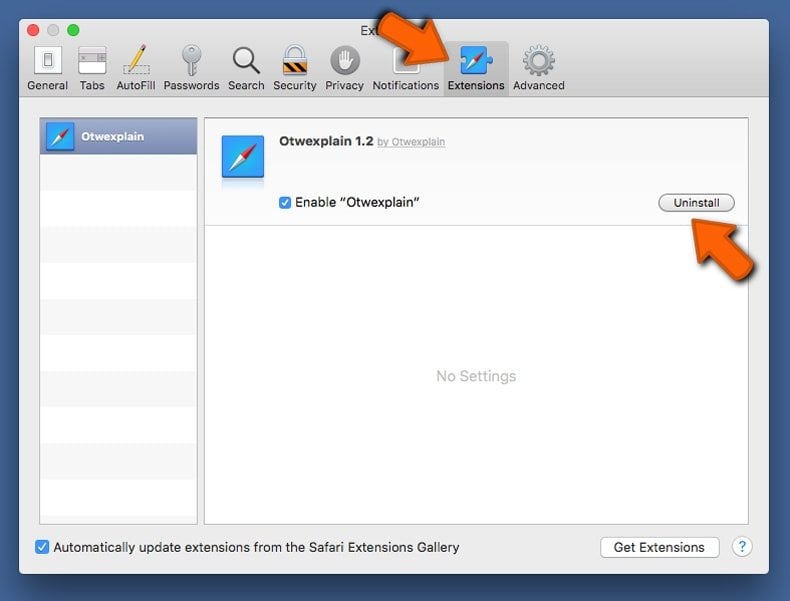

Eliminar extensiones maliciosas de Safari:

Eliminar extensiones maliciosas de Safari:

Eliminar las extensiones vinculadas a virus lockbit de Safari:

Abra el navegador Safari; desde la barra de menú, seleccione "Safari" y haga clic en "Preferencias...".

En la ventana de preferencias, seleccione "Extensiones" y revise si se han añadido recientemente extensiones sospechosas. Si las encuentra, haga clic en el botón "Desinstalar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Safari, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restaure Safari.

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar complementos maliciosos de Mozilla Firefox:

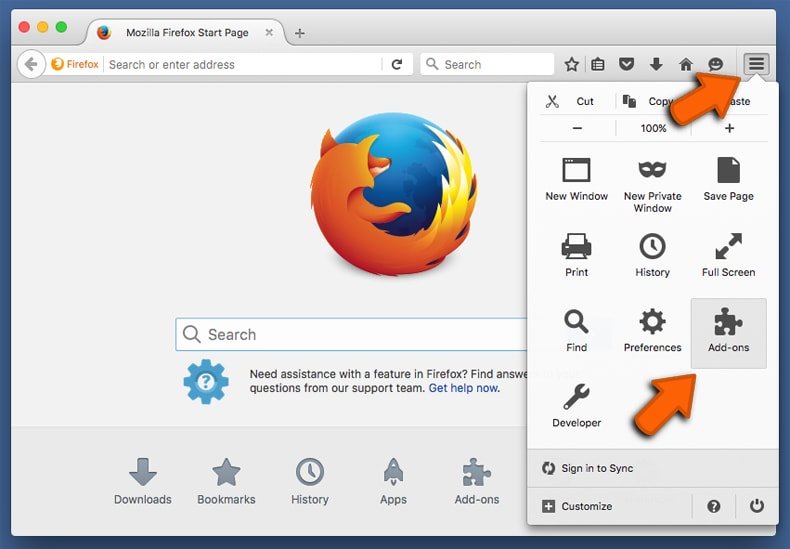

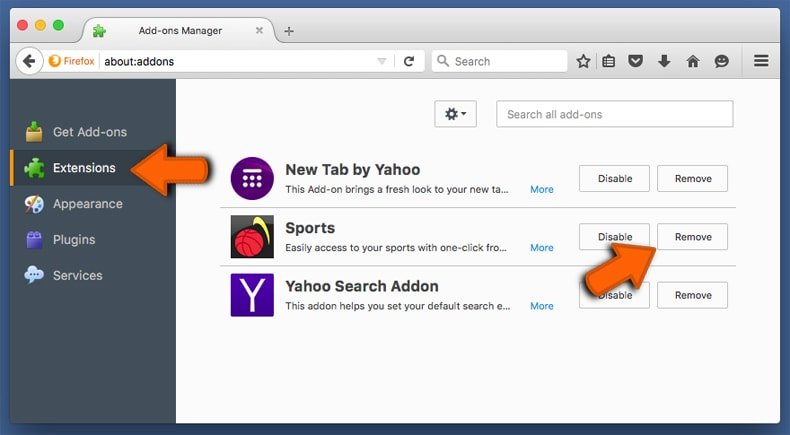

Eliminar los complementos vinculados a virus lockbit de Mozilla Firefox:

Abra su navegador Mozilla Firefox. En la parte superior derecha de la pantalla, haga clic en "Abrir Menú" (tres líneas horizontales). Del menú desplegado, elija "Complementos".

Seleccione la pestaña "Extensiones" y mire si se han añadido recientemente complementos sospechosos. Si las encuentra, haga clic en el botón "Eliminar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Mozilla Firefox, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Mozilla Firefox.

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

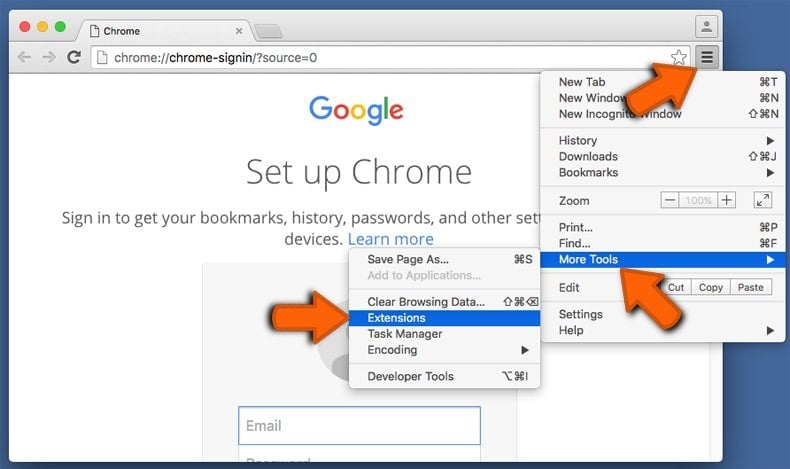

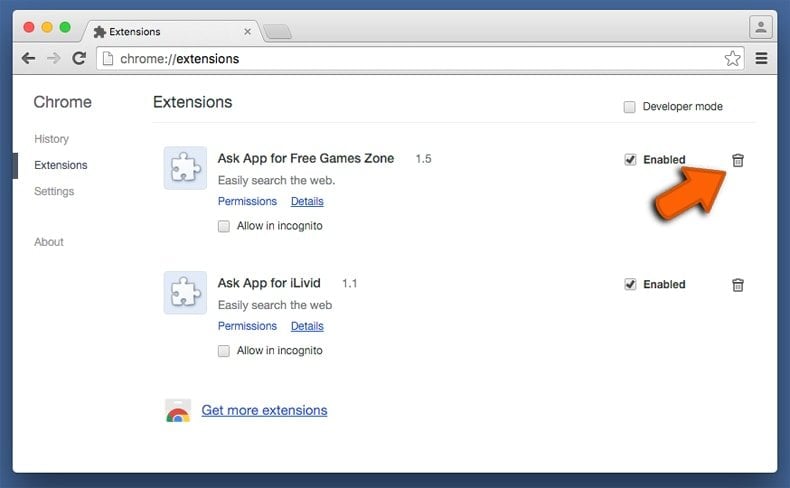

Eliminar los complementos vinculados a virus lockbit en Google Chrome:

Abra Google Chrome y haga clic en el botón "menú de Chrome" (tres barras horizontales) ubicado en la parte superior derecha de la pantalla del navegador. Del menú desplegable, seleccione "Más herramientas" y haga clic en "Extensiones".

En la pantalla "Extensiones", mire si se han añadido recientemente complementos sospechosos. Si los encuentra, haga clic en el botón de la papelera junto a ellos. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Google Chrome, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Google Chrome.

Preguntas frecuentes (FAQ)

¿Cómo hackearon mi ordenador y cómo encriptaron mis archivos los hackers?

Las propias víctimas suelen ejecutar (abrir) ejecutables de ransomware, ya que estos archivos pueden camuflarse o venir incluidos en contenidos ordinarios. Los programas de tipo ransomware se distribuyen principalmente a través de descargas "drive-by", correos electrónicos/mensajes de spam, estafas en línea, canales de descarga poco fiables (por ejemplo, sitios de programas gratuitos y de terceros, redes de intercambio P2P, etc.), herramientas ilegales de activación de software ("cracks") y actualizaciones falsas.

¿Cómo abrir archivos ".lockbit"?

Si el ransomware ha conseguido cifrar sus archivos, sólo podrá abrirlos o utilizarlos una vez descifrados.

¿Dónde debería buscar herramientas de descifrado gratuitas para el ransomware LockBit?

En caso de ataque de ransomware, le aconsejamos que consulte el sitio web del proyecto No More Ransom.

Puedo pagarles mucho dinero, ¿pueden descifrar los archivos por mí?

No ofrecemos este tipo de servicios. De hecho, aparte de los casos de ransomware muy defectuoso, el descifrado es imposible sin la interferencia de los ciberdelincuentes. Por lo tanto, los terceros que ofrecen descifrado de pago suelen ser estafas o servicios de intermediarios entre las víctimas y los delincuentes.

¿Me ayudará Combo Cleaner a eliminar el ransomware LockBit?

Sí, Combo Cleaner escaneará su dispositivo y eliminará las infecciones de ransomware detectadas. Hay que destacar que, aunque el uso de un programa antivirus es el primer paso en la recuperación del ransomware, el software de seguridad es incapaz de desencriptar los datos.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión