Evite ser estafado por falsos sitios web que afirman "Firewall Update Required"

EstafaConocido también como: Estafa de soporte técnico "Firewall Update Required"

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de estafa es "Firewall Update Required"?

Nuestros investigadores descubrieron la estafa "Firewall Update Required" durante una inspección rutinaria de sitios web engañosos. Tras la investigación, determinamos que se trata de una estafa de soporte técnico. Afirma falsamente que el dispositivo del usuario está infectado debido a que el cortafuegos de Windows no está actualizado.

El objetivo es engañar a las víctimas para que se pongan en contacto con un falso servicio de asistencia técnica y hacerles caer en una elaborada trampa que puede dar lugar a una serie de problemas increíblemente graves.

Resumen de la estafa "Firewall Update Required"

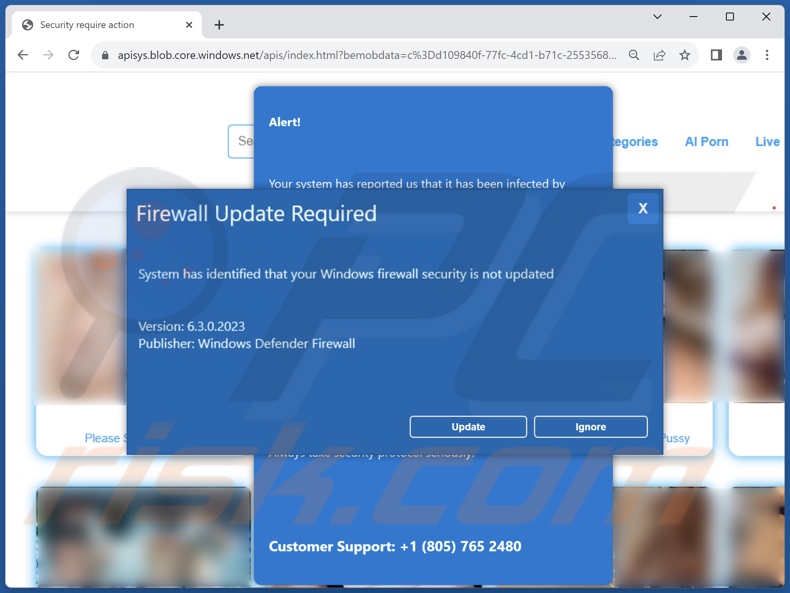

Cuando se accede a un sitio que ejecuta "Firewall Update Required", al visitante se le presenta contenido explícito orientado a adultos, al que se superponen ventanas emergentes que imitan la paleta de colores y el formato de Windows. La ventana emergente superior se titula "Firewall Update Required" (Se requiere actualización del cortafuegos) y proclama que el "Windows firewall security" (cortafuegos de seguridad de Windows) no está actualizado.

La ventana de detrás afirma que el sistema del usuario ha emitido informes sobre infecciones de malware. Se enumeran las amenazas potenciales y se insta al usuario a llamar al "Customer Support" (Servicio de atención al cliente). Tras pulsar el botón "Update" (Actualizar) de la ventana emergente superior, la ventana se cierra.

La ventana emergente que detalla la amenaza pasa a primer plano y el contenido pornográfico del fondo se cambia por un conocido fondo de pantalla de Windows. Sin embargo, a la falsa alerta se le superponen rápidamente más ventanas emergentes.

Cabe destacar que toda la información proporcionada por "Firewall Update Required" es falsa, y esta estafa no está asociada en modo alguno con Windows, Microsoft, ni cualquier otro producto, servicio o empresa legítimos.

La estafa en sí comienza una vez que se establece contacto con los estafadores, que siguen fingiendo ser "técnicos expertos", "servicio de atención al cliente", "técnicos certificados por Microsoft", etc.

En la mayoría de los casos, los estafadores de soporte técnico solicitan acceso remoto a los ordenadores de las víctimas, normalmente a través de software legítimo como TeamViewer, UltraViewer, AnyDesk, u otros.

Amenazas de los estafadores de soporte técnico

Los ciberdelincuentes pueden causar una gran variedad de daños una vez conectados a los dispositivos de las víctimas. Pueden desactivar o desinstalar herramientas de seguridad auténticas, instalar falsos antivirus, obtener datos confidenciales e incluso provocar verdaderas infecciones de malware (por ejemplo, troyanos, ransomware, criptomineros, etc.).

Los estafadores se centran principalmente en la siguiente información: credenciales de inicio de sesión de varias cuentas (por ejemplo, correos electrónicos, redes sociales, comercio electrónico, transferencia de dinero, banca en línea, criptomonedas, etc.), datos de identificación personal (por ejemplo, nombres, edades, ocupaciones, estados civiles, direcciones, información de contacto, etc.) y datos relacionados con las finanzas (por ejemplo, números de tarjetas de crédito, detalles de cuentas bancarias, etc.).

Las víctimas pueden ser engañadas para que revelen la información por teléfono, introduciéndola en un lugar donde supuestamente no pueda ser vista por el estafador, o escribiéndola en sitios web/archivos de phishing. También se puede utilizar malware para robar datos.

Dado que los ciberdelincuentes se hacen pasar por auténticos servicios de asistencia, sus servicios conllevan comisiones. Estos pagos falsos suelen tener precios exorbitantes. Para la adquisición de fondos se suelen utilizar métodos difíciles de rastrear, por ejemplo, criptomonedas, vales de prepago, tarjetas regalo o dinero en efectivo escondido en paquetes y enviados.

El uso de estos métodos aumenta la probabilidad de que los delincuentes eviten ser perseguidos y las víctimas no puedan recuperar sus fondos. Es pertinente mencionar que los usuarios estafados con éxito suelen ser objeto de repetidas estafas.

En resumen, las víctimas de estafas como "Firewall Update Required" pueden sufrir infecciones del sistema, graves problemas de privacidad, importantes pérdidas económicas e incluso el robo de su identidad.

Si le resulta imposible salir de una página fraudulenta, finalice el proceso del navegador mediante el Administrador de tareas de Windows. Tenga en cuenta que restaurar la sesión de navegación anterior reabrirá el sitio web engañoso. Por lo tanto, inicie una nueva sesión después de volver a acceder al navegador.

Si ha permitido que los estafadores accedan a su dispositivo de forma remota, primero debe desconectarlo de Internet. Después, desinstale el programa de acceso remoto que utilizaron los ciberdelincuentes (ya que es posible que no necesiten su permiso para volver a conectarse). Por último, ejecute un análisis completo del sistema con un antivirus y elimine todas las amenazas detectadas.

Si cree que sus credenciales de acceso han sido expuestas, cambie las contraseñas de todas las cuentas potencialmente comprometidas e informe a su soporte oficial sin demora. En caso de que haya revelado otros datos privados a los estafadores (por ejemplo, datos del DNI, escaneos/fotos del pasaporte, números de tarjetas de crédito, etc.) - póngase en contacto inmediatamente con las autoridades competentes.

| Nombre | Estafa de soporte técnico "Firewall Update Required" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | El dispositivo del usuario está infectado debido a un cortafuegos de seguridad obsoleto. |

| Disfraz | Windows |

| Tech Support Scammer Phone Number | +1 (805) 765 2480 |

| Síntomas | Mensajes de error falsos, advertencias falsas del sistema, errores emergentes, escaneo falso del ordenador. |

| Métodos de distribución | Sitios web comprometidos, anuncios emergentes en línea falsos, aplicaciones potencialmente no deseadas. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad, posibles infecciones de malware. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de estafas similares

"Threat Service Has Stopped", "Our Security Scans Have Detected Potential Vulnerabilities", "Windows EROOR CODE 0X02333" y "Virus/Malware Infections Have Been Recognized" son sólo algunos ejemplos de estafas de soporte técnico que hemos analizado recientemente.

Este modelo de estafa es bastante popular, pero es sólo un tipo de estafa disponible en línea. Se utilizan diversas afirmaciones falsas para ganarse la confianza de las víctimas y posteriormente abusar de ella.

Aunque las estafas en Internet son conocidas por estar plagadas de errores, también pueden estar hábilmente disfrazadas de contenidos de proveedores de servicios, empresas, instituciones, organizaciones u otras entidades legítimas.

¿Cómo he abierto una página web fraudulenta?

Las páginas web fraudulentas pueden abrirse a la fuerza en el momento en que se accede a un sitio que utiliza redes publicitarias fraudulentas. Alternativamente, las páginas fraudulentas pueden generar redireccionamientos a las primeras cuando se interactúa con el contenido alojado (por ejemplo, al hacer clic en ventanas emergentes, campos de entrada de texto, anuncios, enlaces, etc.).

Escribir mal la URL de un sitio web puede dar lugar a un redireccionamiento (o a una cadena de redireccionamientos) a una página de este tipo. Además, las notificaciones de spam en el navegador y los anuncios intrusivos avalan las estafas.

El adware también puede mostrar anuncios que promueven estafas o forzar la apertura de sitios que las ejecutan. El spam en general (p. ej., correos electrónicos, mensajes de texto, SMS, publicaciones en redes sociales o foros, etc.) se utiliza para promocionar estafas.

¿Cómo evitar visitar sitios web fraudulentos?

En Internet abundan los contenidos engañosos y maliciosos que parecen legítimos e inofensivos. Por ello, le recomendamos encarecidamente que tenga cuidado al navegar.

Los anuncios intrusivos y las notificaciones de spam en el navegador son ejemplos de ello; aunque parezcan inocuos, estos anuncios redirigen a sitios muy dudosos (por ejemplo, de promoción de estafas, juegos de azar, pornografía, citas para adultos, etc.).

Para evitar recibir notificaciones no deseadas del navegador, no permita que las páginas sospechosas las envíen (es decir, no haga clic en "Permitir", "Permitir notificaciones", etc.). En su lugar, deniegue o ignore las solicitudes de notificación de dichas páginas web (es decir, pulse "Bloquear", "Bloquear notificaciones", etc.).

Desaconsejamos el uso de sitios web que alojen software/medios pirateados u ofrezcan otros servicios dudosos (por ejemplo, Torrenting, streaming/descargas ilegales, etc.), ya que suelen monetizarse a través de redes publicitarias fraudulentas. Otra recomendación es prestar atención a las URL e introducirlas con cuidado.

Para evitar que se infiltren en el sistema programas empaquetados o dañinos, descargue solo desde canales oficiales o verificados y trate las instalaciones con precaución (por ejemplo, lea las condiciones, estudie las opciones disponibles, utilice la configuración "Personalizada/Avanzada" y rechace todas las aplicaciones, extensiones, herramientas, etc. adicionales).

Si su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente todas las amenazas.

Texto que aparece en la estafa "Firewall Update Required":

Initial pop-up:

Firewall Update Required

System has identified that your Windows firewall security is not updated.

Version: 6.3.0.2023

Publisher: Windows Defender Firewall

Update Ignore

-----------------------

Second pop-up:

Alert!

Your system has reported us that it has been infected by trojen or spyware. following data has been compromised

> Email security

> Bank credentianl

> IP address has been conflict

The Windows firewall has detected unwanted run dll32 files that have the potential to steal your data, online access, passwords, and personal identity

You need to take action immediately to prevent and fix security protection

Calzl customer support toreport this threat and unlock the device

Always take security protocol seriously.

Customer Support: +1 (805) 765 2480

-----------------------

Third pop-up:

System Failure

Error updating software: #009292w099738H98

Avoid turning off the computer. It might damage the hard drive or cause a system crash.

Some features have been disabled for security reasons. Please get in touch with customer support.

Aspecto de la estafa emergente "Firewall Update Required" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Estafa de soporte técnico "Firewall Update Required"?

- ¿Cómo identificar una estafa emergente?

- ¿Cómo funcionan las estafas emergentes?

- ¿Cómo eliminar las ventanas emergentes falsas?

- ¿Cómo evitar las ventanas emergentes falsas?

- ¿Qué hacer si cayó en una estafa emergente?

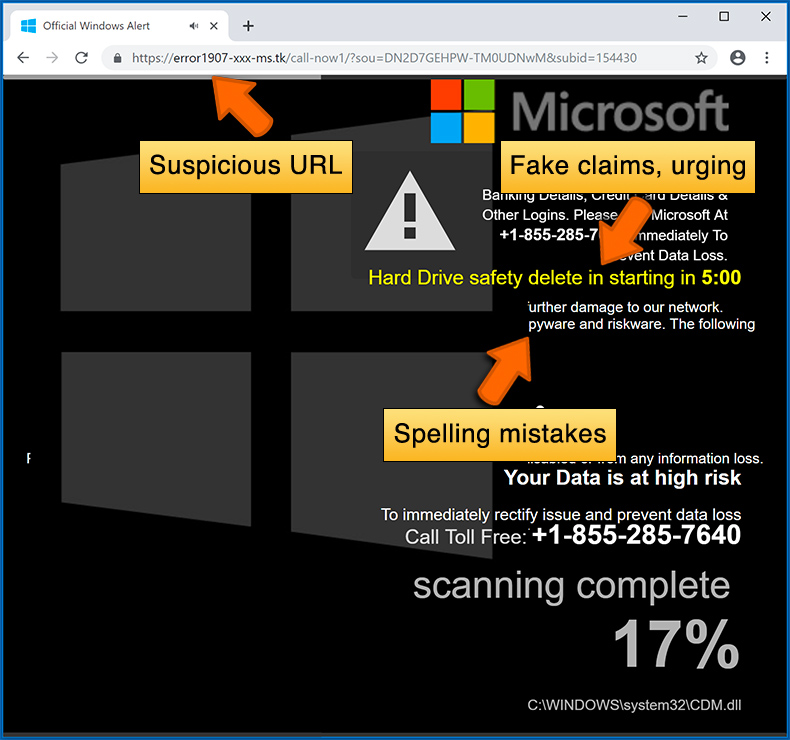

¿Cómo identificar una estafa emergente?

Las ventanas emergentes con varios mensajes falsos son un tipo común de señuelos que usan los ciberdelincuentes. Recopilan datos personales confidenciales, engañan a los usuarios de Internet para que llamen a números de soporte técnico falsos, se suscriben a servicios online inútiles, invierten en esquemas de criptomonedas turbios, etc.

Si bien en la mayoría de los casos estas ventanas emergentes no infectan los dispositivos de los usuarios con malware, pueden causar pérdidas monetarias directas o provocar el robo de identidad.

Los ciberdelincuentes se esfuerzan por crear sus ventanas emergentes no autorizadas para que parezcan confiables. Sin embargo, las estafas suelen tener las siguientes características:

- Errores de ortografía e imágenes no profesionales: inspeccione de cerca la información que se muestra en una ventana emergente. Los errores de ortografía y las imágenes poco profesionales pueden ser un signo de estafa.

- Sentido de urgencia: hay un temporizador con una cuenta regresiva de un par de minutos, pidiéndole que ingrese su información personal o que se suscriba a algún servicio online.

- Declaraciones que ganó algo: si no ha participado en una lotería, competencia online, etc., y ve una ventana emergente que indica que ganó.

- Escaneo de computadora o dispositivo móvil: una ventana emergente que escanea su dispositivo e informa sobre los problemas detectados, es sin duda una estafa: las páginas web no pueden realizar tales acciones.

- Exclusividad: ventanas emergentes que indican que solo usted tiene acceso secreto a un esquema financiero que puede enriquecerlo rápidamente.

Ejemplo de una estafa emergente:

¿Cómo funcionan las ventanas emergentes falsas?

Los ciberdelincuentes y los vendedores engañosos suelen utilizar varias redes publicitarias, técnicas de envenenamiento de motores de búsqueda y páginas web dudosas para generar tráfico a sus ventanas emergentes. Los usuarios llegan a sus señuelos online después de hacer clic en botones de descarga falsos, usar una página web de torrents o simplemente hacer clic en el resultado de un motor de búsqueda de Internet.

Según la ubicación de los usuarios y la información del dispositivo, se les presenta una ventana emergente fraudulenta. Los señuelos presentados en dichas ventanas emergentes van desde esquemas para hacerse rico rápidamente hasta escaneos de virus falsos.

¿Cómo eliminar las ventanas emergentes falsas?

En la mayoría de los casos, las estafas de ventanas emergentes no infectan los dispositivos de los usuarios con malware. Si encuentra una ventana emergente de estafa, simplemente cerrarla debería ser suficiente. En algunos casos, las ventanas emergentes pueden ser difíciles de cerrar. En tales casos, cierre su navegador de Internet y reinícielo.

En casos extremadamente raros, es posible que deba reiniciar su navegador de Internet. Para ello, utilice nuestras instrucciones que explican cómo restablecer la configuración del navegador de Internet.

¿Cómo prevenir ventanas emergentes falsas?

Para prevenir ver estafas emergentes, debe visitar solo páginas web confiables. Torrents, cracks, streamings gratuitos de películas online, descarga de videos de YouTube y otras páginas web de reputación similar suelen redirigir a los usuarios de Internet a estafas emergentes.

Para minimizar el riesgo de encontrar estafas emergentes, debe mantener sus navegadores de Internet actualizados y utilizar una aplicación antimalware confiable. Para este propósito, recomendamos Combo Cleaner Antivirus para Windows.

¿Qué hacer si cayó en una estafa emergente?

Esto depende del tipo de estafa en la que haya caído. Por lo general, las estafas emergentes intentan engañar a los usuarios para que envíen dinero, den información personal o acceso a su dispositivo.

- Si envió dinero a los estafadores: Debe comunicarse con su institución financiera y explicar que fue estafado. Si se informa con prontitud, existe la posibilidad de recuperar su dinero.

- Si dio su información personal: debe cambiar sus contraseñas y habilitar la autenticación de dos factores (2FA) en todos los servicios online que utiliza. Visite a la Federal Trade Commission para denunciar el robo de identidad y obtener pasos de recuperación personalizados.

- Si permite que los estafadores se conecten a su dispositivo: debe escanear su computadora con antimalware confiable (recomendamos Combo Cleaner Antivirus para Windows): los ciberdelincuentes podrían haber plantado troyanos, keyloggers y otro malware, no use su computadora hasta eliminar posibles amenazas.

- Ayude a otros usuarios de Internet: denuncie las estafas por Internet a la Federal Trade Commission.

Preguntas frecuentes (FAQ)

¿Qué es una estafa emergente?

Las estafas emergentes son mensajes engañosos que pretenden inducir a los usuarios a realizar determinadas acciones. Por ejemplo, pueden inducir a las víctimas a llamar a líneas de asistencia falsas, permitir que los estafadores accedan a los dispositivos de forma remota, revelar información privada, realizar transacciones monetarias, descargar/instalar software, etc.

¿Cuál es el objetivo de una estafa emergente?

El objetivo de las estafas emergentes es generar ingresos. Los ciberdelincuentes se benefician principalmente de la adquisición de fondos mediante el engaño, el abuso o la venta de datos confidenciales, la promoción de contenidos (por ejemplo, sitios web, software, productos, servicios, etc.) y la proliferación de programas maliciosos.

¿Por qué encuentro falsas ventanas emergentes?

Las ventanas emergentes fraudulentas se promocionan en páginas web engañosas. La mayoría de los visitantes acceden a ellas a través de redireccionamientos provocados por sitios que utilizan redes publicitarias fraudulentas, URL mal escritas, notificaciones de spam en el navegador, anuncios intrusivos o adware instalado.

No puedo salir de una página fraudulenta, ¿cómo la cierro?

Si no se puede salir de una página engañosa, hay que finalizar el proceso del navegador mediante el Administrador de tareas. Tenga en cuenta que al restaurar la sesión de navegación anterior se restaurará el sitio engañoso. Por lo tanto, inicie una nueva sesión cuando vuelva a acceder al navegador.

He permitido que los ciberdelincuentes accedan remotamente a mi ordenador, ¿qué debo hacer?

Si ha permitido que los ciberdelincuentes accedan a su ordenador de forma remota, desconéctelo de Internet. Elimine el software de acceso remoto (por ejemplo, UltraViewer, TeamViewer, etc.) que utilizaron los delincuentes, ya que es posible que no necesiten su consentimiento para volver a conectarse. Por último, ejecute un análisis completo del sistema con un antivirus y elimine todas las amenazas detectadas.

He proporcionado mi información personal al ser engañado por una estafa emergente, ¿qué debo hacer?

Si ha proporcionado sus credenciales de acceso, cambie las contraseñas de todas las cuentas potencialmente comprometidas e informe a su soporte oficial. Sin embargo, si los datos revelados eran de otra naturaleza personal (por ejemplo, datos del DNI, escaneos/fotos del pasaporte, números de tarjetas de crédito, etc.) - contacte inmediatamente con las autoridades pertinentes.

¿Me protegerá Combo Cleaner de las estafas emergentes y del malware que proliferan?

Combo Cleaner puede escanear los sitios web visitados y detectar los engañosos y maliciosos. Puede bloquear el acceso a estos sitios. Además, Combo Cleaner es capaz de escanear sistemas y eliminar la mayoría de las infecciones de malware conocidas. Tenga en cuenta que, dado que los programas maliciosos sofisticados suelen esconderse en lo más profundo de los sistemas, es primordial realizar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión