Cómo detectar estafas como "Storage Limit Reached"

EstafaConocido también como: Storage Limit Reached correo electrónico de phishing

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿En qué consiste la estafa del «Storage Limit Reached»?

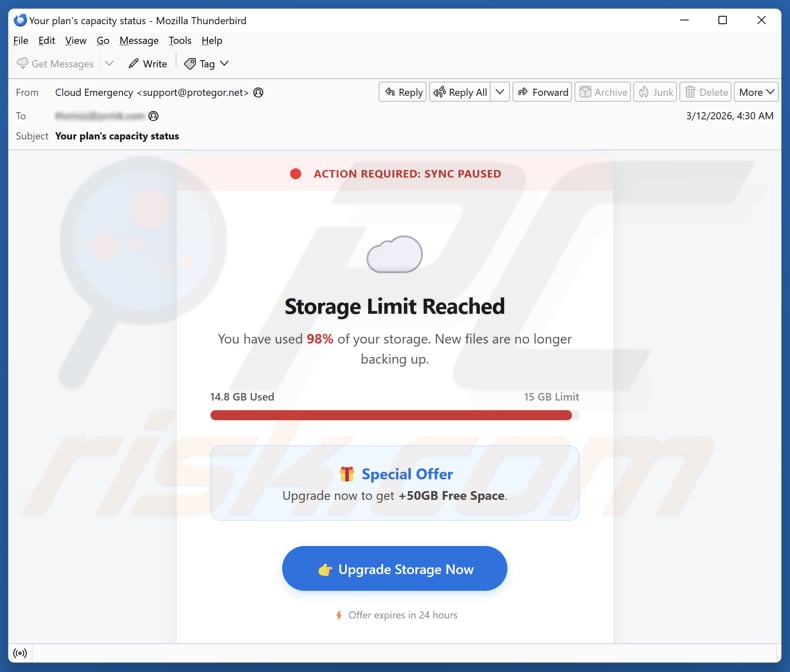

Hemos analizado el correo electrónico y hemos comprobado que se trata de un mensaje fraudulento sobre el «estado de la capacidad del plan». En él se anima a los destinatarios a abrir el enlace que se incluye. Interactuar con este correo electrónico (siguiendo sus instrucciones) puede llevar a los usuarios a sitios web engañosos. Es muy recomendable ignorar este correo electrónico si lo recibe.

Más información sobre el correo electrónico fraudulento «Storage Limit Reached»

Este correo electrónico fraudulento afirma que el espacio de almacenamiento del usuario está casi lleno. Indica que se ha utilizado el 98 % del límite de 15 GB y advierte de que se han suspendido las sincronizaciones y las copias de seguridad. El correo promociona una oferta especial para ampliar el almacenamiento y obtener espacio adicional, y señala que caducará en 24 horas.

El enlace titulado «Actualizar almacenamiento ahora» puede abrir varias páginas web engañosas. Estas páginas plantean el mismo argumento general: que hay algún problema con el servicio de almacenamiento o de suscripción, y que es necesario actuar con urgencia para evitar la pérdida de datos.

Afirman que se ha alcanzado o superado el límite de almacenamiento del usuario, que su suscripción o método de pago ha caducado o ha fallado, que la sincronización en la nube, las copias de seguridad o el acceso a los archivos se han suspendido o desactivado, que se pueden eliminar datos importantes como fotos y vídeos, y que la cuenta puede bloquearse o restringirse debido a problemas de facturación o de almacenamiento.

Además, están diseñadas para transmitir una sensación de urgencia mediante referencias a avisos finales, ofertas por tiempo limitado o contadores de tiempo. El objetivo de estas páginas es presionar al usuario para que haga clic en un enlace para «renovar», «mejorar» o «actualizar» la información de pago.

Estos sitios fraudulentos están diseñados para promocionar enlaces que contienen un identificador de afiliado. Si los usuarios compran algo, crean cuentas o realizan otras acciones a través del enlace facilitado, los estafadores reciben una comisión. Cabe señalar que, en algunos casos, esta estafa promociona productos legítimos como McAfee o XShield. Las empresas legítimas no promocionan sus servicios o productos de formas tan engañosas.

| Nombre | Estafa por correo electrónico Storage Limit Reached |

| Tipo de amenaza | Phishing, estafas, ingeniería social, fraude |

| Afirmación falsa | Los archivos ya no se copian |

| Disfrace | Notificación oficial sobre el límite de almacenamiento |

| Síntomas | Compras en línea no autorizadas, cambios en las contraseñas de cuentas en línea, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes maliciosos en Internet, técnicas de manipulación de motores de búsqueda y dominios con errores ortográficos. |

| Daños | Pérdida de información privada confidencial, pérdidas económicas, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

En general, esta estafa consiste en alertas falsas sobre el almacenamiento o las suscripciones e insta a los usuarios a actuar con rapidez. El verdadero objetivo es obtener beneficios a través de comisiones de afiliados. Incluso cuando se promocionan productos reales, los métodos son engañosos y no son utilizados por empresas legítimas. Los destinatarios de correos electrónicos fraudulentos deben ignorar esos mensajes y no abrir los sitios web que se indican.

Otros ejemplos de correos electrónicos fraudulentos son «Email Will Be Deactivated Due To Our Domain Update estafa», «Correo electrónico fraudulento Your Account Is Secure & Ready» y «Correo electrónico fraudulento Your Domain Is Scheduled To Expire». En ocasiones, los dispositivos de las víctimas de estos correos fraudulentos pueden resultar infectados.

¿Cómo infectan los ordenadores las campañas de spam?

El malware suele propagarse a través del correo electrónico, ya sea mediante archivos adjuntos maliciosos o enlaces engañosos. Los atacantes ocultan el malware dentro de archivos que parecen normales, como documentos (por ejemplo, archivos PDF o de Word), archivos comprimidos, ejecutables, scripts u otros archivos, y la infección suele producirse cuando el usuario abre dichos archivos (o realiza acciones adicionales).

Algunos correos electrónicos incluyen enlaces que dirigen a sitios web falsos o comprometidos. Estos sitios pueden descargar automáticamente malware en los dispositivos o engañar a los usuarios para que lo descarguen y lo ejecuten ellos mismos.

¿Cómo evitar la instalación de malware?

Ten siempre cuidado con los mensajes o correos electrónicos de remitentes desconocidos, sobre todo si contienen enlaces o archivos adjuntos, y no interactúes con ellos sin antes asegurarte de que son seguros. Mantén actualizados tu sistema operativo y todas las aplicaciones.

Evita hacer clic en anuncios, enlaces o contenidos sospechosos en sitios web poco fiables, y no permitas que sitios de confianza dudosa te envíen notificaciones. Descarga software únicamente de fuentes oficiales o de tiendas de aplicaciones de confianza, y mantente alejado de programas pirateados, cracks o generadores de claves.

Texto que aparece en el correo electrónico titulado «Storage Limit Reached»:

Subject: Your plan's capacity status

Action Required: Sync Paused

Storage Limit Reached

You have used 98% of your storage. New files are no longer backing up.

14.8 GB Used 15 GB LimitSpecial Offer

Upgrade now to get +50GB Free Space.

Upgrade Storage NowOffer expires in 24 hours

Unsubscribe

Sitios web fraudulentos utilizados en esta estafa:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Storage Limit Reached correo electrónico de phishing?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

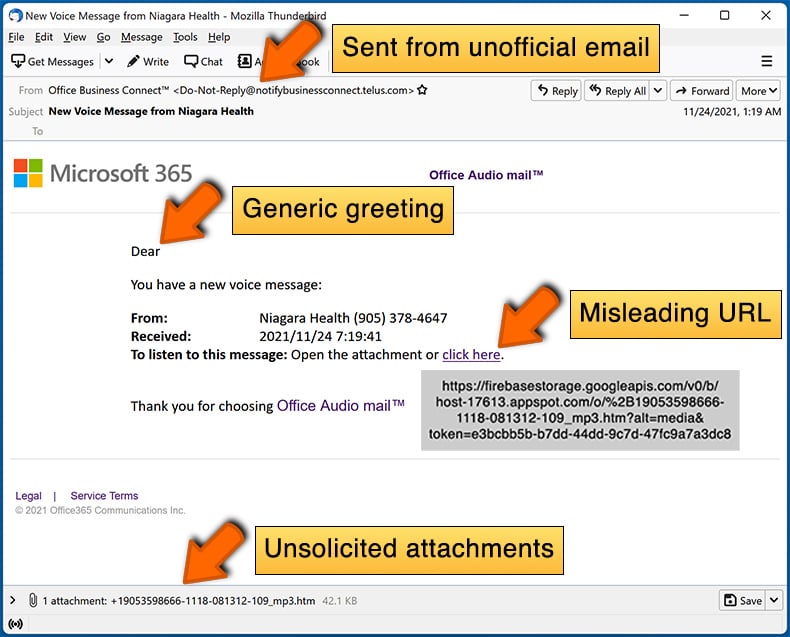

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Este tipo de mensajes no suelen ser personalizados y se envían a muchos destinatarios a la vez. Los estafadores suelen obtener las direcciones de correo electrónico mediante sitios web falsos, filtraciones de datos u otras técnicas.

He facilitado mis datos personales tras caer en la trampa de este correo electrónico, ¿qué debo hacer?

Si se han facilitado datos de acceso, deben actualizarse de inmediato. Si se ha revelado información más sensible, como datos de tarjetas de crédito o de identificación, se debe notificar a las organizaciones o autoridades competentes.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿está infectado mi ordenador?

Si el archivo es ejecutable, como un .exe, puede infectar el sistema en cuanto se abre. Los documentos como los PDF o los archivos de Word suelen ser menos peligrosos, ya que, por lo general, el simple hecho de abrirlos no provoca una infección. El riesgo depende principalmente del tipo de archivo y de las acciones que realice el usuario.

He leído el correo electrónico, pero no he abierto el archivo adjunto. ¿Está infectado mi ordenador?

Por lo general, leer o ver el mensaje sin interactuar con su contenido es seguro.

¿Elimina Combo Cleaner las infecciones de malware que se encontraban en un archivo adjunto de correo electrónico?

Combo Cleaner puede detectar y eliminar la mayor parte del malware, pero es posible que algunas amenazas más sofisticadas sigan ocultas en el sistema. Realizar un análisis completo del sistema aumenta las posibilidades de encontrar y eliminar todos los componentes maliciosos.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión