Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Needle Stealer?

Needle Stealer es un ladrón de información modular escrito en Golang que recopila credenciales guardadas en el navegador, archivos de billeteras de criptomonedas, datos de aplicaciones de mensajería y otros archivos confidenciales de los equipos infectados. También instala una extensión de navegador maliciosa complementaria que otorga a los atacantes control en tiempo real sobre el navegador de la víctima, incluyendo la capacidad de redirigir páginas, interceptar y reemplazar silenciosamente las descargas de archivos e inyectar scripts en los sitios web visitados.

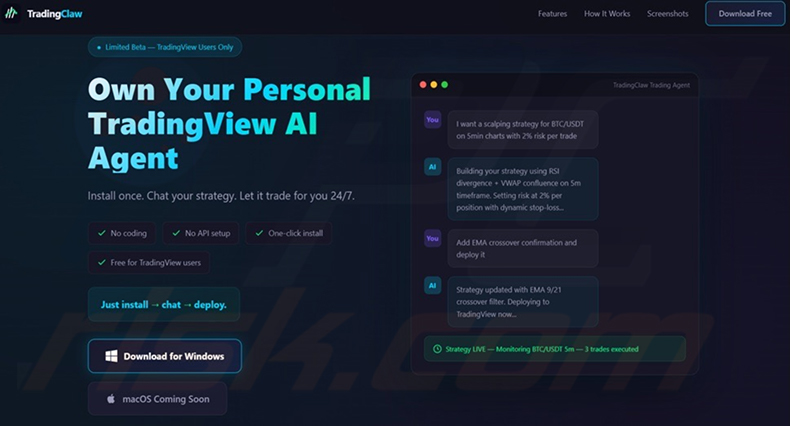

Según la investigación de Malwarebytes, Needle Stealer se ha distribuido a través de un sitio llamado TradingClaw, que se hacía pasar por una herramienta de trading gratuita impulsada por IA para usuarios de TradingView. Las víctimas que descargaron lo que creían que era una aplicación de trading legítima activaron sin saberlo una cadena de infección de múltiples etapas que instaló silenciosamente el malware en segundo plano.

Descripción general de Needle Stealer

Needle Stealer se distribuye como un archivo ZIP descargado desde el sitio web falso TradingClaw. El archivo contiene un cargador que explota el secuestro de DLL mediante un archivo llamado iviewers.dll para cargar un componente de segunda fase. Esa segunda fase utiliza entonces el vaciado de procesos (process hollowing) para inyectar el stealer en RegAsm.exe, un binario legítimo de Windows. Al ejecutarse dentro de un proceso de sistema de confianza, el malware se camufla y evita activar alertas de seguridad.

Una vez activo, el stealer se conecta al servidor de Comando y Control (C2) del atacante y comienza a recopilar datos. Apunta a contraseñas guardadas, cookies e historial de navegación de los navegadores web, junto con datos almacenados por Telegram y clientes FTP. También busca archivos de texto, recopila datos de billeteras de criptomonedas y monitorea el portapapeles.

Extensión de navegador maliciosa

La parte más distintiva de Needle Stealer es la extensión de navegador maliciosa que instala en el equipo de la víctima. La extensión se deposita en una carpeta con nombre aleatorio dentro de %LOCALAPPDATA%\Packages\Extensions y se comunica con el servidor del atacante mediante un archivo de configuración que almacena una clave API y los detalles de la dirección C2.

A través de esta extensión, los atacantes pueden aplicar reglas de redirección para enviar a la víctima a páginas controladas por el atacante, interceptar descargas legítimas y sustituirlas por archivos maliciosos, inyectar código en las páginas que la víctima está visualizando en ese momento y enviar notificaciones falsas del navegador. La extensión también puede recopilar el historial de navegación completo de la víctima. Incluye una función de autodestrucción, que permite al atacante eliminarla de forma remota bajo comando.

Aplicaciones de criptomonedas objetivo

Needle Stealer busca específicamente activos de criptomonedas. En el escritorio, apunta a datos de las billeteras Ledger, Trezor y Exodus. También ataca extensiones de billeteras del navegador, en particular MetaMask y Coinbase Wallet, intentando extraer frases semilla que otorgarían al atacante acceso permanente e irrecuperable a los fondos de la víctima.

| Nombre | Needle Stealer malware |

| Tipo De Amenaza | Ladrón de información, Troyano, Virus que roba contraseñas |

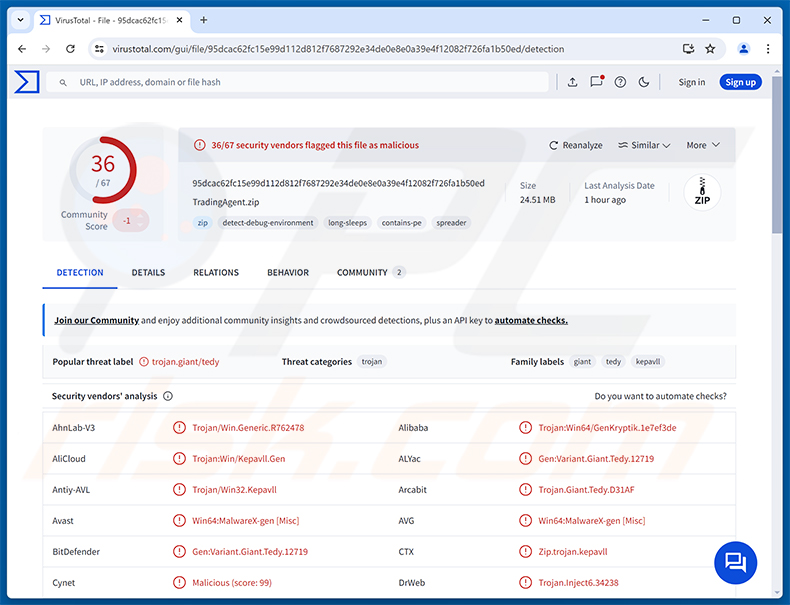

| Nombres De Detección | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Giant.Tedy.12719), ESET-NOD32 (Win64/GenKryptik.HPZN Trojan), Kaspersky (Trojan.Win64.Agent.smfzdt), Lista Completa (VirusTotal) |

| Síntomas | Los stealers están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en un equipo infectado. |

| Métodos De Distribución | Sitios web falsos, instaladores de software malicioso. |

| Daño | Contraseñas e información bancaria robadas, robo de identidad, el ordenador de la víctima añadido a una botnet, infecciones adicionales, pérdidas monetarias, secuestro de cuentas. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

Needle Stealer es una amenaza seria para las cuentas financieras, las sesiones en línea y las credenciales almacenadas. Al combinar un stealer tradicional con una extensión de navegador maliciosa persistente, otorga a los atacantes tanto una recopilación única de datos almacenados como una influencia continua y en tiempo real sobre el navegador de la víctima, permitiéndoles redirigir páginas, reemplazar descargas y seguir recopilando datos mucho después de la infección inicial.

Las víctimas pueden enfrentarse al robo de identidad, pérdida de criptomonedas, toma de control de cuentas y exposición a malware adicional distribuido a través de la extensión controlada por el atacante. El malware debe eliminarse de inmediato, y todas las cuentas y fondos de criptomonedas deben asegurarse desde un dispositivo limpio.

Más ejemplos de stealers son NWHStealer, OmniStealer y Storm.

¿Cómo se infiltró Needle Stealer en mi ordenador?

Los investigadores de Malwarebytes documentaron que Needle Stealer se distribuía a través de un sitio llamado TradingClaw (tradingclaw[.]pro), que se presentaba como una herramienta gratuita de trading con IA para usuarios de TradingView. El sitio ofrecía un botón «Download for Windows» y utilizaba redirecciones selectivas: los visitantes normales recibían el instalador malicioso, mientras que los rastreadores de motores de búsqueda eran redirigidos a una página señuelo no relacionada. Las víctimas que ejecutaban la aplicación descargada activaban sin saberlo una cadena que utilizaba el secuestro de DLL y el vaciado de procesos para inyectar silenciosamente el stealer en un proceso legítimo de Windows.

Needle Stealer también se distribuye como carga útil secundaria por otros cargadores de malware, incluyendo Amadey, GCleaner y CountLoader/DeepLoad, lo que significa que las víctimas no necesitan haber visitado el sitio TradingClaw para infectarse. De forma más general, el malware de este tipo llega a las víctimas a través de correos electrónicos de phishing con archivos adjuntos maliciosos, páginas falsas de descarga de software, publicidad maliciosa, contenido pirateado y cracks de software de fuentes no confiables.

¿Cómo evitar la instalación de malware?

Tenga precaución con el software descargado de sitios web desconocidos, especialmente herramientas promocionadas a través de foros de trading, redes sociales o vídeos de YouTube. Descargue aplicaciones únicamente desde sitios web oficiales de desarrolladores o tiendas verificadas. Evite el software pirateado, los generadores de claves y los cracks de activación, ya que son un vehículo común para malware oculto. Mantenga su sistema operativo y todas las aplicaciones instaladas actualizadas, ya que los atacantes explotan regularmente vulnerabilidades conocidas en software desactualizado.

No haga clic en enlaces ni abra archivos adjuntos en correos electrónicos o mensajes inesperados, incluso cuando el remitente parezca familiar. Desconfíe de las notificaciones del navegador de sitios en los que no confía plenamente y utilice una aplicación de seguridad de buena reputación que proporcione protección en tiempo real. Si cree que su ordenador ya está infectado, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Sitio web de trading falso (TradingClaw) utilizado para distribuir Needle Stealer (fuente: malwarebytes.com):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Needle Stealer?

- PASO 1. Eliminación manual del malware Needle Stealer.

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware recomendamos usar Combo Cleaner Antivirus para Windows.

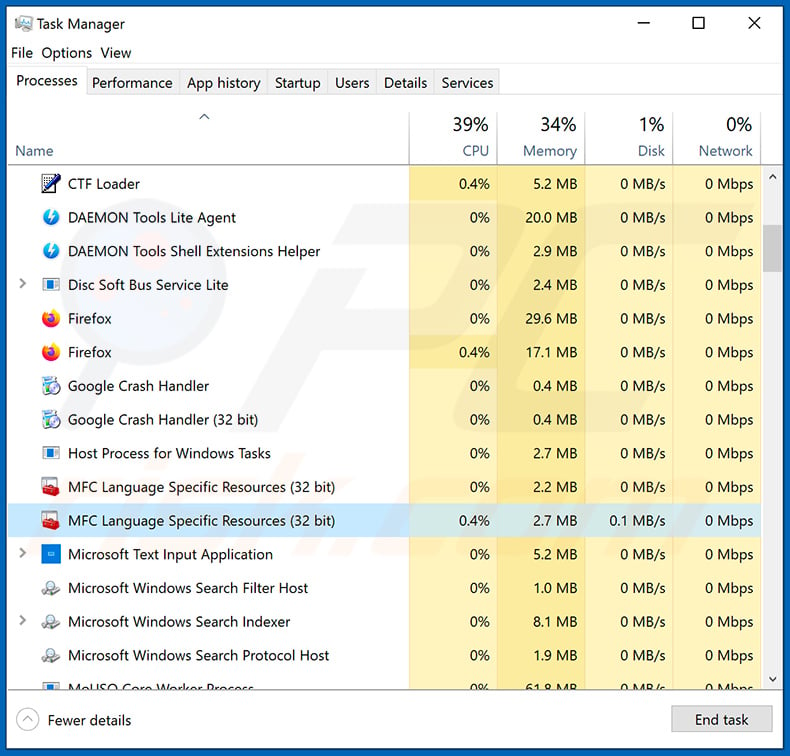

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si revisó la lista de programas que se ejecutan en su ordenador, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

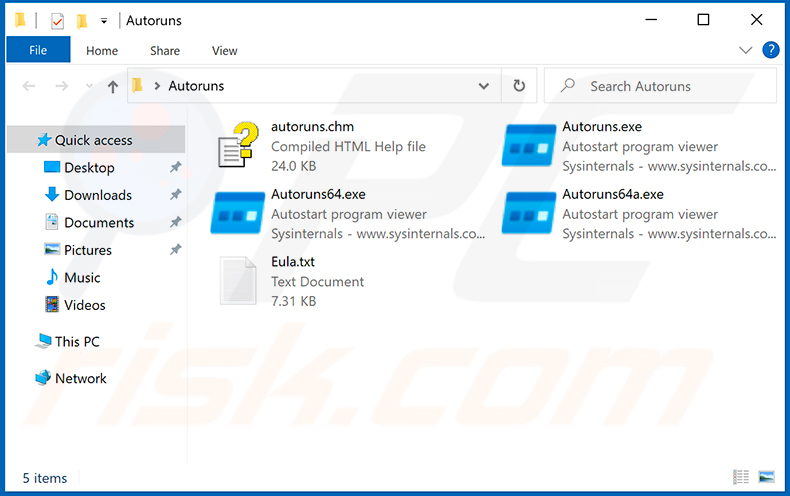

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, las ubicaciones del Registro y del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, las ubicaciones del Registro y del sistema de archivos:

Reinicie su ordenador en Modo Seguro:

Reinicie su ordenador en Modo Seguro:

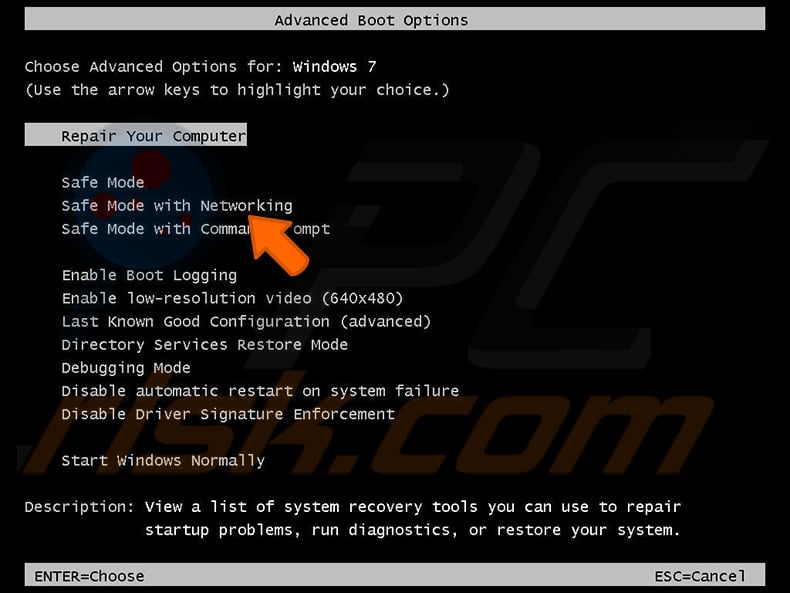

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, haga clic en Apagar, haga clic en Reiniciar, haga clic en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo Seguro con Funciones de Red»:

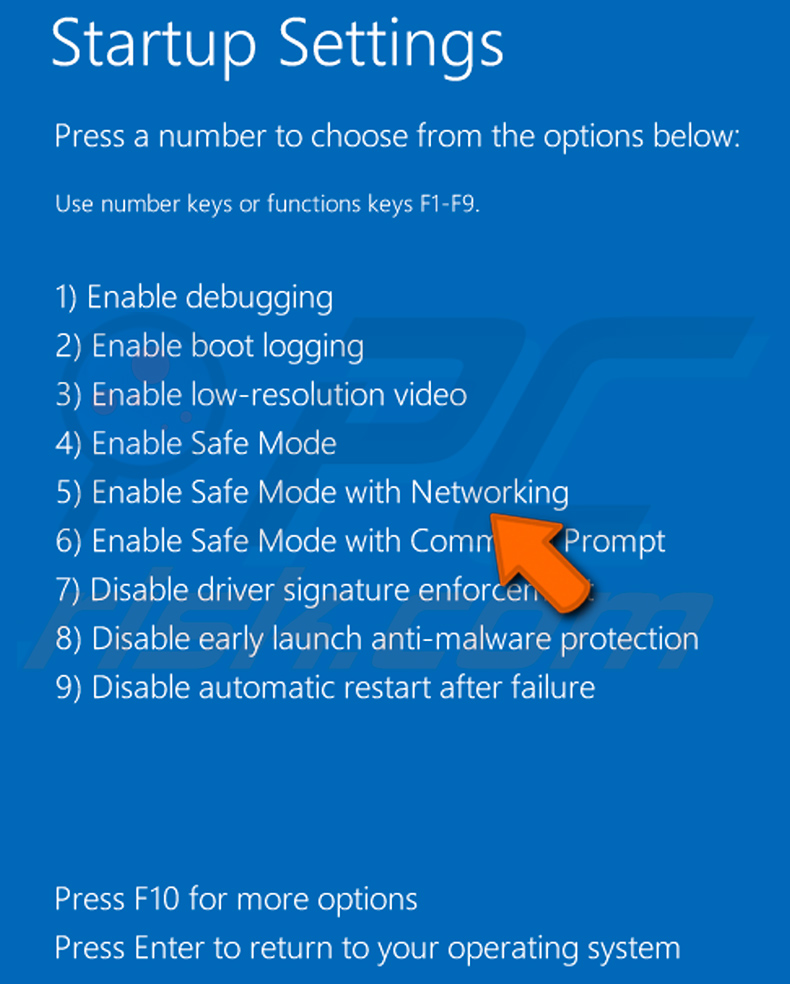

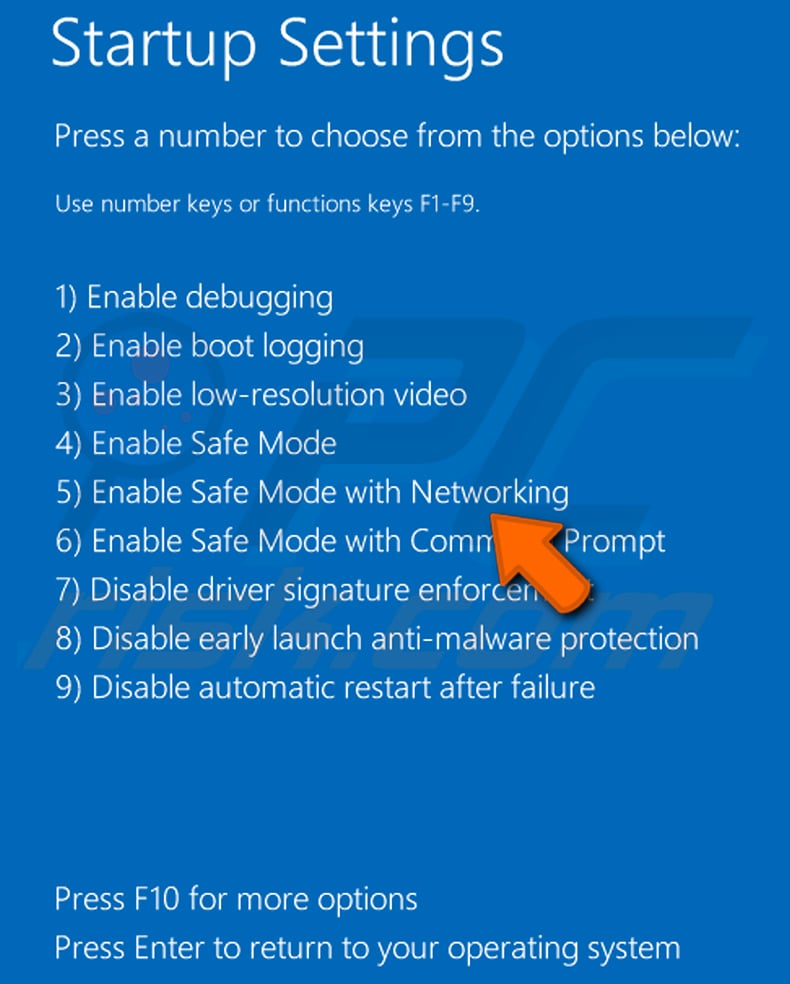

Usuarios de Windows 8: Inicie Windows 8 en Modo Seguro con Funciones de Red - Vaya a la Pantalla de Inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta «Configuración general del PC», seleccione Inicio avanzado.

Haga clic en el botón «Reiniciar ahora». Su ordenador se reiniciará en el «Menú de opciones de inicio avanzadas». Haga clic en el botón «Solucionar problemas» y luego haga clic en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haga clic en «Configuración de inicio».

Haga clic en el botón «Reiniciar». Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para iniciar en Modo Seguro con Funciones de Red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo Seguro con Funciones de Red»:

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en «Reiniciar» mientras mantiene pulsada la tecla «Shift» en su teclado. En la ventana «Elegir una opción», haga clic en «Solucionar problemas», luego seleccione «Opciones avanzadas».

En el menú de opciones avanzadas, seleccione «Configuración de inicio» y haga clic en el botón «Reiniciar». En la siguiente ventana, debe hacer clic en la tecla «F5» de su teclado. Esto reiniciará su sistema operativo en Modo Seguro con Funciones de Red.

Vídeo que muestra cómo iniciar Windows 10 en «Modo Seguro con Funciones de Red»:

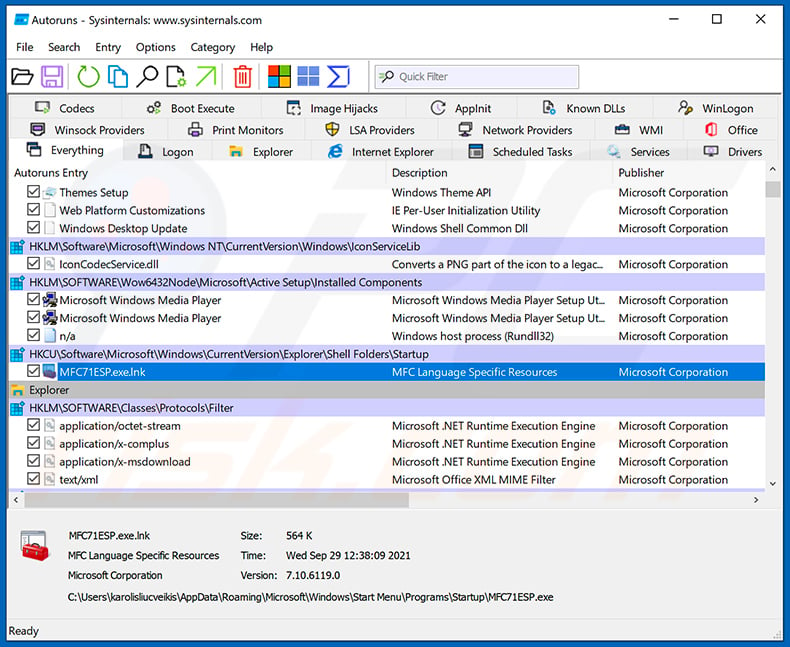

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

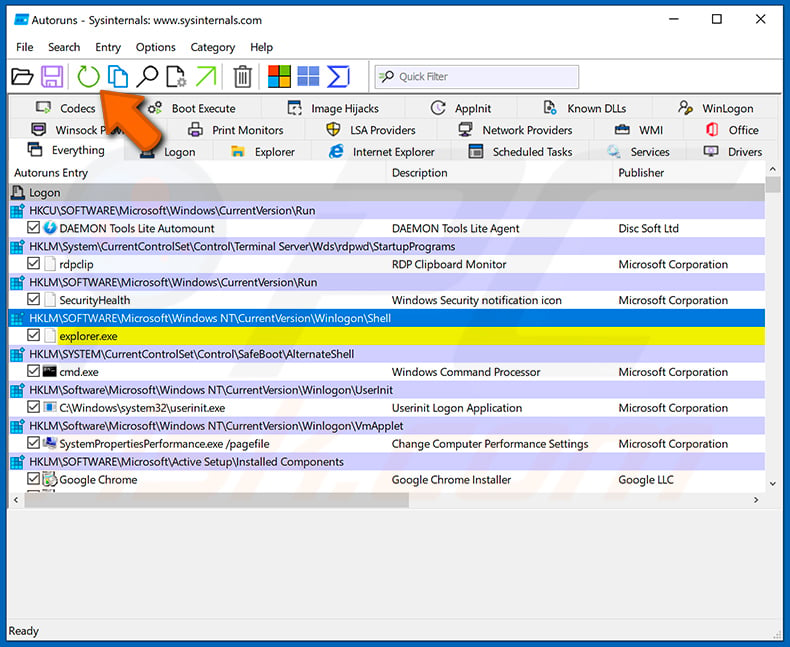

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

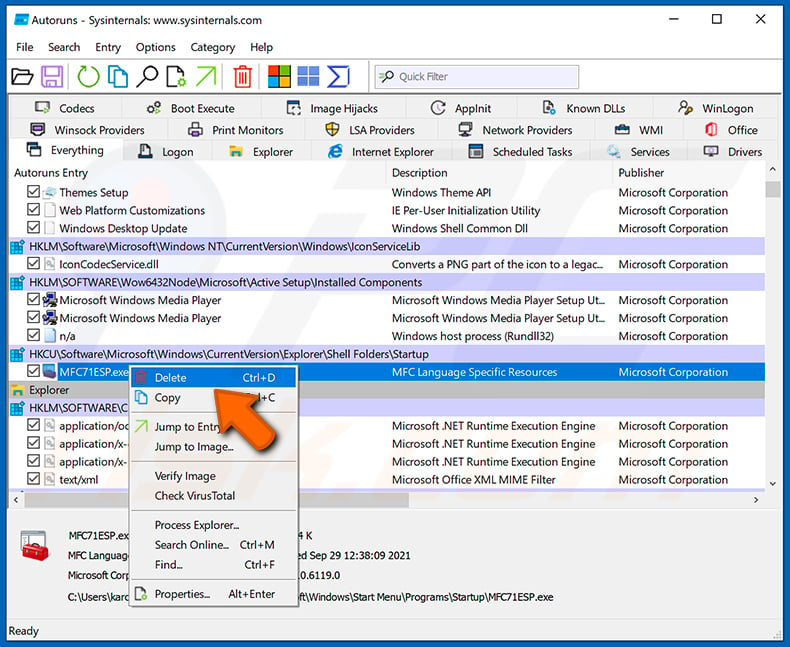

Debe anotar su ruta completa y nombre. Tenga en cuenta que algunos malware ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic derecho con el ratón sobre su nombre y elija «Delete».

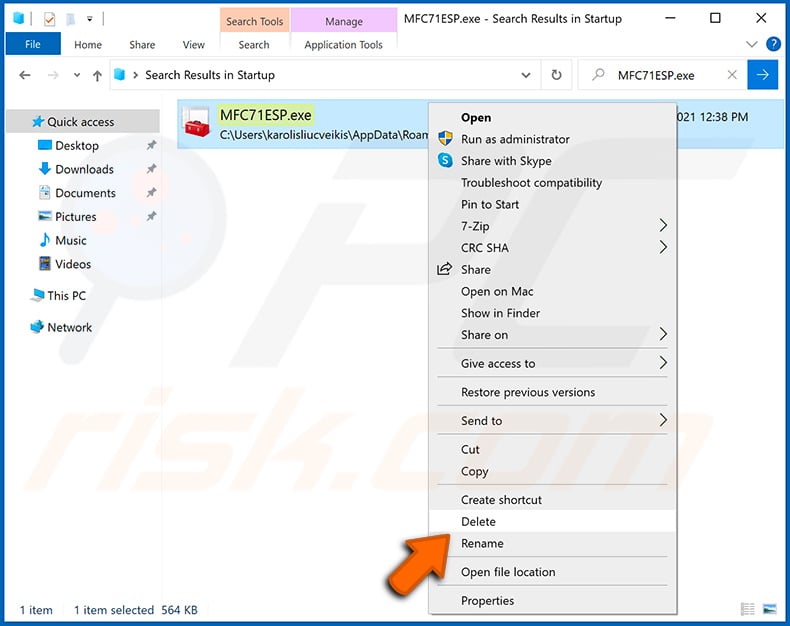

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre del archivo del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Seguir estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no posee estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Estos pasos podrían no funcionar con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware después. Para mantener su ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador esté libre de infecciones de malware, le recomendamos escanearlo con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Needle Stealer, ¿debería formatear mi dispositivo de almacenamiento para deshacerme de él?

El formateo eliminará Needle Stealer, pero también borrará todos los archivos de la unidad. Ejecutar primero una herramienta de seguridad de buena reputación como Combo Cleaner es la opción más segura en la mayoría de los casos.

¿Cuáles son los mayores problemas que puede causar el malware Needle Stealer?

Needle Stealer puede robar contraseñas guardadas, cookies de sesión y archivos de billeteras de criptomonedas, mientras que su extensión de navegador maliciosa otorga a los atacantes la capacidad de redirigir páginas y reemplazar descargas en tiempo real. Esto puede resultar en la toma de control de cuentas, robo de identidad y pérdida irreversible de fondos de criptomonedas.

¿Cuál es el propósito del malware Needle Stealer?

El propósito de Needle Stealer es robar datos confidenciales de los ordenadores infectados, incluyendo credenciales del navegador, archivos de billeteras de criptomonedas y datos de aplicaciones de mensajería, al mismo tiempo que otorga a los atacantes un control persistente y en tiempo real del navegador a través de una extensión maliciosa que instala.

¿Cómo se infiltró el malware Needle Stealer en mi ordenador?

Needle Stealer se ha propagado a través de TradingClaw, un sitio web falso de trading con IA que ofrecía un instalador malicioso para Windows. También puede llegar como carga útil secundaria descargada por otros cargadores de malware, incluyendo Amadey, GCleaner y CountLoader/DeepLoad.

¿Me protegerá Combo Cleaner del malware?

Sí. Combo Cleaner puede detectar y eliminar la mayoría del malware conocido. Dado que amenazas como Needle Stealer pueden colocar componentes en ubicaciones menos obvias, ejecutar un análisis completo del sistema ofrece la mejor oportunidad de una limpieza completa.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión