Cómo eliminar el RAT AtlasCross de los dispositivos infectados

TroyanoConocido también como: Troyano de acceso remoto AtlasCross

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es AtlasCross?

AtlasCross es un troyano de acceso remoto (RAT) que permite a los atacantes controlar en secreto el ordenador de la víctima. Se sabe que los ciberdelincuentes se dirigen principalmente a usuarios de habla china y utilizan sitios web de descarga falsos de aplicaciones populares para distribuir el RAT. Además, AtlasCross está diseñado para evitar ser detectado.

Más información sobre el AtlasCross

Los ciberdelincuentes utilizan una herramienta real llamada «Setup Factory» para que el instalador del malware parezca legítimo y seguro. Ocultan AtlasCross dentro de varias capas de instaladores de aspecto legítimo, lo que hace que parezca seguro mientras infecta el sistema de forma encubierta. Los autores de la amenaza también emplean técnicas antianálisis para evitar ser detectados por las herramientas de seguridad y los investigadores.

El RAT AtlasCross es el principal malware que se ejecuta tras la infección. Se conecta al servidor del atacante y toma el control del sistema. Se oculta en la carpeta de Windows con un nombre aleatorio y realiza múltiples tareas, como bloquear las herramientas de seguridad y comunicarse con los atacantes.

Además, ejecuta PowerShell de forma oculta en su interior (sin utilizar el programa estándar de PowerShell) y desactiva las medidas de seguridad, lo que permite a los atacantes ejecutar comandos sin ser detectados. El RAT se comunica con su servidor de control mediante un cifrado robusto (ChaCha20).

AtlasCross RAT permite a los ciberdelincuentes gestionar sesiones remotas, lo que les da control sobre los sistemas infectados. Puede ver la pantalla y controlar las entradas del ratón y el teclado. El malware también admite la inyección de procesos, lo que le permite ejecutar código malicioso dentro de otros programas.

También puede descargar y ejecutar archivos adicionales e incluye una herramienta de gestión de módulos que permite a los ciberdelincuentes cargar o actualizar diferentes componentes del malware. Además, ofrece acceso a archivos y comandos de shell, lo que permite a los autores de las amenazas explorar y modificar archivos, así como ejecutar comandos del sistema de forma remota.

Funcionalidades adicionales

AtlasCross altera el funcionamiento de los programas de seguridad bloqueando sus conexiones de red. Esto merma su capacidad para proteger el sistema sin necesidad de cerrarlos directamente. Además, supervisa herramientas y aplicaciones de seguridad habituales, como WeChat y Telegram. El RAT puede inyectar un archivo DLL malicioso en WeChat para tomar el control de la aplicación.

Cuando recibe un comando, descarga un archivo DLL, localiza el proceso de WeChat en ejecución y lo obliga a cargar el código malicioso en su memoria. Es probable que esta función se utilice para acceder a los mensajes o robar datos de sesión.

Además, AtlasCross puede colocar una tarea programada oculta en una carpeta del sistema de Windows, de modo que se ejecute automáticamente cuando el usuario inicie sesión con privilegios elevados. Oculta la ruta de acceso a sus archivos para evitar ser detectado por las herramientas de seguridad. Cuando necesita eliminarse a sí mismo, retrasa y ajusta las prioridades de los procesos para poder borrar sus propios archivos sin provocar fallos ni dejar rastros.

| Nombre | Troyano de acceso remoto AtlasCross |

| Tipo De Amenaza | Troyanos de administración remota (RAT) |

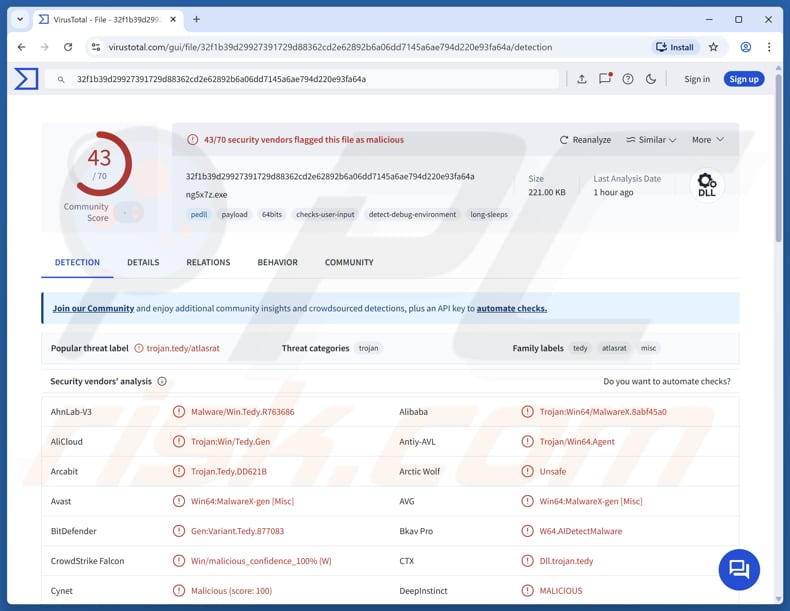

| Nombres De Detección | Avast (Win64:MalwareX-gen [Varios]), Combo Cleaner (Gen:Variant.Tedy.877083), ESET-NOD32 (Win64/Agent.AWX Trojan), Kaspersky (UDS:Backdoor.Win64.Agent.gen), Microsoft (Trojan:Win32/Etset!rfn), Lista completa (VirusTotal) |

| Síntomas | Los troyanos de acceso remoto están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se observan síntomas claros en un equipo infectado. |

| Posibles Métodos De Distribución | Sitios web falsos, instaladores de software malicioso. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una red de bots. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

AtlasCross es un RAT sofisticado y sigiloso capaz de tomar el control de los sistemas infectados, eludir las medidas de seguridad y mantenerse activo de forma persistente. Las víctimas de estos ataques pueden sufrir problemas como el robo de identidad, el secuestro de cuentas, infecciones adicionales, pérdidas económicas, etc. Si un sistema está infectado con AtlasCross, es necesario eliminar el RAT de inmediato.

Otros ejemplos de RAT son CrySome, CrystalX y GHOSTFORM.

¿Cómo se ha colado AtlasCross en mi ordenador?

AtlasCross se distribuye a través de instaladores falsos que se descargan de sitios web que se aprovechan de errores ortográficos (por ejemplo, www-surfshark[.]com) y que imitan a sitios legítimos de descarga de software. Estos sitios ofrecen herramientas como Surfshark, Signal, Telegram, Zoom, Microsoft Teams, clientes VPN, aplicaciones de mensajería, aplicaciones de videoconferencia, rastreadores de criptomonedas y aplicaciones de comercio electrónico.

Están diseñadas para descargar un archivo ZIP que contiene un instalador de varias capas que parece legítimo y está firmado con un certificado robado. Una vez ejecutado, instala una aplicación de señuelo (por ejemplo, UltraViewer) junto con componentes de malware ocultos y, a continuación, carga el RAT en la memoria a través de varias etapas.

Más ejemplos de sitios web falsos utilizados para distribuir instaladores maliciosos: app-zoom[.]com, eyy-eyy[.]com, kefubao-pc[.]com, quickq-quickq[.]com, signal-signal[.]com, telegrtam.com[.]cn, trezor-trezor[.]com, ultraviewer-cn[.]com, wwtalk-app[.]com, www-surfshark[.]com y www-teams[.]com.

¿Cómo evitar la instalación de malware?

Ten cuidado con los correos electrónicos que parezcan inesperados o que procedan de remitentes desconocidos, sobre todo si contienen enlaces o archivos adjuntos. Si los archivos o enlaces de esos mensajes te parecen sospechosos, no los abras. Además, evita interactuar con ventanas emergentes, anuncios o mensajes en sitios web que no sean de confianza, y no permitas las notificaciones de páginas dudosas.

Descarga el software y los archivos de fuentes oficiales o de tiendas de aplicaciones verificadas, y evita los programas crackeados, el software pirateado o los generadores de claves. Asegúrate de mantener actualizados tu sistema operativo y tus aplicaciones.

Si crees que tu ordenador ya está infectado, te recomendamos que realices un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware que se haya infiltrado.

Sitios web falsos que distribuyen instaladores maliciosos que contienen AtlasCross (fuente: hexastrike.com):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es AtlasCross?

- PASO 1. Eliminación manual del malware AtlasCross.

- PASO 2. Comprueba si tu ordenador está libre de virus.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada; por lo general, lo mejor es dejar que los programas antivirus o antimalware se encarguen de ello automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso que se está ejecutando en el ordenador de un usuario:

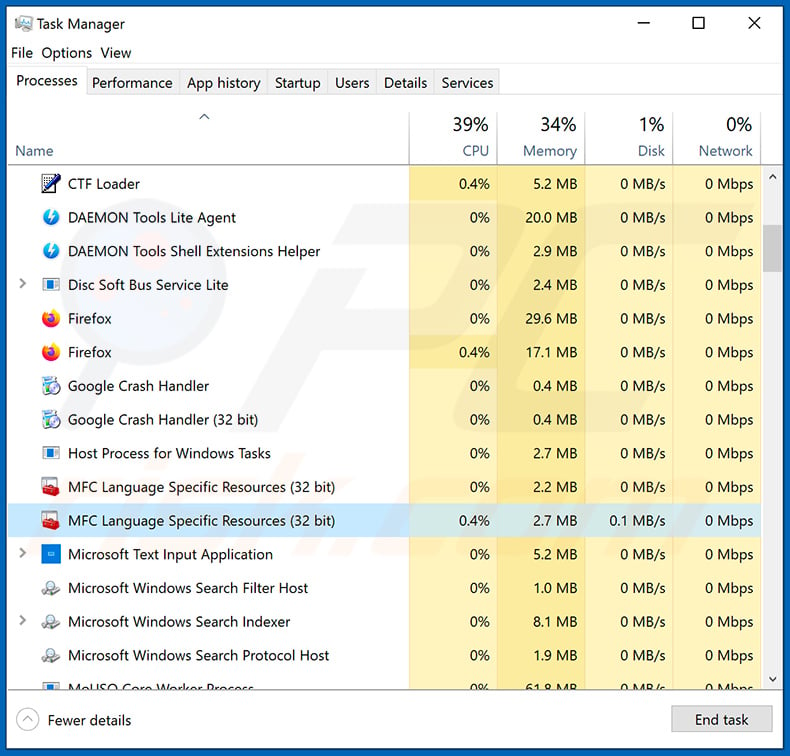

Si has consultado la lista de programas que se están ejecutando en tu ordenador, por ejemplo, mediante el Administrador de tareas, y has identificado un programa que te parece sospechoso, debes seguir estos pasos:

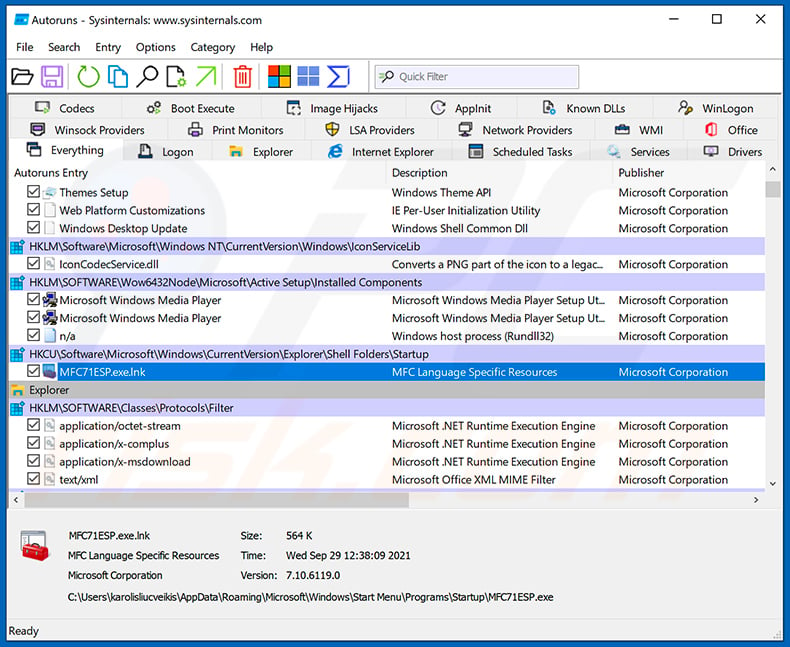

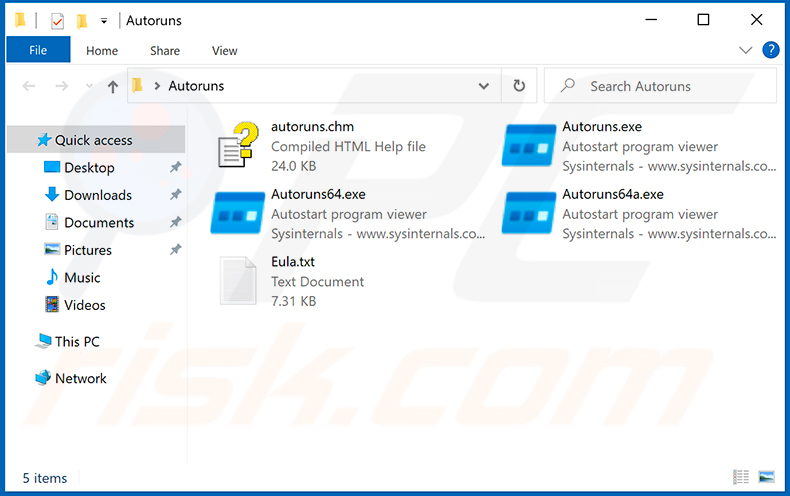

Descarga un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones en el sistema de archivos:

Descarga un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones en el sistema de archivos:

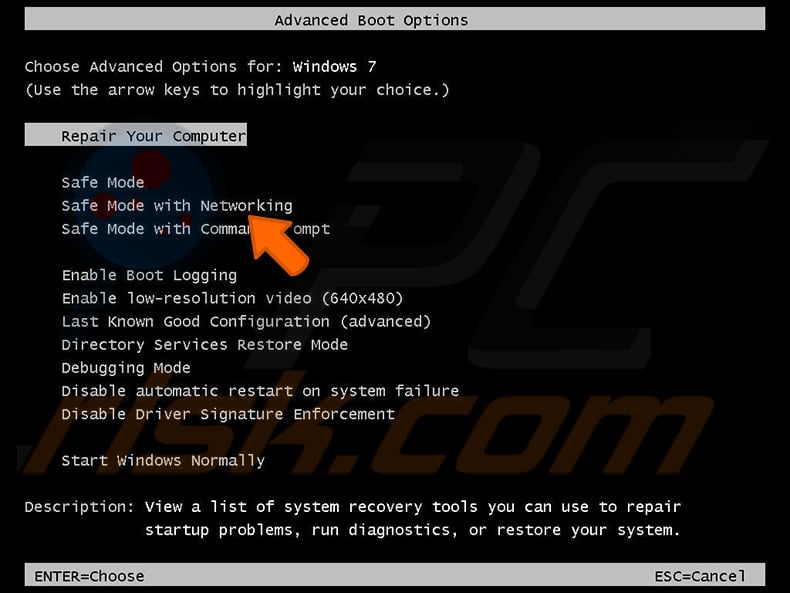

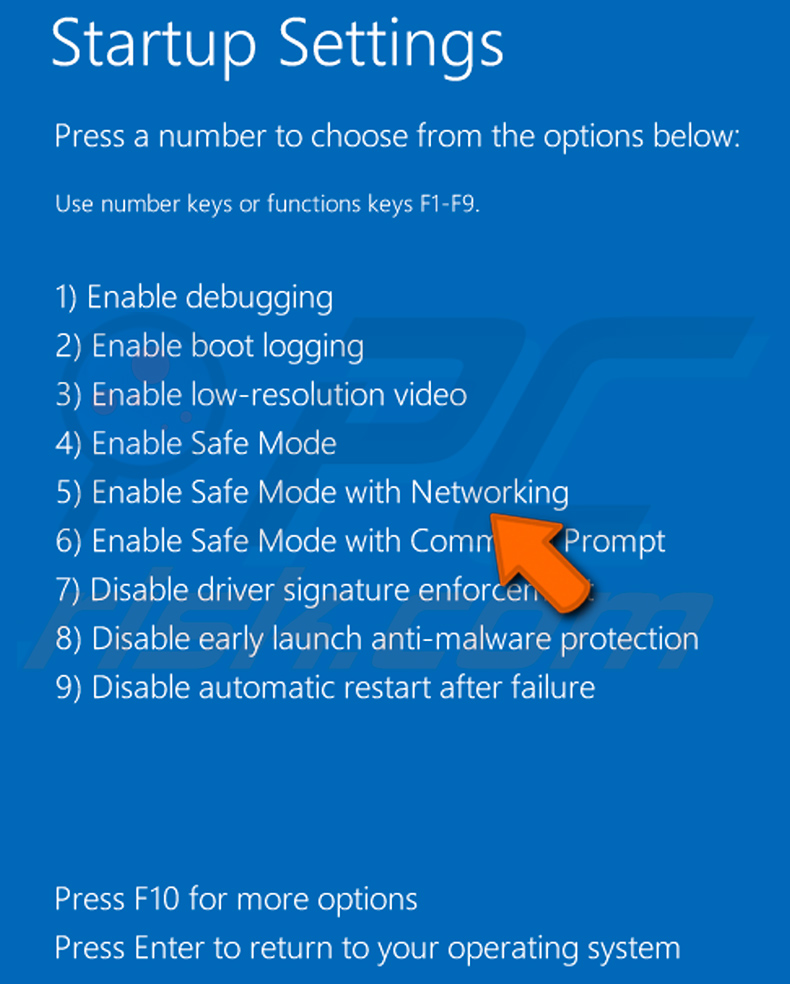

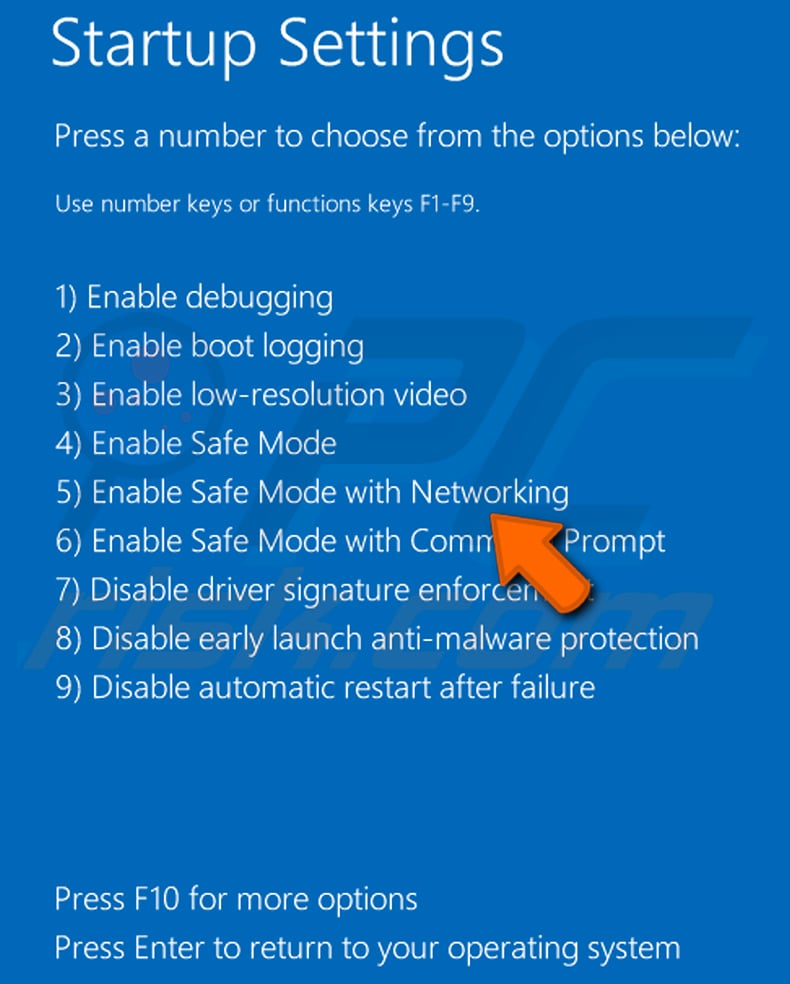

Reinicia el ordenador en modo seguro:

Reinicia el ordenador en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie el ordenador en modo seguro. Haga clic en «Inicio», luego en «Apagar», después en «Reiniciar» y, por último, en «Aceptar». Durante el proceso de arranque del ordenador, pulse varias veces la tecla F8 del teclado hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione «Modo seguro con funciones de red» en la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo seguro con funciones de red»:

Usuarios de Windows 8: Inicia Windows 8 en modo seguro con funciones de red: ve a la pantalla de inicio de Windows 8, escribe «Avanzado» y, en los resultados de la búsqueda, selecciona «Configuración». Haz clic en «Opciones de inicio avanzadas» y, en la ventana «Configuración general del PC» que se abre, selecciona «Inicio avanzado».

Haz clic en el botón «Reiniciar ahora». El ordenador se reiniciará y aparecerá el «Menú de opciones de inicio avanzadas». Haz clic en el botón «Solucionar problemas» y, a continuación, en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haz clic en «Configuración de inicio».

Haz clic en el botón «Reiniciar». El ordenador se reiniciará y aparecerá la pantalla de opciones de inicio. Pulsa F5 para arrancar en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con funciones de red»:

Usuarios de Windows 10: Haz clic en el logotipo de Windows y selecciona el icono de energía. En el menú que se abre, haz clic en «Reiniciar» mientras mantienes pulsada la tecla «Shift» del teclado. En la ventana «Elige una opción», haz clic en «Solucionar problemas» y, a continuación, selecciona «Opciones avanzadas».

En el menú de opciones avanzadas, selecciona «Configuración de inicio» y haz clic en el botón «Reiniciar». En la ventana que se abra, pulsa la tecla «F5» del teclado. De este modo, el sistema operativo se reiniciará en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 10 en «Modo seguro con funciones de red»:

Descomprime el archivo descargado y ejecuta el archivo Autoruns.exe.

Descomprime el archivo descargado y ejecuta el archivo Autoruns.exe.

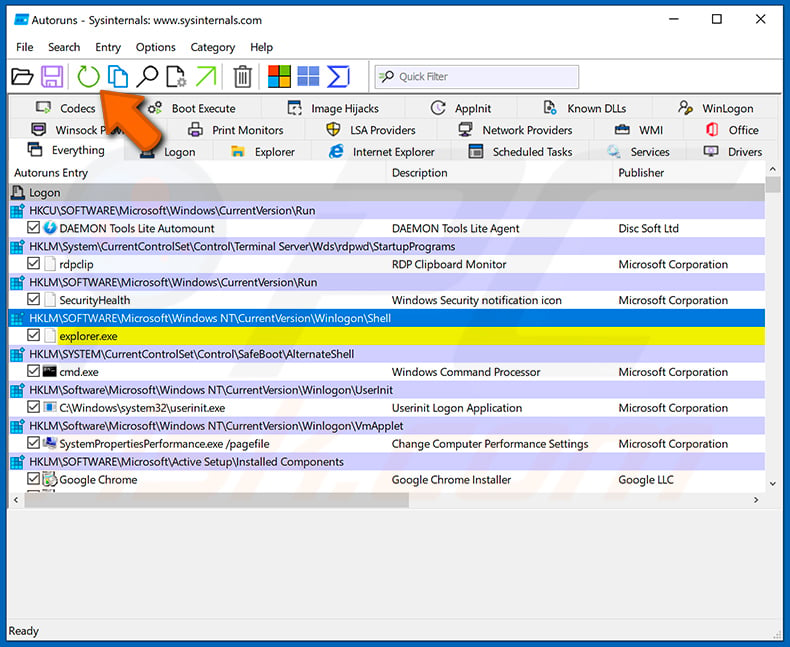

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Una vez hecho esto, haz clic en el icono «Actualizar».

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Una vez hecho esto, haz clic en el icono «Actualizar».

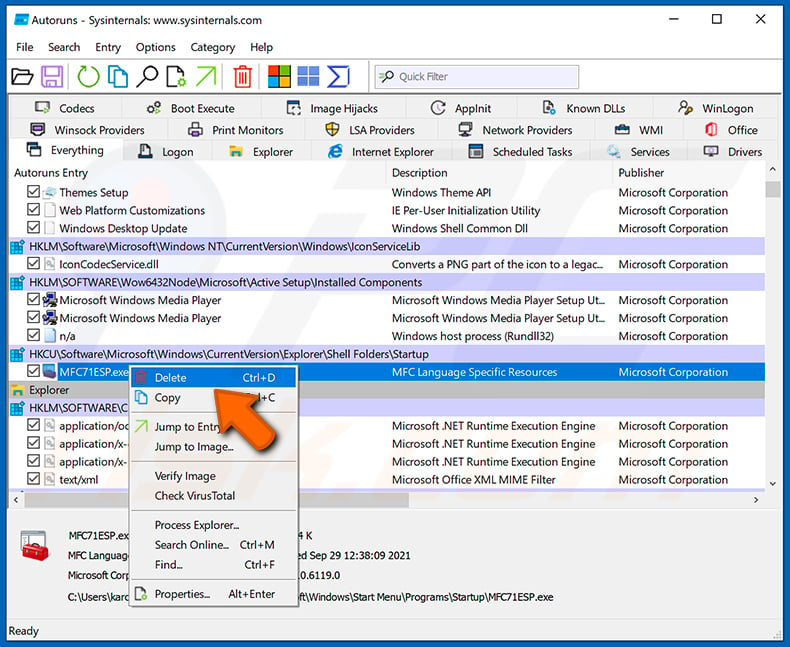

Revisa la lista que ofrece la aplicación Autoruns y localiza el archivo malicioso que deseas eliminar.

Revisa la lista que ofrece la aplicación Autoruns y localiza el archivo malicioso que deseas eliminar.

Debes anotar su ruta completa y su nombre. Ten en cuenta que algunos programas maliciosos ocultan los nombres de los procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez que hayas localizado el programa sospechoso que deseas eliminar, haz clic con el botón derecho del ratón sobre su nombre y selecciona «Eliminar».

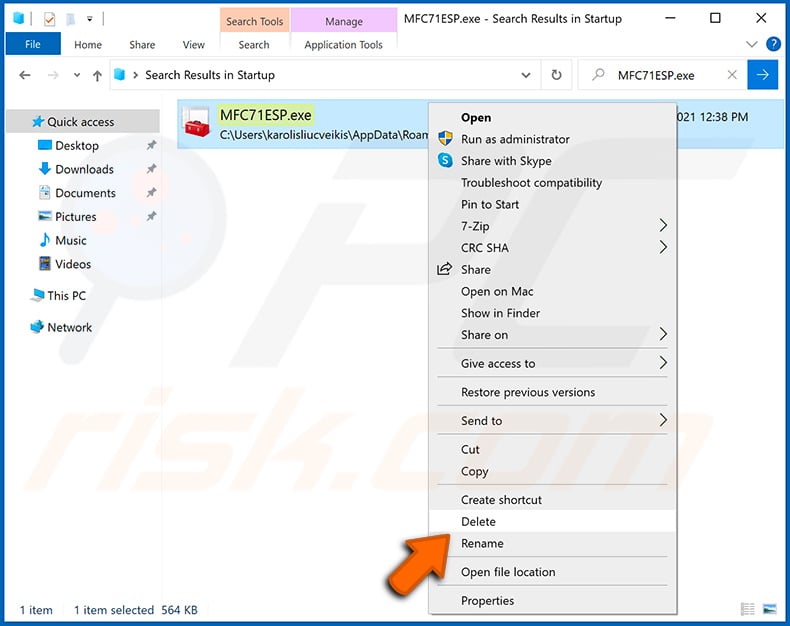

Una vez eliminado el malware mediante la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente al reiniciar el sistema), debes buscar el nombre del malware en tu ordenador. Asegúrate de activar la visualización de archivos y carpetas ocultos antes de continuar. Si encuentras el nombre del archivo del malware, asegúrate de eliminarlo.

Reinicia el ordenador en modo normal. Si sigues estos pasos, deberías eliminar cualquier malware de tu ordenador. Ten en cuenta que la eliminación manual de amenazas requiere conocimientos avanzados de informática. Si no los tienes, deja que sean los programas antivirus y antimalware los que se encarguen de eliminar el malware.

Es posible que estos pasos no funcionen en casos de infecciones por malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador a salvo, instala las últimas actualizaciones del sistema operativo y utiliza un programa antivirus. Para asegurarte de que tu ordenador no tiene infecciones por malware, te recomendamos que lo analices con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware AtlasCross, ¿debería formatear mi dispositivo de almacenamiento para eliminarlo?

Si das este paso, eliminarás AtlasCross, pero también se borrarán todos los archivos y datos del dispositivo. Por eso, a menudo se recomienda intentar eliminarlo primero con una solución de seguridad de confianza, como Combo Cleaner, antes de recurrir al formateo.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede llevar a cabo una amplia variedad de acciones perjudiciales, como borrar o dañar archivos, descargar cargas maliciosas adicionales y recopilar información confidencial. Esto puede tener graves consecuencias, como el robo de identidad, pérdidas económicas, el acceso no autorizado a cuentas y la pérdida irreversible de datos.

¿Cuál es el objetivo de AtlasCross?

El objetivo de AtlasCross es actuar como un troyano de acceso remoto que permite a los atacantes controlar los ordenadores infectados. Se utiliza principalmente para espiar a los usuarios, robar datos, ejecutar comandos de forma remota y mantener un acceso a largo plazo.

¿Cómo se ha colado AtlasCross en mi ordenador?

AtlasCross se propaga a través de instaladores maliciosos en sitios web falsos que imitan software de confianza como Surfshark, Signal, Telegram, Zoom, Microsoft Teams, VPN y otras aplicaciones populares. Estos sitios ofrecen un archivo ZIP que contiene un instalador aparentemente legítimo firmado con un certificado robado. Al ejecutarlo, instala una aplicación señuelo (como UltraViewer) mientras carga en secreto el RAT.

¿Me protegerá Combo Cleaner contra el malware?

Sí, Combo Cleaner puede detectar y eliminar la mayoría de las infecciones de malware conocidas. Sin embargo, las amenazas avanzadas suelen ocultarse en lo más profundo del sistema, por lo que es importante realizar un análisis completo del sistema para asegurarse de que no se pase nada por alto.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión