Cómo eliminar Phoenix Worm de los dispositivos

Malware específico de MacConocido también como: Phoenix Worm dropper

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es Phoenix Worm?

Phoenix Worm es un malware escrito en el lenguaje de programación Go. Está diseñado para funcionar como un componente de etapa inicial en una cadena de infección. Su propósito principal es infiltrarse silenciosamente en un sistema, establecer persistencia y preparar el sistema para la implementación de malware adicional posteriormente. Si se detecta, Phoenix Worm debe eliminarse de inmediato.

Descripción general de Phoenix Worm

En primer lugar, Phoenix Worm conecta un ordenador infectado a un servidor remoto controlado por los actores de amenazas. Esta conexión (un servidor de mando y control, o C2) permite al malware recibir instrucciones y enviar información de vuelta. Una vez activo, genera un identificador único para cada dispositivo infectado, lo que permite a los atacantes rastrear y gestionar múltiples víctimas.

También recopila información básica sobre el sistema (por ejemplo, la versión del sistema operativo, detalles del hardware, software instalado e información de red) y la envía a los ciberdelincuentes. Además, Phoenix Worm puede actualizarse de forma remota y utilizarse para descargar o ejecutar programas maliciosos adicionales.

Los ciberdelincuentes pueden usar Phoenix Worm para infectar dispositivos con diferentes tipos de malware. Se puede desplegar ransomware para bloquear (cifrar) archivos y exigir un pago por el descifrado. También puede distribuirse spyware para monitorizar la actividad y robar datos confidenciales como contraseñas o mensajes. El malware de robo de información puede dirigirse a los datos del navegador, inicios de sesión guardados o detalles de billeteras de criptomonedas.

Los troyanos de acceso remoto (RATs) pueden dar a los atacantes el control total del sistema infectado, permitiéndoles operarlo de forma remota. Por lo tanto, tener un dispositivo infectado con Phoenix Worm puede provocar diversos problemas, como pérdidas económicas, secuestro de cuentas, robo de identidad y daños a la reputación.

| Nombre | Phoenix Worm dropper |

| Tipo De Amenaza | Dropper de malware |

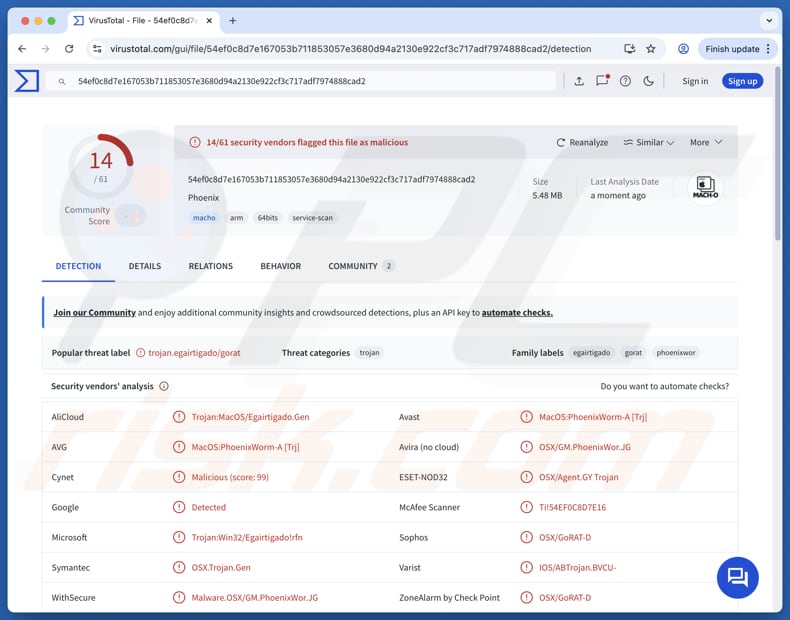

| Nombres De Detección | Avast (MacOS:PhoenixWorm-A [Trj]), Cynet (Malicious (score: 99)), ESET-NOD32 (OSX/Agent.GY Trojan), Sophos (OSX/GoRAT-D), Symantec (OSX.Trojan.Gen), Lista Completa (VirusTotal) |

| Síntomas | Los droppers/loaders están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Posibles Métodos De Distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, vulnerabilidades de software, «cracks» de software. |

| Daño | Infecciones adicionales (por ejemplo, ransomware o spyware). |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

En general, Phoenix Worm es utilizado por los ciberdelincuentes para infiltrarse en dispositivos e introducir más malware posteriormente. Puede emplearse como componente en campañas maliciosas destinadas a robar datos, cifrar archivos, monitorizar dispositivos, robar dinero u otros fines maliciosos. Por lo tanto, Phoenix Worm debe eliminarse de los dispositivos infectados de inmediato.

Más ejemplos de malware dirigido a macOS son MiniRAT, Overlord e Infiniti.

¿Cómo se infiltró el malware en mi ordenador?

El malware puede distribuirse a través de correos electrónicos con enlaces o archivos adjuntos maliciosos, anuncios poco fiables (por ejemplo, advertencias falsas), estafas de soporte técnico o sitios web engañosos o comprometidos. Los ciberdelincuentes también pueden propagarlo a través de redes de intercambio entre pares, unidades USB infectadas u ocultándolo dentro de software pirateado, cracks y generadores de claves.

En algunos casos, los actores de amenazas aprovechan programas sin parchear o desactualizados para distribuir cargas maliciosas. El malware suele ocultarse en documentos infectados, archivos comprimidos, scripts o ejecutables. Los dispositivos se infectan cuando los usuarios abren archivos maliciosos o realizan pasos adicionales.

¿Cómo evitar el malware?

Los usuarios deben tener cuidado con los correos electrónicos inesperados, especialmente si provienen de remitentes desconocidos o incluyen archivos adjuntos o enlaces sospechosos. Las aplicaciones deben descargarse únicamente de fuentes de confianza, como sitios web oficiales o tiendas de aplicaciones reconocidas. Debe evitarse el uso de software crackeado, programas pirateados o generadores de claves.

También es importante mantener el sistema operativo y todo el software instalado actualizado y evitar hacer clic en ventanas emergentes, anuncios u otro contenido en sitios dudosos. Los usuarios también deben rechazar las solicitudes de notificación de sitios que parezcan sospechosos. Si su ordenador ya está infectado, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente todas las amenazas.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

Vídeo que muestra cómo eliminar adware y secuestradores de navegador de un ordenador Mac:

Eliminación de aplicaciones no deseadas:

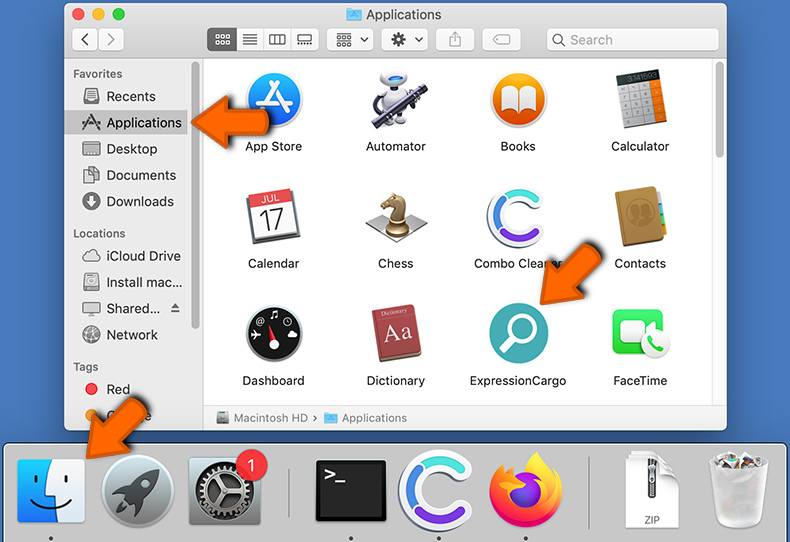

Elimine las aplicaciones potencialmente no deseadas de su carpeta «Aplicaciones»:

Haga clic en el icono del Finder. En la ventana del Finder, seleccione «Aplicaciones». En la carpeta de aplicaciones, busque «MPlayerX», «NicePlayer» u otras aplicaciones sospechosas y arrástrelas a la Papelera. Después de eliminar la(s) aplicación(es) potencialmente no deseada(s) que provocan anuncios en línea, analice su Mac en busca de componentes no deseados restantes.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware Phoenix Worm, ¿debería formatear mi dispositivo de almacenamiento para deshacerme de él?

Aunque este método puede eliminar completamente Phoenix Worm, también borra todos los archivos y datos almacenados en el dispositivo a menos que se disponga de copias de seguridad. Por este motivo, solo debe considerarse si un software de seguridad de confianza, como Combo Cleaner, no puede eliminar la infección.

¿Cuáles son los mayores problemas que puede causar el malware?

El malware puede servir para diferentes propósitos, incluyendo cifrar archivos, robar información confidencial o instalar otros programas dañinos. Como resultado, las víctimas pueden encontrarse con problemas como cuentas robadas, pérdidas económicas, robo de identidad, pérdida de datos y otras consecuencias graves.

¿Cuál es el propósito de Phoenix Worm?

El propósito de Phoenix Worm es preparar los sistemas para ataques posteriores. Conecta los dispositivos comprometidos a un servidor remoto, recopila información del sistema y puede descargar o ejecutar malware adicional.

¿Cómo se infiltró Phoenix Worm en mi dispositivo?

El malware se propaga a través de correos electrónicos fraudulentos, anuncios falsos, estafas de soporte técnico, sitios web comprometidos, unidades USB infectadas y software pirateado. Los atacantes también pueden explotar programas desactualizados. El malware suele ocultarse en documentos maliciosos, archivos comprimidos, scripts o archivos ejecutables que infectan los dispositivos cuando se abren (o cuando los usuarios realizan acciones adicionales).

¿Me protegerá Combo Cleaner del malware?

Combo Cleaner puede detectar y eliminar la mayoría de las infecciones de malware, pero las amenazas avanzadas pueden a veces permanecer ocultas en lo profundo del sistema. Por esta razón, es importante ejecutar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión