Malware "DUCKTAIL"

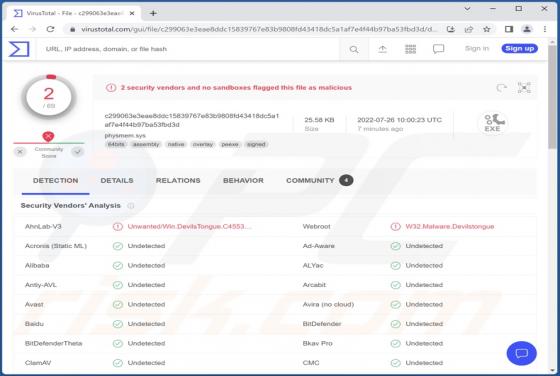

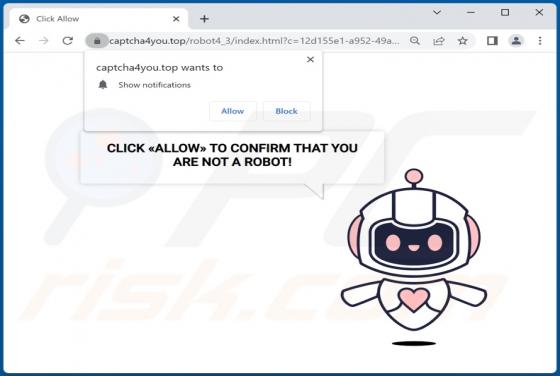

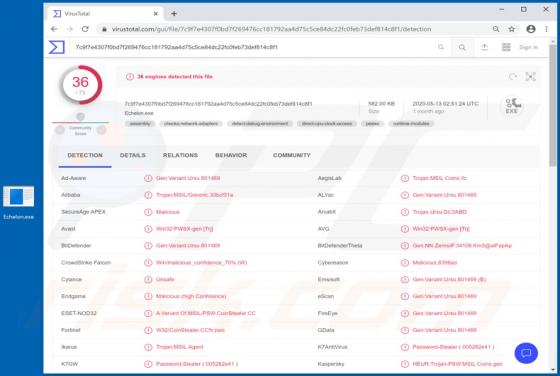

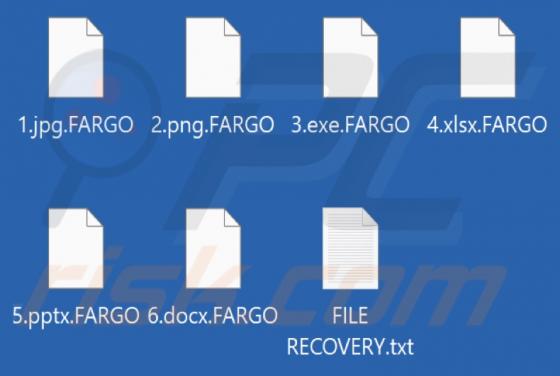

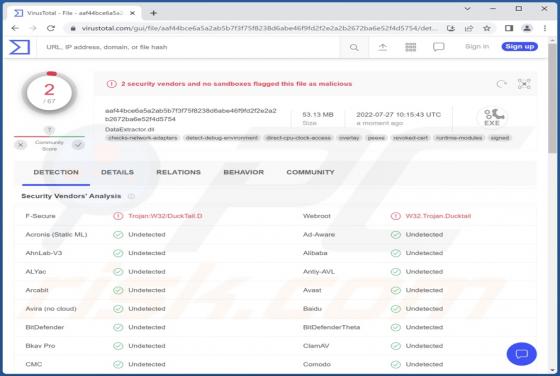

DUCKTAIL es el nombre de un programa malicioso diseñado para robar cuentas de Facebook Business. Los ataques observados han sido muy selectivos. Las investigaciones de WithSecure Intelligence sugieren que este malware existe desde 2021 y está asociado a ciberdelincuentes vietnamitas. En el moment