Podemos ganar comisiones por los productos que recomendamos. Más información.

¿Qué es el torrenting? ¿Es seguro y legal?

¿Qué es el torrenting? ¿Es seguro y legal?

El uso de torrents es una de esas tecnologías de Internet que parece sencilla, pero que tiene efectos complejos en el mundo real. En teoría, no es más que una forma de compartir archivos de manera más eficiente. En la práctica, suele conllevar riesgos para la privacidad, descargas infectadas con malware, advertencias de los proveedores de acceso a Internet y problemas relacionados con los derechos de autor. Esta combinación de ser una «herramienta útil» y estar expuesta a «abusos habituales» es la razón por la que el uso de torrents siempre plantea dos preguntas: ¿Es seguro? ¿Es legal?

Esta guía explica el funcionamiento de las redes torrent en términos sencillos. Se centra en la seguridad, explica cómo funcionan las redes torrent, muestra cómo se comporta tu conexión a Internet mientras descargas archivos, explica por qué mucha gente recomienda usar una VPN para proteger la privacidad y describe cómo varían los riesgos legales en función de lo que descargues y del lugar donde vivas.

Aviso legal: PCrisk no promueve, fomenta ni respalda el uso de torrents para obtener material protegido por derechos de autor sin permiso. Este artículo tiene fines educativos y pretende concienciar sobre la seguridad en Internet. La legislación varía según el lugar, y los lectores son responsables de cumplir la normativa local y respetar los derechos de propiedad intelectual.

Empieza a descargar torrents con NordVPNOferta especialGarantía de devolución de 30 días→

Índice:

- Introducción

- ¿Qué es el torrenting?

- Cómo descargar archivos Torrent utilizando una VPN

- Las mejores VPN para descargar torrents

- Descargas de torrents sin VPN

- Seguridad y riesgos

- Legalidad y consecuencias

- Preguntas frecuentes (FAQ)

¿Qué es el torrenting?

El torrenting es el proceso de descargar y subir datos mediante un protocolo peer-to-peer (P2P), normalmente BitTorrent. En lugar de descargar un archivo desde un único servidor web, como en el modelo tradicional de «descarga directa», un cliente de torrents puede descargar diferentes partes del mismo archivo de muchas personas simultáneamente. También puede compartir las partes que ya tiene con otros. Este modelo «muchos a muchos» es el concepto principal: cuantos más pares participen, menor será la carga sobre cualquier fuente individual y más fácil resultará compartir archivos de gran tamaño de forma generalizada.

Cómo funciona realmente el torrenting

Una descarga de BitTorrent suele comenzar de una de estas dos formas:

- Un archivo .torrent, también conocido a veces como archivo «metainfo», contiene metadatos que describen qué se está compartiendo y cómo encontrar otros usuarios.

- Un enlace magnético contiene suficiente información, en particular un «hash de información», para que tu cliente pueda obtener los metadatos del torrent directamente de la red. Esto significa que no es necesario descargar primero el archivo .torrent.

A partir de ahí, el proceso suele ser el siguiente:

Tu cliente de torrents identifica el contenido de destino utilizando un hash de información o los metadatos del diccionario «info» del torrent.

Tu cliente detecta otros dispositivos a través de uno o varios mecanismos de detección, tales como:

- Los trackers, que son servidores que coordinan las listas de pares.

- La DHT (tabla hash distribuida) es un sistema descentralizado en el que los pares se ayudan mutuamente a localizar recursos. A este método se le suele denominar «búsqueda sin tracker».

- PEX, o intercambio entre pares, permite a los pares conectados compartir información sobre otros para mejorar el conocimiento del enjambre.

Tu cliente descarga el archivo en segmentos. La integridad de cada segmento se puede verificar mediante los hash de fragmentos incluidos en los metadatos del torrent, lo que hace que la descarga por torrent sea resistente a los daños aleatorios.

Mientras se realiza la descarga, el cliente también sube automáticamente los segmentos obtenidos a otros usuarios hasta que se detiene el torrent o se cierra el cliente. Este proceso de subida es esencial para el funcionamiento del torrent.

Nuestra principal recomendación para streaming y privacidad. NordVPN lidera nuestras pruebas con velocidades rápidas, desbloqueo geográfico fiable y una estricta política sin registros.

- ✔ Desbloquea servicios de streaming con restricciones geográficas

- ✔ 202+ ubicaciones en 111 países

- ✔ Garantía de devolución de 30 días · Oferta especial disponible

Términos clave del mundo del torrenting que verás por todas partes

En los debates sobre el uso de torrents se emplea una terminología específica. Comprender estos términos ayuda a aclarar aspectos técnicos, de privacidad y legales.

Enjambre: La red completa de pares que participan en un torrent, incluyendo a cualquier persona que posea la totalidad o parte de los datos deseados.

Nodo: Participante individual del enjambre. Tu sistema se convierte en un nodo cuando utilizas un cliente de torrents.

Seeder: Un usuario que dispone del contenido completo (100 %) y lo comparte con otros. El hecho de compartir archivos no garantiza su legalidad ni su seguridad, ya que también pueden compartirse torrents maliciosos.

Leecher: Un usuario que todavía está descargando contenido (menos del 100 %). Algunas comunidades utilizan el término «leecher» de forma neutra, mientras que otras lo emplean con connotaciones negativas para referirse a los usuarios que descargan pero aportan poco ancho de banda de subida.

Tracker: Servicio que ayuda a los usuarios a encontrarse entre sí proporcionando listas de usuarios para un torrent. Aunque existen alternativas como el DHT, los trackers siguen siendo muy utilizados.

DHT (detección de pares «sin tracker»): El DHT de BitTorrent distribuye la información de contacto de los pares, lo que permite que estos se encuentren entre sí sin necesidad de un tracker central. En la detección basada en DHT, tu cliente se comunica con otros nodos para localizar a los pares vinculados a un hash de información específico.

Enlace Magnet: Un formato de enlace que identifica el contenido mediante un hash criptográfico, en lugar de una ubicación específica o una URL. Los enlaces Magnet son muy populares porque no requieren un servidor central para gestionar los archivos .torrent.

Qué es el torrenting y qué no es

El uso de torrents es un método de distribución, no un tipo de contenido. Los usuarios pueden descargar mediante torrents tanto contenido legal (como software de código abierto, archivos de dominio público o archivos multimedia con licencia Creative Commons) como copias no autorizadas de obras protegidas por derechos de autor. La tecnología en sí misma no determina la legalidad; son los usuarios y las leyes de derechos de autor aplicables quienes lo hacen.

La naturaleza descentralizada y basada en pares del torrenting plantea cuestiones específicas en materia de privacidad. A diferencia de muchos métodos de streaming o de descarga directa, el torrenting puede revelar tu dirección IP a otros usuarios y generar registros en tu dispositivo, en el de tu proveedor de servicios de Internet (ISP), en el del operador del tracker, en el de las entidades de supervisión y, posiblemente, en el de tu proveedor de VPN.

Cómo descargar archivos por torrent utilizando una VPN

Una VPN ayuda a proteger tu privacidad mientras descargas archivos torrent, ya que oculta tu dirección IP y cifra tu tráfico. Sin embargo, no te da permiso para infringir la ley ni ofrece una protección total contra el malware. Considérala un componente más de una estrategia de seguridad integral.

En la siguiente guía se utiliza NordVPN como ejemplo, ya que es la VPN mejor valorada de PCrisk para 2026.

Guía paso a paso para descargar torrents con una VPN

1. Elige un proveedor de VPN de confianza que cuente con servidores en muchos países. Para 2026, recomendamos NordVPN por su rápido rendimiento, sus sólidas funciones de seguridad y su amplia red de servidores. Con servidores en todo el mundo, es fácil conectarse a través de una ubicación desde la que se pueda acceder a Pornhub.

2. Instala la VPN e inicia sesión. En Windows 10/11, el procedimiento habitual es el siguiente: instala la aplicación de NordVPN, ábrela e inicia sesión con tu cuenta de Nord. La propia documentación de Nord explica paso a paso el proceso de inicio de sesión y los pasos de configuración inicial para Windows.

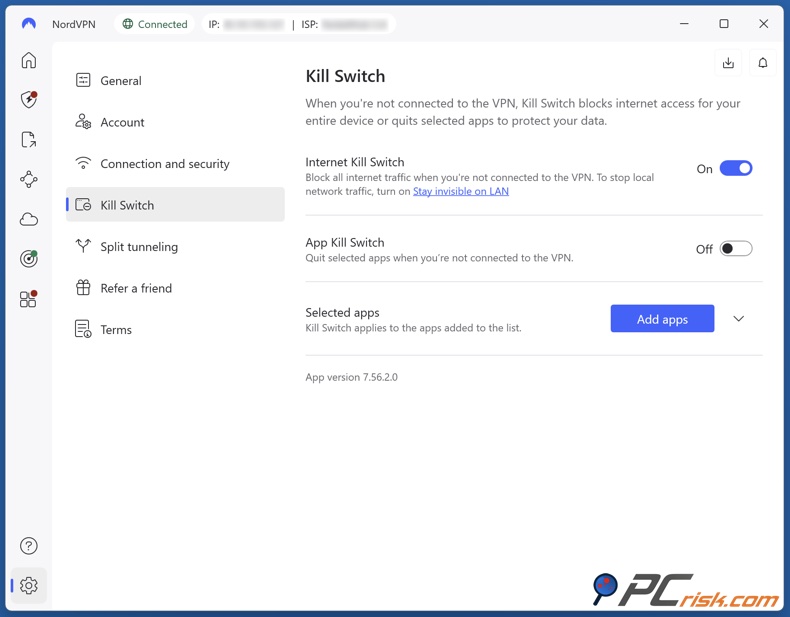

3. Activa el kill switch antes de descargar torrents. El kill switch evita que tu dispositivo envíe tráfico fuera del túnel de la VPN si esta se desconecta. La documentación de NordVPN explica que esta función bloquea el acceso a Internet «sin protección» cuando el tráfico no se enruta a través de un servidor VPN. Esta configuración es especialmente importante para las descargas largas, algo habitual en el caso de los torrents.

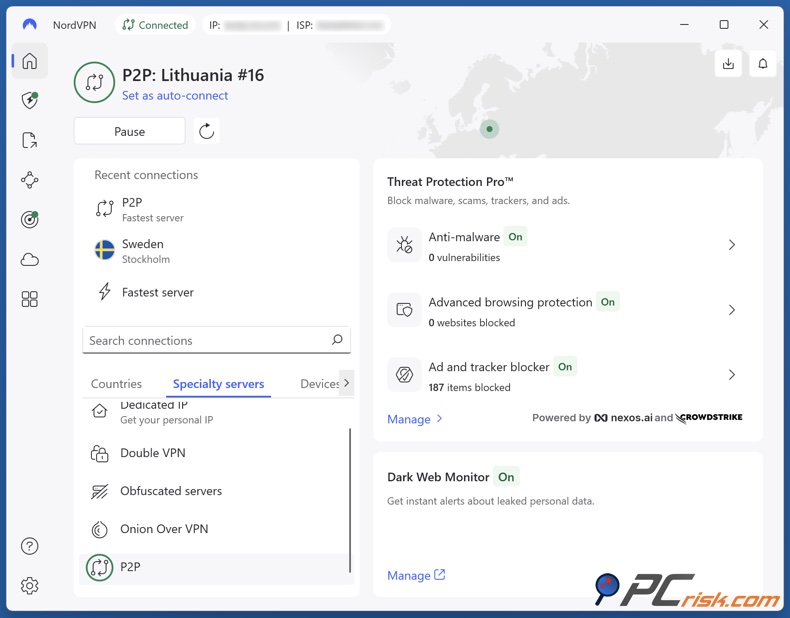

4. Utiliza servidores optimizados para P2P cuando sea posible. NordVPN ofrece servidores especializados, entre los que se incluyen servidores P2P diseñados para compartir archivos de forma rápida y segura. En su documentación de ayuda se explica cómo conectarse a estos servidores utilizando la lista «Servidores especializados» de la aplicación.

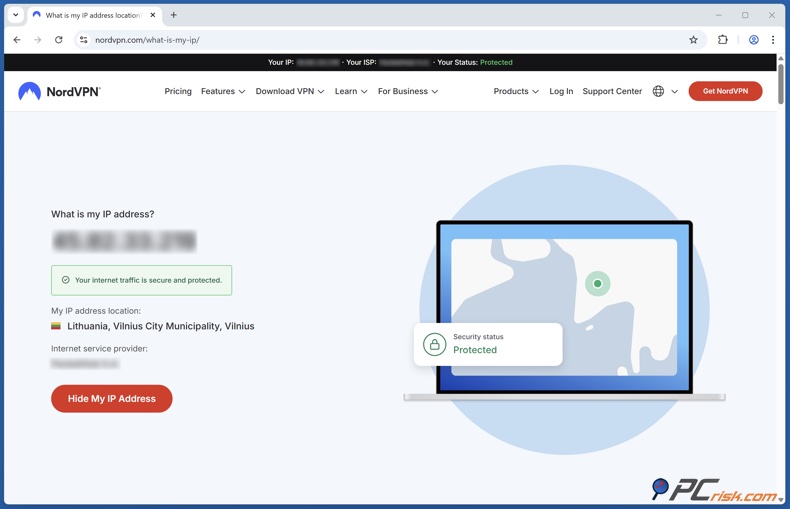

5. Comprueba que estás protegido (conceptos básicos sobre fugas de IP y DNS). Antes de abrir tu cliente de torrents, comprueba que estás conectado a la VPN. Comprueba que tu dirección IP pública ha cambiado. Las fugas de DNS suponen otro riesgo para la privacidad; NordVPN ofrece consejos para evitarlas y recomienda utilizar sus servidores DNS cifrados. Comprobar regularmente tu conexión ayuda a evitar una exposición accidental.

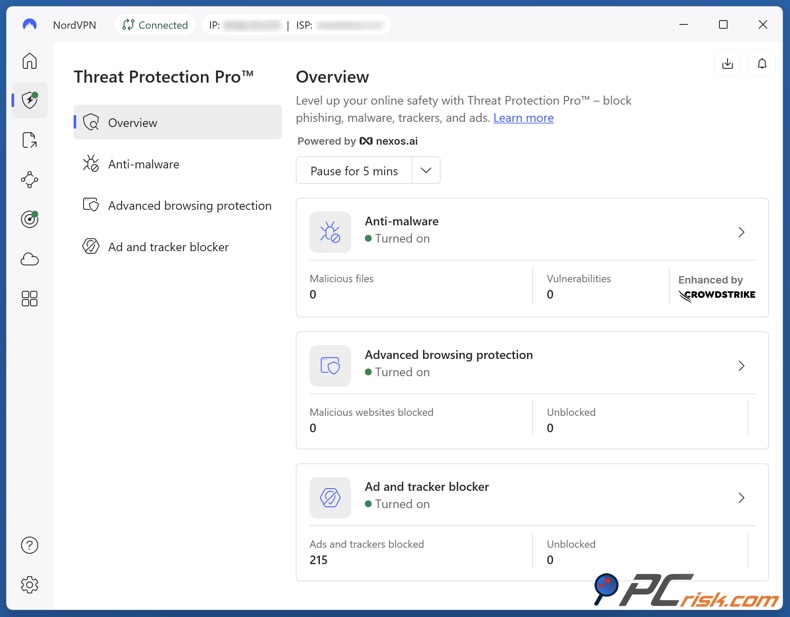

6. Activa las funciones de protección que reducen la exposición accidental. Algunas aplicaciones VPN ofrecen funciones adicionales, como el bloqueo de rastreadores, el bloqueo de dominios maliciosos o el análisis de descargas. Las funciones «Threat Protection» y «Threat Protection Pro» de NordVPN pueden bloquear dominios y rastreadores peligrosos, dependiendo de tu plan y plataforma. Aunque estas herramientas no sustituyen al software antivirus, ayudan a reducir los riesgos derivados de anuncios maliciosos y sitios web peligrosos.

7. Configura tu cliente de torrents de forma responsable. En este punto, abre tu cliente de torrents, como qBittorrent, Deluge, Transmission u otra opción legítima. Para descargar torrents es necesario que el cliente se conecte a la red BitTorrent y a los demás usuarios.

Desde el punto de vista de la seguridad, los comportamientos más importantes son:

- Mantén la VPN conectada durante toda la sesión (incluido el seeding).

- Descarga mediante torrent únicamente contenido legal, como software de código abierto, archivos multimedia de dominio público o archivos sobre los que tengas derechos.

- Evita descargar archivos ejecutables o instaladores sospechosos de torrents, a menos que puedas verificar su autenticidad.

8. Añade un segundo mecanismo de seguridad: vincula la aplicación de torrents a la interfaz de la VPN (opcional, pero recomendable si está disponible). Algunos clientes de BitTorrent permiten vincular el cliente a la interfaz de red de la VPN, lo que evita que el cliente utilice tu conexión habitual si la VPN se desconecta. La documentación de Proton VPN señala que la vinculación restringe el tráfico de torrents a la interfaz de la VPN y es una valiosa función de seguridad. Este concepto se aplica independientemente de tu proveedor de VPN y ofrece una capa adicional de protección más allá de un kill switch estándar.

9. Inicia un torrent legal y observa qué sucede. Cuando añades un archivo .torrent o un enlace magnet, tu cliente se une al enjambre y comienza la descarga. El uso de torrents legales, como los que ofrecen distribuciones de Linux como Ubuntu, te permite probar tu configuración sin correr ningún riesgo legal.

Las mejores VPN para descargar torrents

PCrisk clasifica las VPN siguiendo un enfoque que da prioridad a la seguridad, evaluando los estándares de cifrado, la protección contra fugas y la fiabilidad del kill switch. Las pruebas de rendimiento en condiciones reales incluyen actividades que requieren un gran ancho de banda, como descargas de archivos de gran tamaño y, cuando es posible, el uso de torrents.

1. NordVPN - NordVPN es ideal para usuarios que buscan una VPN convencional con funciones adaptadas al uso de torrents, como categorías de servidores P2P, un kill switch y protección integrada contra fugas. Sus protocolos modernos permiten transferencias de datos continuadas, y sus herramientas de privacidad están diseñadas para minimizar la exposición accidental.

La principal limitación del uso de torrents es la ausencia de reenvío de puertos, algo que algunos usuarios avanzados prefieren para maximizar la conectividad entrante y el rendimiento de la distribución. Para el uso cotidiano de torrents, especialmente el uso legal, esto no es relevante, pero puede afectar a quienes buscan ratios de distribución óptimos.

2. Surfshark - Surfshark suele ser la opción elegida por su facilidad de uso y su política de dispositivos ilimitados, lo que resulta muy útil para los usuarios con varios dispositivos o para familias. Para la descarga de torrents, su compatibilidad con protocolos modernos, la disponibilidad del kill switch y su enfoque favorable al P2P son ventajas clave.

Surfshark no ofrece redireccionamiento de puertos, lo cual puede ser importante para el seeding avanzado. Aunque algunas funciones adicionales, como el bloqueo de anuncios y rastreadores o las opciones de múltiples saltos, aportan un valor añadido, ciertas funciones de enrutamiento de privacidad pueden reducir la velocidad de las descargas de torrents.

3. Mullvad - Los usuarios preocupados por la privacidad suelen recomendar Mullvad porque requiere un mínimo de datos personales y está diseñado para reducir la exposición de la identidad. Para descargar torrents, la sencillez de Mullvad es una ventaja, ya que ofrece menos complementos con fines comerciales y un conjunto básico de funciones VPN.

Sin embargo, Mullvad ya no ofrece redireccionamiento de puertos, y su red de servidores es más reducida que la de sus principales competidores. Aunque resulta suficiente para la mayoría de los usuarios, los usuarios avanzados que busquen una mayor variedad de servidores o funciones específicas de streaming pueden encontrarlo limitado.

4. Proton VPN - Proton VPN es un servicio centrado en la seguridad que apuesta firmemente por la privacidad y ofrece aplicaciones de código abierto. Para la descarga de torrents, Proton VPN destaca por ofrecer reenvío de puertos en los planes de pago en entornos específicos, normalmente en servidores P2P dedicados. El reenvío de puertos puede mejorar la conectividad entre pares y el rendimiento de la distribución de archivos, lo cual es valioso para los usuarios preocupados por las ratios o por mantener conexiones entrantes constantes.

Una limitación importante es que el P2P puede estar restringido a servidores específicos, lo que obliga a los usuarios a seleccionar grupos de servidores concretos para descargar torrents. Por lo general, el plan gratuito no está pensado para un uso intensivo del P2P.

5. ExpressVPN - ExpressVPN suele ser la opción elegida por su sencillez, estabilidad y opciones de protocolos rápidos. Para descargar torrents, los usuarios suelen conectarse, activar la protección de kill switch y empezar a descargar sin necesidad de seleccionar una categoría de servidor concreta.

Una limitación habitual es la ausencia de reenvío de puertos para el usuario, ya que el plan básico de ExpressVPN no lo incluye. Si el reenvío de puertos es imprescindible, Proton VPN es la opción más adecuada de entre estas cinco principales.

Descargar torrents sin VPN

Descargar torrents sin una VPN no es necesariamente peligroso, pero sí conlleva un mayor riesgo, incluso cuando se trata de contenido legal. El sistema de torrents está diseñado para conectar tu cliente con otros usuarios, y los mecanismos de búsqueda de usuarios se basan en compartir información de contacto para que los clientes puedan intercambiar fragmentos de forma eficiente. La red funciona porque los usuarios pueden encontrarse y comunicarse entre sí.

Las mejores reseñas de VPNOfertas exclusivasProbado por expertos · Análisis prácticos→

¿Qué pueden ver los demás cuando descargas torrents sin una VPN?

En un enjambre típico de torrents, los demás usuarios pueden ver:

- Una dirección IP de par (la tuya) y un puerto, que se utilizan para la conexión.

- Prueba de que una dirección IP determinada participó en un enjambre asociado a un hash de información específico durante un intervalo de tiempo determinado (dependiendo del método de monitorización).

Esta visibilidad es una de las razones por las que el uso de torrents se menciona con frecuencia en los debates sobre la aplicación de los derechos de autor: las entidades de vigilancia pueden unirse a los enjambres, registrar direcciones IP y, a continuación (en algunas jurisdicciones y circunstancias), intentar vincular esas direcciones IP con la identidad de los abonados a través de los proveedores de servicios de Internet o de procedimientos legales.

Lo que puede ver tu proveedor de servicios de Internet

Sin una VPN, tu proveedor de servicios de Internet suele tener acceso directo a los metadatos de tu conexión y, a menudo, puede deducir que se está produciendo tráfico de BitTorrent (aunque los detalles del contenido no siempre sean visibles debido al cifrado y a las opciones de transporte actuales). Lo más importante es que es tu dirección IP doméstica la que participa en el enjambre, que es precisamente en lo que suelen basarse los avisos reenviados por el proveedor de servicios de Internet y los intentos de identificación.

Aunque tu objetivo sea descargar torrents de forma legal, el uso de una VPN sigue siendo una medida razonable para proteger tu privacidad, ya que el diseño predeterminado de los torrents expone tu dirección IP a muchos usuarios desconocidos del enjambre. Que esto merezca la pena depende de tu modelo de amenazas y de tu tolerancia a la exposición al rastreo.

Seguridad y riesgos

La pregunta de si descargar archivos mediante torrent es seguro no tiene una respuesta sencilla de sí o no. Lo mejor es entender el uso de torrents como una herramienta que modifica tu perfil de exposición:

- Puede ser seguro si se utiliza para descargar contenido fiable y verificado de editores de confianza.

- El uso de torrents se vuelve peligroso cuando se utiliza para descargar archivos desconocidos de usuarios que no han sido verificados, especialmente en entornos en los que hay personas malintencionadas que se aprovechan de los usuarios que buscan software, juegos o contenidos multimedia recién publicados de forma gratuita.

Los principales aspectos de seguridad que se destacan son la exposición de la privacidad, el riesgo de malware y los errores operativos.

¿Cuáles son las ventajas de usar torrents?

El uso de torrents ofrece ventajas legítimas que explican por qué sigue utilizándose:

Distribución eficiente a gran escala. BitTorrent se diseñó para que, cuando se producen varias descargas a la vez, los usuarios se envíen archivos entre sí, lo que permite una distribución escalable sin que una sola fuente tenga que asumir todo el coste del ancho de banda. Esto resulta especialmente útil para archivos de gran tamaño y lanzamientos populares.

Resiliencia y disponibilidad. Dado que el contenido lo comparten muchos usuarios, un torrent puede seguir descargándose aunque uno de los servidores se desconecte, sobre todo cuando hay suficientes usuarios que lo comparten.

Verificación de integridad. Los metadatos de Torrent incluyen hash de fragmentos que permiten a los clientes detectar daños y volver a descargar los fragmentos defectuosos, lo que puede suponer una ventaja operativa en comparación con algunos casos de descarga directa.

Es habitual en la publicación legítima. Muchas organizaciones de prestigio publican archivos torrent para su distribución legal, a menudo en el caso de software de código abierto y archivos públicos, ya que los archivos torrent reducen los costes de alojamiento y los cuellos de botella en las descargas.

El riesgo para la privacidad que la mayoría de la gente subestima

El uso de torrents puede suponer una violación de la privacidad, ya que la búsqueda de pares y las conexiones pueden revelar tu dirección IP a otros participantes. Por ejemplo, el protocolo DHT está diseñado para almacenar y recuperar información de contacto de los pares de forma distribuida, y está integrado en muchos de los principales clientes de BitTorrent.

Una VPN puede reducir la exposición a usuarios aleatorios al sustituir tu dirección IP visible por la del servidor de la VPN, pero no te hace invisible. Los proveedores de VPN siguen pudiendo ver cierta información a nivel de conexión, y la privacidad depende de las prácticas del proveedor, de los controles técnicos y de si la VPN filtra tu verdadera dirección IP a través del DNS, WebRTC o las desconexiones.

El malware es el mayor problema de seguridad relacionado con el uso de torrents en 2026

Desde el punto de vista de la seguridad, el comportamiento más arriesgado en el uso de torrents no es la descarga de archivos en general, sino la descarga de contenido no fiable procedente de ecosistemas de torrents que suelen utilizarse para distribuir software pirateado y contenidos multimedia de lanzamiento anticipado. Los autores de amenazas se dirigen a este público mediante ingeniería social; por ejemplo, ofreciendo un crack, un generador de claves, un reproductor, un lanzador o un paquete de códecs como pretexto para engañar a los usuarios y que ejecuten malware.

Varias fuentes de investigación y noticias sobre seguridad han documentado campañas de malware que aprovechan la demanda de torrents o de software pirateado:

- Kaspersky ha informado de la distribución de malware a través de torrents de videojuegos, incluidas campañas de mineros de criptomonedas difundidas mediante descargas de torrents.

- Kaspersky también ha descrito amenazas que se propagan a través de archivos torrent maliciosos como parte de campañas más amplias dirigidas a los usuarios.

- Zscaler ha descrito campañas que imitan sitios web de distribución de software pirata para distribuir programas de robo de información.

- ESET ha explicado cómo los «black hats» hacen un uso indebido de los ecosistemas de torrents para distribuir malware, incluido el ransomware, compartiendo archivos en las redes de torrents.

Más allá de las campañas específicas, existe un problema estructural más amplio: el software pirateado se identifica repetidamente como un canal de distribución de malware en múltiples contextos, incluida la distribución entre pares, ya que los atacantes pueden incluir troyanos o adware en los instaladores o en las herramientas de activación.

Errores habituales al descargar archivos por torrent que aumentan el riesgo

Incluso los usuarios que saben cómo evitar los archivos ejecutables evidentes pueden verse afectados, ya que los atacantes se aprovechan de los hábitos y la impaciencia. Los siguientes errores son habituales en los casos de malware relacionados con los torrents:

Ejecución de archivos ejecutables «auxiliares». A menudo se utilizan como señuelos «reproductores de vídeo», «gestores de descargas» e «instaladores» falsos. Un ejemplo reciente recogido en la prensa especializada en seguridad se refería a un paquete torrent falso que incluía un lanzador camuflado y distribuía malware destinado a robar credenciales, lo que ilustra lo realista que puede parecer el empaquetado.

Ignorar la verificación de archivos. Las comprobaciones de integridad de los torrents confirman que los fragmentos coinciden con los metadatos del torrent, pero no que el torrent en sí sea legítimo. Los delincuentes pueden publicar un torrent cuyos metadatos coincidan perfectamente con un archivo malicioso. El mecanismo de integridad es valioso, pero no sustituye a la confianza.

Dar por sentado que una VPN equivale a una seguridad total. Una VPN mejora la protección de la privacidad, pero no detiene el malware y no garantiza que no se produzcan fugas de tráfico si la configuración es incorrecta o si falla el interruptor de seguridad.

Cómo protegerse al descargar archivos mediante torrent

La seguridad al descargar torrents se basa en controles por capas. Si solo se aplica una medida, esta debería consistir en evitar ejecutar archivos ejecutables desconocidos descargados de torrents. Sin embargo, para garantizar una seguridad sólida, suele ser necesario aplicar varias capas.

Utiliza torrents para descargar contenido legal y de confianza siempre que sea posible. Los torrents oficiales de editores de confianza son la forma más segura de utilizar los torrents.

Utiliza una VPN con protección contra fugas y un kill switch. Evaluamos las VPN comprobando si hay fugas de IP, DNS o WebRTC y simulando cortes de conexión para ver si el kill switch bloquea el tráfico. Esas son las características que importan para la privacidad al descargar torrents.

Configura tu cliente de torrents para que utilice la interfaz de la VPN. Esto evita que el sistema recurra automáticamente a la conexión de tu proveedor de Internet si se interrumpe la VPN. No se trata de una estrategia legal, sino de una medida de control de la privacidad diseñada para reducir la exposición accidental.

Mantén tu sistema actualizado con los parches correspondientes y tu software de seguridad al día. Muchas infecciones propagadas a través de torrents se basan en que los usuarios ejecuten archivos, y no en exóticos exploits de día cero; por lo tanto, impedir la ejecución, detectar el malware conocido y bloquear los dominios maliciosos siguen siendo medidas defensivas eficaces.

Analiza las descargas antes de abrirlas. Nuestro propio producto de seguridad, Combo Cleaner, se presenta como una solución antimalware y de protección web con protección en tiempo real, análisis bajo demanda y protección de la navegación web, características que ayudan directamente a bloquear cargas maliciosas procedentes de fuentes de descarga de riesgo.

Haz una copia de seguridad de los datos importantes. Si el uso de torrents provoca un incidente de ransomware, las copias de seguridad suelen ser lo que marca la diferencia entre un inconveniente menor y una catástrofe por pérdida de datos. Ni siquiera los paquetes de seguridad con protecciones contra el ransomware son un sustituto perfecto de las copias de seguridad.

Cuando descargas archivos torrent, puedes encontrarte con instaladores falsos, malware oculto o páginas de descarga peligrosas. Combo Cleaner te ayuda a mantenerte a salvo analizando tus descargas en tiempo real y bloqueando estafas, intentos de phishing y sitios web dañinos.

Una VPN cifra su tráfico, pero su dispositivo aún necesita protección contra malware y ransomware. Combo Cleaner añade la capa de defensa que falta.

Descargar Combo CleanerAntivirusDetectar y eliminar amenazas de malware→Rastreadores públicos frente a privados

Un tracker privado restringe el acceso (a menudo mediante suscripción) y puede hacer cumplir las normas de intercambio mediante el mantenimiento de estadísticas de usuarios y requisitos de subida de archivos. Los documentos de estandarización de BitTorrent describen los «torrents privados» como torrents marcados con un indicador de privacidad, destinados a limitar la detección de pares al propio tracker privado y a impedir la detección a través de mecanismos como DHT o PEX que podrían eludir el control de acceso del tracker.

En resumen, los rastreadores privados pueden reducir parte del spam y mejorar la coherencia, pero no son una garantía universal de seguridad. El malware sigue pudiendo distribuirse en cualquier lugar donde los usuarios estén dispuestos a ejecutar archivos descargados.

Descargas por torrent frente a streaming

El streaming suele consistir en la transmisión de contenido multimedia desde un servidor a un cliente para su reproducción casi en tiempo real, en lugar de descargar primero el archivo completo. Existen varias definiciones que describen el streaming como la transmisión en tiempo real o casi en tiempo real de paquetes multimedia para su consumo inmediato.

Desde el punto de vista del riesgo, el uso de torrents suele implicar una exposición más directa entre pares, ya que el cliente se conecta a muchos otros usuarios y, a menudo, realiza cargas, mientras que el streaming suele consistir en una interacción entre cliente y servidor. Esto no significa que el streaming sea automáticamente legal o seguro; depende de la fuente. Sin embargo, la arquitectura modifica la huella de privacidad y el perfil de riesgo de malware.

Consejos para descargar archivos mediante torrent

Consejos para descargar archivos por torrent que priorizan la seguridad y la legalidad:

- Siempre que sea posible, opta por los torrents oficiales de organizaciones de confianza.

- Evita los torrents que te obliguen a ejecutar «instaladores», «cracks», «keygens» o «reproductores» sospechosos.

- Utiliza un kill switch de VPN y comprueba que no haya fugas antes de iniciar el cliente de torrents.

- Mantén actualizados el software de seguridad y el sistema operativo, y analiza los archivos descargados antes de abrirlos.

Legalidad y consecuencias

La legalidad del uso de torrents depende de dos factores fundamentales:

- Lo que estás descargando o subiendo (contenido protegido por derechos de autor autorizado frente a no autorizado).

- ¿Qué legislación se aplica en tu caso (legislación nacional, políticas del proveedor de servicios de Internet y cómo se aplica a nivel local)?

¿Es legal descargar archivos mediante torrents?

El uso de BitTorrent como tecnología no es ilegal en sí mismo. Muchos editores legítimos distribuyen software y colecciones públicas a través de BitTorrent.

El riesgo legal surge cuando el uso de redes de intercambio de archivos implica la reproducción o distribución de obras protegidas por derechos de autor sin autorización. Según la legislación estadounidense, los titulares de los derechos de autor gozan de derechos exclusivos que incluyen la reproducción y la distribución, y la violación de dichos derechos exclusivos puede constituir una infracción.

Una complicación específica de los torrents es que su uso suele implicar la subida de archivos al mismo tiempo que la descarga. El Gobierno del Reino Unido señala explícitamente que el software peer-to-peer suele compartir partes del material de tu ordenador con otros usuarios mientras se está descargando, ya que esto es fundamental para el funcionamiento de este tipo de redes. Esto hace que el uso de torrents sea jurídicamente diferente (en muchos casos) de los modelos de consumo pasivo, ya que puede implicar poner la obra a disposición de otros.

En el contexto de la Unión Europea, la normativa de la UE en materia de derechos de autor incluye derechos exclusivos como la reproducción y la comunicación o puesta a disposición del público, y las directivas de la UE armonizan estos derechos en todos los Estados miembros (aunque existen diferencias en su aplicación a nivel local).

¿Es seguro y legal descargar archivos mediante torrent en las «zonas grises»?

Algunos usuarios dan por sentado que «como está en Internet, todo vale». Desde el punto de vista legal, no es así.

- El contenido de dominio público suele poder compartirse y descargarse legalmente (siempre que se respeten las normas locales y se clasifique correctamente).

- Creative Commons o cualquier otro contenido con licencia explícita puede descargarse legalmente mediante torrent, pero debes respetar las condiciones de la licencia.

- El entretenimiento comercial y el software de pago distribuidos sin autorización suelen ser categorías de alto riesgo en lo que respecta a los litigios por infracción. Es también ahí donde el riesgo de malware suele ser mayor, ya que los atacantes se centran en las descargas «gratuitas» más solicitadas.

¿Qué pasa si me pillan descargando archivos por torrent?

Que te «pillen» puede significar cosas diferentes según el lugar. Entre las consecuencias más habituales se encuentran:

Advertencias de los proveedores de servicios de Internet o notificaciones reenviadas. En el Reino Unido, las directrices oficiales explican que los usuarios pueden recibir una carta si el titular de los derechos de autor considera que alguien ha utilizado su conexión para compartir material protegido por derechos de autor a través de redes peer-to-peer.

Reclamaciones civiles y demandas de indemnización. Los titulares de derechos pueden intentar identificar a los abonados a través de las direcciones IP y presentar reclamaciones o demandas de indemnización. Los debates sobre la aplicación de la normativa en el ámbito del P2P suelen centrarse en cómo se obtiene la identificación de los abonados a través de los datos que obran en poder de los proveedores de servicios de Internet, y en cómo los titulares de derechos concilian la aplicación de la normativa con las consideraciones relativas a la privacidad.

Escalada legal y citaciones judiciales en algunas jurisdicciones. En Estados Unidos, la DMCA incluye mecanismos de citación judicial en determinados contextos, y los recursos estadounidenses sobre derechos de autor describen cómo funcionan los marcos de aplicación de la ley en Internet. La realidad práctica es que la aplicación de la ley es desigual, pero las herramientas legales existen.

Riesgo de indemnización por daños y perjuicios (en el contexto estadounidense). Algunas directrices de cumplimiento normativo estadounidenses señalan que las infracciones pueden exponer a los usuarios a importantes indemnizaciones por daños y perjuicios civiles y, en algunos casos, a consecuencias penales, lo que ilustra por qué pensar que «solo se trata de una descarga» puede ser una suposición muy costosa.

Si recibes una notificación de tu proveedor de servicios de Internet (ISP) o una advertencia similar, lo primero que debes hacer es detener la actividad que la ha provocado (sobre todo si se trata de material no autorizado), proteger tus dispositivos (ya que los ecosistemas de torrents entrañan un alto riesgo de malware) y considerar la posibilidad de buscar asesoramiento jurídico especializado si el asunto deriva en reclamaciones legales formales.

Preguntas frecuentes (FAQ)

¿Podría tener problemas legales por descargar archivos mediante torrent?

En teoría, sí, pero depende de qué archivos descargues mediante torrent y de dónde vivas. La tecnología de torrents se utiliza para la distribución legítima, pero la descarga y la subida no autorizadas de contenidos protegidos por derechos de autor pueden acarrear responsabilidades legales. En Estados Unidos, los titulares de los derechos de autor gozan de derechos exclusivos, entre ellos los de reproducción y distribución, y la violación de dichos derechos puede constituir una infracción.

El uso de torrents también se diferencia de muchos otros modelos de consumo porque suele implicar tanto la carga como la descarga. Las directrices oficiales del Reino Unido señalan que el software peer-to-peer suele compartir partes del material de tu ordenador mientras realizas la descarga. Ese comportamiento de carga es fundamental para el sistema y constituye una de las principales razones por las que los litigios relacionados con los torrents suelen centrarse en el «intercambio», y no solo en el «visionado».

¿De qué formas puedo utilizar los torrents de forma legal?

Descargar archivos mediante torrent de forma legal es muy sencillo si te limitas a fuentes autorizadas. Entre los usos legales más habituales se incluyen:

Descarga de torrents oficiales de distribuciones de Linux y otro software de código abierto (algunos editores proporcionan enlaces de torrent específicamente para reducir la carga del servidor).

Descarga de contenidos de dominio público y con licencia abierta distribuidos a través de BitTorrent por grandes archivos digitales, incluidos millones de elementos disponibles mediante distribución por torrent.

Descargar obras con licencia Creative Commons, siempre que la licencia permita su redistribución y se cumplan los términos de la misma.

En caso de duda, lo más seguro es utilizar torrents publicados por el titular de los derechos o por organizaciones de confianza que expliquen claramente qué es lo que distribuyen y por qué.

¿De dónde se descargan los torrents?

Desde un punto de vista técnico, los torrents se obtienen a través de:

Páginas oficiales de los editores que ofrecen archivos .torrent o enlaces magnet (algo habitual en lanzamientos de código abierto y conjuntos de datos de gran tamaño).

Archivos públicos que publican archivos torrent para su distribución legal.

Sitios de indexación y comunidades que catalogan torrents (la calidad varía mucho y muchos están relacionados con contenidos no autorizados). Por motivos de seguridad, es mejor dar prioridad a las fuentes fiables y autorizadas, ya que los ecosistemas de torrents suelen ser objeto de abusos para distribuir malware y estafas.

¿Puedo contraer malware al descargar un torrent?

Sí. Las infecciones por malware relacionadas con los torrents son tan habituales que varias organizaciones de seguridad han documentado amenazas difundidas a través de los ecosistemas de torrents, incluidas campañas que distribuyen mineros de criptomonedas y otro tipo de malware a través de torrents de videojuegos y paquetes de torrents maliciosos.

La práctica que entraña mayor riesgo es descargar software «pirateado», generadores de claves o instaladores sospechosos, ya que los atacantes pueden incluir malware en lo que parece ser una versión gratuita de un producto de pago. Los estudios de seguridad han descrito en repetidas ocasiones campañas de amenazas que imitan la distribución pirata para distribuir programas de robo de información.

Para protegerte, debes analizar los archivos descargados antes de abrirlos, mantener tu sistema actualizado y evitar ejecutar archivos ejecutables desconocidos procedentes de paquetes de torrent. Para los usuarios que deseen una capa de defensa adicional, Combo Cleaner de PCrisk se presenta como una solución antimalware y de protección web que incluye protección en tiempo real y análisis bajo demanda, lo cual resulta especialmente útil para bloquear descargas maliciosas y sitios web asociados a fuentes de archivos de riesgo.

Compartir:

Rimvydas Iliavicius

Autor de guías prácticas en PCrisk.

Rimvydas es un investigador con más de cuatro años de experiencia en la industria de la ciberseguridad. Asistió a la Universidad Tecnológica de Kaunas y se graduó con una Maestría en Traducción y Localización de Textos Técnicos en 2017. Sus intereses en computadoras y tecnología lo llevaron a convertirse en un autor versátil en la industria de IT. En PCrisk, es responsable de escribir artículos prácticos detallados para Microsoft Windows.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión