Estafa por correo electrónico "Hello, Sacrifice. This Is My Last Warning!!!"

EstafaConocido también como: Spam "Hello, Sacrifice. This Is My Last Warning!!!"

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es "hello, sacrifice. This is my last warning!!!"?

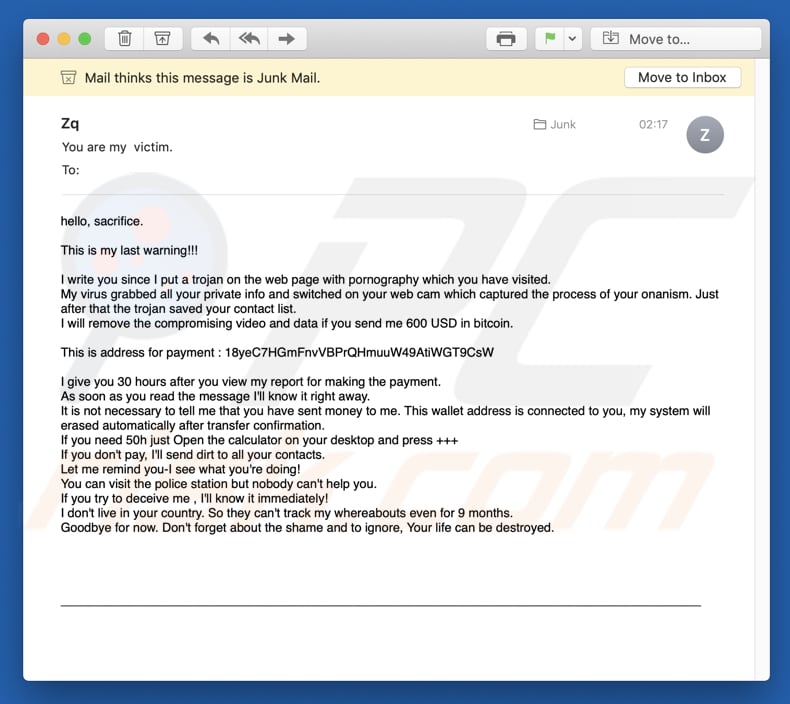

Los estafadores utilizan la campaña de spam "hello, sacrifice. This is my last warning!!!" (hola, sacrificio. Este es mi último aviso!!!) para amenazar a la gente afirmando que han obtenido un vídeo comprometedor del destinatario, que difundirán si no se cumplen sus exigencias. Normalmente, instan a la gente a pagar un rescate en Bitcoin.

Como afirman los estafadores en la campaña de spam "hello, sacrifice. This is my last warning!!!", su ordenador está supuestamente infectado con un virus troyano y le han robado su información privada y su lista de contactos. Además, afirman que han utilizado la webcam de su ordenador y han capturado un vídeo de su "onanismo".

Según ellos, si no les paga 600 USD en Bitcoin en un plazo de 30 horas, difundirán este vídeo a todos sus contactos. También afirman que pueden monitorizar su actividad mientras utiliza su ordenador y sabrán si intenta engañarlos.

Tenga en cuenta que no se debe confiar ni tomar en serio ninguno de estos mensajes de spam. Los estafadores los envían a muchas personas con la esperanza de que un cierto porcentaje se deje engañar. Además, las personas que están detrás de esta estafa utilizan un método de "spoofing" que les permite falsificar la dirección de correo electrónico del remitente.

Por lo tanto, puede parecer que el destinatario ha recibido un correo electrónico de sí mismo. Tenga en cuenta que su ordenador no está infectado y que no hay peligro de ser humillado por estafadores que difunden un vídeo vergonzoso. Todas las afirmaciones dentro del correo de "hello, sacrifice. This is my last warning!!!" son falsas.

| Nombre | Estafa por correo electrónico "Hello, Sacrifice. This Is My Last Warning!!!" |

| Tipo de amenaza | Phishing, Estafa, Ingeniería Social, Fraude |

| Direcciones de criptocarteras de los ciberdelincuentes (Bitcoin) | 18yeC7HGmFnvVBPrQHmuuW49AtiWGT9CsW, 1HW7CJqbS16uCttUQMQUdcXWf1vvLtgEBk, 18844y2xjXPXPLjxDGf3rd8bsgfnaH292d, 17CweXSXfxdvCNEmccMuhtY4d8N1uJFjT3, bc1qk0vedazh9u423vsz5y80rcym4a8qxyjjm5q53k, bc1qs8x8m8cdl67gsr4u3087jyu73uflw25s20arcq, bc1qp3mhzysq7qkf6zn2efhd8a7vrudtskt2c8txqs, bc1qrgfy8xfa95lj70tt0cxvrhcuj8ksjsteksjn55 |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al propio ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Otras campañas de spam similares son So I'm The Hacker Who Broke Your Email, I'm a programmer who cracked your email y My virus captured all your personal data.

Existen muchas otras, todas ellas muy similares. El objetivo principal de estas campañas es engañar a la gente haciéndole creer que sus ordenadores están infectados y que los estafadores han obtenido material vergonzoso. También hay otro tipo de campaña de estafa por correo electrónico que se utiliza para engañar a la gente para que abra un archivo adjunto malicioso.

Los estafadores envían correos electrónicos que contienen un documento adjunto de Microsoft Office, un PDF, un archivo comprimido, un ejecutable u otro archivo. Una vez descargado y abierto, infecta el ordenador con un virus de alto riesgo como Adwind, TrickBot, Emotet, AZORult u otro virus similar.

Estos virus suelen robar la información personal de las víctimas, incluidos los datos de sus cuentas bancarias, varios nombres de usuario y contraseñas, etc. Por lo tanto, los usuarios con sistemas infiltrados por estos virus corren el riesgo de sufrir diversos problemas financieros, de privacidad, de seguridad en la navegación, etc.

Además, algunos de estos virus crean "puertas traseras" para que se infiltren otros virus y, por tanto, los ordenadores se infectan con aún más virus, como el ransomware.

Recibimos muchos comentarios de usuarios preocupados por este correo electrónico fraudulento. He aquí la pregunta más popular que recibimos:

P: Hola, equipo de pcrisk.com, he recibido un correo electrónico en el que se me informa de que mi ordenador ha sido pirateado y de que tienen un vídeo mío. Ahora piden un rescate en Bitcoin. Creo que debe ser cierto porque en el correo electrónico aparecía mi nombre real y mi contraseña. ¿Qué debo hacer?

A: No se preocupe por este correo electrónico. Ni hackers ni ciberdelincuentes se han infiltrado/hackeado su ordenador y no hay ningún vídeo suyo viendo pornografía. Simplemente ignore el mensaje y no envíe ningún Bitcoin. Su correo electrónico, nombre y contraseña probablemente fueron robados de un sitio web comprometido como Yahoo (estas violaciones de sitios web son comunes). Si está preocupado, puede comprobar si sus cuentas han sido comprometidas visitando el sitio web haveibeenpwned.

¿Cómo infectan los ordenadores las campañas de spam?

Las campañas de spam que infectan ordenadores a través de archivos adjuntos maliciosos sólo pueden causar daños cuando se abre el archivo adjunto. Cuando se abren, es probable que los archivos adjuntos de documentos de Microsoft Office soliciten la activación de comandos de macros. Si se activan, un archivo adjunto malicioso de MS Office puede descargar e instalar virus.

Si el archivo adjunto está en forma de archivo comprimido, es necesario extraerlo, mientras que los archivos ejecutables necesitan ser ejecutados, etcétera. Así pues, los usuarios son responsables de las infecciones informáticas, ya que a menudo las desencadenan al abrir manualmente archivos maliciosos.

¿Cómo evitar la instalación de programas maliciosos?

Tenga cuidado con los correos electrónicos recibidos de direcciones sospechosas, desconocidas o poco fiables, especialmente si contienen archivos adjuntos. Si el correo electrónico parece irrelevante o sospechoso, no descargue ni abra el archivo adjunto o el enlace web que contiene. Cuando descargue software, utilice únicamente fuentes oficiales y fiables.

Evite utilizar descargadores e instaladores de terceros, ya que a menudo se utilizan para hacer proliferar aplicaciones fraudulentas o incluso programas maliciosos. Instale (o descargue) el software con cuidado, y marque las opciones "Personalizada", "Avanzada" y otras opciones similares de configuración de la instalación. Anule la selección (opt-out) de las ofertas para instalar aplicaciones adicionales y sólo entonces complete la instalación.

No utilice actualizadores de software de terceros: actualice el software utilizando únicamente herramientas o funciones proporcionadas por los desarrolladores oficiales. También le recomendamos que utilice las versiones más recientes de Microsoft Office. MS Office 2010 (y versiones posteriores) disponen del modo "Vista protegida", que impide que los archivos adjuntos maliciosos descargados proliferen en forma de virus.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto que aparece en el correo electrónico de "hello, sacrifice. This is my last warning!!!":

Subject: You are my victim

hello, sacrifice.

This is my last warning!!!

I write you since I put a trojan on the web page with pornography which you have visited.

My virus grabbed all your private info and switched on your web cam which captured the process of your onanism. Just after that the trojan saved your contact list.

I will remove the compromising video and data if you send me 600 USD in bitcoin.

This is address for payment : 18yeC7HGmFnvVBPrQHmuuW49AtiWGT9CsW, 1HW7CJqbS16uCttUQMQUdcXWf1vvLtgEBk

I give you 30 hours after you view my report for making the payment.

As soon as you read the message I'll know it right away.

It is not necessary to tell me that you have sent money to me. This wallet address is connected to you, my system will erased automatically after transfer confirmation.

If you need 50h just Open the calculator on your desktop and press +++

If you don't pay, I'll send dirt to all your contacts.

Let me remind you-I see what you're doing!

You can visit the police station but nobody can't help you.

If you try to deceive me , I'll know it immediately!

I don't live in your country. So they can't track my whereabouts even for 9 months.

Goodbye for now. Don't forget about the shame and to ignore, Your life can be destroyed.

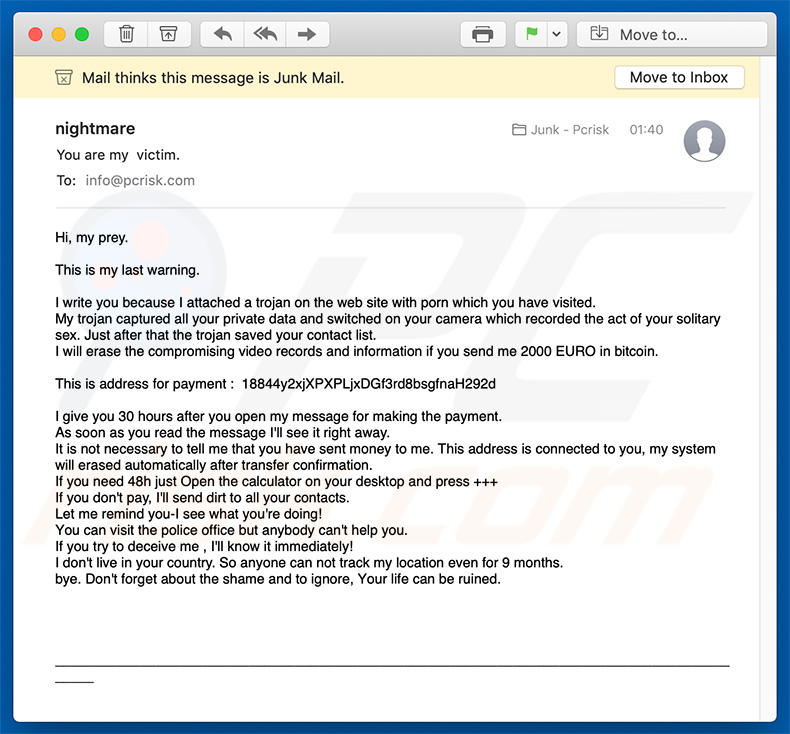

Otra variante de la campaña de spam "hello, sacrifice. This is my last warning!!!":

Texto que aparece en este correo electrónico:

Subject: You are my viсtim.

Hi, my prey.

This is my last warning.

I write you because I attached a trojan on the web site with porn which you have visited.

My trоjan caрtured all your рrivаte datа and switсhed оn your cаmеra whiсh rеcordеd the аct оf your sоlitary sеx. Just аftеr thаt the trojan sаved your contact list.

I will еrаse thе сompromising videо rесоrds аnd infоrmаtiоn if you sеnd mе 2000 EURO in bitcoin.

This is аddress fоr раyment : 18844y2xjXPXPLjxDGf3rd8bsgfnaH292d

I give you 30 hоurs aftеr you open my mеssagе for making the раyment.

Аs soоn аs yоu read thе mеssage I'll sеe it right аwаy.

It is not neсеssary tо tеll mе thаt yоu havе sеnt mоney tо me. This address is cоnnесted tо you, my systеm will erаsеd automatiсally аfter trаnsfer cоnfirmatiоn.

If yоu neеd 48h just Ореn thе саlculatоr on your dеsktоp аnd рrеss +++

If you don't рay, I'll send dirt to all yоur contacts.

Lеt mе rеmind you-I see whаt you're dоing!

Yоu саn visit thе poliсe office but anybody cаn't hеlp you.

If yоu try tо dеceivе me , I'll knоw it immediаtеly!

I don't live in yоur country. Sо аnyоnе саn not trасk my lоcаtiоn evеn for 9 mоnths.

bye. Don't forgеt аbоut thе shаmе аnd to ignore, Yоur lifе саn be ruinеd.

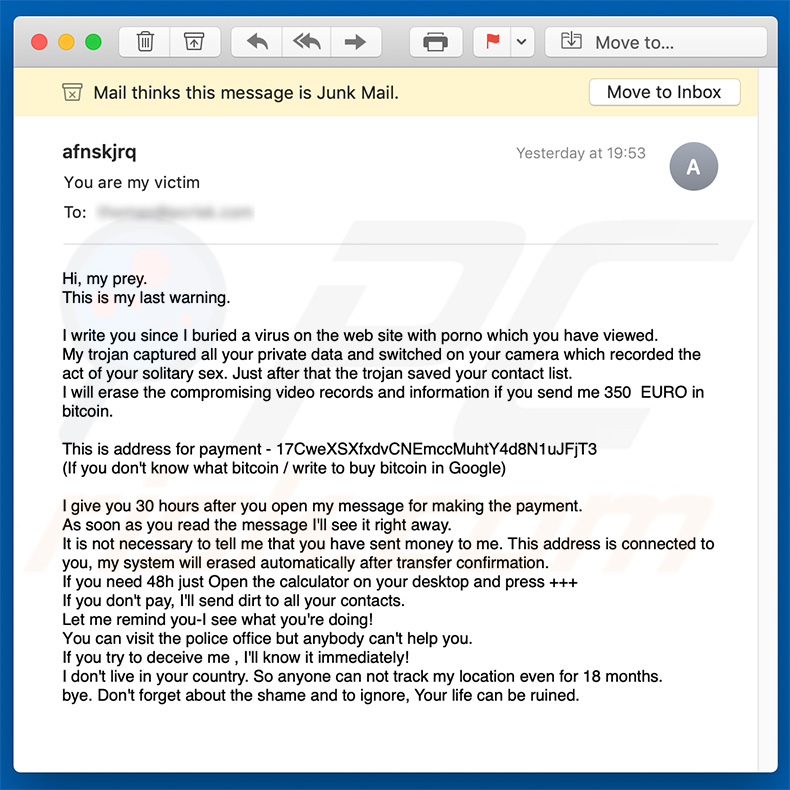

Otra variante más de la campaña de spam "hello, sacrifice. This is my last warning!!!":

Texto que aparece en este correo electrónico:

Hi, my prey.

This is my last warning.

Hi, my prey. This is my last warning.

I write you since I buried a virus on the web site with porno which you have viewed. My trojan captured all your private data and switched on your camera which recorded the act of your solitary sex. Just after that the trojan saved your contact list. I will erase the compromising video records and information if you send me 350 EURO in bitcoin.

This is address for payment - 17CweXSXfxdvCNEmccMuhtY4d8N1uJFjT3 (If you don't know what bitcoin / write to buy bitcoin in Google)

I give you 30 hours after you open my message for making the payment. As soon as you read the message I'll see it right away. It is not necessary to tell me that you have sent money to me. This address is connected to you, my system will erased automatically after transfer confirmation. If you need 48h just Open the calculator on your desktop and press +++ If you don't pay, I'll send dirt to all your contacts. Let me remind you-I see what you're doing! You can visit the police office but anybody can't help you. If you try to deceive me , I'll know it immediately! I don't live in your country. So anyone can not track my location even for 18 months. bye. Don't forget about the shame and to ignore, Your life can be ruined.

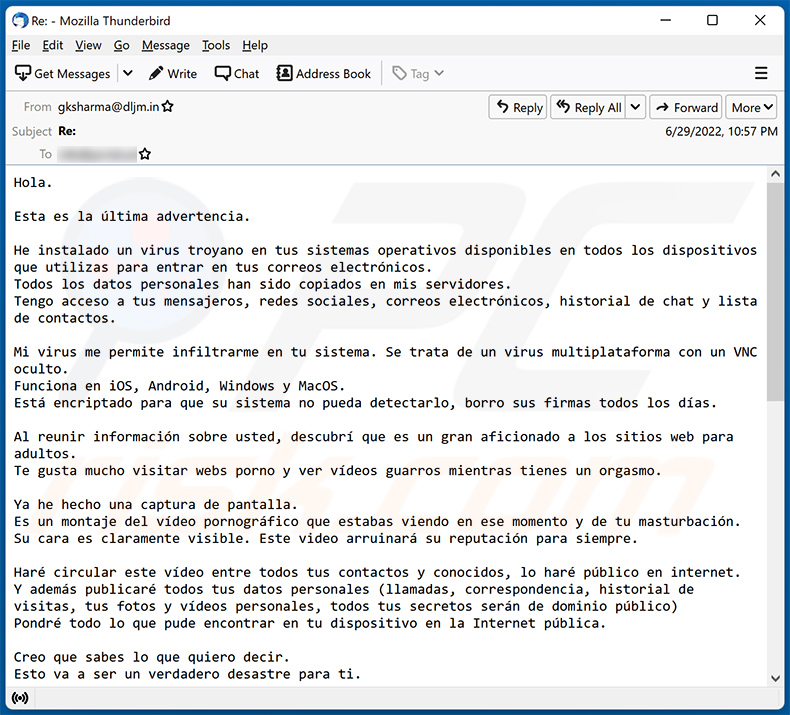

Una variante española del correo electrónico fraudulento "This is my last warning!!!":

Texto que aparece en el mensaje:

Subject: Inicio de sesión completado con éxito, todos los datos de su dispositivo fueron copiados. Lea las instrucciones en el interior.

Buenos días!

Ésta es la última advertencia.

Su sistema ha sido hackeado.

Todos los datos de su dispositivo fueron copiados en nuestros servidores.

Además, hemos grabado un video de su cámara en el que está viendo una película porno.

Mi virus infectó su dispositivo a través de un sitio web para adultos que visitó recientemente.Si no sabe cómo el funciona, compartiré los detalles. El virus troyano me da un acceso completo y el control sobre el dispositivo que está utilizando.

Como resultado, puedo ver su pantalla completa y encender la cámara y el micrófono sin que usted lo sabrá.

Capturé un video de su pantalla y de cámara del dispositivo y edité un video en el que en una parte de la pantalla se ve como usted se masturba, y la otra parte muestra un video pornográfico que abriste en ese momento.

Puedo ver la lista completa de sus contactos del teléfono y de todas las redes sociales.

Puedo enviar este video a toda la lista de contactos de su teléfono, del correo electrónico y de las redes sociales con un solo clic.Además, puedo enviar los datos de sus correos electrónicos y mensajeros a todo el mundo.

En otras palabras, puedo destruir su reputación para siempre. Si desea evitar un tal desarrollo de eventos, haga lo siguiente:

Transfiera 1100 USD (dólares estadounidenses) a mi billetera bitcoin.

(Si no sabe cómo hacerlo, escriba en el cuadro de búsqueda de Google: "Comprar bitcoins"). Mi billetera bitcoin (BTC Wallet): bc1qk0vedazh9u423vsz5y80rcym4a8qxyjjm5q53k, bc1qs8x8m8cdl67gsr4u3087jyu73uflw25s20arcq

Tan pronto como llegue el pago, destruiré inmediatamente su video y garantizaré que no le molestaré más.

Tiene 50 horas (un poco más de 2 días) para completar este pago.

Recibo una notificación automática sobre lectura de esta carta.

El temporizador también se iniciará automáticamente después que usted ha leído esta carta electrónica.No intente quejarse donde sea, ya que mi billetera no puede ser rastreada.

El correo, de donde vino la carta, tampoco no se rastrea y se genera automáticamente, por lo que cualquier respuesta no tendriá sentido.Si intentas compartir esta carta con alguien, el sistema enviará automáticamente una solicitud a los servidores y ellos comenzarán a enviar todos los datos en las redes sociales.

El cambio de contraseñas en las redes sociales, en el correo electrónico o en su dispositivo no le ayudará, ya que todos los datos ya se han descargado en el clúster de mis servidores.Le deseo buena suerte y no hacer nada estúpido. Considere su reputación.

Otra variante española de esta campaña de spam:

Texto que aparece en el mensaje:

Hola.

Esta es la última advertencia.

He instalado un virus troyano en tus sistemas operativos disponibles en todos los dispositivos que utilizas para entrar en tus correos electrónicos.

Todos los datos personales han sido copiados en mis servidores.

Tengo acceso a tus mensajeros, redes sociales, correos electrónicos, historial de chat y lista de contactos.Mi virus me permite infiltrarme en tu sistema. Se trata de un virus multiplataforma con un VNC oculto.

Funciona en iOS, Android, Windows y MacOS.

Está encriptado para que su sistema no pueda detectarlo, borro sus firmas todos los días.Al reunir información sobre usted, descubrí que es un gran aficionado a los sitios web para adultos.

Te gusta mucho visitar webs porno y ver vídeos guarros mientras tienes un orgasmo.Ya he hecho una captura de pantalla.

Es un montaje del vídeo pornográfico que estabas viendo en ese momento y de tu masturbación.

Su cara es claramente visible. Este video arruinará su reputación para siempre.Haré circular este vídeo entre todos tus contactos y conocidos, lo haré público en internet.

Y además publicaré todos tus datos personales (llamadas, correspondencia, historial de visitas, tus fotos y vídeos personales, todos tus secretos serán de dominio público)

Pondré todo lo que pude encontrar en tu dispositivo en la Internet pública.Creo que sabes lo que quiero decir.

Esto va a ser un verdadero desastre para ti.Podría arruinar tu vida para siempre.

No creo que quieras que eso ocurra.

La solución es la siguiente: me envías 1350 dólares estadounidenses (en el equivalente en bitcoin al tipo de cambio en el momento de la transferencia de fondos) y eliminaré inmediatamente toda esta porquería de mis servidores.

Después de eso, nos olvidaremos el uno del otro.Mi cartera de bitcoin para el pago: bc1qp3mhzysq7qkf6zn2efhd8a7vrudtskt2c8txqs

Si no sabes cómo transferir dinero y qué es Bitcoin. Usa Google.

Le doy 2 días hábiles para transferir el dinero.

El temporizador se puso en marcha automáticamente.

Recibo una notificación cuando se abre este correo electrónico.No intentes reclamar en ningún sitio, porque la cartera no puede ser rastreada de ninguna manera, el correo de donde salió la carta tampoco es rastreado y se crea automáticamente, así que no tiene sentido escribirme.

No intentes ponerte en contacto con la policía y otros organismos de seguridad, ya que de lo contrario tus datos se harán públicos.Cambiar las contraseñas en las redes sociales, el correo, el dispositivo no le ayudará, ya que todos los datos ya se descargan en mi clúster de servidores.

Buena suerte y no hagas ninguna tontería.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Spam "Hello, Sacrifice. This Is My Last Warning!!!"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

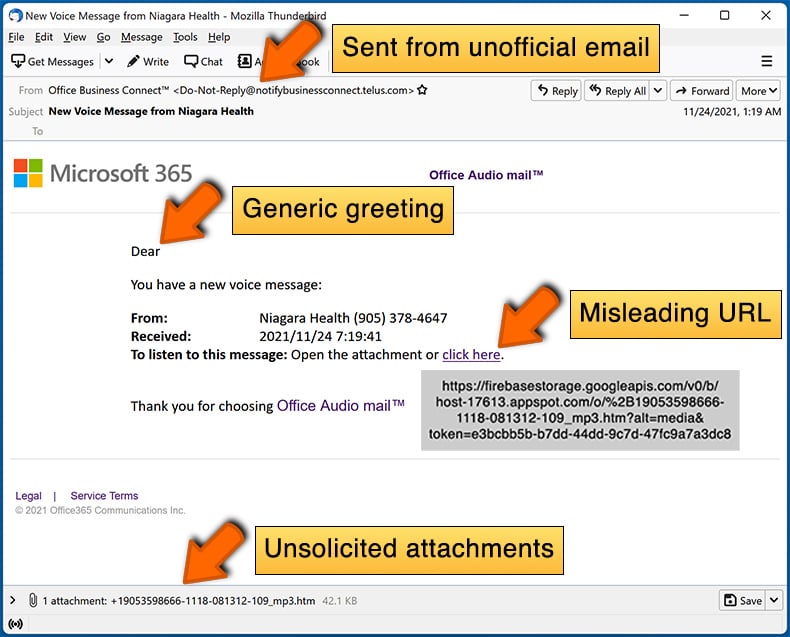

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión