Cómo eliminar el malware Albiriox de tu dispositivo Android

TroyanoConocido también como: Albiriox RAT (troya de acceso remoto)

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Albiriox?

Albiriox es un sofisticado troyano de acceso remoto (RAT) específico para Android con amplias capacidades de troyano bancario. Su lista de objetivos abarca más de 400 bancos y servicios financieros.

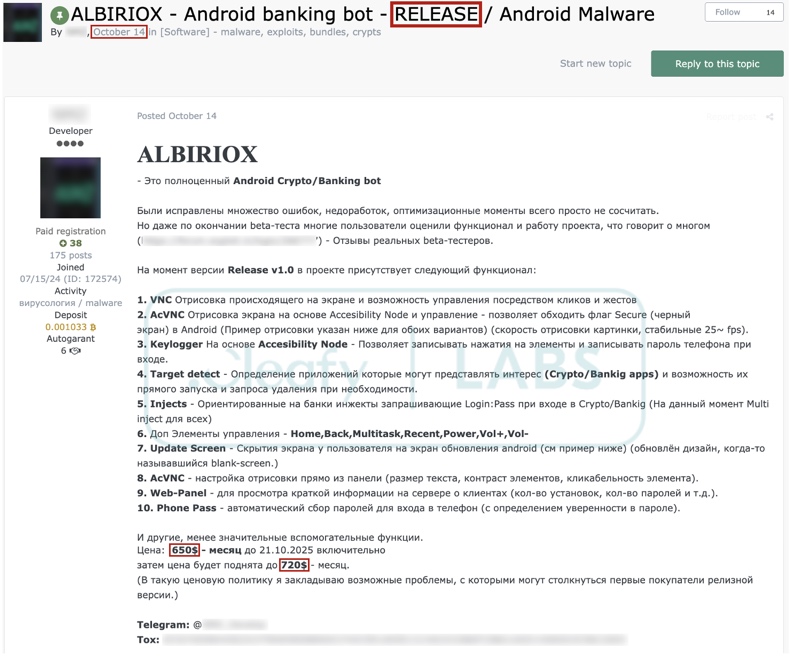

Este malware apareció por primera vez en septiembre de 2025 y, un mes después, se ofreció como MaaS (malware como servicio). En el momento de redactar este artículo, Albiriox se encuentra en fase de desarrollo activo. Las pruebas indican que los operadores del RAT son hablantes de ruso.

Descripción general del malware Albiriox

Las infecciones conocidas de Albiriox se basaban en un dropper. Este presentaba a la víctima una interfaz falsa de «Actualización del sistema» que solicitaba diversos permisos. Fundamentalmente, necesitaba obtener permisos para utilizar los servicios de accesibilidad de Android e instalar aplicaciones de terceros («Instalar aplicaciones desconocidas»). Una vez concedidos, el dropper infiltraba Albiriox.

La dependencia de un dropper no es la única técnica antidetección utilizada por esta infección. La carga útil (Albiriox) se descomprime dinámicamente y cuenta con código ofuscado. Los operadores del malware también ofrecen una herramienta antidetección adicional de otro desarrollador.

Tras infiltrarse con éxito, establece comunicación con su servidor C&C (Comando y Control) a través de una conexión TCP Socket sin cifrar. La primera acción es recopilar datos relevantes del dispositivo y enviarlos al servidor C&C (es decir, ID del hardware, modelo del smartphone, versión del sistema operativo Android, etc.).

Como troyano de acceso remoto (RAT), Albiriox permite el acceso y control remotos de los equipos infectados. Albiriox permite un nivel de control cercano al del usuario. Introduce un módulo de acceso remoto basado en VNC (Virtual Network Computing). El troyano permite la interacción en tiempo real con el dispositivo infectado. Puede transmitir en directo la pantalla, interactuar con la interfaz, simular gestos (por ejemplo, clics, pulsaciones, deslizamientos, etc.) y ejecutar diversos comandos. Por lo tanto, Albiriox es capaz de realizar actividades maliciosas en tiempo real.

El RAT puede mostrar tres tipos de superposiciones: pantallas que simulan actualizaciones legítimas del sistema, pantallas en negro para ocultar toda actividad y pantallas de phishing que imitan aplicaciones auténticas.

Los servicios de accesibilidad están diseñados para ayudar a los usuarios que lo necesitan a interactuar con los dispositivos. Al abusar de estos servicios, los programas maliciosos obtienen todas sus capacidades (por ejemplo, leer la pantalla, simular la pantalla táctil, interactuar con el teclado, etc.). Los servicios de accesibilidad de Android son cruciales para Albiriox a la hora de realizar transacciones fraudulentas y otras operaciones financieras, ya que muchas aplicaciones relacionadas bloquean o advierten sobre los intentos de capturar y grabar la pantalla.

En el momento de la investigación, Albiriox incluía más de 400 objetivos codificados, entre los que se encontraban aplicaciones bancarias, de procesamiento de pagos, de intercambio de criptomonedas, de monederos electrónicos y otras relacionadas con las finanzas. Más de la mitad de las aplicaciones están relacionadas con las criptomonedas y más de un centenar son aplicaciones bancarias. La red que cubre este malware es mundial; los servicios a los que ataca no se limitan a una sola región.

Albiriox recopila una lista del software instalado. Realiza un seguimiento de las aplicaciones abiertas y puede iniciarlas por sí mismo. Mientras interactúa con el dispositivo en tiempo real, el troyano puede utilizar la superposición negra y ocultar actividades, como transacciones y transferencias fraudulentas.

Una vez que se inicia una aplicación de interés, Albiriox puede realizar un ataque de superposición. Esto implica cubrir el software con una pantalla de phishing que imita perfectamente al original y registra la información introducida (por ejemplo, ID, contraseñas, frases de contraseña, códigos 2FA/MFA, información de identificación personal, números de tarjetas de crédito/débito, etc.).

Algunos de los otros comandos que Albiriox puede ejecutar en los dispositivos incluyen: obtener/restablecer/eliminar datos de bloqueo del dispositivo (por ejemplo, patrón, contraseña o PIN), abrir «Aplicaciones recientes», seleccionar el botón/opción «Atrás» y «Inicio», poner el dispositivo en modo de suspensión, activar el dispositivo, aumentar/disminuir el volumen, desinstalar aplicaciones, introducir texto en campos seleccionados, etc.

Vale la pena reiterar que, en el momento de redactar este artículo, Albiriox aún se encuentra en fase de desarrollo. Por lo tanto, las futuras variantes de este RAT pueden tener capacidades y características adicionales o diferentes.

En resumen, la presencia de software malicioso como Albiriox en los dispositivos puede provocar graves problemas de privacidad, pérdidas económicas significativas y robo de identidad.

| Nombre | Albiriox RAT (troya de acceso remoto) |

| Tipo de amenaza | Malware para Android, aplicación maliciosa, troyano, troyano de acceso remoto, herramienta de administración remota, RAT. |

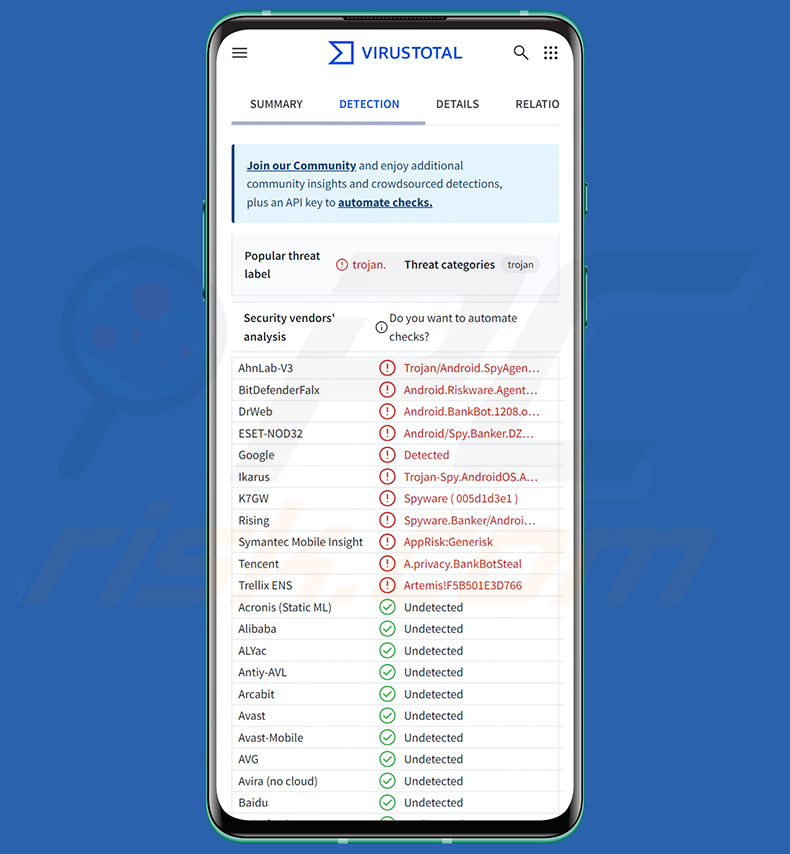

| Nombres de detección | AhnLab-V3 (Trojan/Android.SpyAgent.1313398), Combo Cleaner (Android.Riskware.Agent.aARLK), ESET-NOD32 (Android/Spy.Banker.DZC Trojan), Symantec Mobile Insight (AppRisk:Generisk), Lista completa (VirusTotal) |

| Síntomas | El dispositivo funciona con lentitud, la configuración del sistema se modifica sin el permiso del usuario, aparecen aplicaciones sospechosas y el consumo de datos y batería aumenta considerablemente. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario/contraseñas, etc.), disminución del rendimiento del dispositivo, agotamiento rápido de la batería, disminución de la velocidad de Internet, pérdidas importantes de datos, pérdidas económicas, robo de identidad (las aplicaciones maliciosas pueden hacer un uso indebido de las aplicaciones de comunicación). |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de troyanos de acceso remoto específicos para Android

Hemos escrito sobre numerosos programas maliciosos; Fantasy Hub, BankBot, Asur, G700 y BingoMod son solo algunos de nuestros artículos sobre RAT dirigidos a dispositivos Android.

Los troyanos de acceso remoto pueden ser increíblemente versátiles y permiten a los atacantes asumir el control total de los dispositivos. Sin embargo, independientemente de cómo funcione el malware, su presencia en el sistema pone en peligro la integridad del dispositivo y la privacidad del usuario. Por lo tanto, todas las amenazas deben eliminarse inmediatamente tras su detección.

¿Cómo se infiltró Albiriox en mi dispositivo?

Como se mencionó anteriormente, Albiriox se ofrece como MaaS en foros de hackers. Por lo tanto, la forma en que se distribuye puede depender de los ciberdelincuentes que lo utilizan (es decir, los métodos pueden variar entre los distintos ataques).

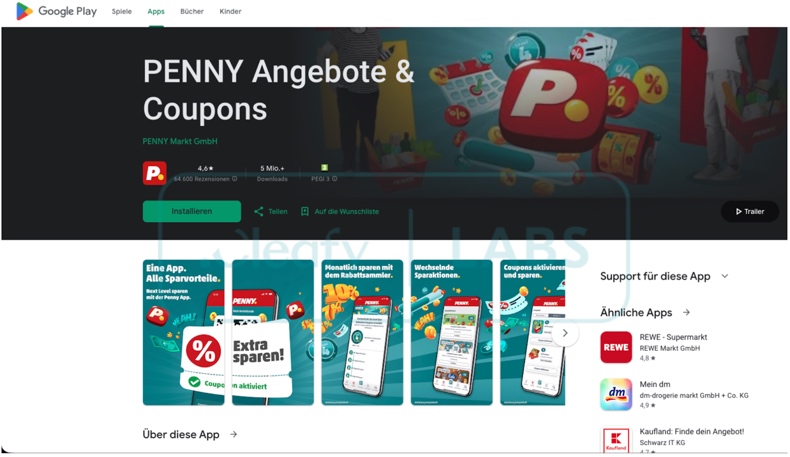

La primera campaña conocida tuvo lugar antes del lanzamiento del troyano MaaS en octubre de 2025. Se trataba de una campaña pequeña y limitada, dirigida a usuarios austriacos. Comenzó con spam por SMS que contenía una URL acortada que llevaba a los destinatarios a un sitio web que imitaba una página de Google Play Store en alemán. Promocionaba una aplicación falsa para la cadena de supermercados de descuento Penny. El dropper de Albiriox se descargaba directamente desde esta página web fraudulenta.

En otra versión de la campaña Penny, la descarga del dropper era indirecta. La página indicaba que el enlace de descarga se enviaría a través de WhatsApp Messenger y solicitaba a los usuarios que proporcionaran sus números de teléfono.

En concreto, se pidió a los usuarios que seleccionaran la gasolinera en la que deseaban obtener descuentos, «giraran una ruleta» para conocer el importe del descuento y que introdujeran su número de teléfono con la promesa de que un representante se pondría en contacto con ellos rápidamente. La campaña estaba geolocalizada y solo recopilaba números austriacos, que luego se enviaban al bot de Telegram de los ciberdelincuentes.

Es muy probable que se utilicen otros disfraces y técnicas de proliferación. Las tácticas de ingeniería social y phishing son habituales. Por lo general, los programas maliciosos se presentan como contenido normal o se incluyen en paquetes con contenido normal.

Los métodos de distribución de malware más frecuentes incluyen: canales de descarga poco fiables (por ejemplo, sitios de software gratuito y alojamiento de archivos gratuito, redes de intercambio P2P, tiendas de aplicaciones de terceros, etc.), descargas drive-by (sigilosas y engañosas), estafas en línea, archivos adjuntos o enlaces maliciosos en spam (por ejemplo, correos electrónicos, mensajes privados/directos, SMS, publicaciones en redes sociales, etc.), publicidad maliciosa, contenido pirateado, herramientas de activación de software ilegal («cracks») y actualizaciones falsas.

Algunos programas maliciosos pueden propagarse por sí mismos a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

¿Cómo evitar la instalación de malware?

La precaución es fundamental para garantizar la seguridad del dispositivo y del usuario. Por lo tanto, investigue siempre el software leyendo los términos y las reseñas de expertos/usuarios, inspeccionando los permisos necesarios y verificando la legitimidad del desarrollador. Descargue solo de fuentes oficiales y verificadas. Active y actualice los programas utilizando funciones/herramientas genuinas, ya que las obtenidas de terceros pueden contener malware.

Ten cuidado al navegar, ya que Internet está plagado de contenido falso y malicioso. No abras archivos adjuntos ni enlaces que encuentres en comunicaciones sospechosas o irrelevantes (por ejemplo, correos electrónicos, mensajes privados o directos, SMS, etc.).

Es fundamental tener instalado un antivirus de confianza y mantenerlo actualizado. Se debe utilizar software de seguridad para realizar análisis periódicos del sistema y eliminar amenazas activas y potenciales.

Captura de pantalla de una página falsa de Google Play Store que difunde Albiriox (fuente de la imagen: Cleafy LABS):

Captura de pantalla de Albiriox promocionado en un foro de hackers (fuente de la imagen: Cleafy LABS):

Menú rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador web Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador web Firefox?

- ¿Cómo restablecer el navegador web Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en «modo seguro»?

- ¿Cómo comprobar el uso de batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado predeterminado?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

Eliminar el historial de navegación del navegador web Chrome:

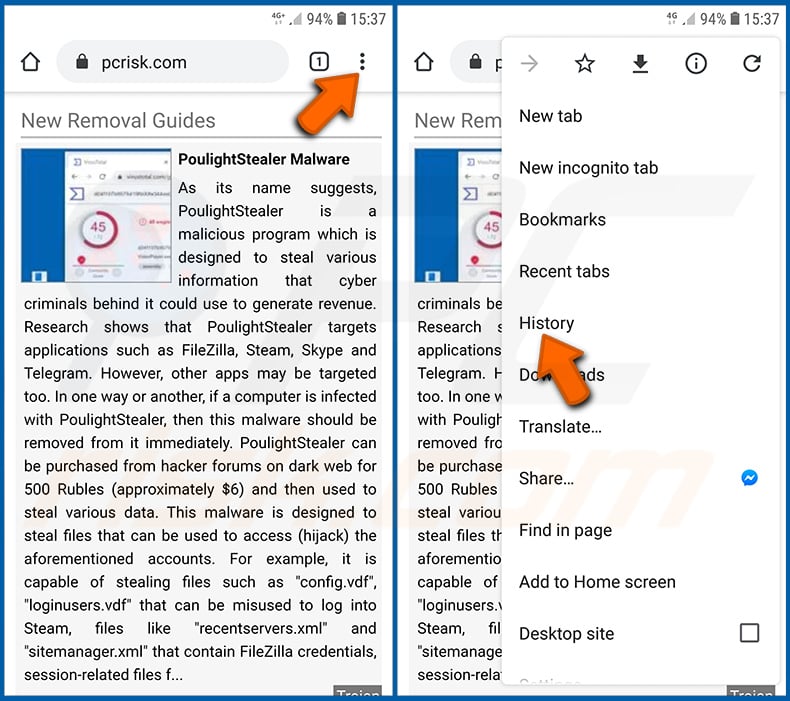

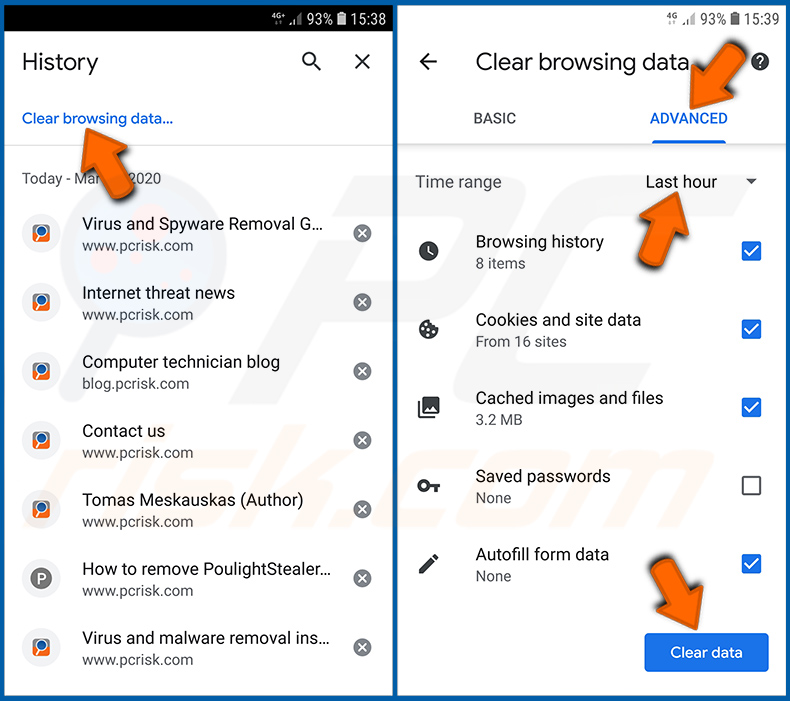

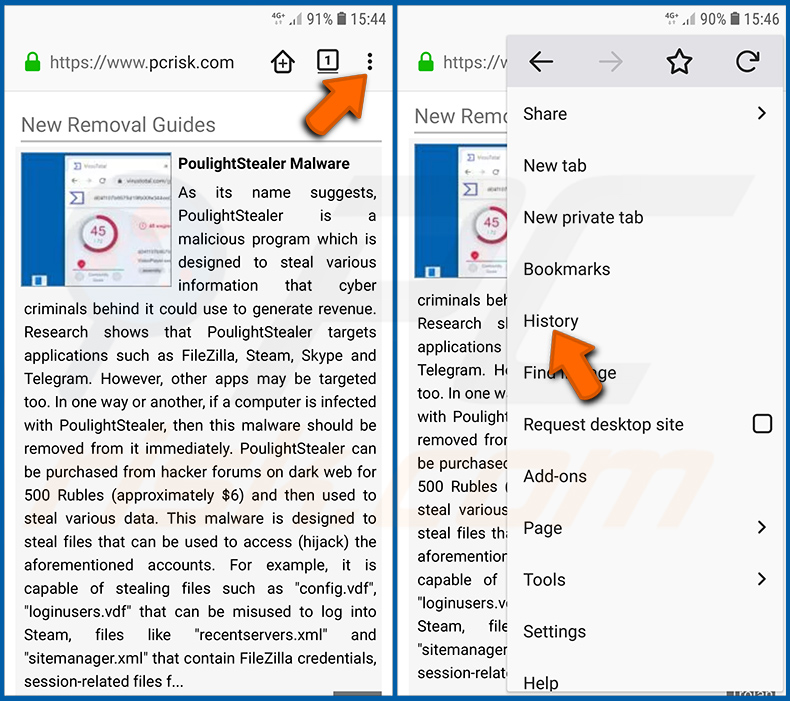

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

Pulsa «Borrar datos de navegación», selecciona la pestaña «AVANZADO», elige el intervalo de tiempo y los tipos de datos que deseas eliminar y pulsa «Borrar datos».

Desactivar las notificaciones del navegador en el navegador web Chrome:

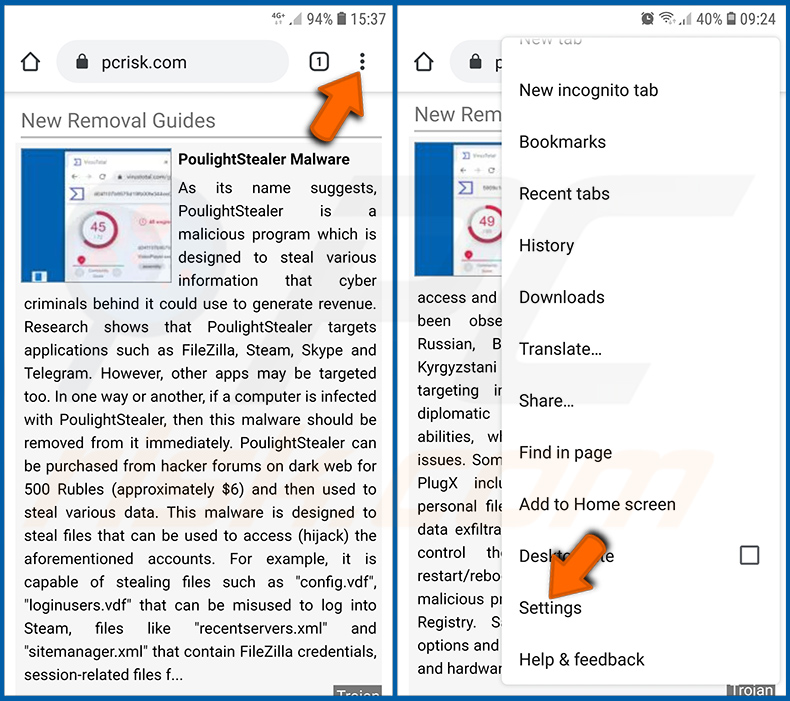

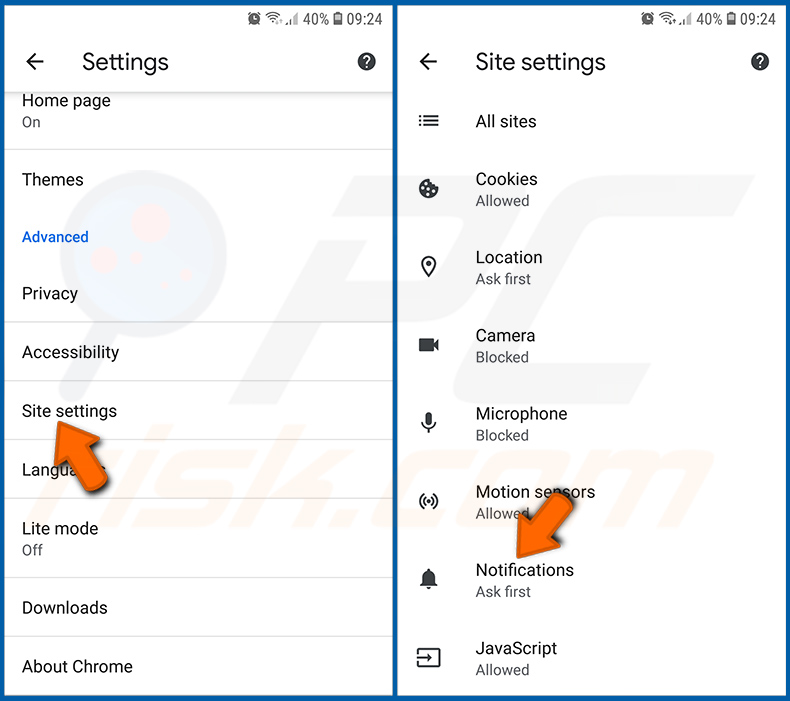

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Configuración» en el menú desplegable que se abre.

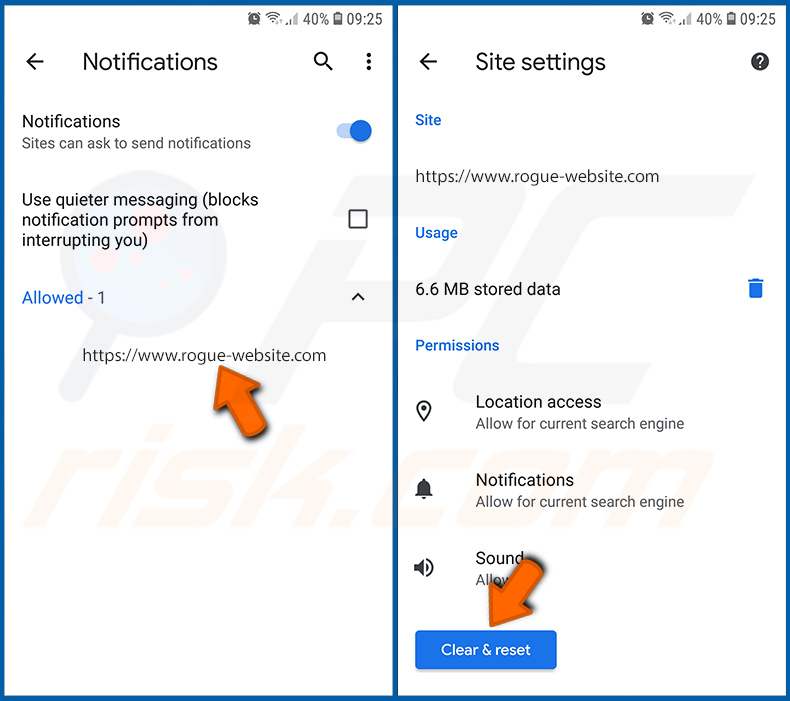

Desplácese hacia abajo hasta que vea la opción «Configuración del sitio» y púlsela. Desplácese hacia abajo hasta que vea la opción «Notificaciones» y púlsela.

Busca los sitios web que envían notificaciones del navegador, pulsa sobre ellos y haz clic en «Borrar y restablecer». Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, cuando vuelvas a visitar el mismo sitio, es posible que te solicite el permiso de nuevo. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección «Bloqueado» y ya no le volverá a solicitar el permiso).

Restablecer el navegador web Chrome:

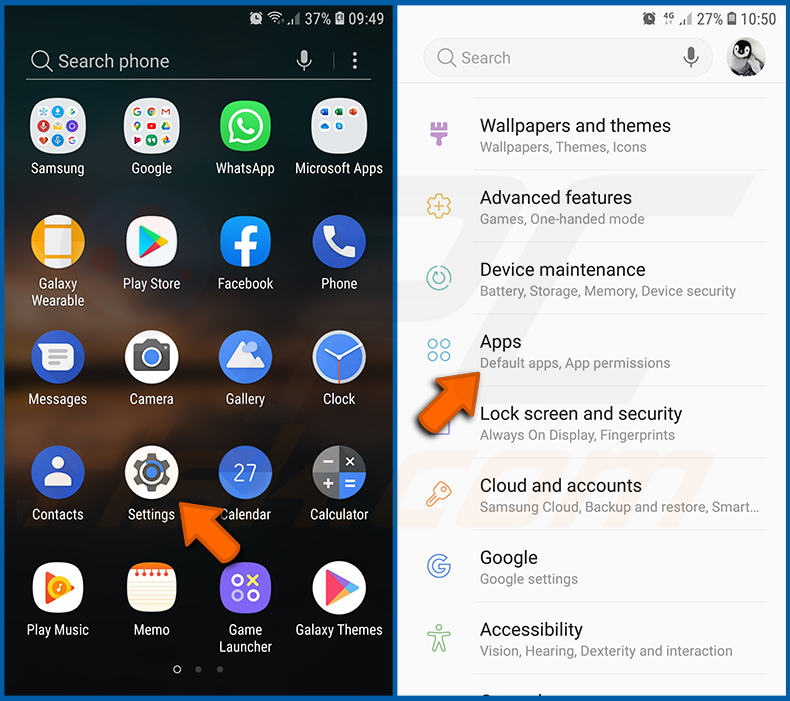

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

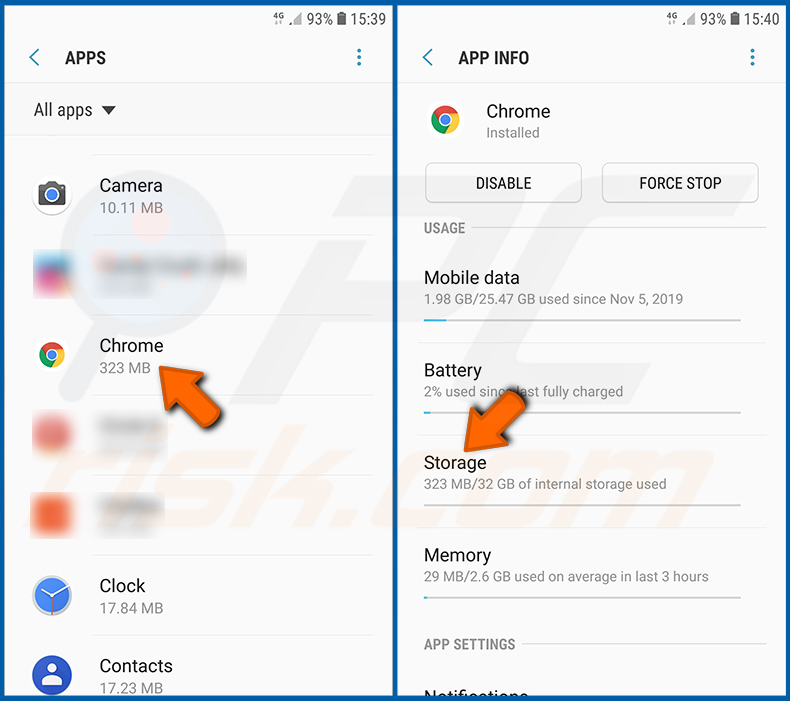

Desplázate hacia abajo hasta encontrar la aplicación «Chrome», selecciónala y pulsa la opción «Almacenamiento».

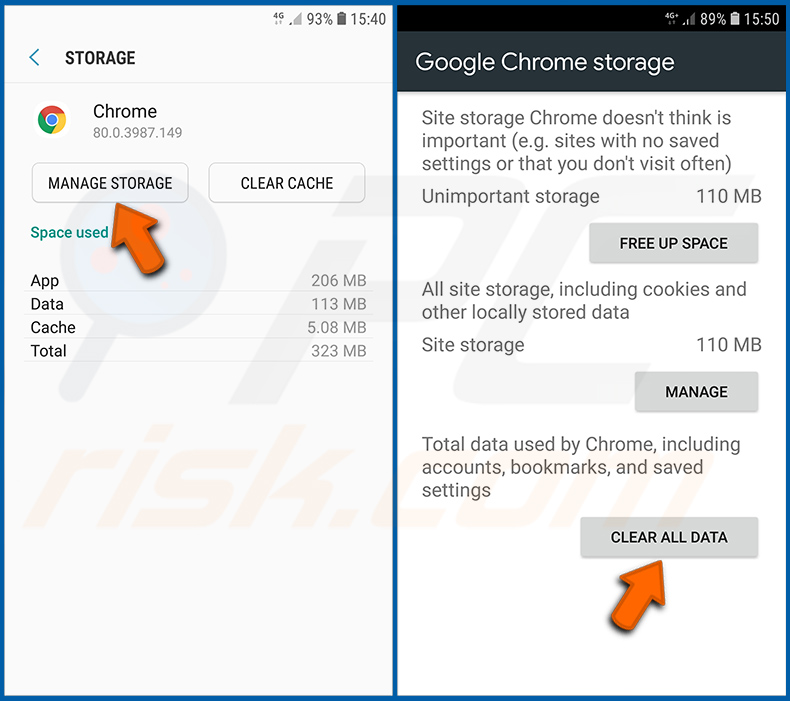

Toca «GESTIONAR ALMACENAMIENTO», luego «BORRAR TODOS LOS DATOS» y confirma la acción tocando «ACEPTAR». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, la configuración no predeterminada y otros datos. También tendrás que volver a iniciar sesión en todos los sitios web.

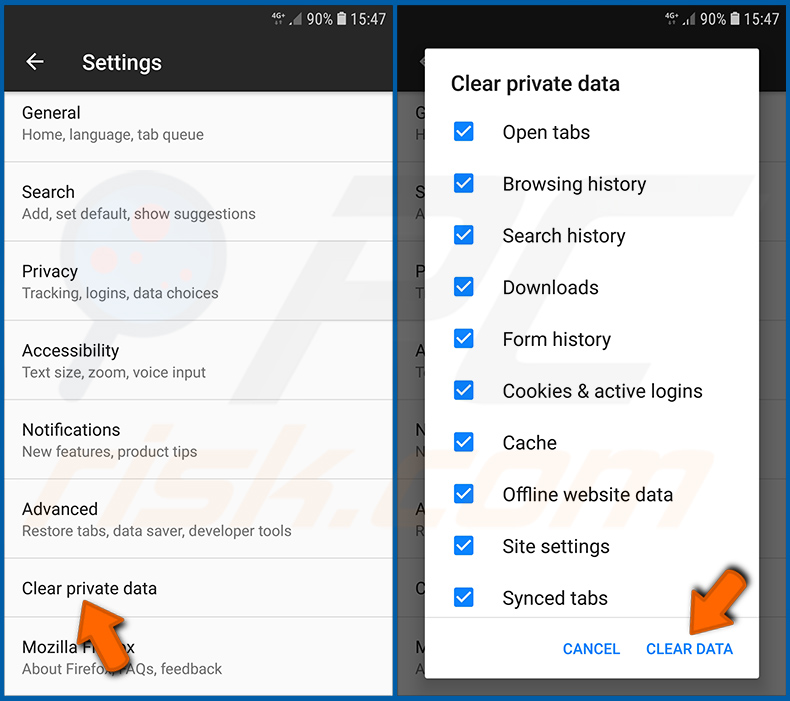

Eliminar el historial de navegación del navegador web Firefox:

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

Desplázate hacia abajo hasta que veas «Borrar datos privados» y pulsa sobre ello. Selecciona los tipos de datos que deseas eliminar y pulsa «BORRAR DATOS».

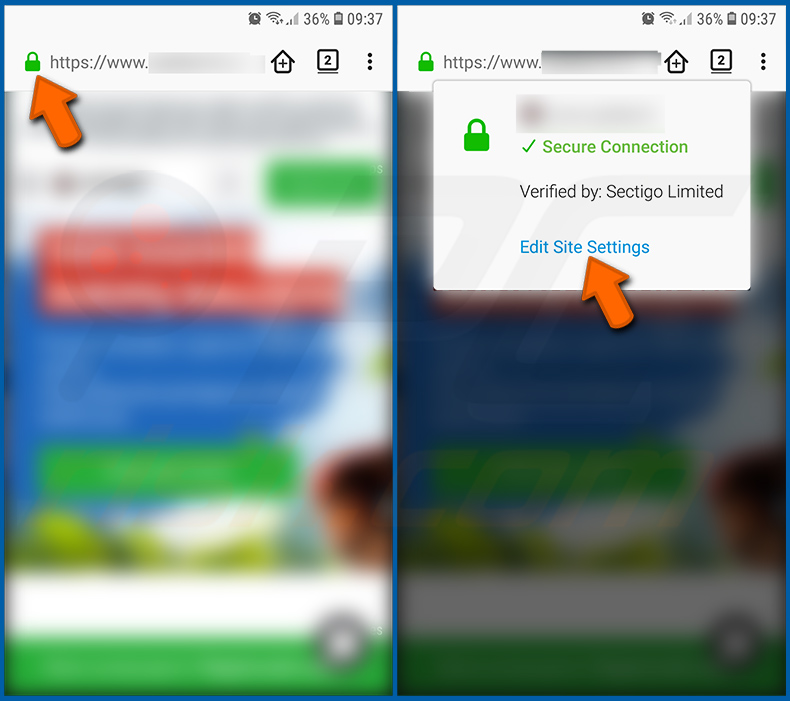

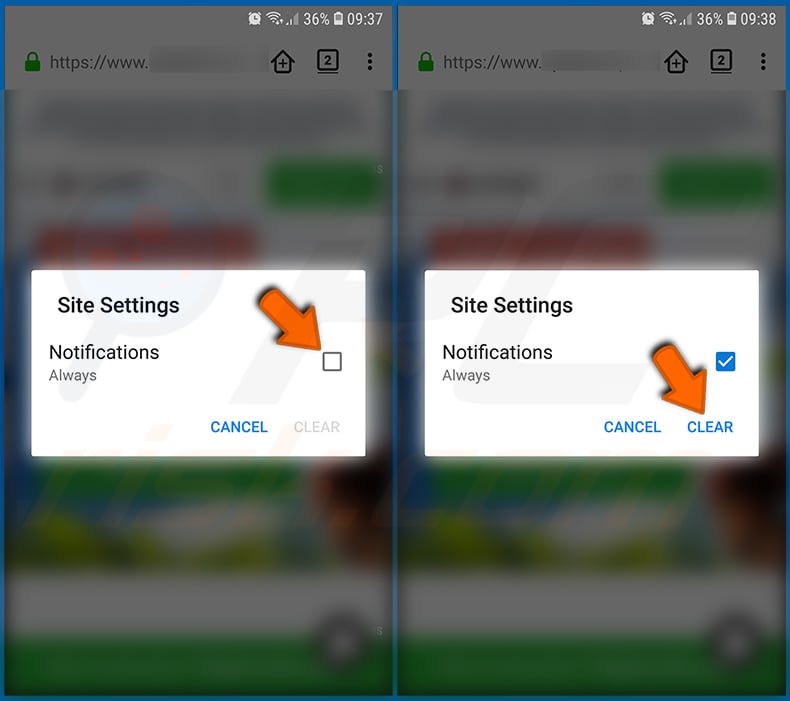

Desactivar las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que envía notificaciones del navegador, pulse el icono que aparece a la izquierda de la barra de direcciones URL (el icono no tiene por qué ser necesariamente un «Candado») y seleccione «Editar configuración del sitio».

En la ventana emergente que se abre, selecciona la opción «Notificaciones» y pulsa «BORRAR».

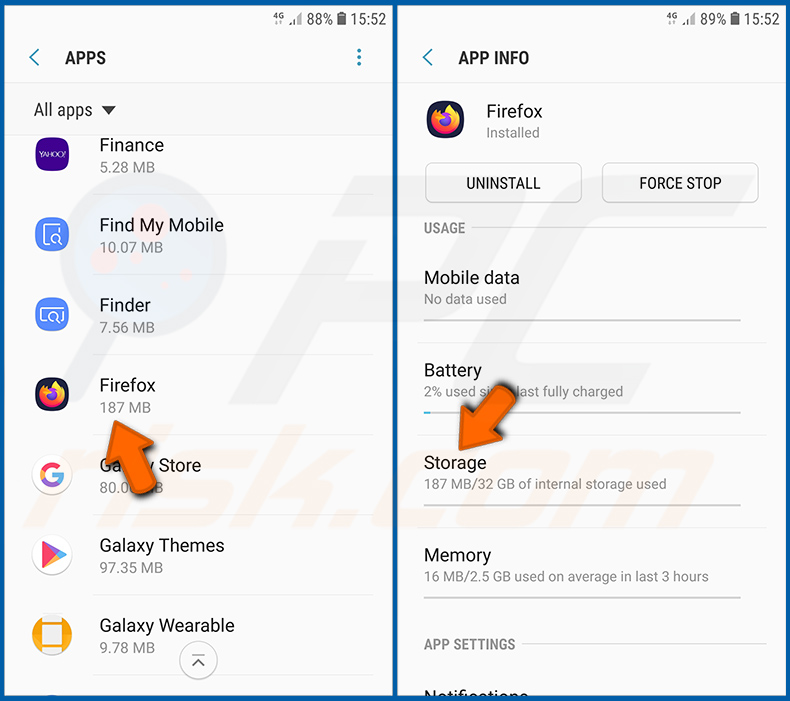

Restablecer el navegador web Firefox:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta encontrar la aplicación «Firefox», selecciónela y pulse la opción «Almacenamiento».

Pulsa «BORRAR DATOS» y confirma la acción pulsando «ELIMINAR». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, la configuración no predeterminada y otros datos. También tendrás que volver a iniciar sesión en todos los sitios web.

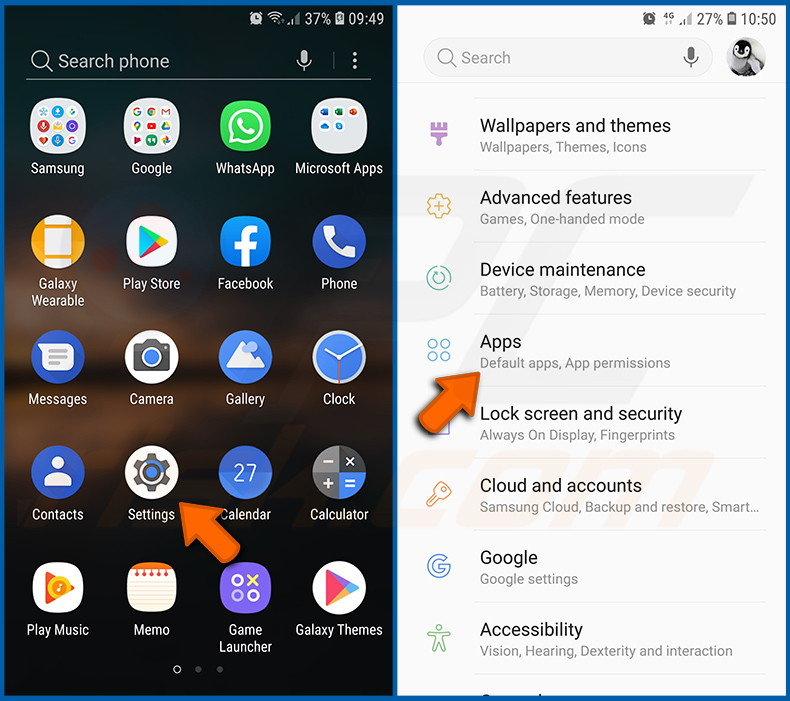

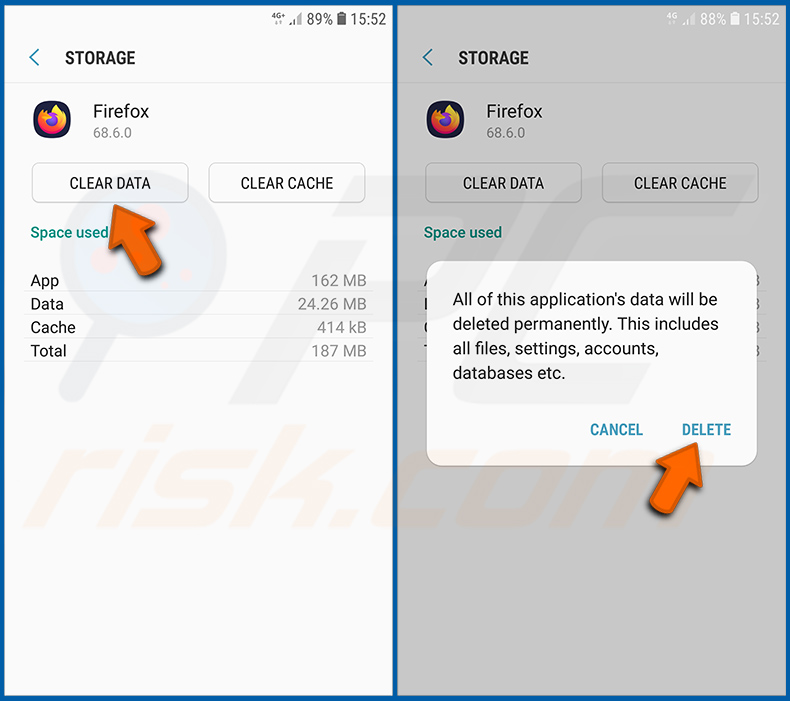

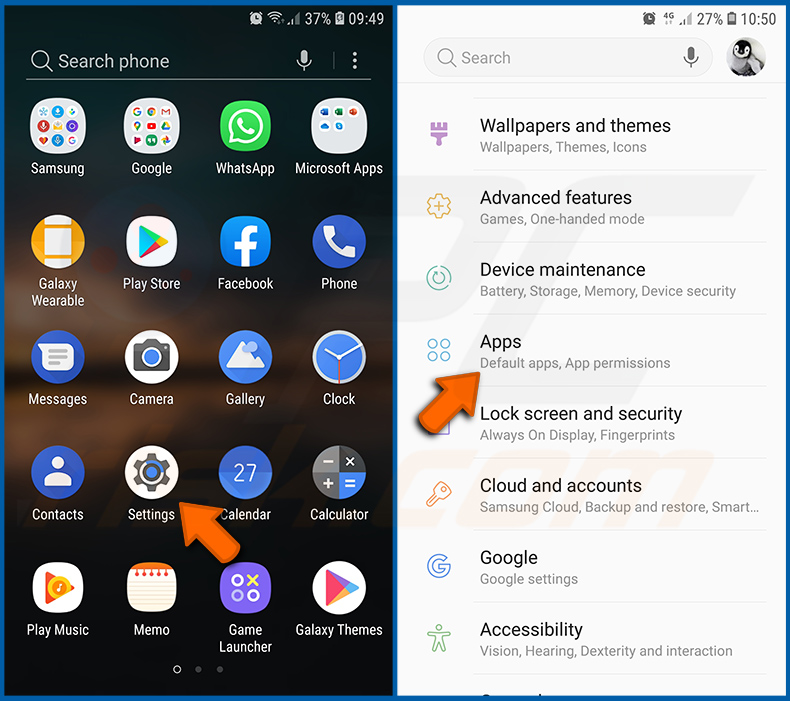

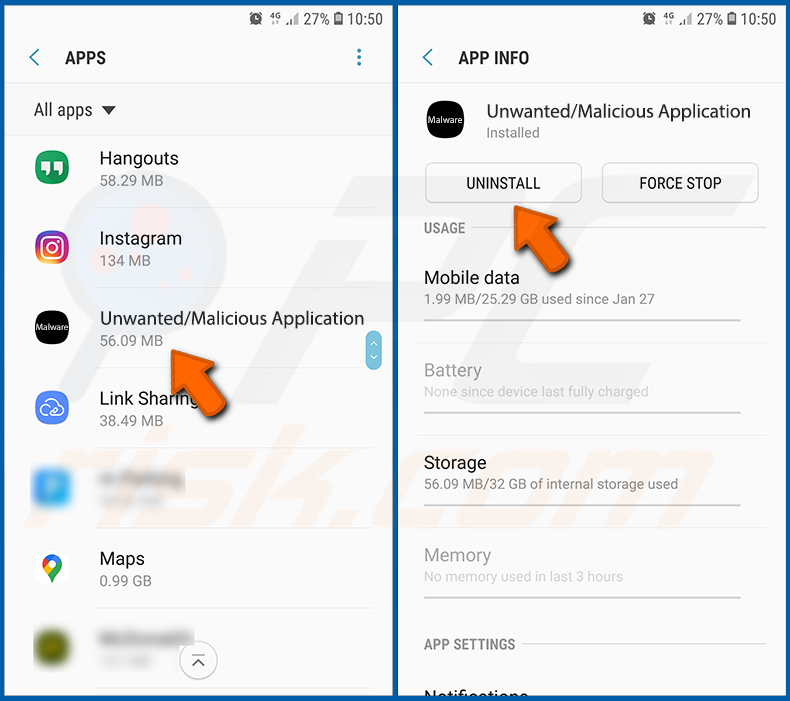

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse «Desinstalar». Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, si aparece un mensaje de error), debe intentar utilizar el «Modo seguro».

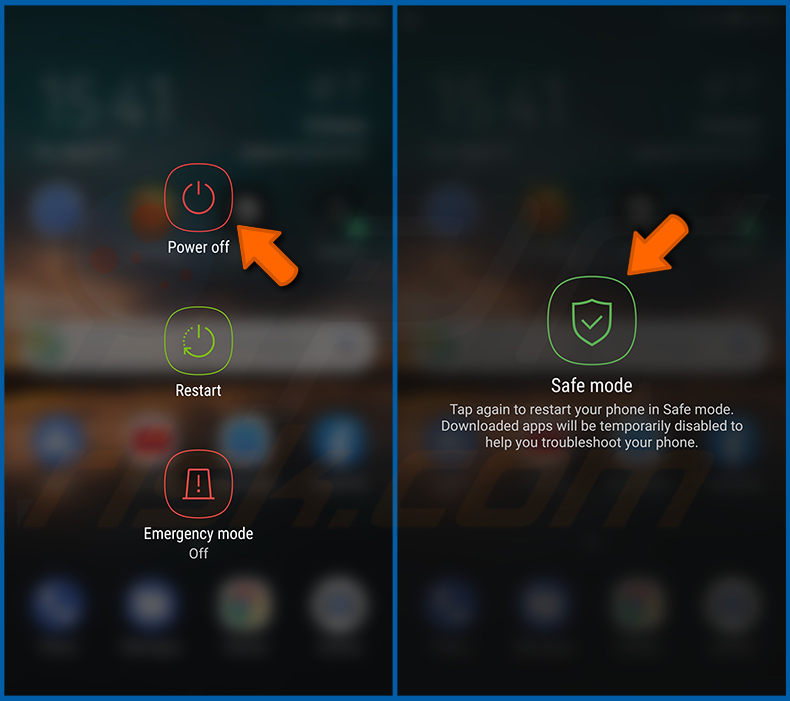

Inicie el dispositivo Android en «modo seguro»:

El «Modo seguro» del sistema operativo Android desactiva temporalmente todas las aplicaciones de terceros. Utilizar este modo es una buena forma de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo funciona «normalmente»).

Pulse el botón «Encendido» y manténgalo pulsado hasta que aparezca la pantalla «Apagar». Toque el icono «Apagar» y manténgalo pulsado. Tras unos segundos, aparecerá la opción «Modo seguro» y podrá ejecutarla reiniciando el dispositivo.

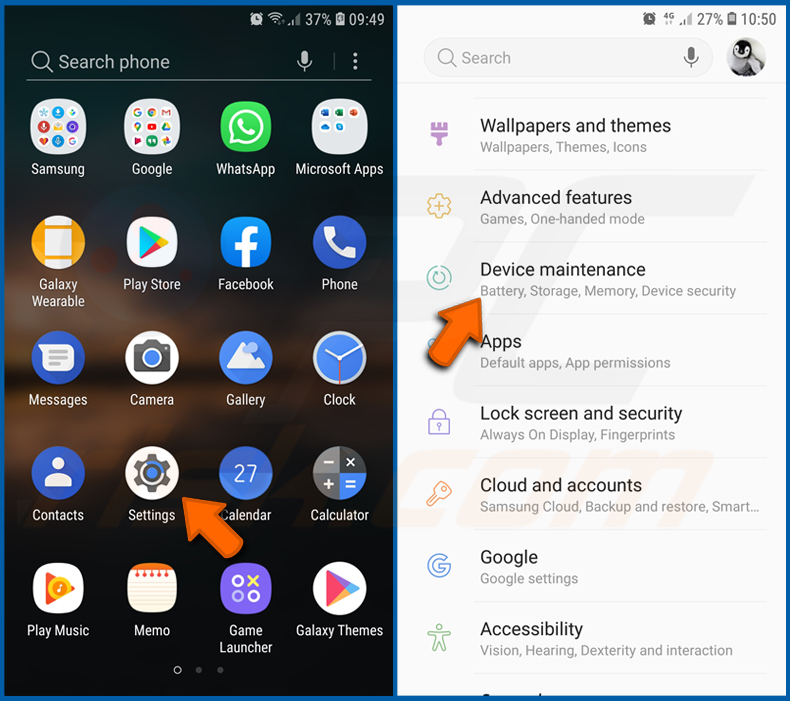

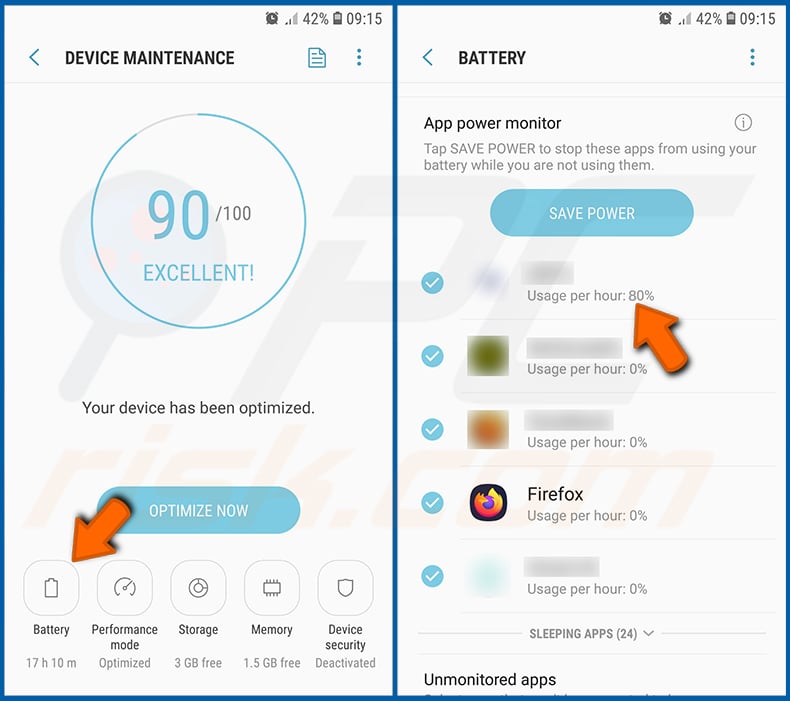

Comprueba el uso de batería de varias aplicaciones:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Mantenimiento del dispositivo» y pulsa sobre él.

Toca «Batería» y comprueba el uso de cada aplicación. Las aplicaciones legítimas/auténticas están diseñadas para consumir la menor energía posible con el fin de proporcionar la mejor experiencia al usuario y ahorrar energía. Por lo tanto, un alto consumo de batería puede indicar que la aplicación es maliciosa.

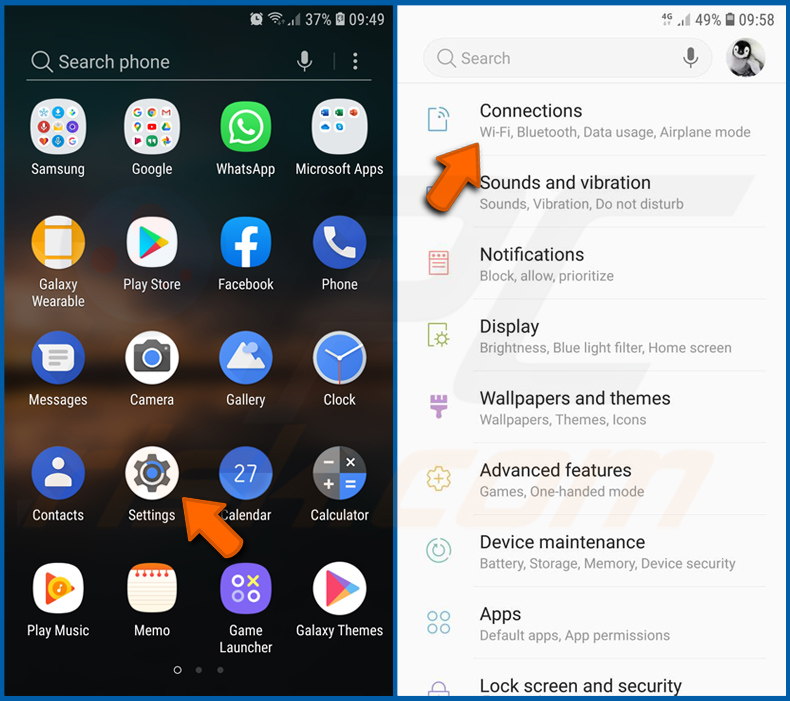

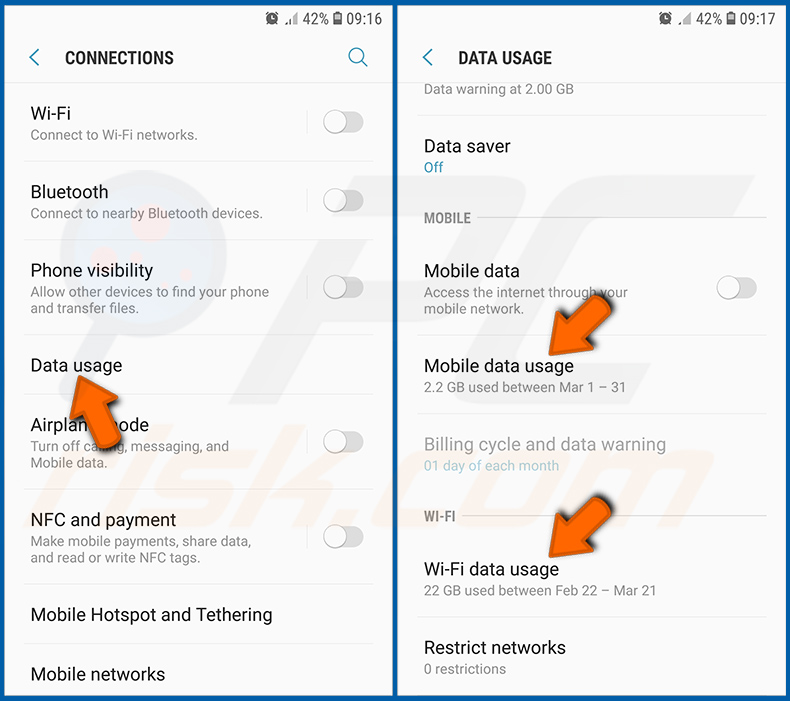

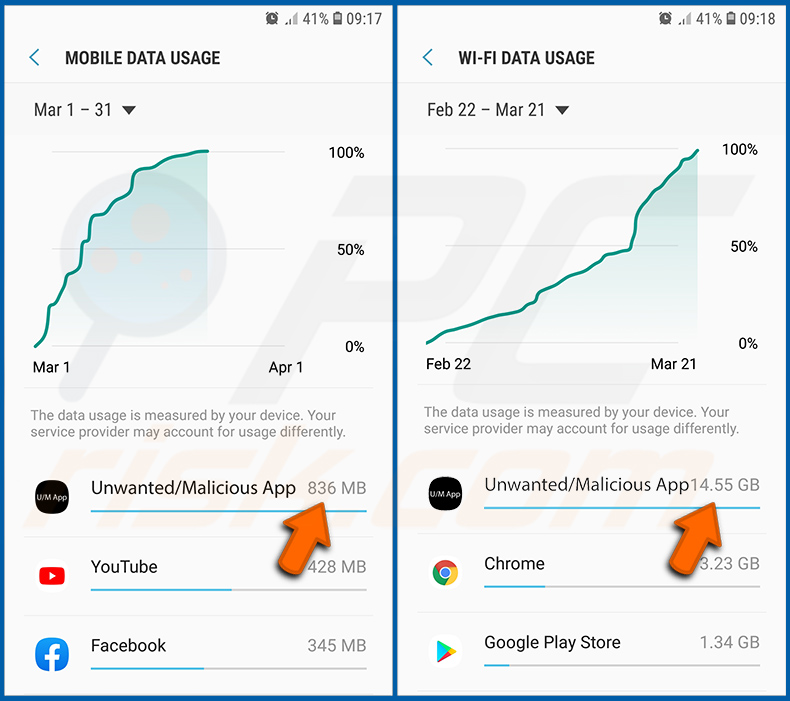

Comprueba el uso de datos de varias aplicaciones:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Conexiones» y pulsa sobre ello.

Desplácese hacia abajo hasta que vea «Uso de datos» y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/auténticas están diseñadas para minimizar el uso de datos en la medida de lo posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar solo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de Wi-Fi.

Si encuentra una aplicación que consume muchos datos aunque nunca la utilice, le recomendamos encarecidamente que la desinstale lo antes posible.

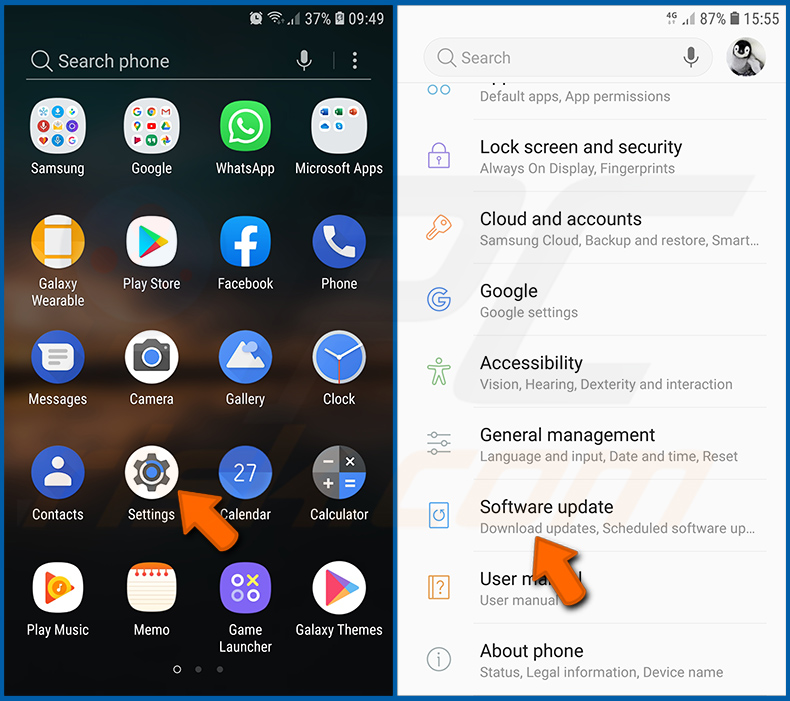

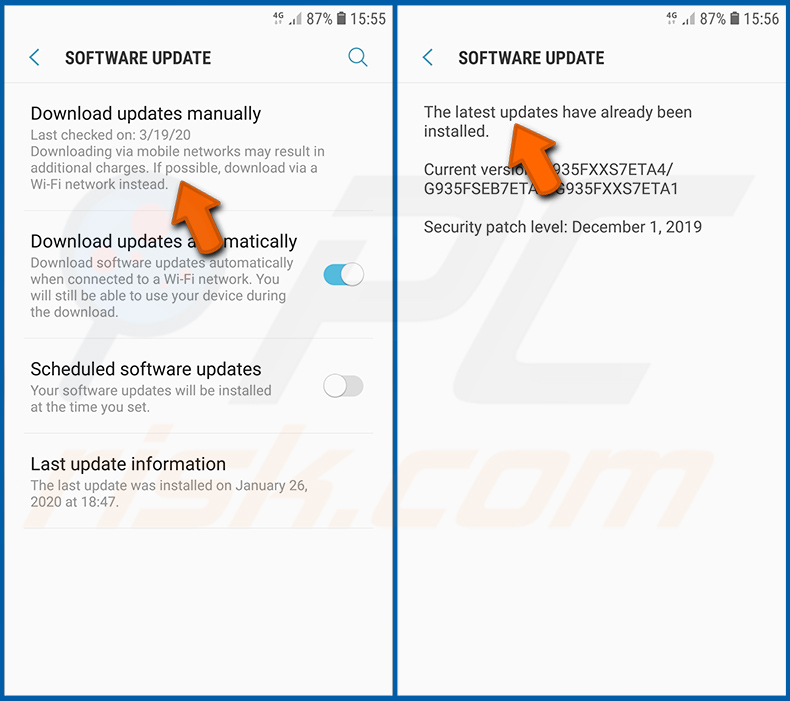

Instala las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica en lo que respecta a la seguridad de los dispositivos. Los fabricantes de dispositivos lanzan continuamente diversos parches de seguridad y actualizaciones de Android con el fin de corregir errores y fallos que pueden ser aprovechados por los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre debes asegurarte de que el software de tu dispositivo esté actualizado.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Actualización de software» y pulsa sobre ella.

Pulsa «Descargar actualizaciones manualmente» y comprueba si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos habilitar la opción «Descargar actualizaciones automáticamente», que permitirá al sistema notificarte cuando se publique una actualización y/o instalarla automáticamente.

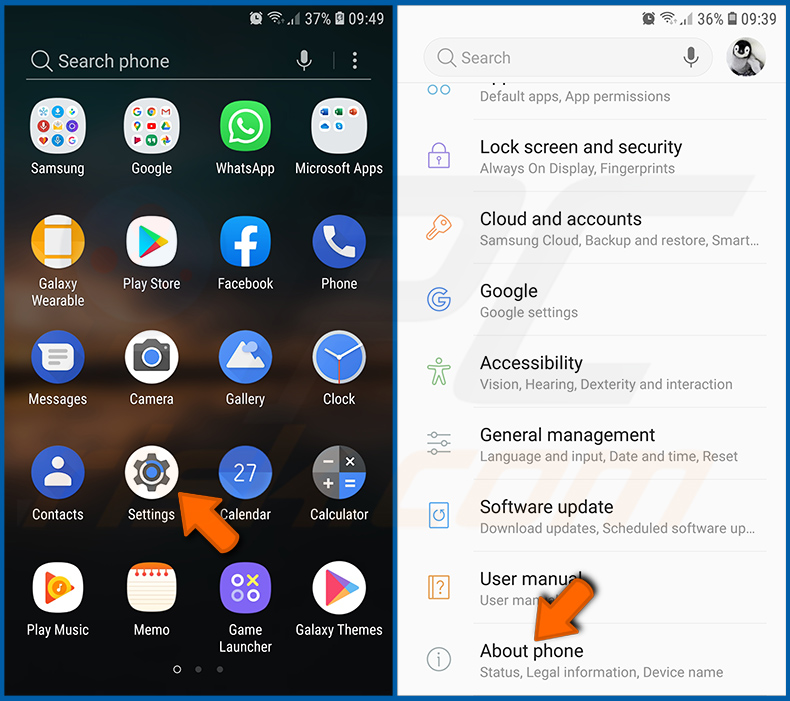

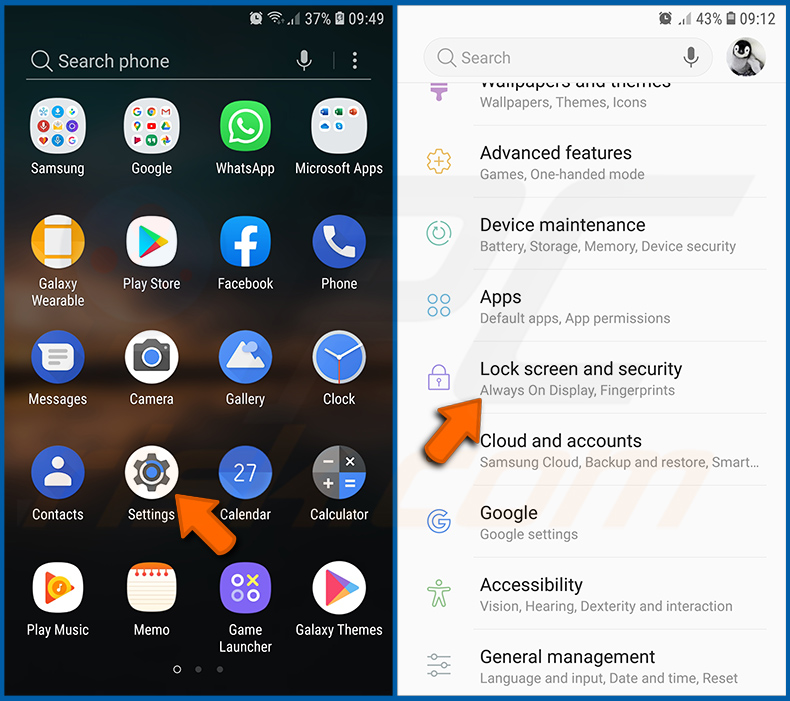

Restablecer el sistema a su estado predeterminado:

Realizar un «Restablecimiento de fábrica» es una buena forma de eliminar todas las aplicaciones no deseadas, restaurar la configuración predeterminada del sistema y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado original.

También puede restaurar la configuración básica del sistema y/o simplemente la configuración de red.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Acerca del teléfono» y pulsa sobre ello.

Desplácese hacia abajo hasta que vea «Restablecer» y pulse sobre él. Ahora elija la acción que desea realizar:

«Restablecer ajustes» : restaura todos los ajustes del sistema a los valores predeterminados;

«Restablecer ajustes de red» - restaura todos los ajustes relacionados con la red a los valores predeterminados;

«Restablecer datos de fábrica» - restablece todo el sistema y elimina por completo todos los datos almacenados;

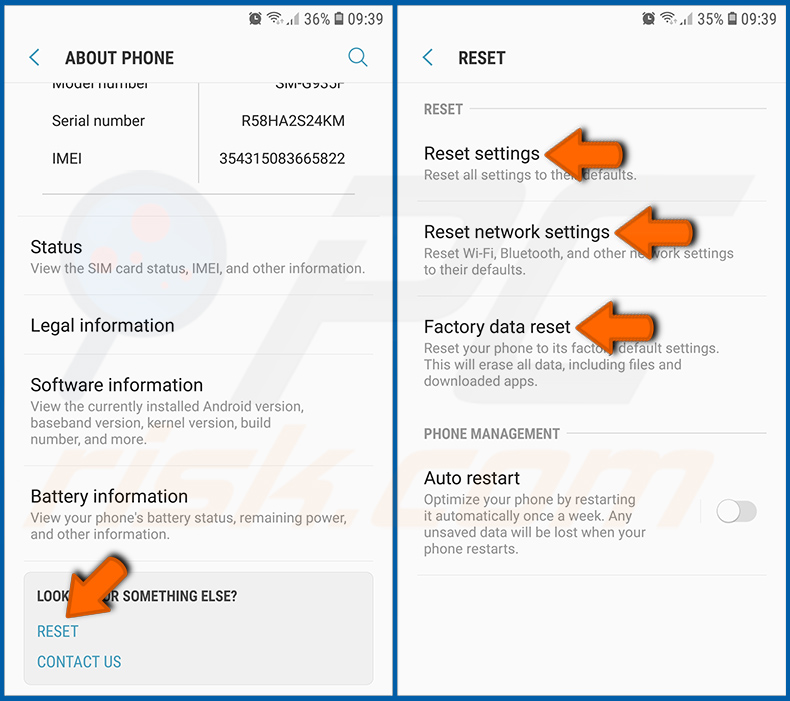

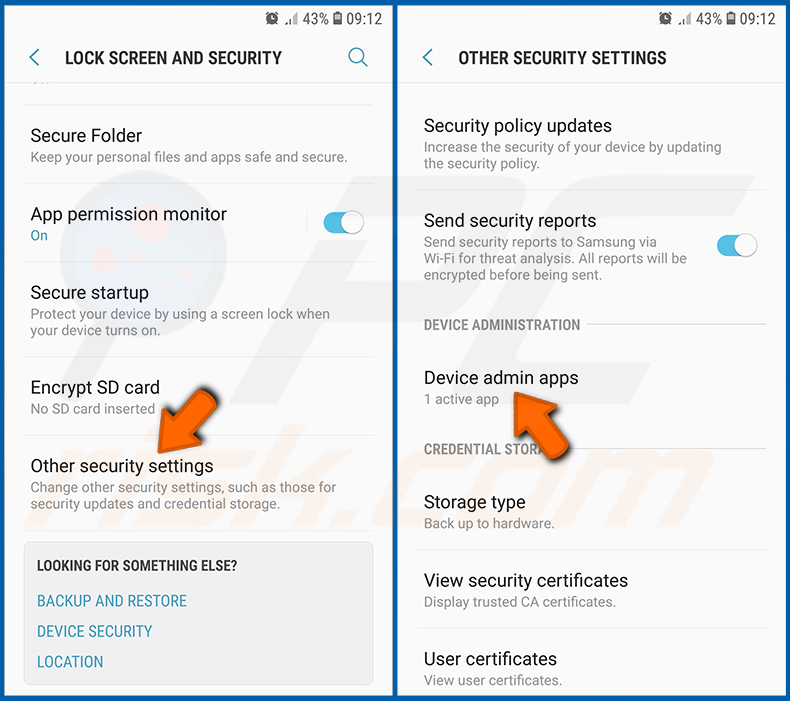

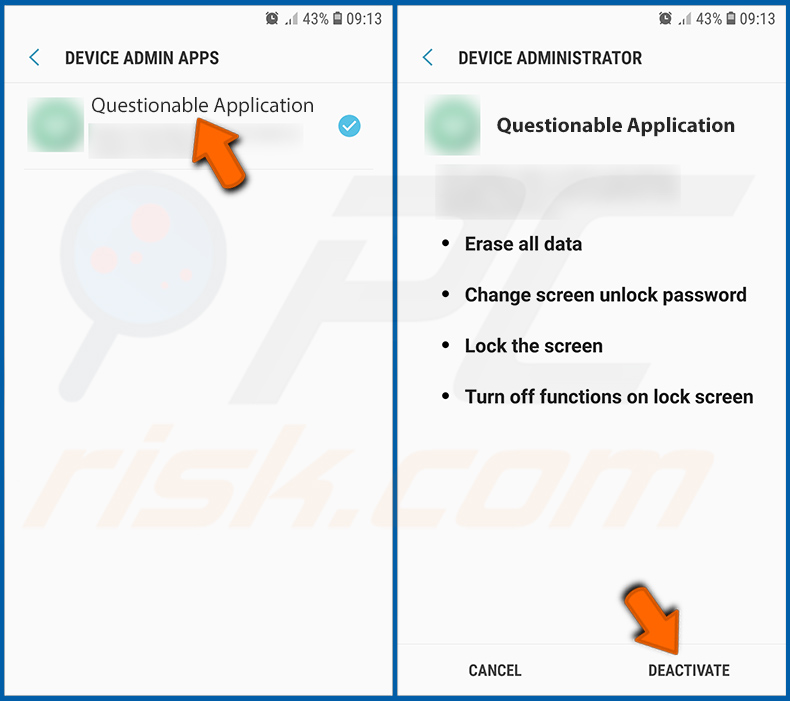

Desactive las aplicaciones que tienen privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador, puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible, siempre debes comprobar qué aplicaciones tienen esos privilegios y desactivar las que no deberían tenerlos.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Pantalla de bloqueo y seguridad» y pulsa sobre ella.

Desplácese hacia abajo hasta que vea «Otros ajustes de seguridad», púlselo y, a continuación, pulse «Aplicaciones de administración del dispositivo».

Identifique las aplicaciones que no deberían tener privilegios de administrador, pulse sobre ellas y, a continuación, pulse «DESACTIVAR».

Preguntas frecuentes (FAQ)

Mi dispositivo Android está infectado con el malware Albiriox, ¿debo formatear mi dispositivo de almacenamiento para eliminarlo?

Probablemente no, ya que la eliminación de malware rara vez requiere medidas tan drásticas.

¿Cuáles son los mayores problemas que puede causar el malware Albiriox?

Los peligros que plantea una infección dependen de las capacidades del malware y de los objetivos de los atacantes. Albiriox es un troyano de acceso remoto centrado en el robo de datos financieros. Por lo general, la presencia de este tipo de software puede provocar graves problemas de privacidad, pérdidas económicas y robo de identidad.

¿Cuál es el propósito del malware Albiriox?

El beneficio económico es, con diferencia, la motivación más habitual detrás de los ataques de malware, y las capacidades de Albiriox están orientadas a ello. Otras razones frecuentes son la búsqueda de diversión o el rencor personal por parte de los atacantes, la interrupción de procesos (por ejemplo, sitios web, servicios, empresas, etc.), el hacktivismo y motivaciones políticas o geopolíticas.

¿Cómo se infiltró el malware Albiriox en mi dispositivo Android?

Albiriox se ha difundido a través de páginas falsas de Google Play como una aplicación de descuentos para una cadena de supermercados legítima. Es probable que existan otros métodos de distribución.

El malware se propaga principalmente a través de descargas no solicitadas, fuentes de descarga sospechosas (por ejemplo, sitios de software gratuito y alojamiento de archivos gratuitos, redes de intercambio P2P, tiendas de aplicaciones de terceros, etc.), estafas en línea, correo spam, publicidad maliciosa, contenido pirateado, herramientas de activación ilegal de software («cracking») y actualizaciones falsas. Algunos programas maliciosos pueden propagarse por sí mismos a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Combo Cleaner me protegerá contra el malware?

Combo Cleaner puede detectar y eliminar la mayoría de las infecciones de malware conocidas. Tenga en cuenta que es esencial realizar un análisis completo del sistema, ya que los programas maliciosos de alta gama suelen ocultarse en lo más profundo de los sistemas.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión