Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Instrucciones para eliminar el cibersecuestro Acute

¿Qué es Acute?

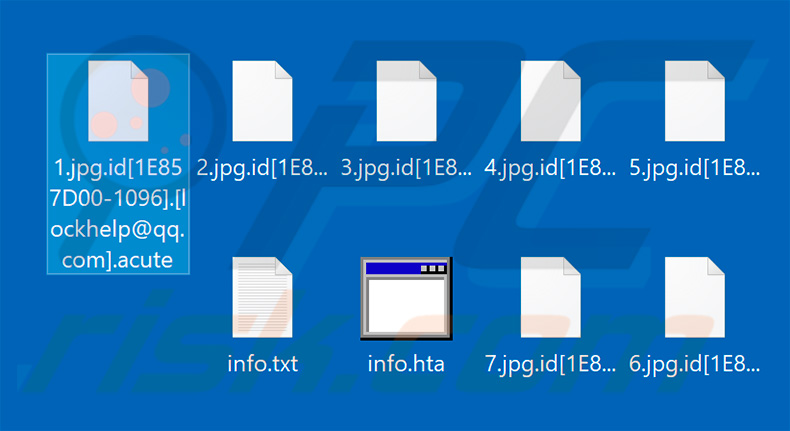

Acute es una nueva versión del ransomware de alto riesgo llamado Phobos. Fue descubierto por primera vez por GrujaRS. La finalidad de este ransomware es cifrar datos para que los desarrolladores puedan pedir un rescate. Acute está diseñado para cambiar el nombre de cada archivo comprometido añadiendo el ID único de víctima, el correo electrónico del desarrollador y la extensión ".acute". Por ejemplo, el archivo "sample.jpg" encriptado pasaría a llamarse algo como "sample.jpg.id[1E857D00-1096].[lockhelp@qq.com].acute". Una vez que los datos son encriptados, Acute genera dos archivos ("info.txt" y "info.hta"), y los coloca en el escritorio de la víctima.

Ahora bien, el archivo de texto creado ("info.txt") contiene un mensaje escueto donde se dice simplemente que los archivos han sido encriptados y que la víctima tiene que contactar con los desarrolladores de Acute. Por otra parte, la aplicación HTML que muestra una ventana emergente ("info.hta") ofrece mucha más información. Se afirma que los archivos han sido comprometidos y que las víctimas deben comprar una herramienta de descifrado para restaurarlos. Actualmente, no se sabe el algoritmo criptográfico que usa Acute. Sin embargo, en cualquier caso a cada víctima se le asigna una clave única de descifrado que se necesita para recuperar los datos. El problema está en que todas las claves se almacenan en un servidor remoto controlado por los ciberdelincuentes (los desarrolladores de Acute). Para recibir una clave (o una herramienta de descifrado con la clave incrustada en ella), cada víctima tiene que pagar un rescate. El precio no se sabe todavía, todos los datos se facilitan por e-mail. Tan solo se indica que los pagos deben efectuarse con la criptomoneda Bitcoin. Asimismo, los delincuentes ofrecen un descifrado gratuito de hasta 5 archivos (hasta 10 MB en total, sin archivar) como prueba e que son realmente capaces de superar la encriptación. Sin embargo, no importa lo bajo o alto del precio, nunca debería pagar. Casi todos los desarrolladores de virus de cibersecuestro ignoran a sus víctimas aunque hayan realizado el pago. Por este motivo, debe ignorar todas las peticiones de contacto con esas personas y no pagar ninguna recompensa porque muy probablemente no obtenga ningún resultado positivo y simplemente estará apoyando el modelo malicioso de negocio de los ciberdelincuentes. Por desgracia, no existen actualmente herramientas gratuitas capaces de recuperar los archivos cifrados por Acute. Por tanto, lo único que pueden hacer las víctimas es recuperarlo todo a partir de una copia de seguridad, si existe alguna creada.

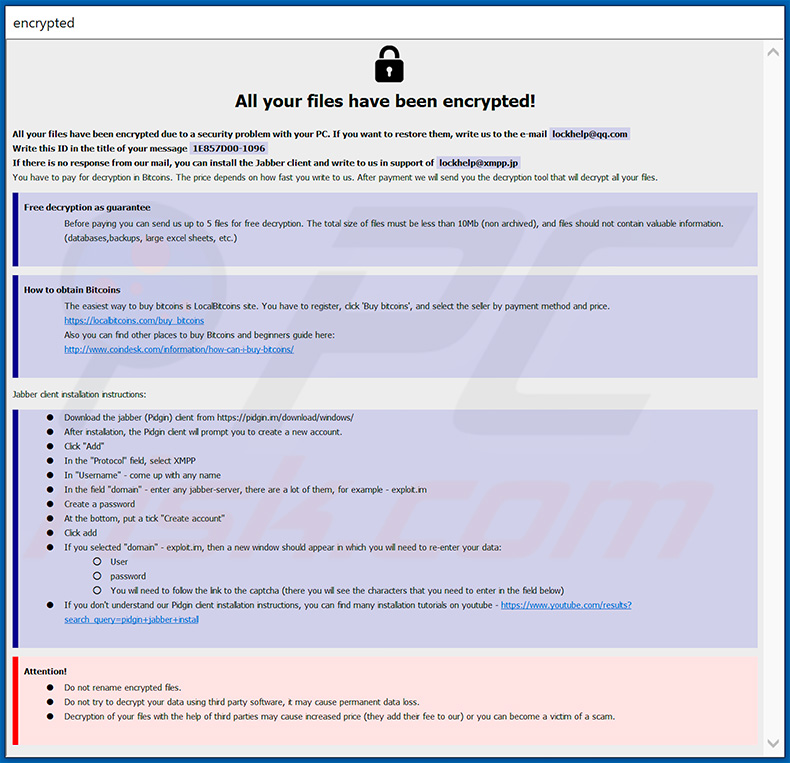

Captura de pantalla de un mensaje instando a los usuarios a pagar un rescate para descifrar sus datos comprometidos:

Internet está llena de infecciones de tipo ransomware que comparten similitudes con Acute. Rabbit4444, Todar, foSTE - la lista es infinita. Todas esas infecciones encriptan archivos y hacen peticiones de pago. Solo hay dos diferencias importantes: 1) cuantía del rescate y 2) tipo de algoritmo criptográfico usado. Por desgracia, los cifrados suelen llevarse a cabo con algoritmos que generan claves únicas de desencriptación (p. ej. AES, RSA, etc.). Por tanto, a no ser que el virus no esté 100 % desarrollado o tenga ciertos fallos/errores, se hace imposible recuperar los archivos manualmente sin la ayuda de los desarrolladores. Le recomendamos encarecidamente mantener copias de seguridad actualizadas. Sin embargo, no olvide almacenarlos en un dispositivo de almacenamiento extraíble (pen-drive, disco duro externo o similar) o servicio de nube. Esto es así porque las copias de seguridad almacenadas de forma local serán comprometidas junto con datos regulares. Asimismo, le recomendamos tener múltiples copias de seguridad almacenadas en distintas ubicaciones porque los dispositivos de almacenamiento o servidores pueden dañarse.

¿Cómo infectó un ransomware mi equipo?

Las infecciones de ransomware suelen propagarse a través de fuentes de descarga de software de terceros, campañas de spam, troyanos, así como software pirata. Los troyanos son aplicaciones maliciosas que se infiltran en los equipos e inyectan software malicioso adicional en ellos. Las herramientas de actualización de software falso infectan el sistema aprovechándose de errores en versiones de software antiguas o instalando malware en vez de la aplicación seleccionada. Los programas pirateados permiten a los usuarios saltarse la activación del software y obtienen acceso a todas sus funciones. Sin embargo, ya que son fraudulentas casi todas ellas, los usuarios suelen acabar infectando sus equipos en vez de conseguir acceso gratuito a programas de pago. Las fuentes de descargas no oficiales (redes P2P, portales de descargas gratuitas, sitios de alojamiento de archivos, etc.) presentan ejecutables maliciosos como software legítimo. Así los delincuentes engañan a los usuarios para que descarguen e instalen malware ellos mismos. Lo mismo ocurre con las campañas de spam que se usan para enviar cientos de correos electrónicos engañosos que presentan adjuntos maliciosos como documentos importantes (recibos, facturas, albaranes, etc.). Abrirlos puede infectar el equipo con software malicioso de varias formas. Los motivos principales por los que se infectan los equipos son la falta de conocimiento y un comportamiento imprudente.

| Nombre | el virus Acute |

| Tipo de amenaza | Ransomware, virus criptográfico, bloqueador de archivos |

| Extensión de archivos encriptados | .acute (este ransomware añade también el identificador único de víctima y los correos de los desarrolladores al nombre de archivo). |

| Mensaje para pedir el rescate | la aplicación HTML info.hta y el archivo de texto info.txt |

| Contacto del ciberdelincuente | lockhelp@qq.com, lockhelp@xmpp.jp |

| Detectada como | Avast (Win32:Trojan-gen), BitDefender (Gen:Variant.Ransom.Phobos.28), ESET-NOD32 (una variante de Win32/Filecoder.Phobos.A), Kaspersky (HEUR:Trojan.Win32.Generic), lista completa de detecciones (VirusTotal) |

| Síntomas | No se pueden abrir los archivos almacenados en el equipo, los archivos que funcionaban anteriormente tienen una extensión diferente, por ejemplo, my.docx.locked. Se muestra un mensaje en el escritorio para pedir un rescate. Los ciberdelincuentes piden el pago de un rescate (normalmente en bitcoins) para desbloquear sus archivos. |

| Métodos de distribución | Adjuntos infectados en correos (macros), sitios web torrent, anuncios maliciosos. |

| Daño | Todos los archivos están encriptados y no se pueden abrir sin pagar el rescate- Otros troyanos que roban contraseñas e infecciones de malware pueden instalarse junto con la infección ransomware. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

¿Cómo puede protegerse frente a infecciones por ransomware?

En primer lugar, los usuarios deberían darse cuenta de que los motivos por los que se infecta el equipo son la falta de conocimiento y el comportamiento imprudente. La clave para la seguridad informática es la precaución; por tanto, preste siempre atención al navegar por internet y al descargar e instalar software. Debería gestionar todos los adjuntos de correos electrónicos con cuidado. Los adjuntos que sean irrelevantes o no sean de su interés tampoco deberían abrirse. Lo mismo aplica con los enlaces o archivos recibidos por parte de direcciones de email desconocidas o sospechosas. Descargue las aplicaciones solo de fuentes oficiales usando enlaces de descarga directa. Es también muy importante mantener actualizadas las aplicaciones instaladas. Sin embargo, para lograrlo, los usuarios deberían usar solo funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. Los instaladores o descargadores de terceros incluyen a menudo (empaquetan) programas dudosos y estas herramientas no deberían usarse. La piratería de software está considerada un ciberdelito, dado que casi todas las herramientas piratas son falsas y el riesgo de infección es extremAcutente alto. Por tanto, no debería intentar nunca jamás activar un software usando herramientas ilegales o de terceros. No hay que olvidar que es imprescindible usar y tener activa una solución fiable antivirus o antiespía. Ese tipo de software es capaz de detectar y eliminar casi todos los programas maliciosos antes de que lleguen a dañar el sistema. Si su equipo ya está infectado con Acute, le recomendamos llevar a cabo un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente este ransomware.

Texto mostrado en la ventana emergente del ransomware Acute (aplicación HTML "info.hta"):

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail lockhelp@qq.com

Write this ID in the title of your message 1E857D00-1096

If there is no response from our mail, you can install the Jabber client and write to us in support of lockhelp@xmpp.jp

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 10Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Jabber client installation instructions:

Download the jabber (Pidgin) client from hxxps://pidgin.im/download/windows/

After installation, the Pidgin client will prompt you to create a new account.

Click "Add"

In the "Protocol" field, select XMPP

In "Username" - come up with any name

In the field "domain" - enter any jabber-server, there are a lot of them, for example - exploit.im

Create a password

At the bottom, put a tick "Create account"

Click add

If you selected "domain" - exploit.im, then a new window should appear in which you will need to re-enter your data:

User

password

You will need to follow the link to the captcha (there you will see the characters that you need to enter in the field below)

If you don't understand our Pidgin client installation instructions, you can find many installation tutorials on youtube - hxxps://www.youtube.com/results?search_query=pidgin+jabber+install

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

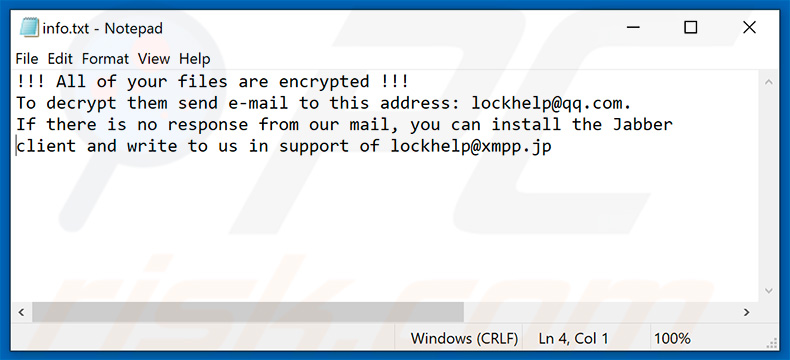

Captura de pantalla del archivo de texto de Acute ("info.txt"):

Texto mostrado en este archivo:

!!! All of your files are encrypted !!!

To decrypt them send e-mail to this address: lockhelp@qq.com.

If there is no response from our mail, you can install the Jabber client and write to us in support of lockhelp@xmpp.jp

Captura de pantalla de archivos cifrados por Acute (extensión ".acute"):

Eliminar el cibersecuestro de Acute:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Video sugiriendo qué pasos deben tomarse en caso de una infección de ransomware:

Menú Rápido:

- ¿Qué es el virus Acute?

- PASO 1. Informar el ransomware a las autoridades.

- PASO 2. Aislar el dispositivo infectado.

- PASO 3. Identificar la infección del ransomware.

- PASO 4. Búsqueda de herramientas de desencriptado de ransomware.

- PASO 5. Restaurar archivos con herramientas de recuperación de datos.

- PASO 6. Crear copias de seguridad de datos.

Si es víctima de un ataque de ransomware, le recomendamos que informe de este incidente a las autoridades. Al proporcionar información a los organismos encargados de hacer cumplir la ley, ayudará a rastrear los delitos cibernéticos y potencialmente ayudará en el enjuiciamiento de los atacantes. Aquí hay una lista de autoridades a las que debe informar sobre un ataque de ransomware. Para obtener una lista completa de los centros de seguridad cibernética locales e información sobre por qué debe informar los ataques de ransomware, lea este artículo.

Lista de autoridades locales donde se deben informar los ataques de ransomware (elija una según su dirección de residencia):

Estados Unidos - Internet Crime Complaint Centre IC3

Reino Unido - Action Fraud

España - Policía Nacional

Francia - Ministère de l'Intérieur

Alemania - Polizei

Italia - Polizia di Stato

Países Bajos - Politie

Polonia - Policja

Portugal - Polícia Judiciária

Aislar el dispositivo infectado:

Algunas infecciones de tipo ransomware están diseñadas para encriptar archivos dentro de dispositivos de almacenamiento externos, infectarlos e incluso extenderse por toda la red local. Por esta razón, es muy importante aislar el dispositivo infectado (computadora) lo antes posible.

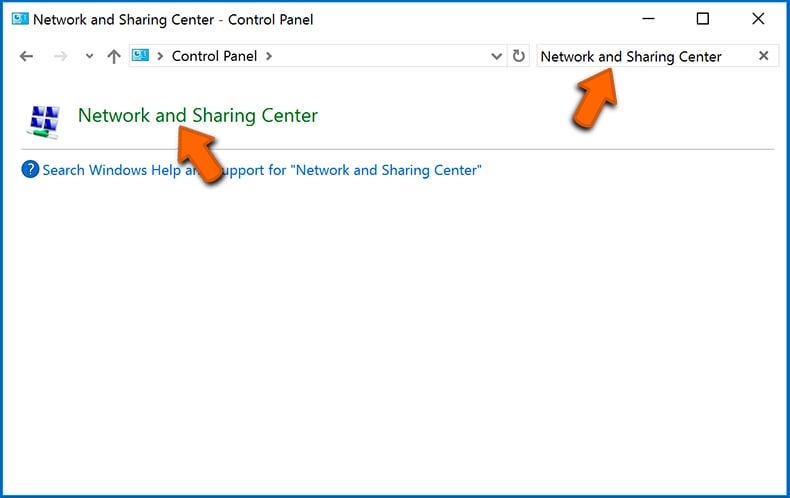

Paso 1: Desconectarse de Internet.

La forma más fácil de desconectar una computadora de Internet es desconectar el cable Ethernet de la placa base, sin embargo, algunos dispositivos están conectados a través de una red inalámbrica y para algunos usuarios (especialmente aquellos que no son particularmente expertos en tecnología), desconectar los cables puede parecer molesto. Por lo tanto, también puede desconectar el sistema manualmente a través del Panel de Control:

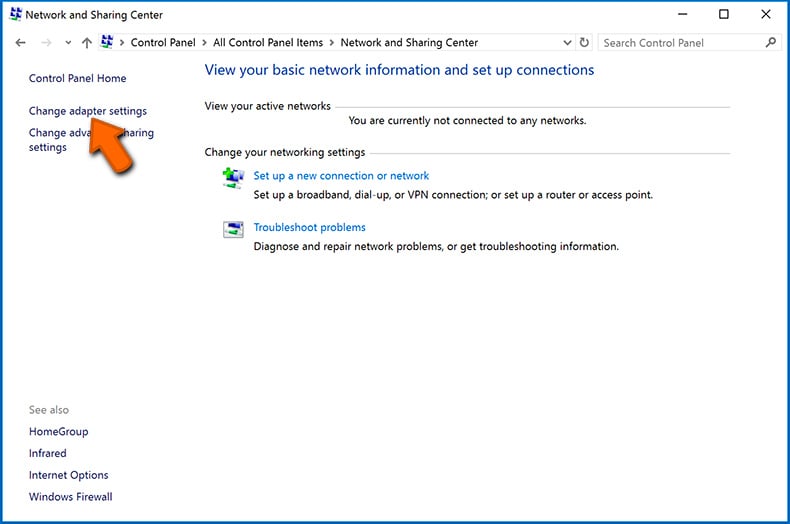

Navegue hasta el "Panel de Control", haga clic en la barra de búsqueda en la esquina superior derecha de la pantalla, ingrese "Centro de redes y recursos compartidos" y seleccione el resultado de la búsqueda:

Haga clic en la opción "Cambiar la configuración del adaptador" en la esquina superior izquierda de la ventana:

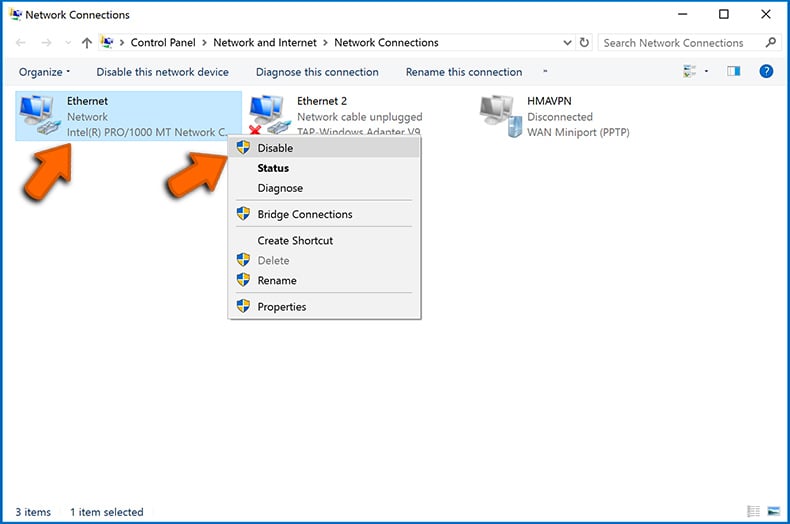

Haga clic con el botón derecho en cada punto de conexión y seleccione "Desactivar". Una vez desactivado, el sistema ya no estará conectado a Internet. Para volver a habilitar los puntos de conexión, simplemente haga clic derecho nuevamente y seleccione "Habilitar".

Paso 2: Desenchufe todos los dispositivos de almacenamiento.

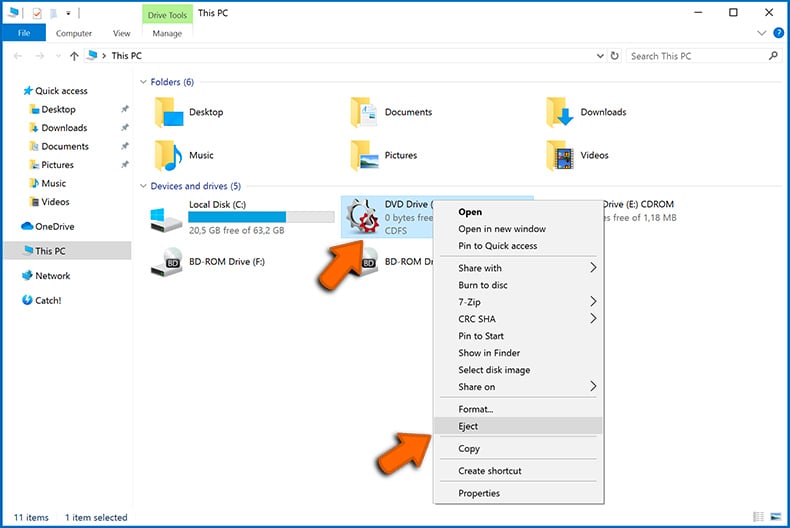

Como se mencionó anteriormente, el ransomware puede encriptar datos e infiltrarse en todos los dispositivos de almacenamiento que están conectados a la computadora. Por esta razón, todos los dispositivos de almacenamiento externo (unidades flash, discos duros portátiles, etc.) deben desconectarse inmediatamente; sin embargo, le recomendamos encarecidamente que expulse cada dispositivo antes de desconectarlo para evitar la corrupción de datos:

Navegue a "Mi PC", haga clic con el botón derecho en cada dispositivo conectado y seleccione "Expulsar":

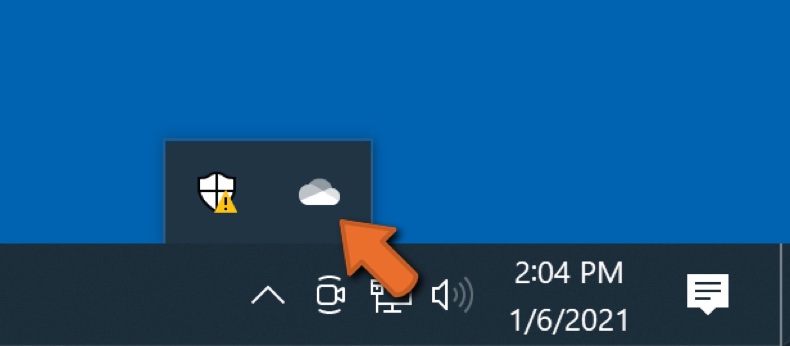

Paso 3: Cierre la sesión de las cuentas de almacenamiento en la nube.

Algunos tipos de ransomware podrían secuestrar el software que maneja los datos almacenados en "la Nube". Por lo tanto, los datos podrían estar corruptos/encriptados. Por esta razón, debe cerrar la sesión de todas las cuentas de almacenamiento en la nube dentro de los navegadores y otro software relacionado. También debe considerar desinstalar temporalmente el software de administración de la nube hasta que la infección se elimine por completo.

Identificar la infección del ransomware:

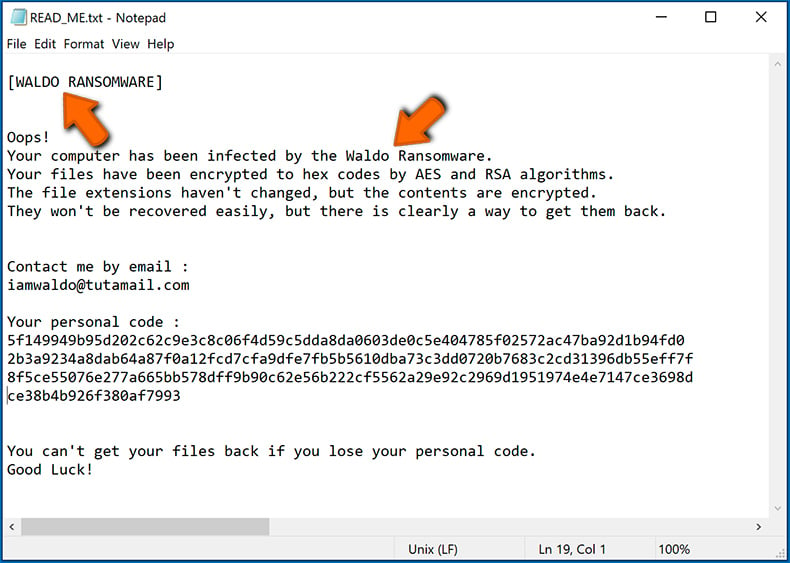

Para manejar adecuadamente una infección, primero hay que identificarla. Algunas infecciones de ransomware utilizan mensajes de solicitud de rescate como introducción (vea el archivo de texto del ransomware WALDO a continuación).

Sin embargo, esto es raro. En la mayoría de los casos, las infecciones de ransomware envían mensajes más directos simplemente indicando que los datos están encriptados y que las víctimas deben pagar algún tipo de rescate. Tenga en cuenta que las infecciones de tipo ransomware suelen generar mensajes con diferentes nombres de archivo (por ejemplo, "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", etc.). Por lo tanto, usar el nombre de un mensaje de rescate puede parecer una buena forma de identificar la infección. El problema es que la mayoría de estos nombres son genéricos y algunas infecciones usan los mismos nombres, aunque los mensajes entregados son diferentes y las infecciones en sí no están relacionadas. Por lo tanto, usar el nombre del archivo del mensaje solo puede ser ineficaz e incluso provocar la pérdida permanente de datos (por ejemplo, al intentar desencriptar datos con herramientas diseñadas para diferentes infecciones de ransomware, es probable que los usuarios terminen dañando archivos permanentemente y el desencriptado ya no será posible incluso con la herramienta correcta).

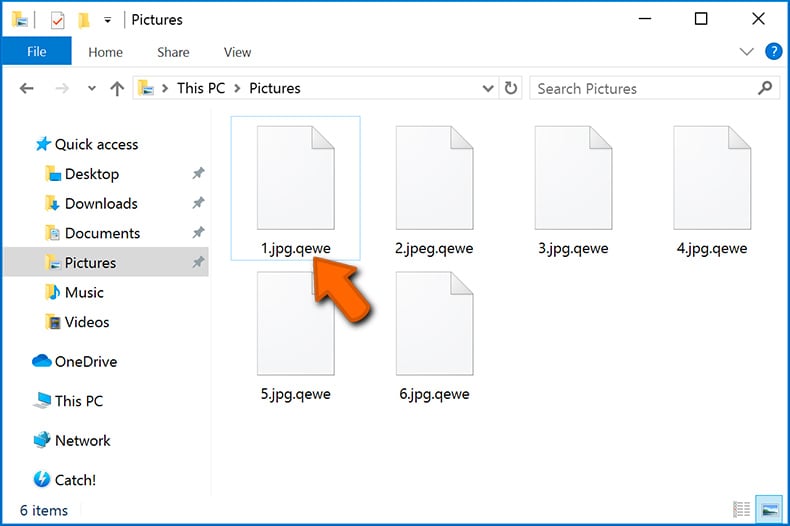

Otra forma de identificar una infección de ransomware es comprobar la extensión del archivo, que se adjunta a cada archivo encriptado. Las infecciones de ransomware a menudo se nombran por las extensiones que agregan (consulte los archivos encriptados por Qewe ransomware a continuación).

Sin embargo, este método solo es efectivo cuando la extensión adjunta es única; muchas infecciones de ransomware agregan una extensión genérica (por ejemplo, ".encrypted", ".enc", ".crypted", ".locked", etc.). En estos casos, resulta imposible identificar el ransomware por su extensión adjunta.

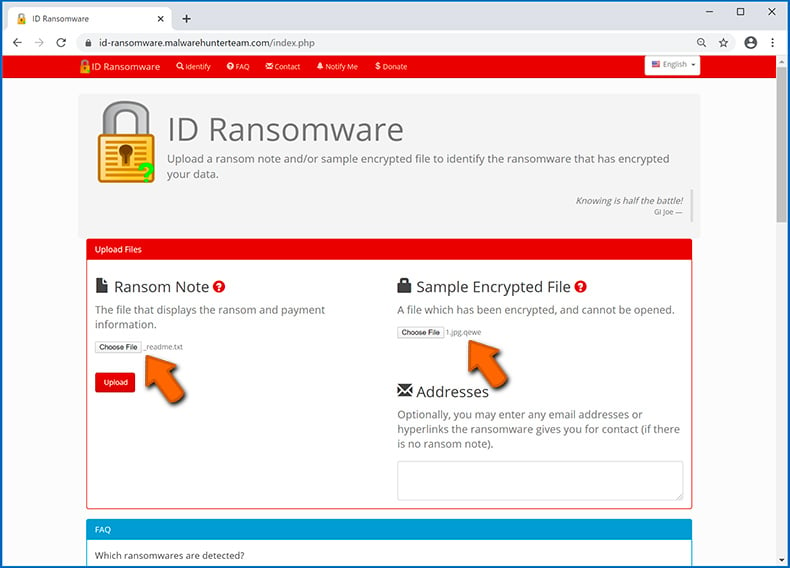

Una de las formas más fáciles y rápidas de identificar una infección de ransomware es utilizar el sitio web ID Ransomware. Este servicio es compatible con la mayoría de las infecciones de ransomware existentes. Las víctimas simplemente cargan un mensaje de rescate y/o un archivo encriptado (le recomendamos que cargue ambos si es posible).

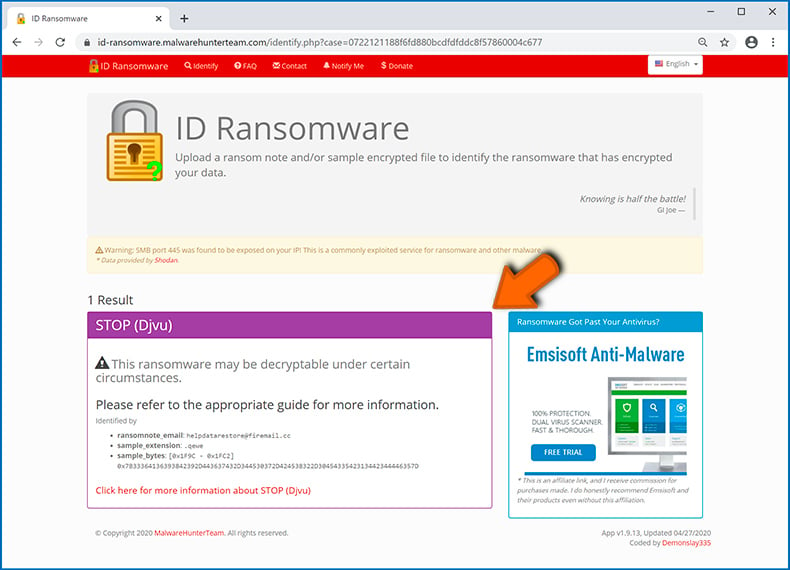

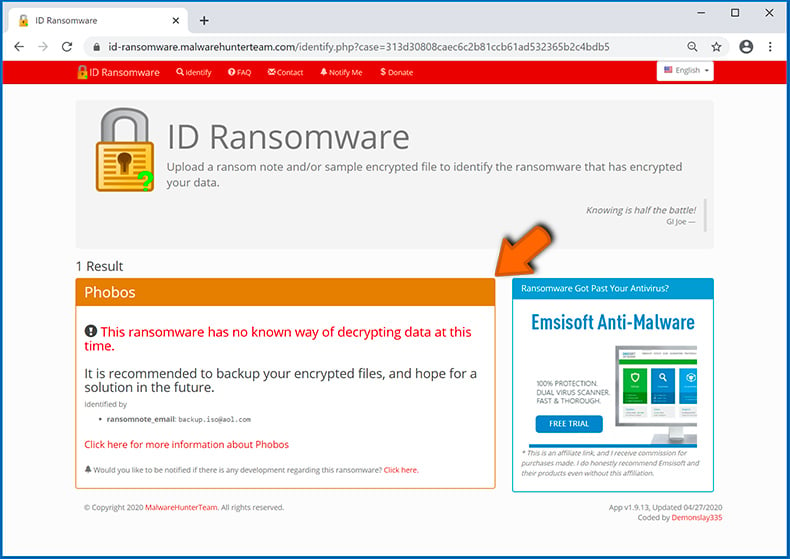

El ransomware se identificará en segundos y se le proporcionarán varios detalles, como el nombre de la familia de malware a la que pertenece la infección, si es desencriptable, etc.

Ejemplo 1 (ransomware Qewe [Stop/Djvu]):

Ejemplo 2 (ransomware .iso [Phobos]):

Si sus datos están encriptados por un ransomware que no es compatible con ID Ransomware, siempre puede intentar buscar en Internet utilizando ciertas palabras clave (por ejemplo, título del mensaje de rescate, extensión de archivo, correos electrónicos de contacto proporcionados, direcciones de criptobilletera, etc.).

Búsqueda de herramientas de desencriptado de ransomware:

Los algoritmos de encriptado utilizados por la mayoría de las infecciones de tipo ransomware son extremadamente sofisticados y, si el encriptado se realiza correctamente, solo el desarrollador puede restaurar los datos. Esto se debe a que el desencriptado requiere una clave específica, que se genera durante el encriptado. Restaurar datos sin la clave es imposible. En la mayoría de los casos, los ciberdelincuentes almacenan las claves en un servidor remoto, en lugar de utilizar la máquina infectada como host. Dharma (CrySis), Phobos y otras familias de infecciones de ransomware de alta gama son prácticamente impecables y, por lo tanto, restaurar datos encriptados sin la participación de los desarrolladores es simplemente imposible. A pesar de esto, hay docenas de infecciones de tipo ransomware que están mal desarrolladas y contienen una serie de fallas (por ejemplo, el uso de claves de encriptado/desencriptado idénticas para cada víctima, claves almacenadas localmente, etc.). Por lo tanto, siempre verifique las herramientas de desencriptado disponibles para detectar cualquier ransomware que se infiltre en su computadora.

Encontrar la herramienta de desencriptado correcta en Internet puede resultar muy frustrante. Por este motivo, le recomendamos que utilice el Proyecto "No More Ransom" y aquí es donde resulta útil identificar la infección de ransomware. El sitio web del Proyecto "No More Ransom" contiene una sección de "Herramientas de Desencriptado" con una barra de búsqueda. Ingrese el nombre del ransomware identificado y se enumerarán todos los desencriptadores disponibles (si los hay).

Restaurar archivos con herramientas de recuperación de datos:

Dependiendo de la situación (calidad de la infección de ransomware, tipo de algoritmo de encriptado utilizado, etc.), es posible que sea posible restaurar los datos con ciertas herramientas de terceros. Por lo tanto, le recomendamos que utilice la herramienta Recuva desarrollada por CCleaner. Esta herramienta admite más de mil tipos de datos (gráficos, video, audio, documentos, etc.) y es muy intuitiva (se necesitan pocos conocimientos para recuperar datos). Además, la función de recuperación es completamente gratuita.

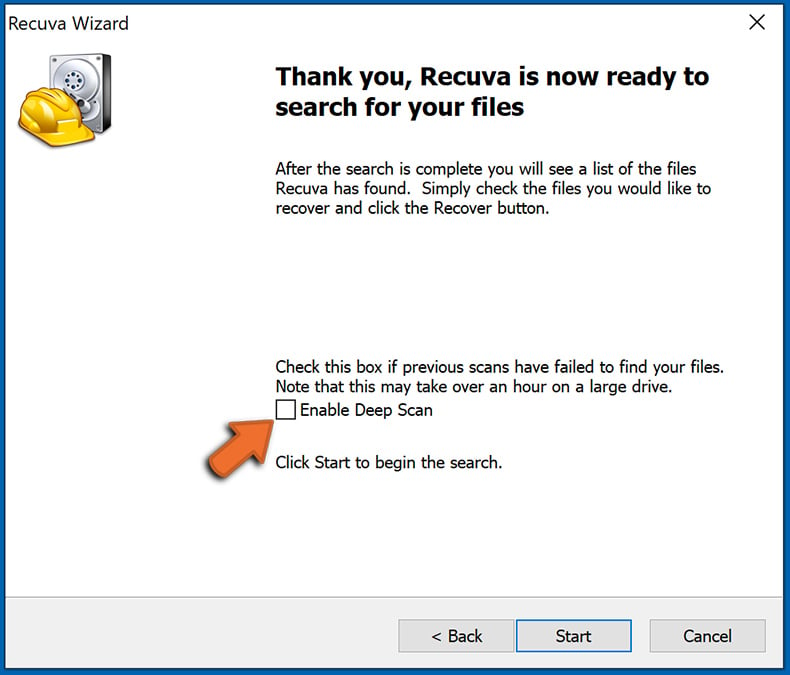

Paso 1: Realiza un escaneo.

Ejecute la aplicación Recuva y siga el asistente. Se le mostrarán varias ventanas que le permitirán elegir qué tipo de archivo buscar, qué ubicaciones se deben escanear, etc. Todo lo que necesita hacer es seleccionar las opciones que está buscando e iniciar el escaneo. Le recomendamos que habilite el "Análisis Profundo" ("Deep Scan") antes de comenzar, de lo contrario, las capacidades de análisis de la aplicación estarán restringidas.

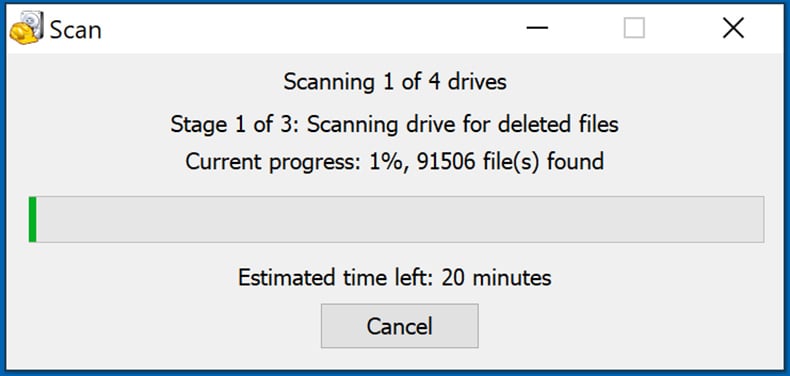

Espere a que Recuva complete el escaneo. La duración del análisis depende del volumen de archivos (tanto en cantidad como en tamaño) que está analizando (por ejemplo, varios cientos de gigabytes pueden tardar más de una hora en analizarse). Por lo tanto, tenga paciencia durante el proceso de escaneo. También desaconsejamos modificar o eliminar archivos existentes, ya que esto podría interferir con el análisis. Si agrega datos adicionales (por ejemplo, descarga de archivos/contenido) mientras escanea, esto prolongará el proceso:

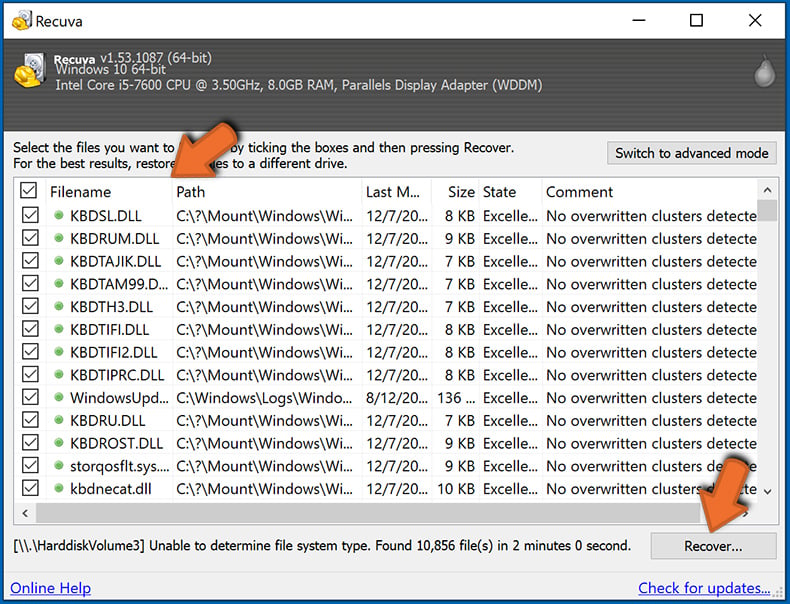

Paso 2: Recuperar datos.

Una vez que se complete el proceso, seleccione las carpetas/archivos que desea restaurar y simplemente haga clic en "Recuperar". Tenga en cuenta que se necesita algo de espacio libre en su unidad de almacenamiento para restaurar los datos:

Crear copias de seguridad de datos:

La administración adecuada de archivos y la creación de copias de seguridad son esenciales para la seguridad de los datos. Por lo tanto, tenga siempre mucho cuidado y piense en el futuro.

Administracióon de Particiones: Le recomendamos que almacene sus datos en varias particiones y evite almacenar archivos importantes dentro de la partición que contiene todo el sistema operativo. Si cae en una situación en la que no puede iniciar el sistema y se ve obligado a formatear el disco en el que está instalado el sistema operativo (en la mayoría de los casos, aquí es donde se esconden las infecciones de malware), perderá todos los datos almacenados en esa unidad. Esta es la ventaja de tener múltiples particiones: si tiene todo el dispositivo de almacenamiento asignado a una sola partición, se verá obligado a eliminar todo, sin embargo, crear múltiples particiones y asignar los datos correctamente le permite prevenir tales problemas. Puede formatear fácilmente una sola partición sin afectar a las demás; por lo tanto, una se limpiará y las otras permanecerán intactas, y sus datos se guardarán. La administración de particiones es bastante simple y puede encontrar toda la información necesaria en la página web de documentación de Microsoft.

Copias de seguridad de datos: Uno de los métodos de copia de seguridad más fiables es utilizar un dispositivo de almacenamiento externo y mantenerlo desconectado. Copie sus datos en un disco duro externo, unidad flash (miniatura), SSD, HDD o cualquier otro dispositivo de almacenamiento, desconéctelo y guárdelo en un lugar seco lejos del sol y temperaturas extremas. Sin embargo, este método es bastante ineficaz, ya que las copias de seguridad y las actualizaciones de los datos deben realizarse con regularidad. También puede utilizar un servicio en la nube o un servidor remoto. Aquí, se requiere una conexión a Internet y siempre existe la posibilidad de una brecha de seguridad, aunque es una ocasión muy rara.

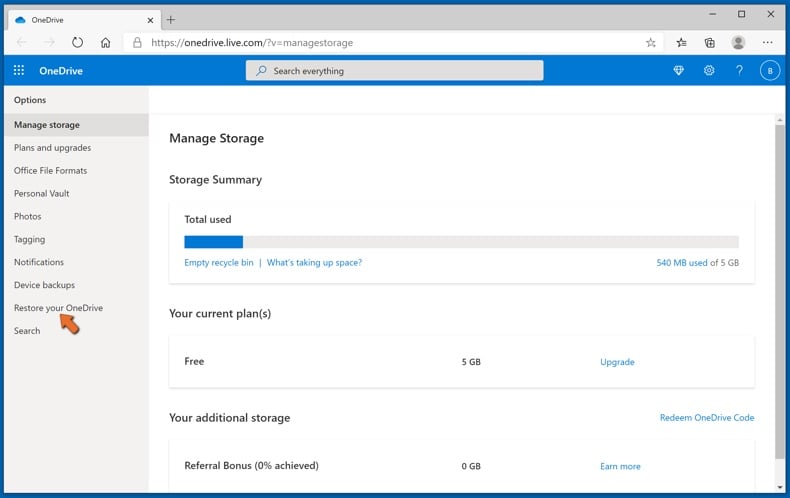

Recomendamos utilizar Microsoft OneDrive para realizar copias de seguridad de sus archivos. OneDrive le permite almacenar sus archivos y datos personales en la nube, sincronizar archivos entre computadoras y dispositivos móviles, lo que le permite acceder y editar sus archivos desde todos sus dispositivos Windows. OneDrive le permite guardar, compartir y obtener una vista previa de los archivos, acceder al historial de descargas, mover, eliminar y cambiar el nombre de los archivos, así como crear nuevas carpetas y mucho más.

Puede hacer una copia de seguridad de sus carpetas y archivos más importantes en su PC (las carpetas Escritorio, Documentos e Imágenes). Algunas de las características más notables de OneDrive incluyen el control de versiones de archivos, que conserva las versiones anteriores de los archivos hasta por 30 días. OneDrive cuenta con una papelera de reciclaje en la que todos sus archivos eliminados se almacenan por un tiempo limitado. Los archivos eliminados no se cuentan como parte de la asignación del usuario.

El servicio está construido con tecnologías HTML5 y le permite cargar archivos de hasta 300 MB mediante la función de arrastrar y soltar en el navegador web o hasta 10 GB mediante la aplicación de escritorio OneDrive. Con OneDrive, puede descargar carpetas enteras como un solo archivo ZIP con hasta 10,000 archivos, aunque no puede exceder los 15 GB por descarga única.

OneDrive viene con 5 GB de almacenamiento gratuito listo para usar, con opciones de almacenamiento adicionales de 100 GB, 1 TB y 6 TB disponibles por una tarifa basada en suscripción. Puede obtener uno de estos planes de almacenamiento comprando almacenamiento adicional por separado o con una suscripción a Office 365.

Crear una copia de seguridad de datos:

El proceso de copia de seguridad es el mismo para todos los tipos de archivos y carpetas. Así es como puede hacer una copia de seguridad de sus archivos con Microsoft OneDrive

Paso 1: Elija los archivos/carpetas que desea respaldar.

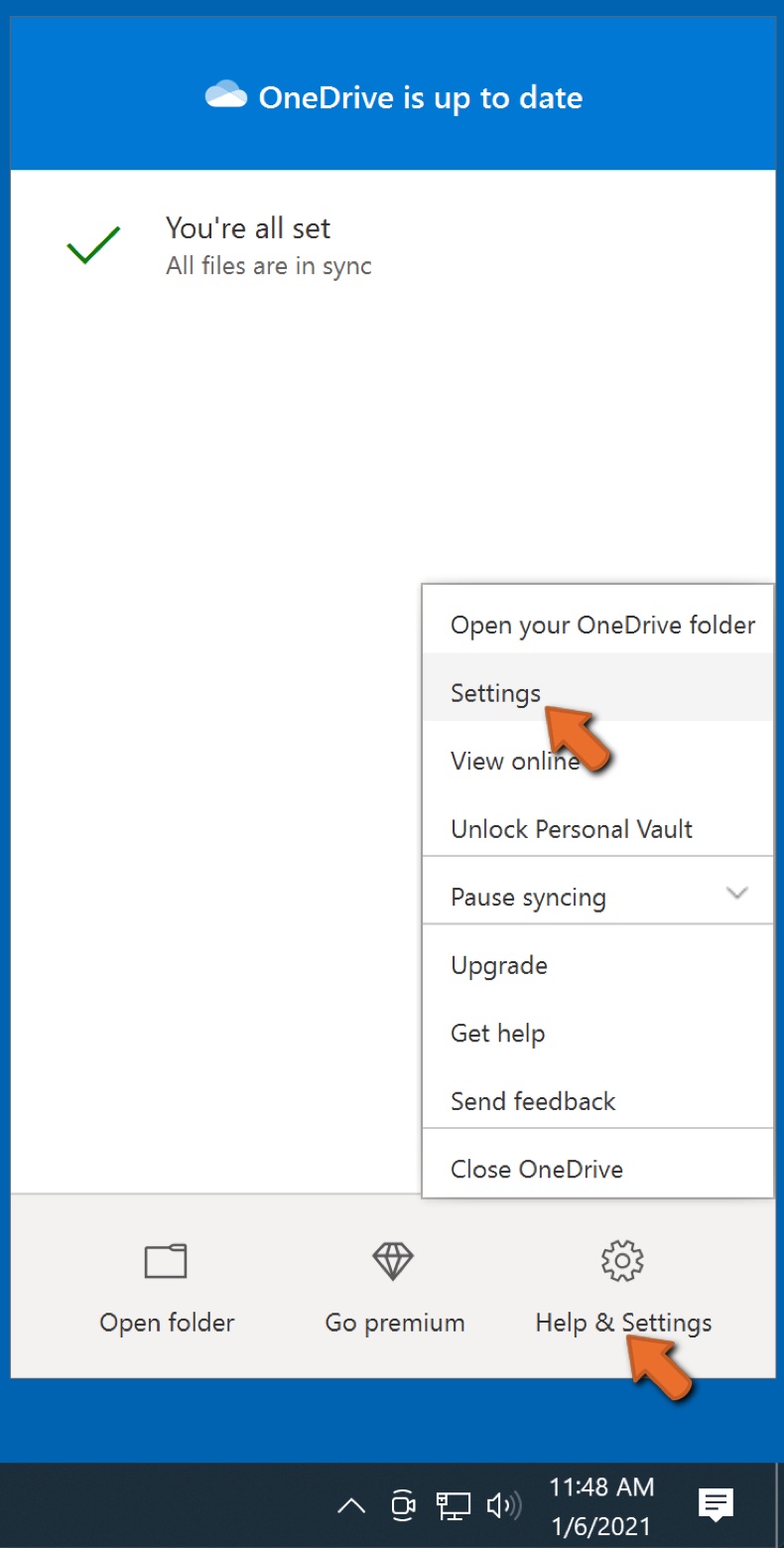

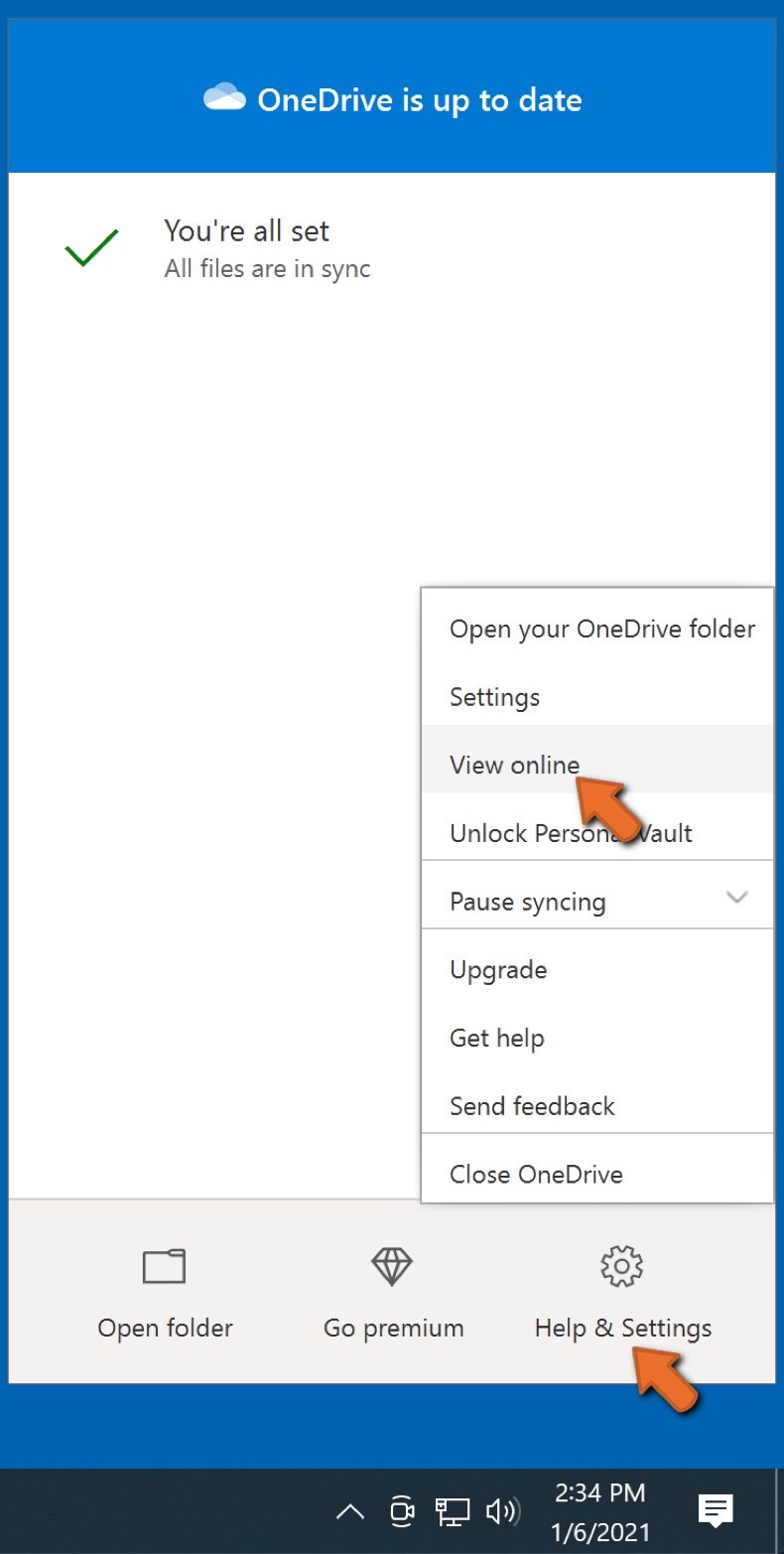

Haga clic en el icono de la nube de OneDrive para abrir el menú de OneDrive. Mientras está en este menú, puede personalizar la configuración de la copia de seguridad de sus archivos.

Haga clic en Ayuda y Configuración y luego seleccione Configuración en el menú desplegable.

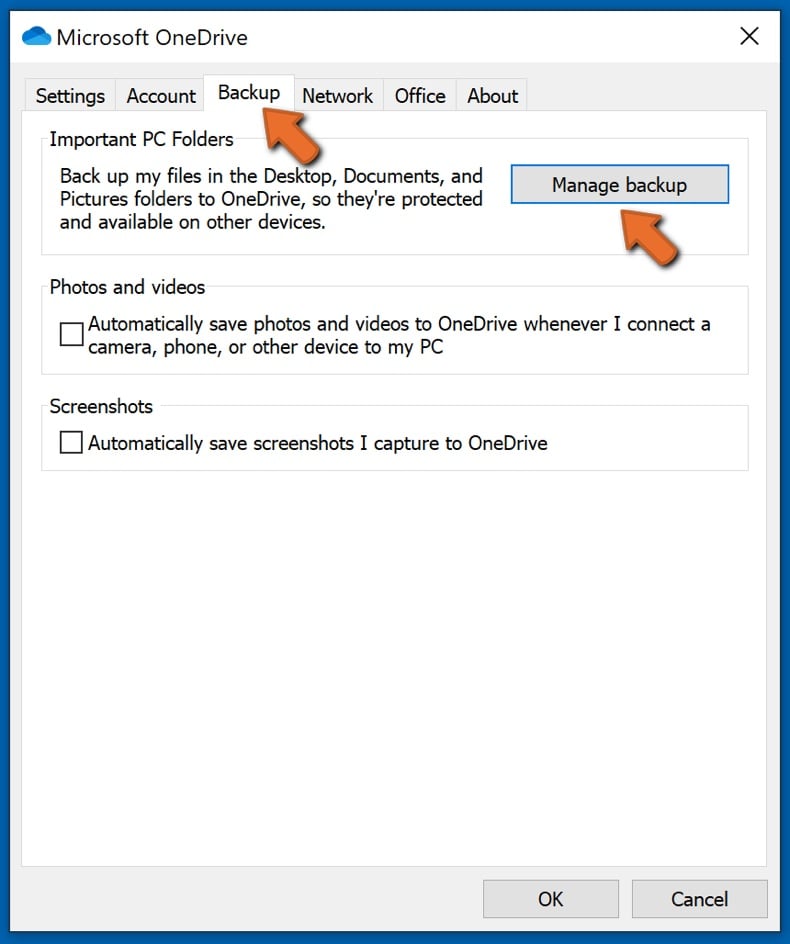

Vaya a la pestaña Copia de Seguridad y haga clic en Administrar Copia de Seguridad.

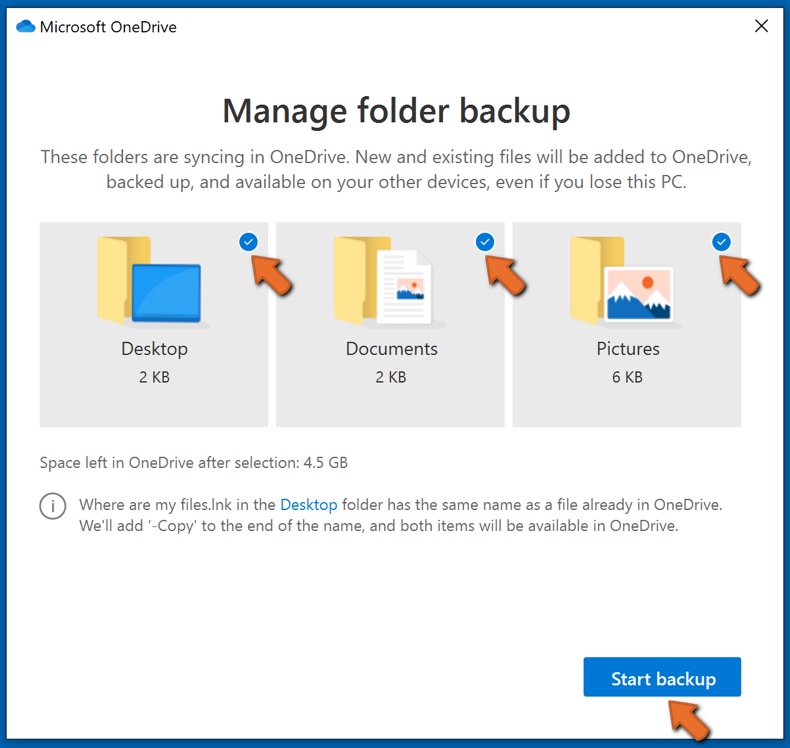

En este menú, puede optar por hacer una copia de seguridad del Escritorio y de todos los archivos que contiene, y de las carpetas Documentos e Imágenes, nuevamente, con todos los archivos en ellos. Haga clic en Iniciar copia de seguridad.

Ahora, cuando agregue un archivo o carpeta en las carpetas Escritorio y Documentos e imágenes, se respaldará automáticamente en OneDrive.

Para agregar carpetas y archivos que no se encuentran en las ubicaciones que se muestran arriba, debe agregarlos manualmente.

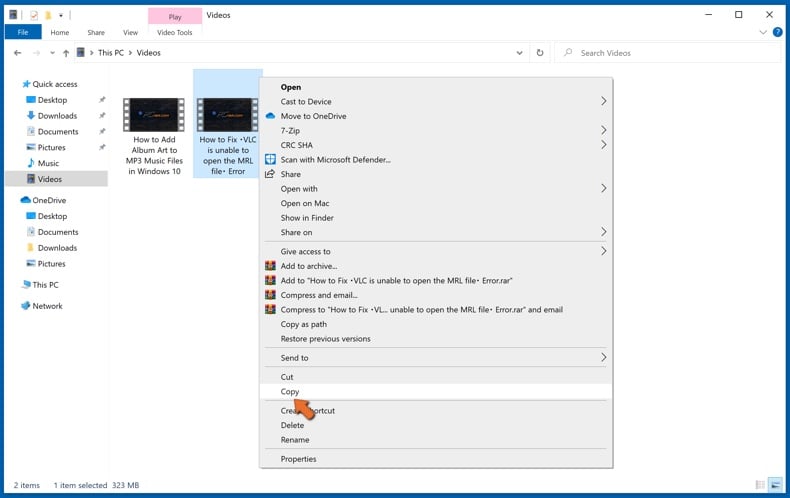

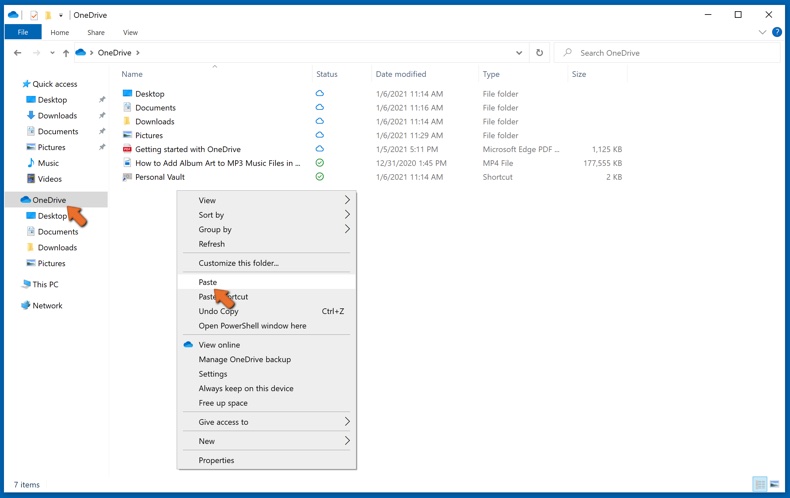

Abra el Explorador de Archivos y navegue hasta la ubicación de la carpeta/archivo que desea respaldar. Seleccione el elemento, haga clic con el botón derecho en él y haga clic en Copiar.

Luego, navegue hasta OneDrive, haga clic con el botón derecho en cualquier lugar de la ventana y haga clic en Pegar. Alternativamente, puede simplemente arrastrar y soltar un archivo en OneDrive. OneDrive creará automáticamente una copia de seguridad de la carpeta/archivo.

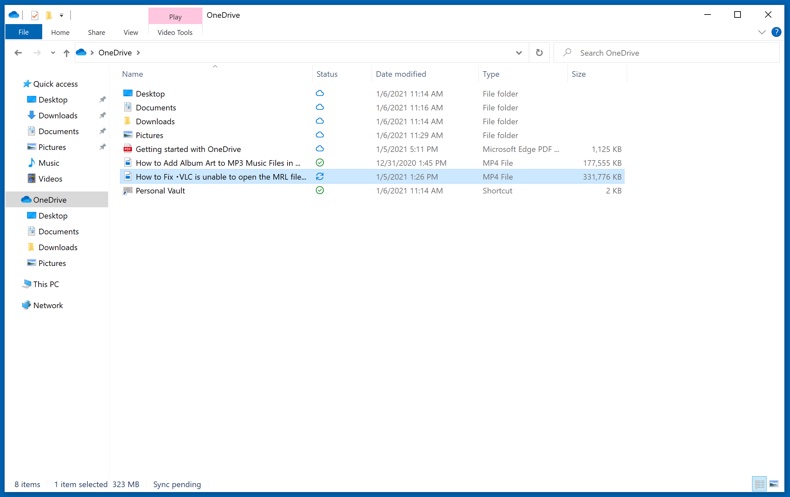

Todos los archivos agregados a la carpeta OneDrive se respaldan en la nube automáticamente. El círculo verde con la marca de verificación indica que el archivo está disponible tanto localmente como en OneDrive, y que la versión del archivo es la misma en ambos. El icono de la nube azul indica que el archivo no se ha sincronizado y está disponible solo en OneDrive. El icono de sincronización indica que el archivo se está sincronizando actualmente.

Para acceder a los archivos que solo se encuentran en OneDrive en línea, vaya al menú desplegable Ayuda y Configuración y seleccione Ver en línea.

Paso 2: Restaura los archivos dañados.

OneDrive se asegura de que los archivos permanezcan sincronizados, por lo que la versión del archivo en la computadora es la misma versión en la nube. Sin embargo, si el ransomware ha encriptado sus archivos, puede aprovechar la función de historial de versiones de OneDrive que le permitirá restaurar las versiones de los archivos antes del encriptado.

Microsoft 365 tiene una función de detección de ransomware que le notifica cuando sus archivos de OneDrive han sido atacados y lo guía a través del proceso de restauración de sus archivos. Sin embargo, debe tenerse en cuenta que si no tiene una suscripción paga de Microsoft 365, solo obtiene una detección y recuperación de archivos de forma gratuita.

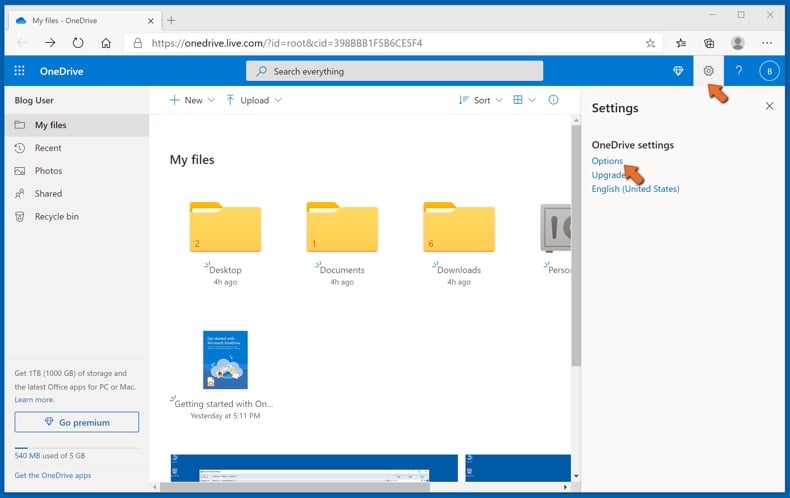

Si sus archivos de OneDrive se eliminan, corrompen o infectan con malware, puede restaurar todo su OneDrive a un estado anterior. Así es como puede restaurar su OneDrive completo:

1. Si ha iniciado sesión con una cuenta personal, haga clic en el engranaje de Configuración en la parte superior de la página. Luego, haga clic en Opciones y seleccione Restaurar su OneDrive.

Si ha iniciado sesión con una cuenta profesional o educativa, haga clic en el engranaje de Configuración en la parte superior de la página. Luego, haga clic en Restaurar su OneDrive.

2. En la página Restaurar su OneDrive, seleccione una fecha de la lista desplegable. Tenga en cuenta que si está restaurando sus archivos después de la detección automática de ransomware, se seleccionará una fecha de restauración.

3. Después de configurar todas las opciones de restauración de archivos, haga clic en Restaurar para deshacer todas las actividades que seleccionó.

La mejor manera de evitar daños por infecciones de ransomware es mantener copias de seguridad actualizadas periódicamente.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión