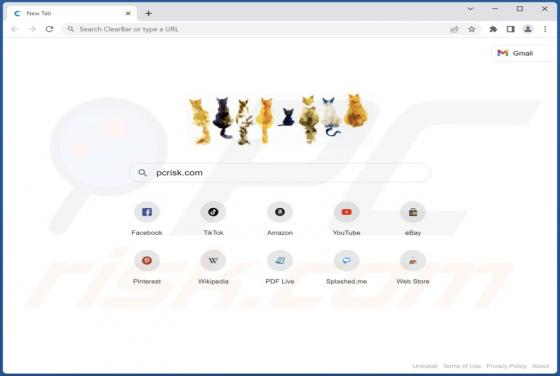

Adware "ClearBrowser"

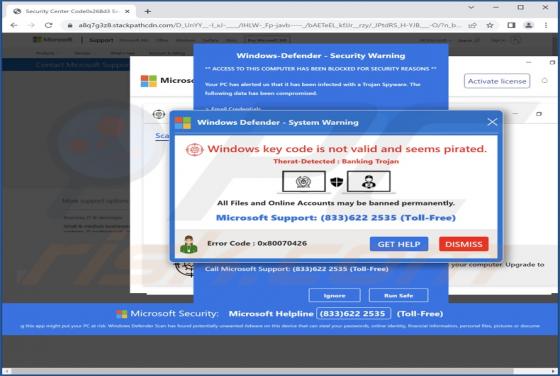

Nuestro equipo de investigación descubrió ClearBrowser mientras inspeccionaba sitios web que promocionaban software dudoso. Tras instalarlo en nuestro equipo de pruebas, descubrimos que se trata de un navegador fraudulento basado en el proyecto de código abierto Chromium. También descubrimos que