Cómo eliminar el troyano de acceso remoto SugarGh0st

TroyanoConocido también como: Troyano de acceso remoto SugarGh0st

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es SugarGh0st?

El malware SugarGh0st es un troyano de acceso remoto (RAT). Establece acceso remoto y control sobre las máquinas infectadas. Es muy probable que SugarGh0st se base en el RAT Gh0st.

Se ha observado la utilización de este programa malicioso en múltiples campañas, posiblemente desde agosto de 2023. Estos ataques se dirigieron contra usuarios de Corea del Sur y trabajadores gubernamentales de Uzbekistán. Hay indicios que sugieren que los agentes de la amenaza que están detrás de estas campañas son de habla china, pero esta determinación no es definitiva.

Resumen del malware SugarGh0st

Se han detectado dos cadenas de infección distintas en los ataques de SugarGh0st; ambas utilizan archivos LNK (accesos directos de Windows). Tras infiltrarse con éxito, este troyano comienza a recopilar datos relevantes del dispositivo, como el nombre del dispositivo, la versión del sistema operativo, la clave del Registro, los procesos en ejecución, etc.

Como se mencionó en la introducción, SugarGh0st está diseñado para permitir el acceso/control remoto de dispositivos. Este RAT es un sofisticado software malicioso con capacidades de puerta trasera y puede ejecutar varios comandos en sistemas comprometidos.

Para elaborar algunas de sus características, este malware es capaz de escalar sus privilegios. Puede gestionar archivos, es decir, buscar, leer, mover, copiar, descargar (exfiltrar) y eliminar. El troyano también puede obtener código malicioso de su servidor C&C (Mando y Control) para obtener funciones adicionales.

SugarGh0st puede terminar procesos activos. Tomar capturas de pantalla, keylogging (grabación de pulsaciones de teclas), ratón virtual (manipulación del ratón) y grabación de vídeo a través de cámaras integradas/conectadas también se encuentran entre las capacidades del RAT.

Las funcionalidades enumeradas anteriormente estaban presentes en el RAT Gh0st, el presunto predecesor de SugarGh0st. Las nuevas características incluyen medidas avanzadas de antidetección. Este troyano puede descargar archivos de biblioteca seleccionados por extensión y nombre de función. También busca claves de registro ODBC (Open Database Connectivity) especificadas.

Es pertinente mencionar que los desarrolladores de malware suelen mejorar su software y metodologías; por lo tanto, las posibles versiones futuras de SugarGh0st podrían tener capacidades adicionales o características diferentes.

En resumen, la presencia de software malicioso como SugarGh0st en los dispositivos puede provocar graves problemas de privacidad, pérdidas económicas y robo de identidad. Cabe mencionar que los ataques dirigidos contra objetivos de alta sensibilidad (como los que prestan servicios esenciales) conllevan riesgos aún mayores.

| Nombre | Troyano de acceso remoto SugarGh0st |

| Tipo de amenaza | Troyano, RAT, troyano de acceso remoto, virus ladrón de contraseñas, malware bancario, spyware. |

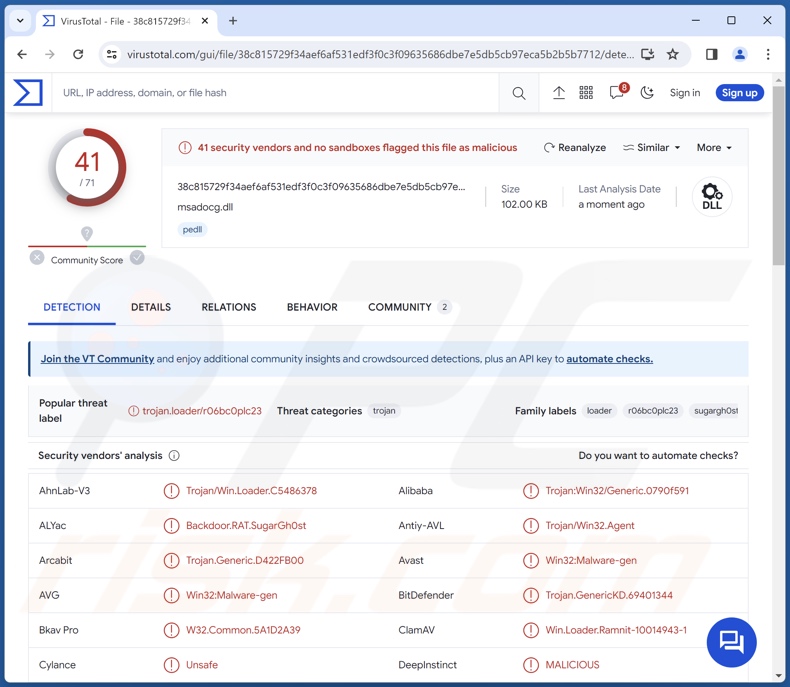

| Nombres de detección | Avast (Win32:Malware-gen), Combo Cleaner (Trojan.GenericKD.69401344), ESET-NOD32 (Win32/Agent.AFVD), Kaspersky (HEUR:Trojan.Win32.Loader.gen), Microsoft (Trojan:Win32/Phonzy.A!ml), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de troyanos de acceso remoto

NineRAT, DLRAT, Millenium, ZenRAT y ValleyRAT son sólo algunos ejemplos de RAT sobre los que hemos escrito recientemente. Aunque estos troyanos suelen ser muy versátiles, algunos pueden estar diseñados para fines muy específicos.

Independientemente de si un malware tiene usos limitados o amplias aplicaciones, la presencia de este software en un sistema amenaza la integridad del dispositivo y la seguridad del usuario. Es esencial eliminar las amenazas inmediatamente después de su detección.

¿Cómo se infiltró SugarGh0st en mi ordenador?

En las infecciones por SugarGh0st observadas, después de abrir el archivo malicioso inicial, a la víctima se le presenta un documento señuelo. Los ejemplos conocidos en coreano incluyen: un archivo con contenido copiado de CoinDesk Korea – una fuente de noticias en línea sobre criptomoneda y activos digitales, instrucciones de mantenimiento informático para empleados y un mensaje sobre la creación de cuentas de Microsoft utilizando una contraseña aleatoria.

Otro archivo señuelo iba dirigido a personas relacionadas con el Ministerio de Asuntos Exteriores de Uzbekistán; el documento detallaba planes de mejora de la administración estatal y de la normativa técnica, según lo dispuesto en un decreto presidencial.

Lo más probable es que los archivos infecciosos (que muestran los señuelos) hayan proliferado a través de campañas de spam por correo electrónico. Cabe mencionar que otros archivos señuelo o métodos de distribución no son improbables.

El spam es ampliamente utilizado en la distribución de malware. Aparte del correo electrónico, se utilizan para este fin mensajes de texto, SMS, mensajes en redes sociales o foros y otros medios de comunicación.

Otras técnicas de proliferación populares son las drive-by downloads (descargas furtivas/engañosas), las estafas en línea, la publicidad maliciosa, los canales de descarga poco fiables (por ejemplo, sitios de alojamiento de archivos no oficiales y gratuitos, redes de intercambio P2P, etc.), los contenidos pirateados, las herramientas ilegales de activación de software ("cracks") y las actualizaciones falsas.

Además, algunos programas maliciosos pueden autopropagarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

Los programas maliciosos suelen camuflarse o incluirse en archivos de software o multimedia normales. Vienen en varios formatos, por ejemplo, archivos comprimidos (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), documentos (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc. Una vez abierto, un archivo virulento inicia la cadena de descarga/instalación del malware.

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente abordar con precaución los correos electrónicos entrantes y otros mensajes. No se deben abrir los archivos adjuntos o enlaces que se encuentren en correos dudosos/irrelevantes, ya que pueden ser infecciosos. Es importante utilizar versiones de Microsoft Office posteriores a 2010, ya que su modo "Vista protegida" impide la ejecución automática de macrocomandos.

Además, todas las descargas deben realizarse desde fuentes oficiales y verificadas. Aconsejamos activar y actualizar los programas utilizando funciones/herramientas legítimas, ya que las adquiridas a terceros pueden contener malware.

Otra recomendación es tener cuidado al navegar, ya que los contenidos fraudulentos y maliciosos online suelen parecer auténticos e inocuos.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus de confianza. El software de seguridad debe utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas y problemas detectados. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Capturas de pantalla de los documentos señuelo descargados y abiertos durante la inyección del malware SugarGh0st:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es SugarGh0st?

- PASO 1. Eliminación manual del malware SugarGh0st.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

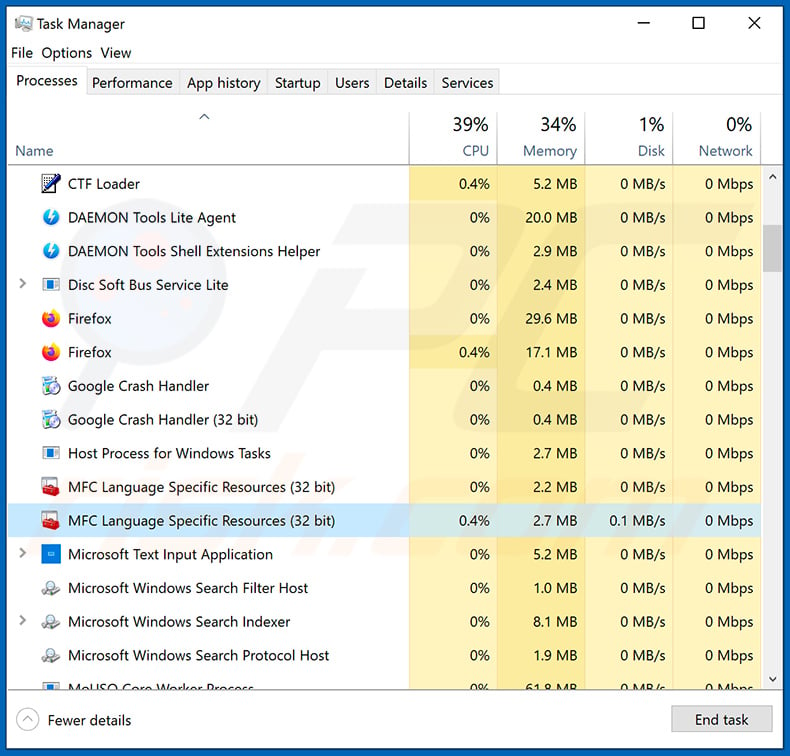

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

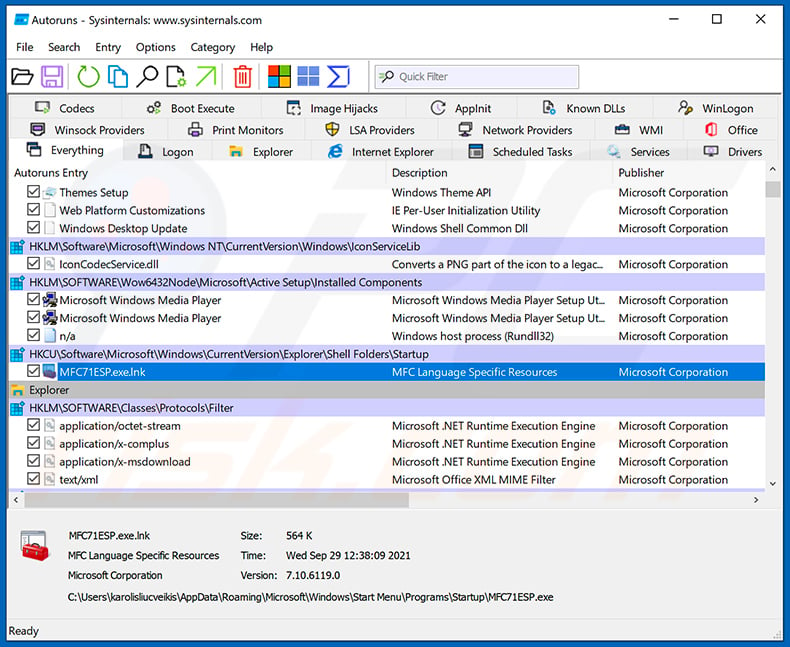

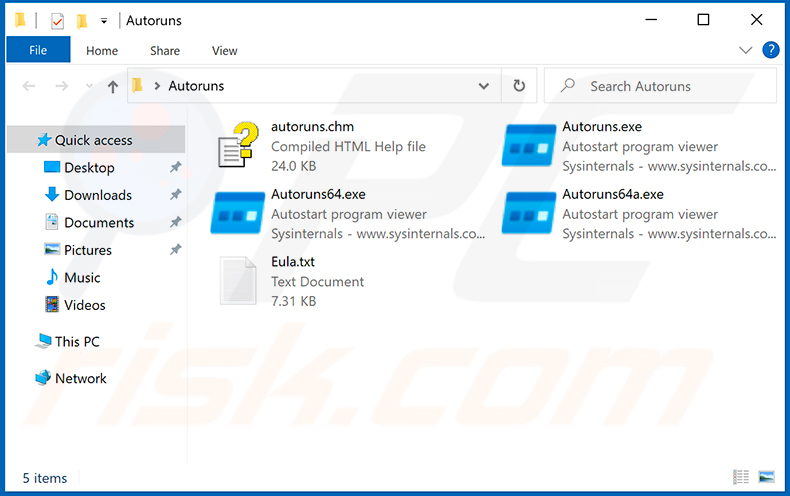

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

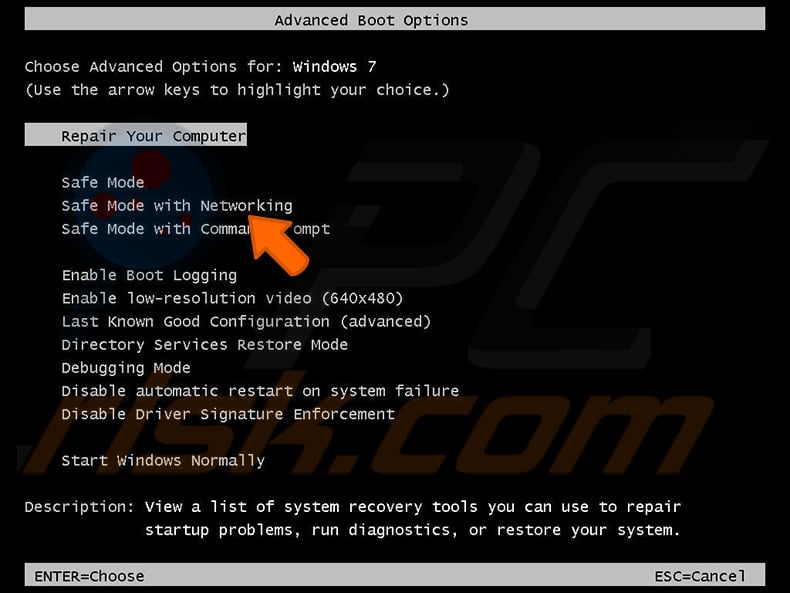

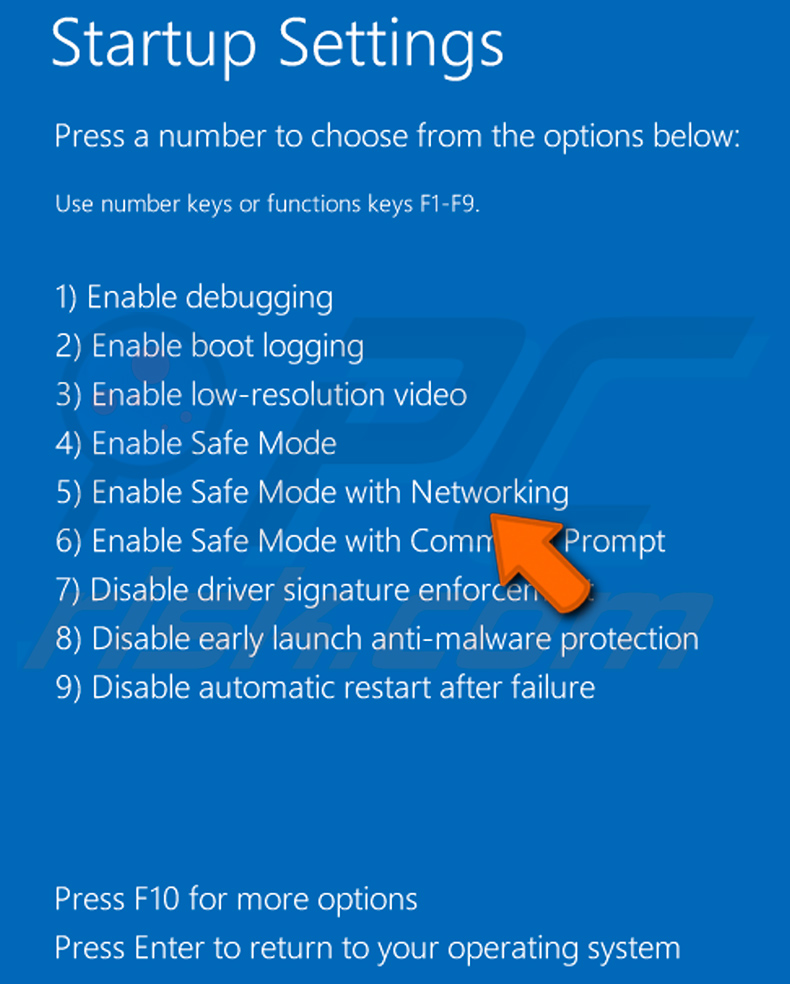

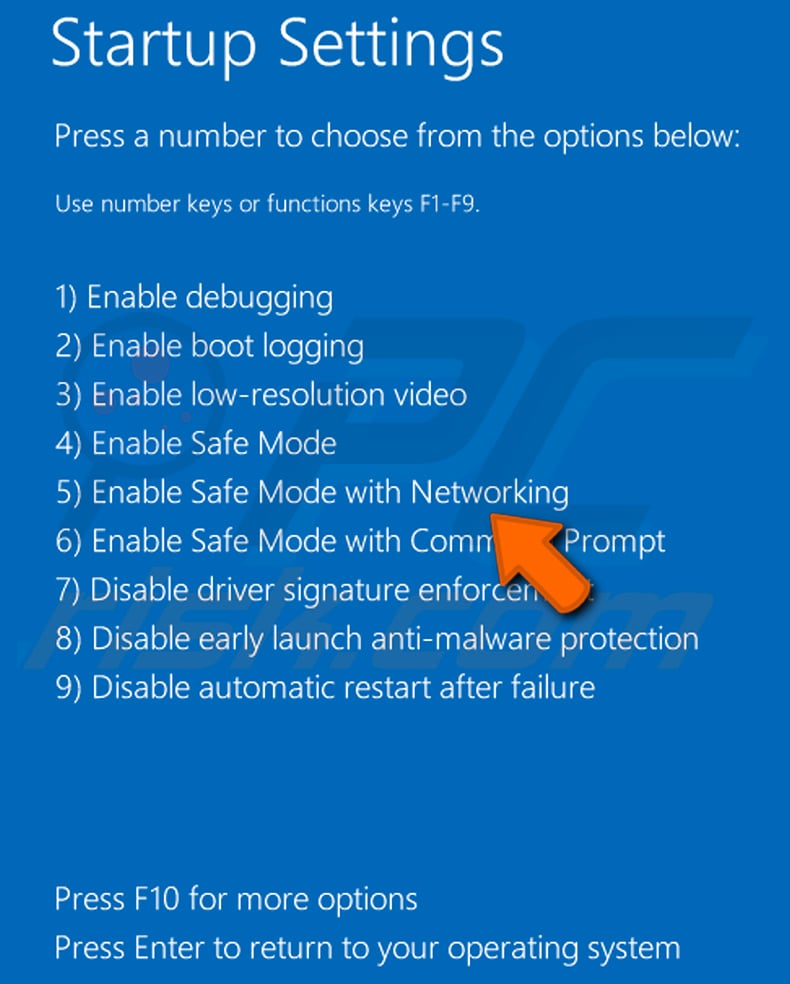

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

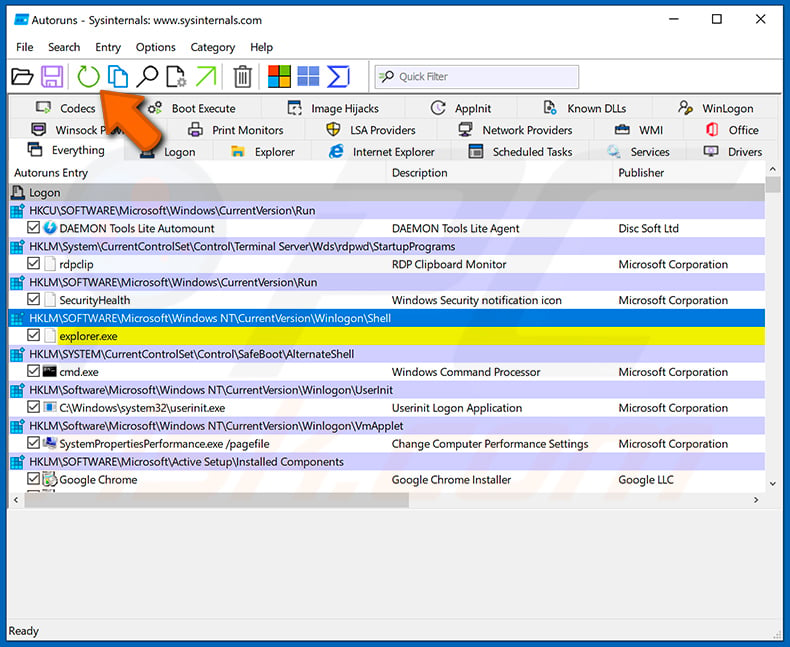

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

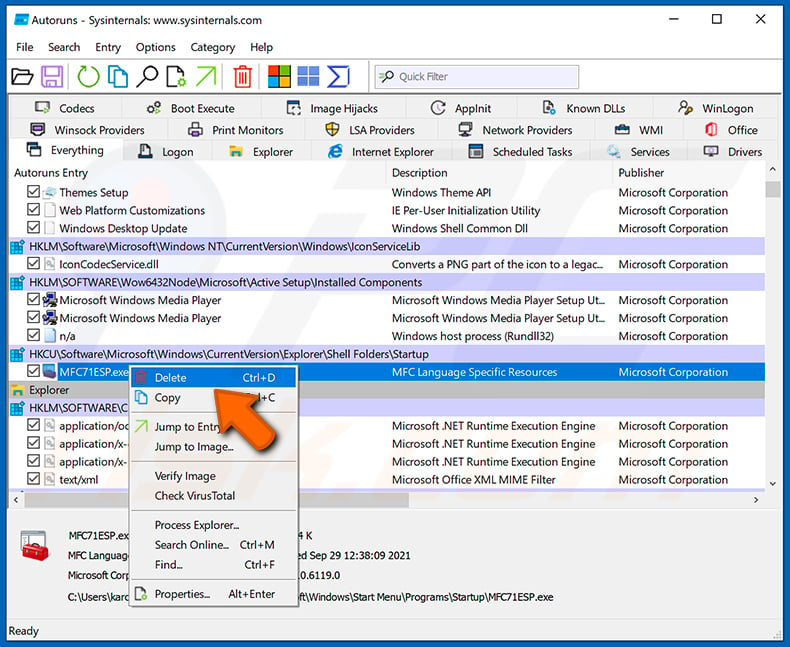

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

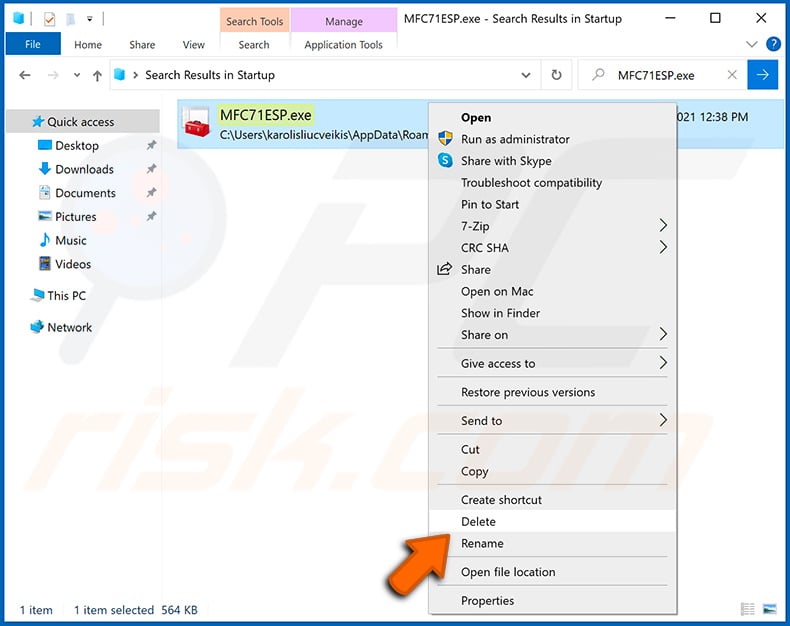

Después de eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el programa malicioso SugarGh0st, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

El formateo no suele ser necesario cuando se eliminan programas maliciosos.

¿Cuáles son los mayores problemas que puede causar el malware SugarGh0st?

Los peligros de una infección dependen de las funcionalidades del malware y del modus operandi de los ciberdelincuentes. El RAT SugarGh0st está diseñado para permitir el acceso y control remotos de las máquinas infectadas. Tiene una amplia variedad de capacidades, que van desde las centradas en el avance de la infección hasta el sofisticado robo de datos.

En general, las infecciones de alto riesgo pueden provocar graves problemas de privacidad, pérdidas financieras y robo de identidad. Tenga en cuenta que los ataques aprovechados contra objetivos de alta sensibilidad plantean amenazas de mayor importancia.

¿Cuál es el objetivo del malware SugarGh0st?

El malware se utiliza principalmente para generar ingresos, pero no es la única razón que subyace a estos ataques. Los ciberdelincuentes también pueden utilizar software malicioso para divertirse, llevar a cabo rencillas personales, interrumpir procesos (por ejemplo, sitios web, servicios, organizaciones, etc.), participar en hacktivismo e incluso lanzar ataques con motivaciones políticas/geopolíticas.

Hay algunos artefactos que sugieren que SugarGh0st es utilizado por atacantes de habla china. Este RAT se ha observado en campañas dirigidas a usuarios coreanos y a personas relacionadas con el Ministerio de Asuntos Exteriores de Uzbekistán. Estos ataques, sobre todo el último, podrían alinearse con los intereses chinos.

¿Cómo se infiltró el malware SugarGh0st en mi ordenador?

Si nos basamos en los documentos señuelo que aparecen cuando se abren archivos maliciosos diseñados para desencadenar infecciones por SugarGh0st, es probable que este malware se propague a través de campañas de spam por correo electrónico. Tenga en cuenta que son posibles otros señuelos y técnicas de distribución.

Aparte del correo basura, el malware suele propagarse a través de descargas no autorizadas, estafas en línea, publicidad maliciosa, fuentes de descarga dudosas (por ejemplo, sitios web de programas gratuitos y de terceros, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracking") y actualizaciones falsas. Algunos programas maliciosos pueden incluso autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar prácticamente todas las infecciones de malware conocidas. Cabe destacar que, dado que los programas maliciosos sofisticados suelen esconderse en lo más profundo de los sistemas, es fundamental realizar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión