Cómo eliminar el malware TCLBanker del sistema operativo

TroyanoConocido también como: Virus TCLBanker

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es TCLBanker?

TCLBanker es un troyano bancario que tiene como objetivo a usuarios de Brasil, monitoreando silenciosamente sus navegadores y activándose cuando visitan cualquiera de los 59 sitios web monitoreados de banca, fintech o criptomonedas. Una vez activado, superpone una interfaz falsa convincente sobre la sesión bancaria real de la víctima para recopilar credenciales de inicio de sesión, al tiempo que permite a los operadores observar y manipular de forma remota la máquina infectada.

Según la investigación de Elastic Security Labs, se considera que TCLBanker es una actualización significativa de familias anteriores de troyanos bancarios brasileños conocidas como Maverick y SORVEPOTEL. La campaña se rastrea internamente como REF3076. En el momento del análisis, varios componentes aún estaban en desarrollo, lo que sugiere que el malware se encontraba en una etapa operativa temprana.

El malware llega disfrazado como un instalador legítimo de software de Logitech y, una vez activo, se propaga aún más secuestrando las propias cuentas de WhatsApp y Outlook del usuario infectado para enviar mensajes de phishing a sus contactos.

Descripción general de TCLBanker

El componente bancario principal de TCLBanker, etiquetado internamente como Tcl.Agent, utiliza UI Automation para supervisar continuamente la barra de direcciones de los navegadores web más populares. En el momento en que una víctima navega a uno de los 59 dominios bancarios, fintech o de criptomonedas brasileños a los que apunta, el malware establece una conexión WebSocket con su servidor de comando y control y notifica al operador que una víctima está activa en un sitio bancario.

Con una sesión abierta, el atacante puede desplegar una superposición WPF a pantalla completa que cubre por completo la ventana del navegador de la víctima. Estas superposiciones pueden mostrar páginas de inicio de sesión bancarias falsas convincentes, pantallas falsas de progreso de Windows Update y mensajes de phishing por voz (vishing), todo diseñado para engañar a la víctima y hacer que entregue sus credenciales o autorice una transacción fraudulenta sin darse cuenta de que la interfaz es falsa.

Capacidades de acceso y control remoto

Más allá del marco de superposiciones, TCLBanker proporciona a los operadores una serie de herramientas remotas durante una sesión activa. Pueden tomar capturas de pantalla, transmitir la pantalla de la víctima en vivo, registrar pulsaciones de teclas mediante un keylogger integrado, interceptar el contenido del portapapeles y ejecutar comandos de shell directamente en la máquina infectada.

Para evitar que las víctimas cierren la superposición o cambien de ventana, TCLBanker bloquea activamente varios atajos de teclado, incluyendo Tab, Escape, Alt+F4, PrintScreen y la tecla Windows, y finaliza el Administrador de tareas cada 500 milisegundos si la víctima intenta abrirlo. Las superposiciones también se ocultan de las herramientas de captura de pantalla utilizando el indicador WDA_EXCLUDEFROMCAPTURE, por lo que no pueden documentarse ni detectarse fácilmente mediante software de grabación.

Módulos de gusano: autopropagación a través de WhatsApp y Outlook

TCLBanker incluye dos componentes de gusano rastreados como Tcl.WppBot. El primero secuestra la sesión autenticada del navegador WhatsApp Web de la víctima para enviar silenciosamente mensajes de phishing a todos sus contactos. El segundo utiliza automatización COM para enviar correos electrónicos de phishing directamente a través de la propia cuenta de Outlook de la víctima.

Dado que estos mensajes provienen de una cuenta real y de confianza en lugar de un remitente desconocido, los destinatarios tienen muchas más probabilidades de abrir el enlace o archivo adjunto y ejecutar el instalador ellos mismos. Cada máquina recién infectada se convierte entonces en otro punto de distribución, lo que permite que el malware se propague a través de las redes sociales sin que el atacante necesite operar infraestructura adicional.

Aplicaciones objetivo

TCLBanker monitorea la navegación en Chrome, Firefox, Microsoft Edge, Brave, Opera y Vivaldi. Vigila las visitas a 59 dominios bancarios, fintech y de criptomonedas brasileños, una lista que incluye los principales bancos minoristas, plataformas de pago digital e intercambios de criptomonedas que operan en Brasil.

Los módulos de gusano apuntan específicamente a WhatsApp Web (accedido a través de cualquiera de los navegadores monitoreados) y Microsoft Outlook para la autopropagación. La geolocalización del malware confirma la configuración regional de portugués brasileño, identificadores regionales y distribución de teclado antes de activarse, por lo que se cierra silenciosamente en máquinas fuera de su perfil objetivo previsto.

Persistencia y evasión de defensas

Para sobrevivir a los reinicios, TCLBanker copia su directorio de aplicación a %LocalAppData%\LogiAI y registra una tarea programada oculta llamada RuntimeOptimizeService con un desencadenante de inicio de sesión, de modo que se reinicia automáticamente cada vez que el usuario inicia sesión.

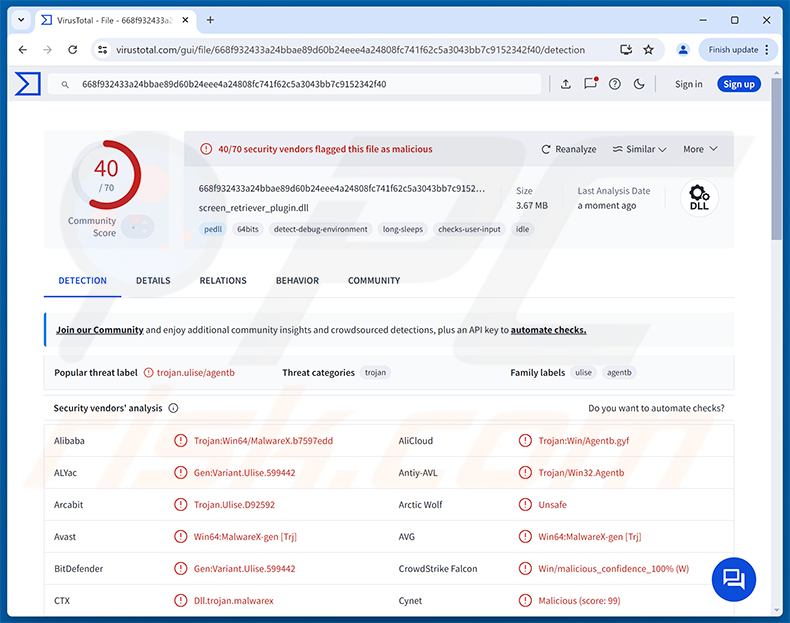

La infección inicial se basa en la carga lateral de DLL: un ejecutable legítimo de Logitech carga una DLL maliciosa screen_retriever_plugin.dll colocada junto a él, que descifra y ejecuta la carga útil principal en memoria sin escribir archivos obvios en el disco. El descifrado de la carga útil en sí está condicionado al entorno: falla silenciosamente si el malware detecta que se está ejecutando en un sandbox, un entorno de análisis automatizado o una plataforma de virtualización.

Antes de activarse, TCLBanker ejecuta al menos seis comprobaciones anti-depuración, busca software de virtualización (VMware, VirtualBox, KVM, Xen, Parallels, QEMU), escanea nombres de usuario asociados a sandboxes, verifica que la máquina tenga al menos 64 GB de espacio en disco, 2 GB de RAM y dos núcleos de CPU, y parchea el registro ETW (Event Tracing for Windows) para reducir la detección por parte de herramientas de monitoreo de seguridad. Un subsistema de vigilancia también comprueba continuamente si hay depuradores y herramientas de instrumentación mientras el malware está en ejecución.

| Nombre | Virus TCLBanker |

| Tipo De Amenaza | Troyano bancario, Troyano, Troyano de acceso remoto (RAT) |

| Nombres De Detección | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Ulise.599442), ESET-NOD32 (Win64/Agent.IXI Trojan), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Microsoft (Trojan:Win32/Malgent), Lista completa (VirusTotal) |

| Síntomas | Los troyanos bancarios están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos De Distribución | Instalador de software troyanizado (Logitech Logi AI Prompt Builder), carga lateral de DLL, mensajes de WhatsApp enviados desde cuentas infectadas, correos electrónicos de phishing enviados desde cuentas de Outlook infectadas. |

| Daño | Credenciales bancarias e información personal robadas, robo de identidad, pérdidas económicas, transacciones bancarias no autorizadas, el ordenador de la víctima añadido a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

TCLBanker es un troyano bancario sofisticado que combina la recopilación de credenciales, el control remoto de sesiones en vivo y la autopropagación para atacar específicamente a los usuarios de banca por internet brasileños. Sus profundas protecciones anti-análisis, la entrega mediante carga lateral de DLL y la capacidad de propagarse a través de las propias cuentas de confianza de las víctimas lo hacen más difícil de detectar y contener que la media.

Las víctimas pueden enfrentarse a transacciones financieras no autorizadas, robo de credenciales bancarias de inicio de sesión, robo de identidad y un compromiso más amplio de sus cuentas debido al acceso de shell que los operadores obtienen durante una sesión activa. El malware debe eliminarse del sistema de inmediato.

Más ejemplos de troyanos bancarios son CHAVECLOAK, Ares y Javali.

¿Cómo se infiltró TCLBanker en mi ordenador?

Según Elastic Security Labs, TCLBanker se distribuye como una versión troyanizada del instalador Logitech Logi AI Prompt Builder, empaquetado dentro de un archivo ZIP. Cuando la víctima ejecuta el MSI, un ejecutable legítimo de Logitech es engañado para cargar una DLL maliciosa (screen_retriever_plugin.dll) colocada junto a él, una técnica llamada carga lateral de DLL. Esa DLL luego descifra y ejecuta la carga útil del troyano bancario en memoria.

Una vez que una máquina está infectada, TCLBanker se propaga automáticamente. Toma el control de la sesión autenticada del navegador WhatsApp Web de la víctima para enviar mensajes de phishing a todos sus contactos, y utiliza la propia cuenta de Outlook de la víctima mediante automatización COM para enviar correos electrónicos de phishing a los destinatarios de su libreta de direcciones. Dado que los mensajes provienen de una cuenta real y reconocida, los destinatarios tienen más probabilidades de confiar en ellos y ejecutar el enlace del instalador incluido.

De manera más general, las amenazas de este tipo también llegan a las víctimas a través de correos electrónicos de phishing no solicitados de remitentes desconocidos, anuncios maliciosos, sitios web falsos de descarga de software y cracks de software y generadores de claves compartidos a través de redes de torrents y de intercambio de archivos.

¿Cómo evitar la instalación de malware?

Tenga precaución con los mensajes inesperados, incluso de personas que conoce. Si un contacto de WhatsApp o el correo electrónico de un colega contiene un enlace o archivo adjunto inusual que no esperaba, verifique con ellos a través de un canal separado antes de hacer clic o descargar algo. Descargue software únicamente desde sitios web oficiales de desarrolladores o tiendas de aplicaciones verificadas, y desconfíe de los instaladores entregados como archivos ZIP de fuentes desconocidas. Mantenga su sistema operativo y todas las aplicaciones actualizadas para que las vulnerabilidades conocidas no puedan ser explotadas antes de que las parchee.

Evite el software pirateado, los generadores de claves y las herramientas de activación no oficiales, ya que se encuentran entre los vehículos de distribución más comunes para troyanos bancarios y malware similar. Utilice un programa de seguridad de buena reputación y ejecute análisis regularmente para detectar amenazas que eludan las defensas iniciales. Si cree que su ordenador ya está infectado, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es TCLBanker?

- PASO 1. Eliminación manual del malware TCLBanker.

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware recomendamos usar Combo Cleaner Antivirus para Windows.

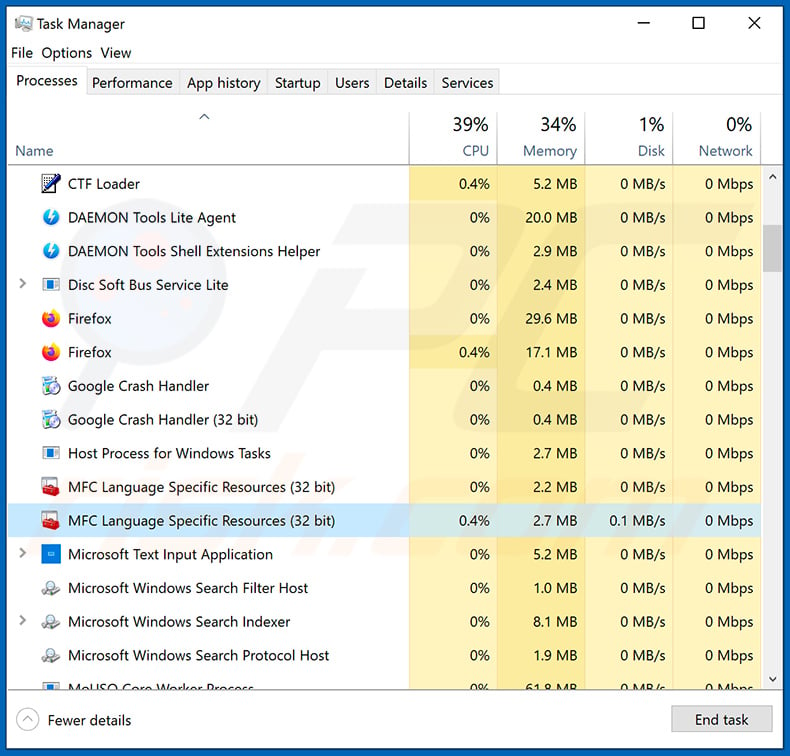

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si revisó la lista de programas que se ejecutan en su ordenador, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

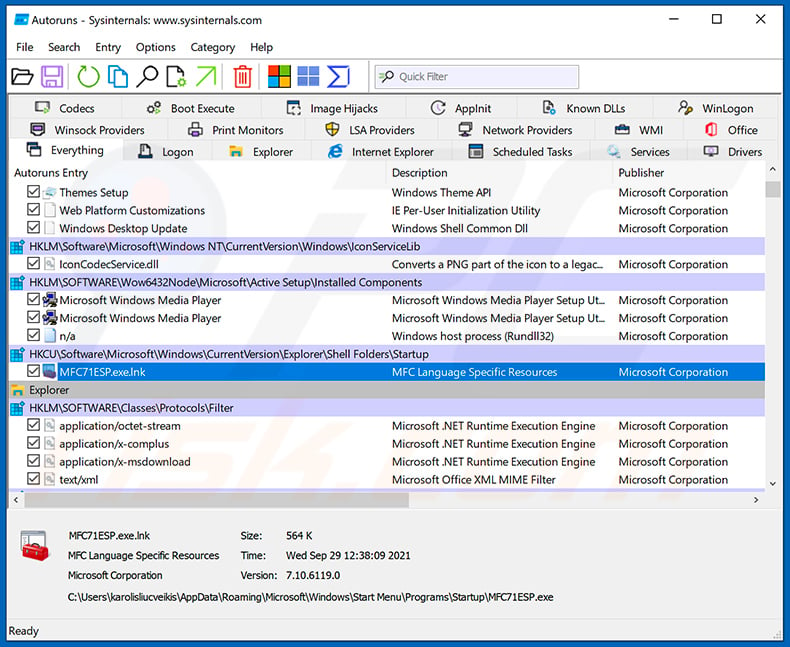

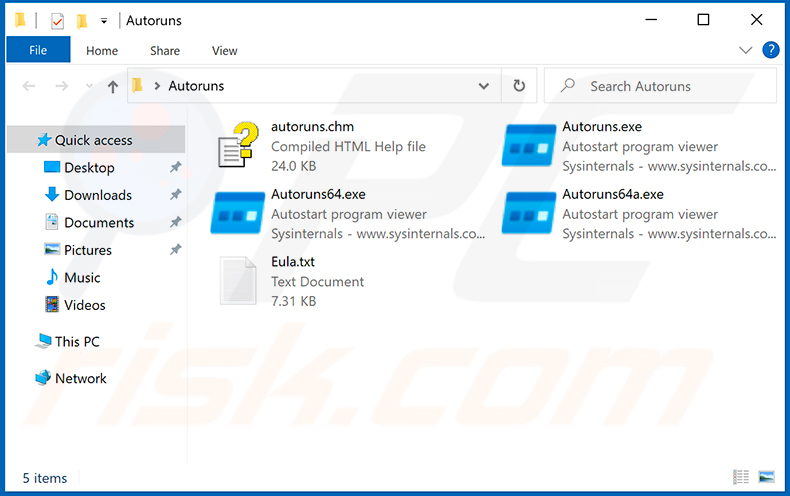

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, las ubicaciones del Registro y del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, las ubicaciones del Registro y del sistema de archivos:

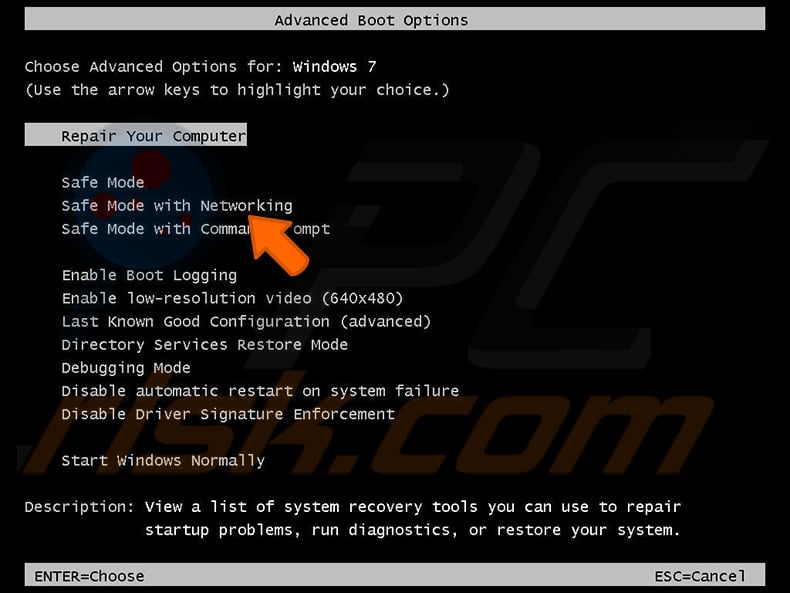

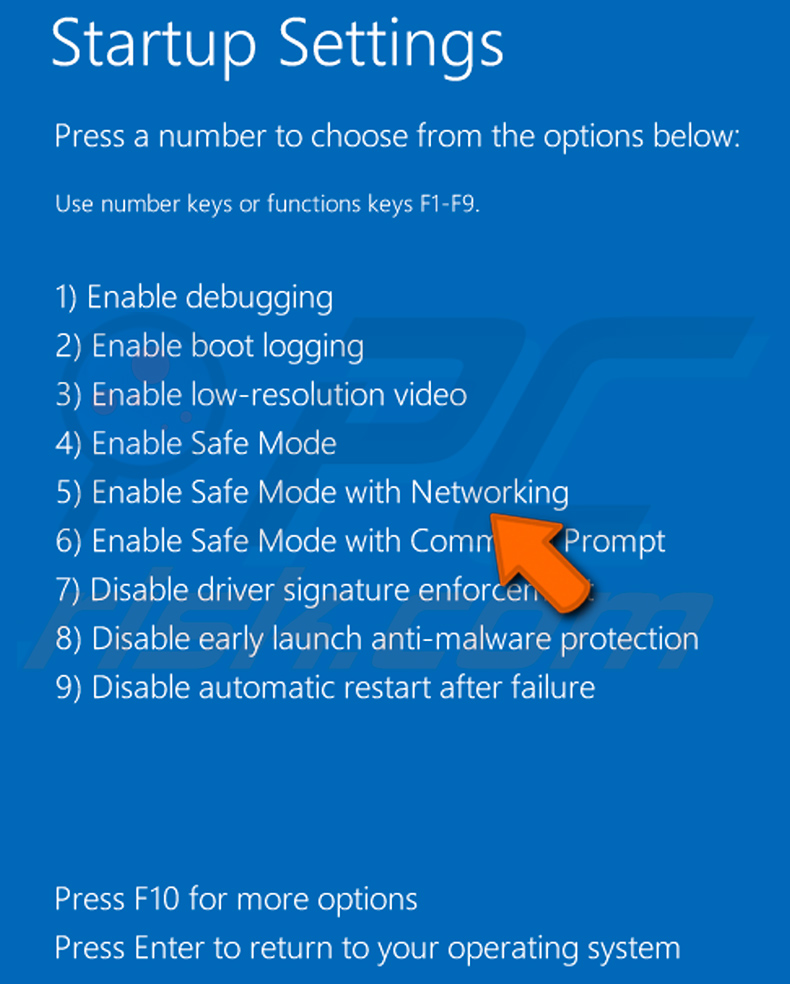

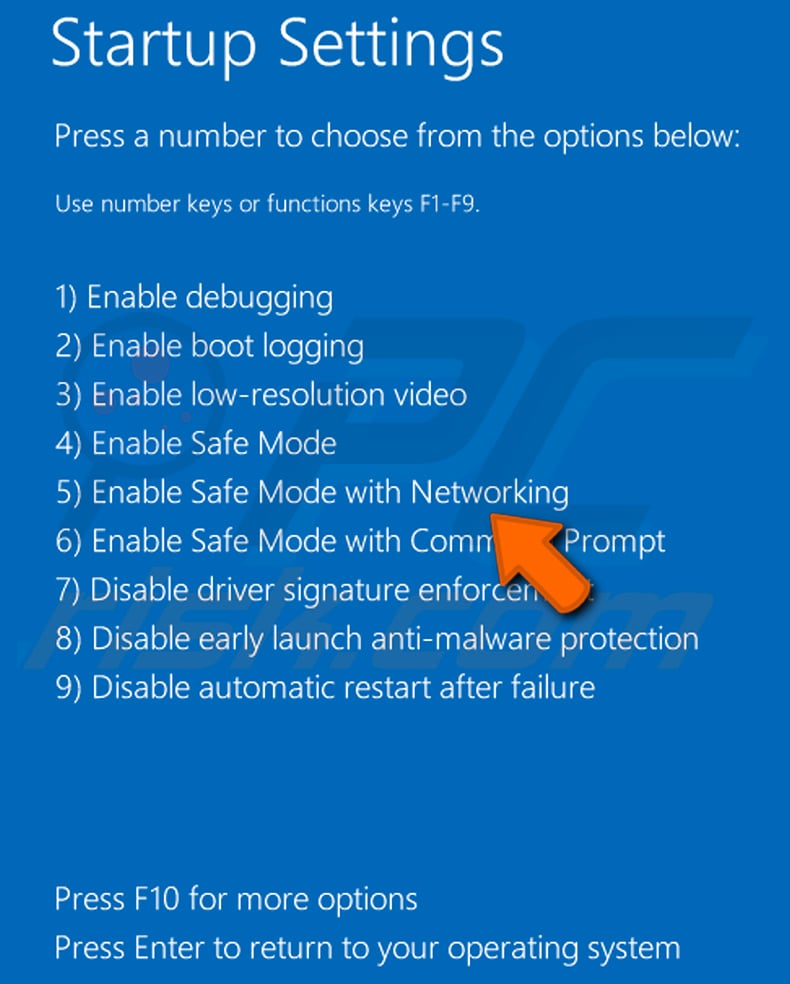

Reinicie su ordenador en Modo seguro:

Reinicie su ordenador en Modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo seguro. Haga clic en Inicio, haga clic en Apagar, haga clic en Reiniciar, haga clic en Aceptar. Durante el proceso de inicio de su ordenador, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo seguro con funciones de red»:

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de Inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta de «Configuración general del PC», seleccione Inicio avanzado.

Haga clic en el botón «Reiniciar ahora». Su ordenador se reiniciará en el «menú de opciones de Inicio avanzado». Haga clic en el botón «Solucionar problemas» y luego haga clic en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haga clic en «Configuración de inicio».

Haga clic en el botón «Reiniciar». Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con funciones de red»:

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en «Reiniciar» mientras mantiene presionada la tecla «Shift» en su teclado. En la ventana «elegir una opción», haga clic en «Solucionar problemas» y luego seleccione «Opciones avanzadas».

En el menú de opciones avanzadas, seleccione «Configuración de inicio» y haga clic en el botón «Reiniciar». En la siguiente ventana debe hacer clic en la tecla «F5» de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 10 en «Modo seguro con funciones de red»:

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

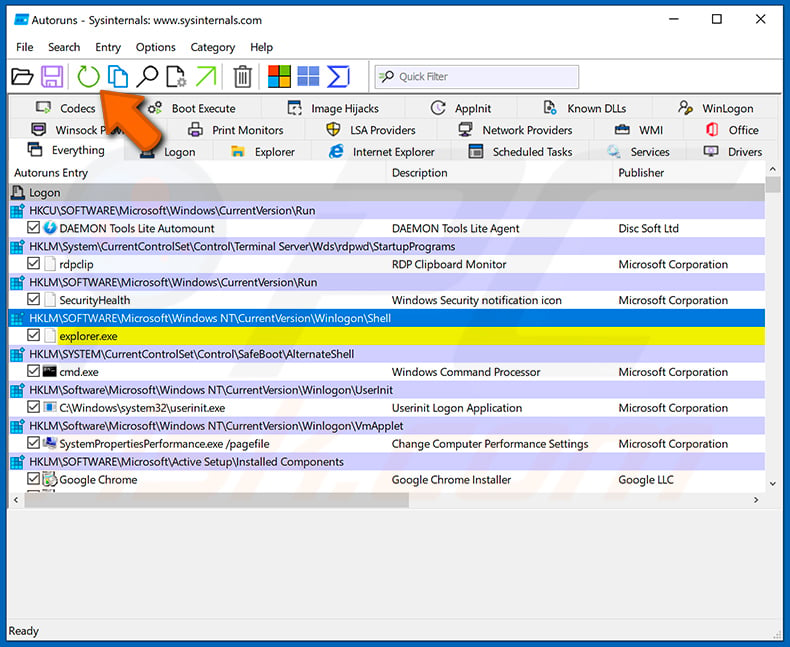

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

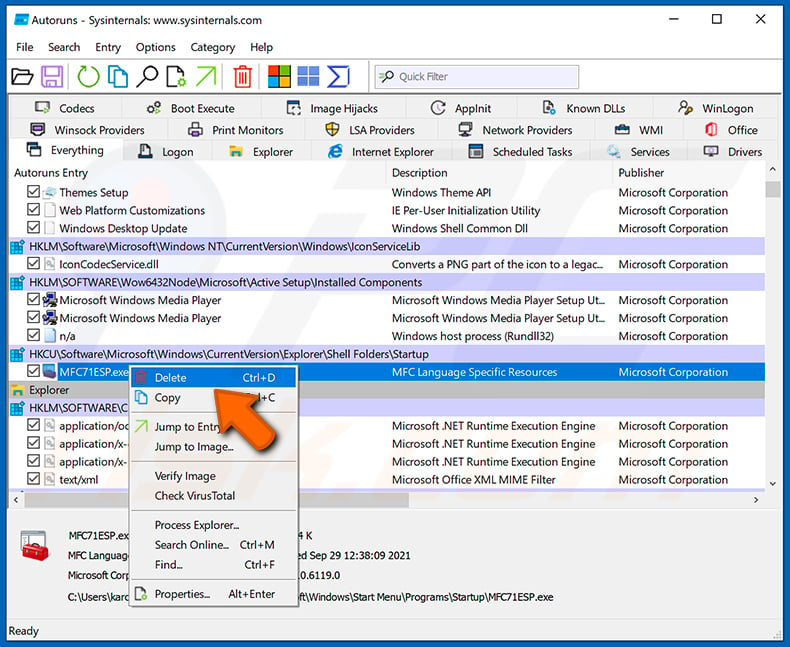

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar su ruta completa y nombre. Tenga en cuenta que algunos malware ocultan nombres de proceso bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija «Delete».

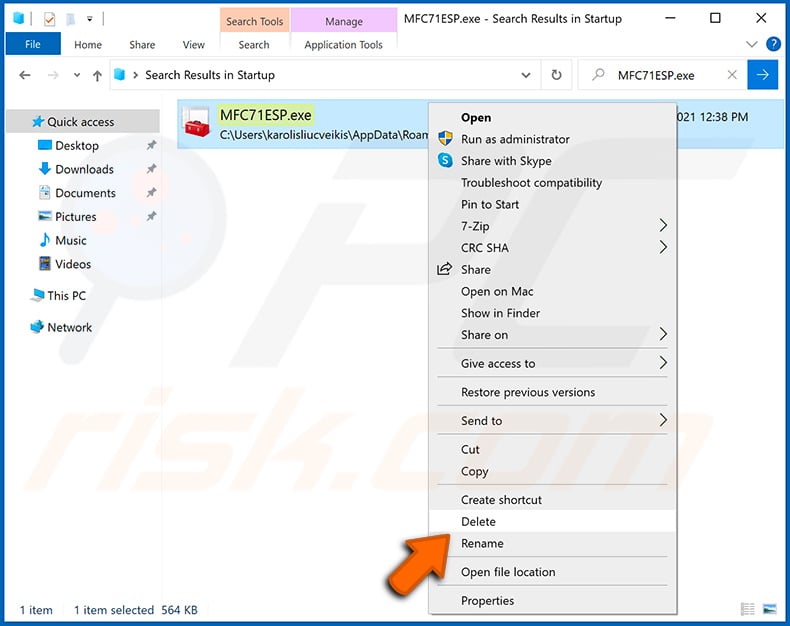

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Seguir estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no posee estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware después. Para mantener su ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador esté libre de infecciones de malware, le recomendamos escanearlo con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware TCLBanker, ¿debería formatear mi dispositivo de almacenamiento para deshacerme de él?

El formateo eliminará TCLBanker, pero también borra todos los archivos del disco. Ejecutar una herramienta de seguridad de confianza como Combo Cleaner es un primer paso más seguro y debería ser suficiente en la mayoría de los casos para eliminar la infección sin pérdida de datos.

¿Cuáles son los mayores problemas que puede causar el malware TCLBanker?

TCLBanker puede interceptar sesiones bancarias en vivo, mostrar superposiciones de inicio de sesión falsas para robar credenciales y permitir a los operadores observar y controlar remotamente la máquina infectada. Esto puede conducir a transferencias bancarias no autorizadas, pérdida de acceso a cuentas financieras, robo de identidad y la propagación del malware a los propios contactos de la víctima a través de WhatsApp y correo electrónico.

¿Cuál es el propósito del malware TCLBanker?

TCLBanker está diseñado para robar credenciales bancarias y facilitar transacciones fraudulentas contra usuarios de banca brasileños. Monitorea los navegadores en busca de visitas a sitios financieros objetivo, activa una sesión de superposición falsa para engañar a las víctimas y que entreguen sus datos de inicio de sesión, y proporciona al operador acceso en tiempo real a la máquina comprometida durante esa sesión.

¿Cómo se infiltró el malware TCLBanker en mi ordenador?

Se ha documentado que TCLBanker se propaga a través de un instalador troyanizado de Logitech Logi AI Prompt Builder entregado en un archivo ZIP, así como a través de mensajes de phishing enviados automáticamente desde las propias cuentas de WhatsApp y Outlook de los usuarios infectados. De manera más general, las amenazas de este tipo también llegan a las víctimas a través de correos electrónicos de phishing de remitentes desconocidos, páginas falsas de descarga de software, anuncios maliciosos y contenido pirateado.

¿Me protegerá Combo Cleaner del malware?

Sí. Combo Cleaner puede detectar y eliminar la mayoría del malware conocido, incluidos los troyanos bancarios como TCLBanker. Dado que las amenazas sofisticadas pueden incrustarse profundamente en el sistema, ejecutar un análisis completo es la mejor manera de confirmar que la infección se ha eliminado por completo.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión