Cómo eliminar el malware Stealit del sistema operativo

TroyanoConocido también como: Trojan de acceso remoto (RAT) Stealit

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Stealit?

Stealit es un programa malicioso multifuncional que funciona como RAT (troyano de acceso remoto), software espía, ladrón y ransomware. Existe una versión para Windows y Android de este malware. Los desarrolladores de Stealit lo ofrecen a la venta online.

Descripción general del malware Stealit

Stealit tiene mecanismos antianálisis, incluida una fuerte ofuscación, VM (Máquina virtual) y salvadera detección, y anti-depuración talento. Este malware utiliza técnicas que garantizan la persistencia, como configurarse para que se inicie automáticamente cada vez que se reinicia el sistema.

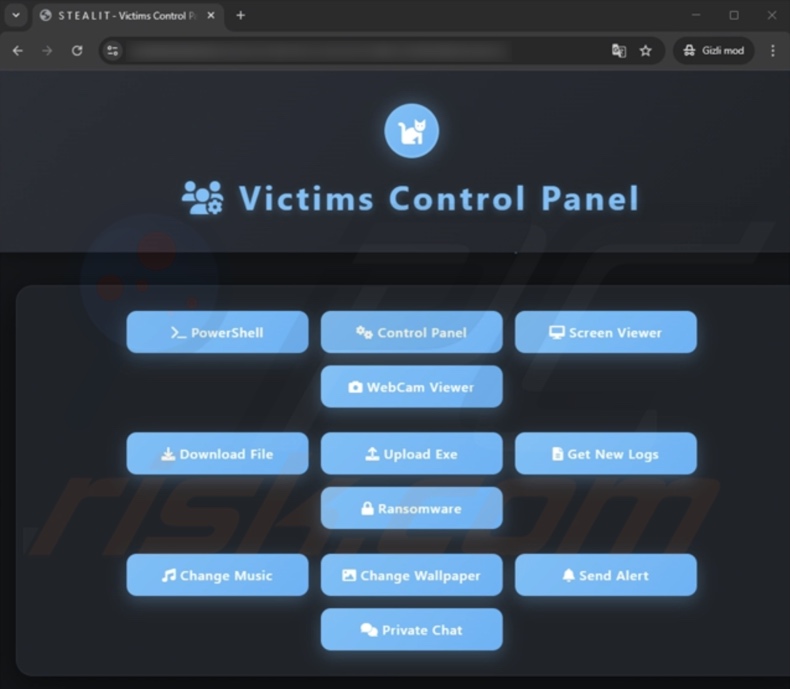

Como se mencionó en la introducción, Stealit funciona como un troyano de acceso remoto (RAT), al permitir el acceso remoto y el control de las máquinas infectadas. También tiene capacidades de software espía. Stealit puede ejecutar varios comandos, reiniciar/apagar sistemas, reproducir audio, mostrar notificaciones falsas del sistema, grabar vídeo a través de las cámaras del dispositivo, transmitir en vivo el escritorio, etc.

Este programa puede cargar y ejecutar archivos, una capacidad que puede usarse para causar infecciones en cadena (por ejemplo, infiltrarse troyanos, ransomware, criptomineros, etc.). Según el material promocional de Stealit, es capaz de introducir cualquier carga útil en los sistemas. Generalmente, el software de este tipo tiende a funcionar dentro de ciertas especificaciones o limitaciones.

Este programa malicioso tiene funcionalidades de ransomware para cifrar datos: puede cifrar archivos, agregar nombres de archivos con una extensión, cambiar el fondo de pantalla del escritorio, colocar notas de rescate y chatear directamente con la víctima a través de su dispositivo.

Además, este malware tiene capacidades de ladrón. Stealit puede extraer datos de navegadores, extensiones de navegador, billeteras de criptomonedas, mensajería y software relacionado con juegos (lista completa a continuación). Se dirige a cookies de Internet, autocompletados (por ejemplo, nombres de usuario, detalles de identificación personal, etc.), contraseñas/frases de contraseña, sesiones, 2FA/MFA códigos, etc.

El malware funciona como un capturador de archivos: puede buscar y descargar archivos desde el escritorio, Documentos, Descargas y otros directorios. Los archivos de destino incluyen documentos confidenciales, copias de seguridad de criptomonedas, códigos 2FA de Discord Messenger, etc.

La versión de Android de Stealit también tiene funciones de spyware, ladrón y ransomware (bloqueo de pantalla). Puede transmitir en vivo (es decir, la pantalla, audio a través de micrófonos y video a través de cámaras), rastrear la ubicación de la víctima en tiempo real, realizar un restablecimiento de fábrica, abrir URL específicas, descargar/instalar APK (es decir, causar infecciones en cadena), administrar archivos (por ejemplo, ver, eliminar, filtrar), registrar pulsaciones de teclas (registro de teclas), acceder a cuentas iniciadas a través del dispositivo, obtener listas de contactos, leer/enviar SMS, ver registros de llamadas y administrar llamadas.

Como Stealit es capaz de enviar mensajes de texto y realizar llamadas, podría usarse como Malware de Toll fraude. También tiene las capacidades necesarias para funcionar como ransomware de bloqueo de pantalla: muestra un mensaje personalizado de bloqueo de pantalla que puede exigir un rescate por la recuperación del acceso y ejercer presión amenazando con reiniciar el dispositivo. Este programa podría utilizarse para realizar ataques de superposición a través de Vista web - mostrar phishing pantallas que imitan páginas genuinas para recopilar datos vulnerables (por ejemplo, credenciales de inicio de sesión, números de tarjetas de crédito/débito, etc.).

El material promocional de Stealit afirma que hay planes para implementar capacidades de robo de datos del navegador en la variante de Android. Los desarrolladores de malware suelen mejorar su software y sus metodologías. Por lo tanto, posibles versiones futuras de Stealit podrían tener capacidades y características adicionales/diferentes.

En resumen, la presencia de software malicioso como Stealit en los dispositivos puede provocar múltiples infecciones del sistema, pérdida permanente de datos, graves problemas de privacidad, pérdidas financieras y robo de identidad.

| Nombre | Trojan de acceso remoto (RAT) Stealit |

| Tipo de amenaza | Troyano, troyano de acceso remoto, RAT, ladrón, virus que roba contraseñas, malware bancario, software espía, ransomware. |

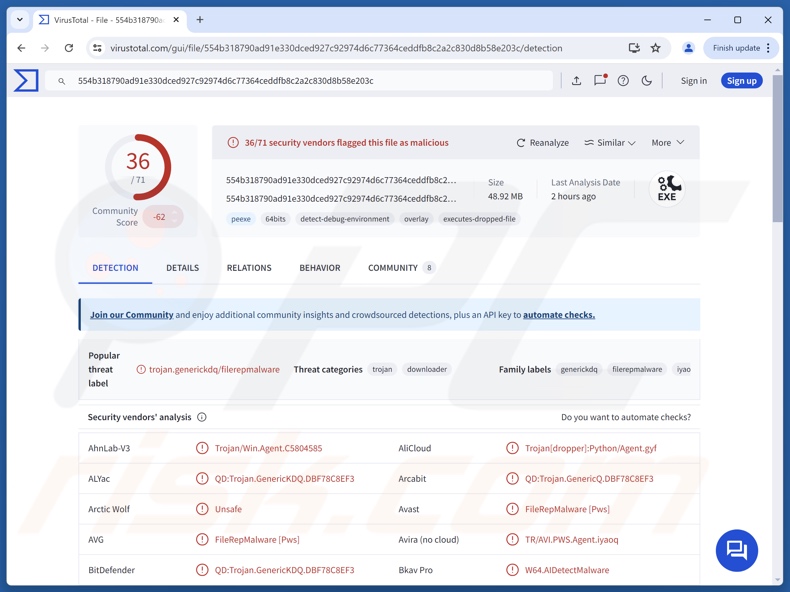

| Nombres de detección | Avast (FileRepMalware [Pws]), Combo Cleaner (QD:Trojan.GenericKDQ.DBF78C8EF3), ESET-NOD32 (JS/Spy.StealIt.A), Kaspersky (Trojan-Downloader.Win32.Inject.cd), Microsoft (Trojan:Win32/Alevaul!rfn), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el dispositivo de la víctima y permanecer en silencio, por lo que no se ven claramente síntomas concretos. Si se activan las capacidades del ransomware, los archivos almacenados en el dispositivo no se pueden abrir y tienen una extensión diferente. Se muestra un mensaje que exige un rescate en el escritorio. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas e información bancaria robadas, robo de identidad, la computadora de la víctima agregada a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de malware similares

Malware es un término amplio que cubre programas con una amplia gama de funcionalidades. Al igual que Stealit, el software malicioso puede tener una multitud de funciones dañinas o una aplicación increíblemente limitada y específica.

SilentSync, MostereRAT, ZynorRAT – son algunos de nuestros últimos artículos sobre troyanos de acceso remoto dirigidos a Windows, y Klopatra, RedHook, RatOn – en RAT de Android.

Recuerde que, independientemente de cómo opere el malware, su presencia en un sistema amenaza la integridad del dispositivo y la seguridad del usuario. Por lo tanto, todas las amenazas deben eliminarse inmediatamente después de su detección.

¿Cómo se infiltró Stealit en mi computadora?

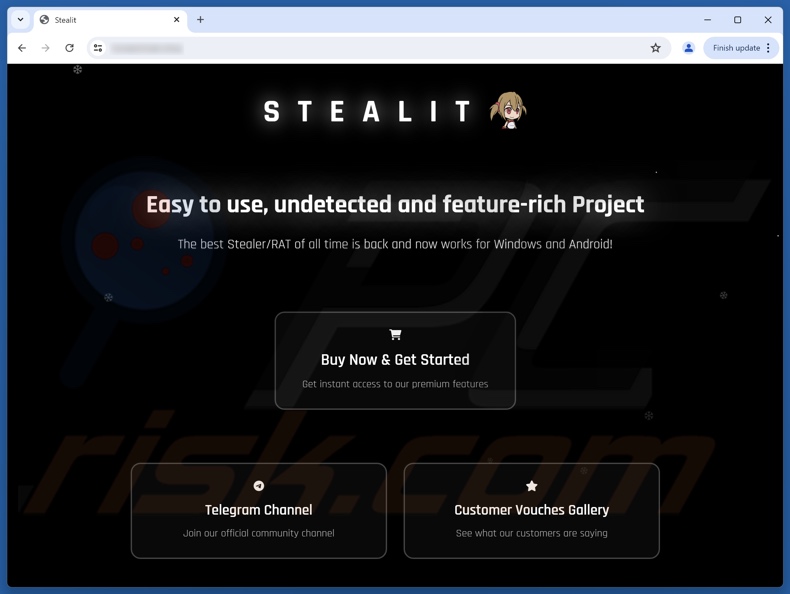

Al momento de escribir este artículo, los desarrolladores de Stealit lo están ofreciendo a la venta. Los desarrolladores tienen un canal de Telegram y el malware tiene un sitio web dedicado. Por lo tanto, la forma en que se distribuye este programa puede depender del modus operandi de los ciberdelincuentes que lo utilizan (es decir, los métodos pueden diferir entre ataques).

Se ha observado que los nombres de los archivos utilizados para difundir Stealit se relacionan con VPN y videojuegos. Las campañas Stealit más antiguas se basaban en Electrón - empaquetado Instaladores NSIS (que contiene Node.js guiones). Las campañas posteriores pasaron a utilizar la función SEA (aplicación ejecutable única) de Node.js para su distribución. Los archivos infecciosos a menudo llegaban en archivos comprimidos de formatos populares (como ZIP).

Es de destacar que son posibles varios disfraces y métodos de proliferación. Normalmente, el software malicioso se distribuye basándose en técnicas de phishing e ingeniería social. Los archivos virulentos pueden ser archivos (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript, etc. Simplemente abrir un archivo infeccioso puede ser suficiente para desencadenar la cadena de descarga/instalación de malware.

Las técnicas de distribución más extendidas incluyen: descargas ocultas (ocultas/engañosas), fuentes de descarga no confiables (por ejemplo, sitios de software gratuito y de terceros, redes de intercambio entre pares, etc.), programas/medios pirateados, herramientas de activación de software ilegales ("grietas"), publicidad maliciosa, estafas en línea, archivos adjuntos o enlaces maliciosos en mensajes/correos electrónicos no deseados y actualizaciones falsas.

Algunos programas maliciosos pueden propagarse automáticamente a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, unidades flash USB, etc.).

¿Cómo evitar la instalación de malware?

La precaución es esencial para la seguridad del dispositivo y del usuario. Por lo tanto, descargue únicamente desde canales oficiales y verificados. Activar y actualizar software utilizando funciones/herramientas proporcionadas por desarrolladores legítimos, ya que las adquiridas de terceros pueden contener malware.

Además, esté atento al navegar, ya que Internet está plagado de contenido engañoso y peligroso. Trate los correos electrónicos entrantes y otros mensajes con cuidado. No abra archivos adjuntos o enlaces presentes en comunicaciones sospechosas/irrelevantes.

Es fundamental tener instalado y actualizado un antivirus de buena reputación. Se deben utilizar programas de seguridad para ejecutar análisis regulares del sistema y eliminar las amenazas detectadas. Si cree que su computadora ya está infectada, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Lista de software atacado por el malware Stealit;

Navegadores de destino:

7Star, 360 Browser, Amigo, Brave, Cent Browser, Chedot, ChromePlus, Chromium, Citrio, CocCoc, Comodo Dragon, Coowon, DC Browser, Elements Browser, Epic Privacy Browser, Google Chrome, Google Chrome Canary, Iridium, K-Melon, Kometa, Liebao, Maxthon3, Microsoft Edge, Mozilla Firefox, Opera, Orbitum, QIP Surf, Sleipnir, Slimjet, Sputnik, Torio, Toch, UCozMedia Uran, UR Browser, Vivaldi, Yandex.

Carteras criptográficas específicas y extensiones de navegador relacionadas con criptomonedas:

Atomic, Binance Chain, BitApp, BoltX, Braavos, Brave, Coin98, Coinbase, Crypto.com, Equal, Ethos, EVER, Exodus, Fewcha Move, Guarda, Guild, Harmony, iWallet, Jaxx Liberty, KardiaChain, Keplr, Liquality, Maiar DeFi Wallet, Martian Aptos, Math, MetaMask, MewCx, Nami, Nifty, OKX, Pali, Petra Aptos, Phantom, Ready Wallet (Argent X), Ronin, Saturn, Sender, Sollet, Sui, Suiet, Temple, Terra Station, TON, TronLink, Trust, Wombat, XDEFI, Yoroi.

Mensajeros específicos:

- Telegram

Software relacionado con juegos dirigido:

- Epic Games

- GrowTopia

- Minecraft

- Roblox

- Steam

Captura de pantalla del panel de control web del malware Stealit:

Captura de pantalla del sitio web utilizado para vender Stealit:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es el robo?

- PASO 1.Eliminación manual del malware Stealit.

- PASO 2.Comprueba si tu computadora está limpia.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada; normalmente es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

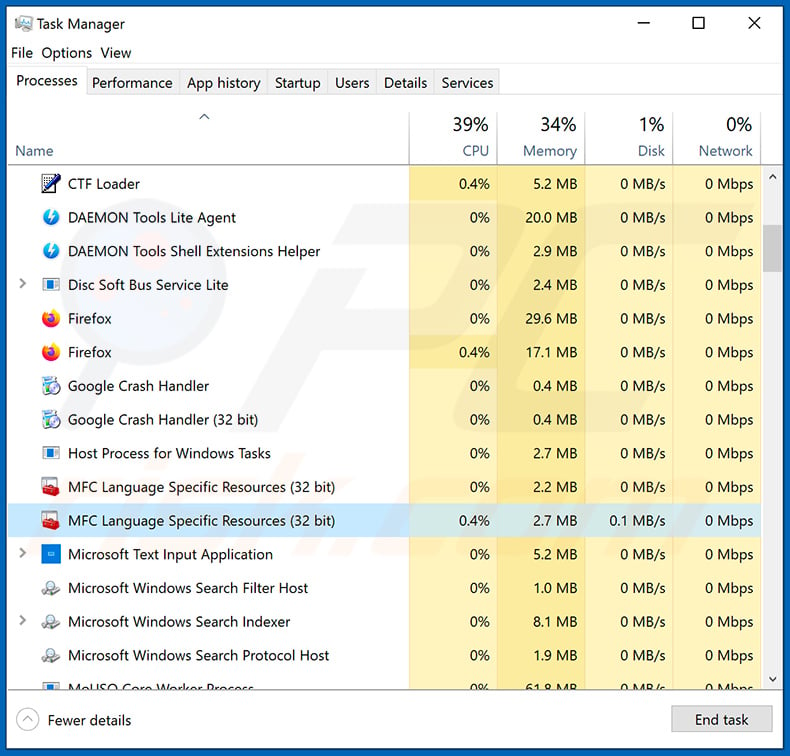

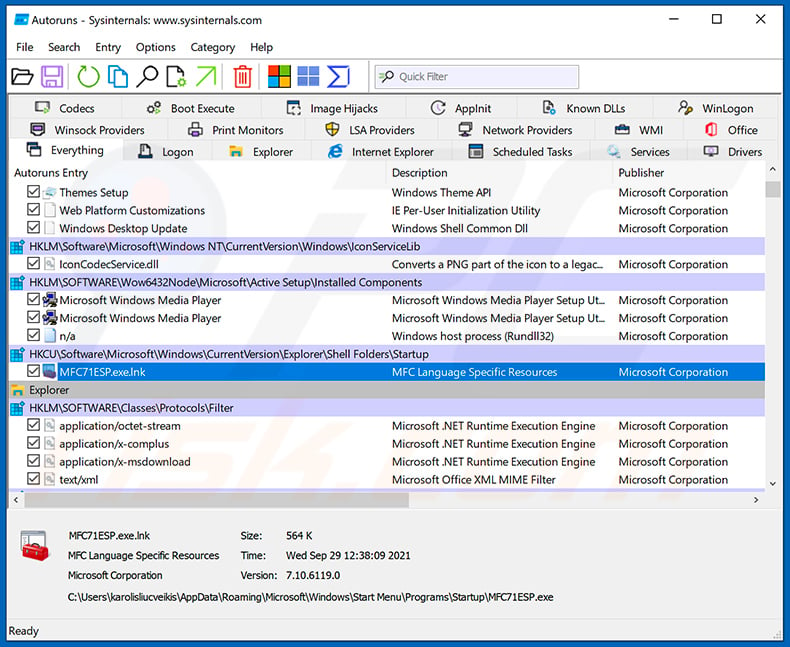

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso ejecutándose en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando administrador de tareas e identificó un programa que parece sospechoso, debe continuar con estos pasos:

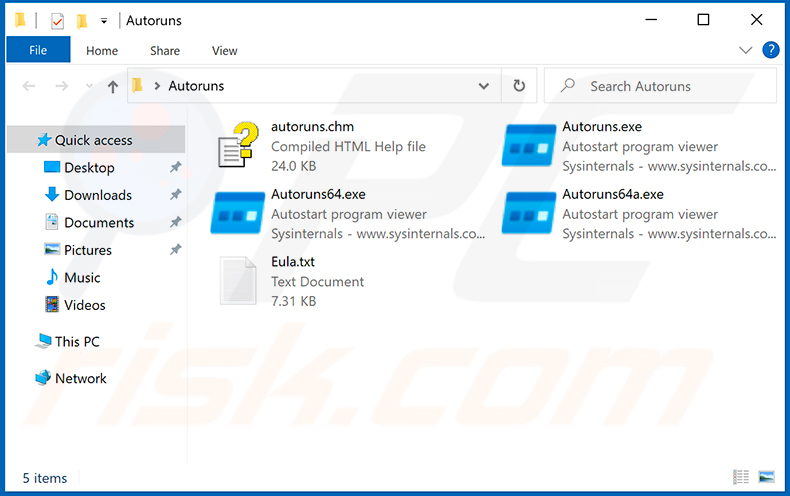

Descarga un programa llamado Ejecuciones automáticas. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descarga un programa llamado Ejecuciones automáticas. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

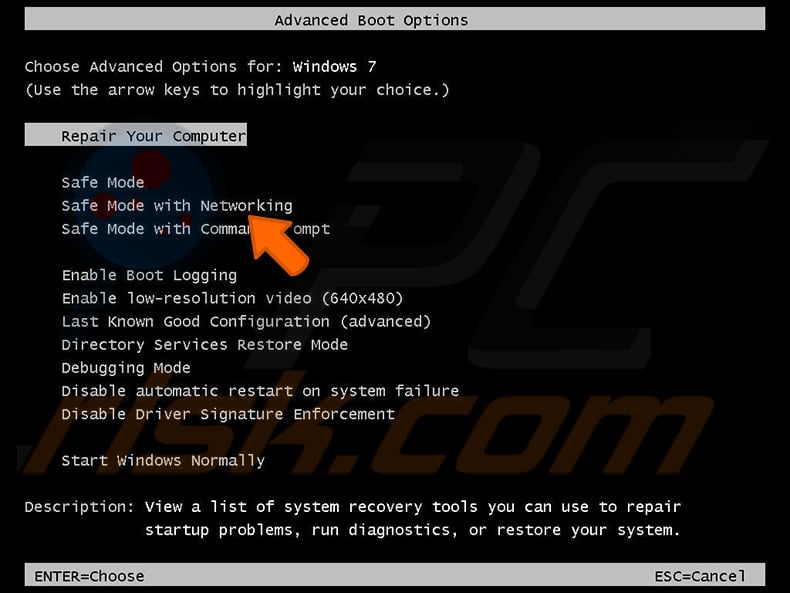

Reinicie su computadora en modo seguro:

Reinicie su computadora en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su computadora en modo seguro. Haga clic en Inicio, haga clic en Apagar, haga clic en Reiniciar, haga clic en Aceptar. Durante el proceso de inicio de su computadora, presione la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows y luego seleccione Modo seguro con funciones de red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

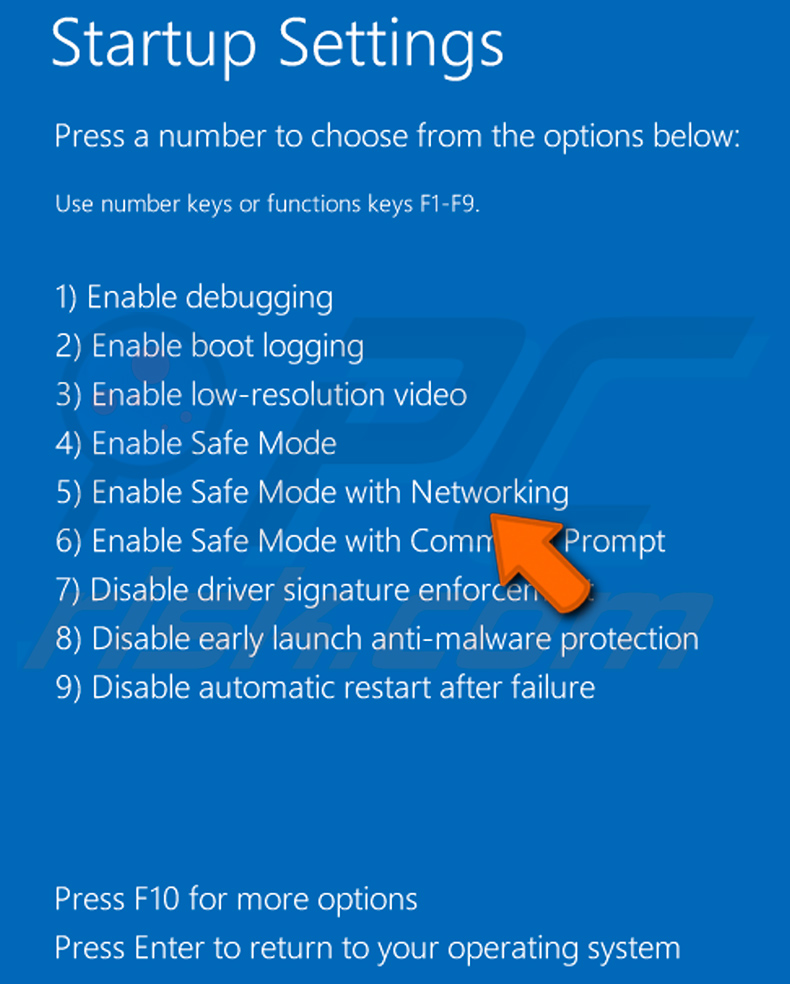

Usuarios de Windows 8: Iniciar Windows 8 en modo seguro con funciones de red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado y en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración general de PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su computadora ahora se reiniciará en el "menú de opciones de inicio avanzadas". Haga clic en el botón "Solucionar problemas" y luego haga clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

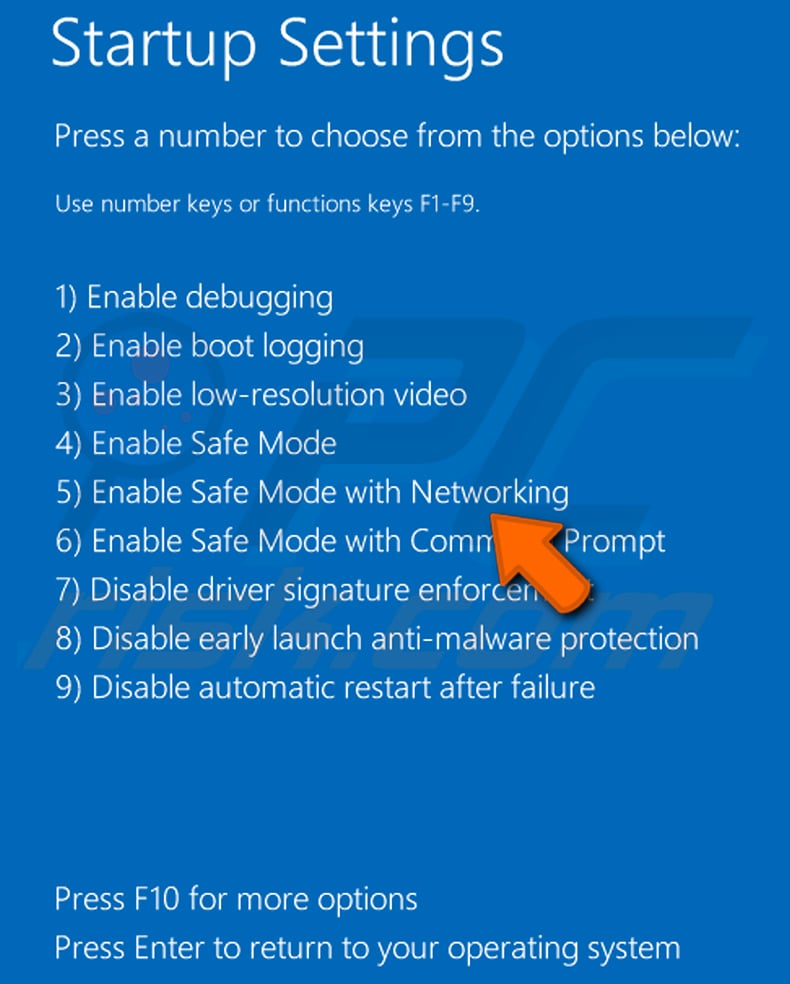

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "elegir una opción", haga clic en "Solucionar problemas", luego seleccione "Opciones avanzadas".

En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana debes hacer clic en el botón "F5" de tu teclado. Esto reiniciará su sistema operativo en modo seguro con redes.

Video que muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

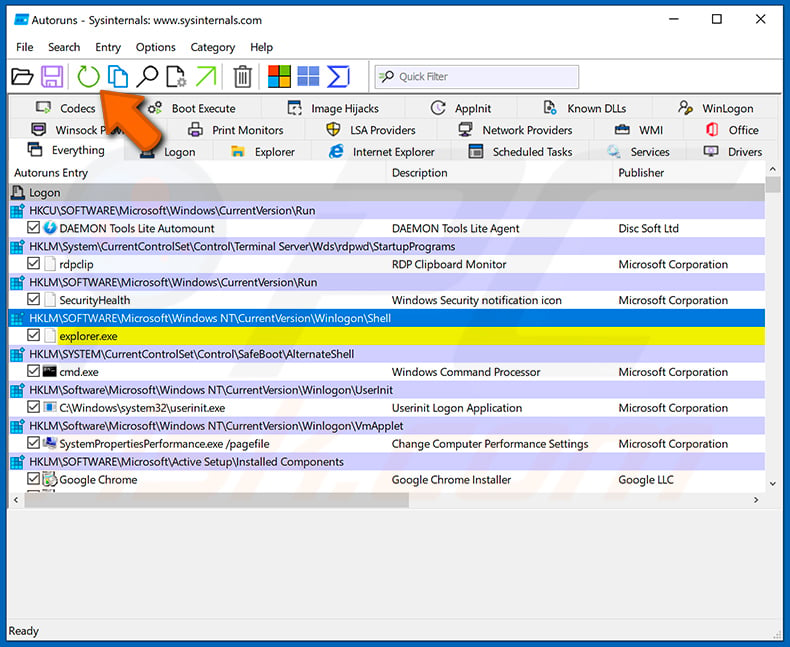

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

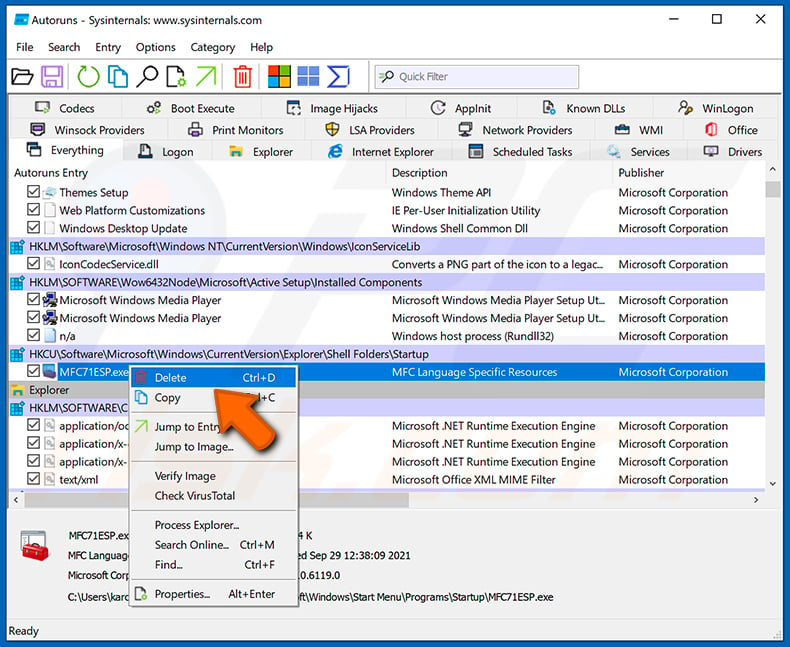

Debes anotar su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta etapa, es muy importante evitar eliminar archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

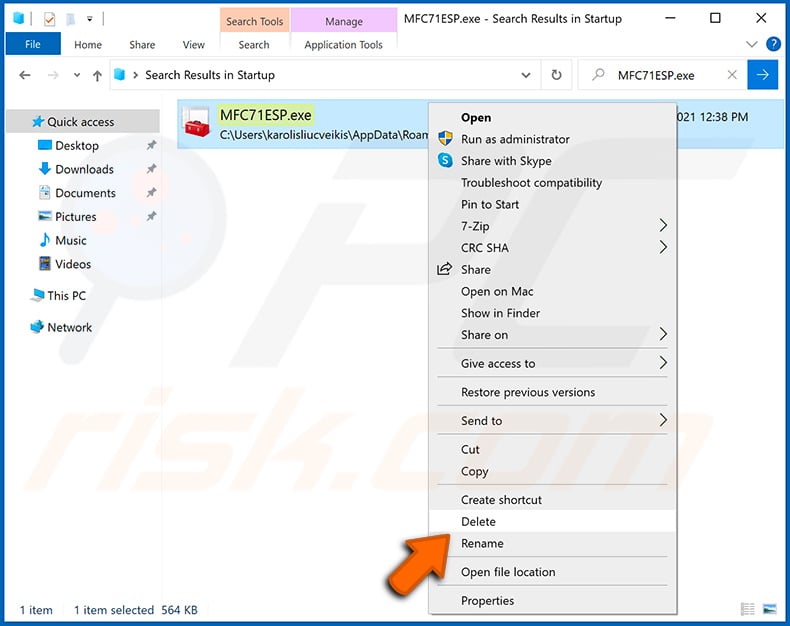

Después de eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrate de habilitar archivos y carpetas ocultos antes de proceder. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no tiene estas habilidades, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, le recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi computadora está infectada con el malware Stealit. ¿Debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Lo más probable es que no. La eliminación de malware rara vez requiere formateo.

¿Cuáles son los mayores problemas que puede causar el malware Stealit?

Los peligros que plantea una infección dependen de las funcionalidades del malware y de los objetivos de los atacantes. Stealit es un software malicioso altamente funcional. Su presencia en un sistema puede provocar múltiples infecciones del sistema, pérdida de datos, graves problemas de privacidad, pérdidas financieras y robo de identidad.

¿Cuál es el propósito del malware Stealit?

El malware se utiliza principalmente para obtener beneficios económicos. Sin embargo, los ataques también pueden ser impulsados por diversión o rencores personales de los atacantes, hacktivismo, interrupción de procesos (por ejemplo, sitios, servicios, empresas, etc.) y motivaciones políticas/geopolíticas.

¿Cómo se infiltró el malware Stealit en mi computadora?

Las técnicas de distribución de malware más extendidas incluyen: descargas no autorizadas, fuentes de descarga sospechosas (por ejemplo, sitios web de alojamiento de archivos y software gratuito, redes de intercambio P2P, etc.), estafas en línea, publicidad maliciosa, correo no deseado, contenido pirateado, herramientas de activación de software ilegales ("cracks") y actualizaciones falsas. Además, algunos programas maliciosos pueden autoproliferar a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Combo Cleaner me protegerá del malware?

Sí, Combo Cleaner es capaz de detectar y eliminar casi todas las infecciones de malware conocidas. Tenga en cuenta que, dado que los programas maliciosos sofisticados tienden a esconderse en lo más profundo de los sistemas, es fundamental realizar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión