Ransomware Chaos

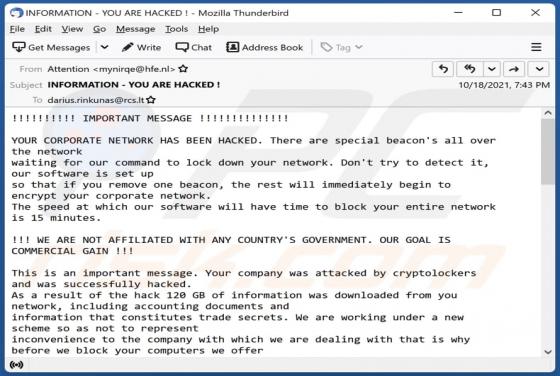

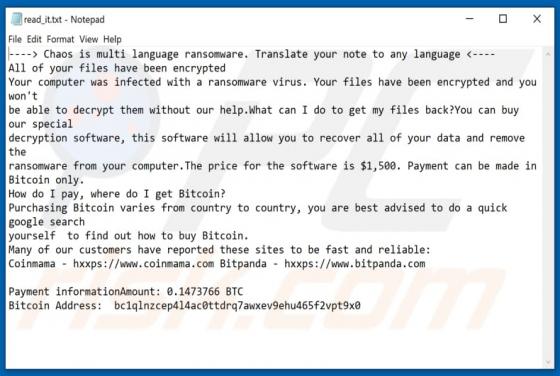

El ransomware es un software malicioso que impide que las víctimas accedan a sus archivos encriptándolos y genera un mensaje de rescate (por ejemplo, un archivo de texto). Chaos es una versión mejorada de otra variante de ransomware llamada RYUK. Esta versión reemplaza la extensión de cada archivo